利用先进密码学打破加密内存池的局限性

- shutter

- 发布于 2025-08-20 20:22

- 阅读 1983

本文探讨了加密内存池的局限性,并介绍了三种先进的密码学原语,可用于增强其功能。这些技术包括用于防止密钥持有者勾结的问责制机制、用于灵活密钥持有者设置的无声设置阈值加密,以及用于减少延迟的批量阈值加密,旨在提高审查阻力和 MEV 保护。

加密的内存池可以显著减少审查和恶意 MEV,但面临一些限制,例如潜在的勾结、僵化的设置和增加的延迟。在本文中,我们将探讨先进的、可部署的密码学原语——超越 FHE 和 MPC——可以解决这些限制。

以太坊社区越来越关注加密的内存池,因为对审查和恶意 MEV 提取的担忧日益增加。通过隐藏交易内容,直到交易得到保证包含为止,加密的内存池可以缓解恶意形式的 MEV,如抢跑和三明治攻击。

除了恶意 MEV 保护之外,加密的内存池是其他几个基础设施组件的有价值的构建块:例如,Vitalik 提到,加密的内存池是 FOCIL 等设计、BRAID 等多个并发提议者方案或证明者-提议者分离的重要基础。

建立加密内存池的一个有希望的方法是使用阈值加密,如 Shutter Network 所实现的那样。它允许交易由用户加密,并且只有在一组指定的参与者(Keypers)认为安全的情况下,才能集体解密。也就是说,解密是以一种去中心化的方式进行的,与 web3 的精神密切一致,并且当前的部署,如 Gnosis Chain 上的 Shutter 加密内存池,证明了其实际可行性。

仍然有很大的改进空间

随着密码学研究的不断发展,更高级的密码学原语越来越受到关注,加密内存池的长期愿景通常集中在强大的原语上,如阈值全同态加密 (FHE) 或安全多方计算 (MPC)。这些原语允许对加密交易进行计算,本质上允许捕获加密交易上的“良好”MEV 机会。虽然这是一个有趣的长期愿景,但这些原语对于 Web3 应用程序中的大规模使用来说还不够有效,并且阈值 FHE 和 MPC 无法解决更直接的挑战:

- 对勾结的担忧: 任何阈值加密方案的安全性都基于 Keypers 的某个比例(通常是大多数)诚实行事的假设。如果此假设不成立,则交易可能会被提前解密并抢跑。

- 昂贵的设置和固定的 Keyper 集合: Keyper 集合的初始设置,即持有解密密钥份额的参与者集合,需要执行通信密集型的分布式密钥生成 (DKG) 协议,这也使得将来难以重新配置该集合(例如,添加或删除 Keypers)。

- 增加的延迟: 交易的解密自然会增加延迟,对于许多 DeFi 应用程序来说,延迟应尽可能小。

使用高级密码学来克服这些限制

好消息是,近年来学术研究在解决这些挑战方面取得了重大进展。在这篇文章中,我们重点介绍了三个先进的密码学原语,虽然它们不如阈值 FHE 或通用 MPC 那样广为人知,但它们在中短期内为加密内存池提供了巨大的价值。通过专注于可部署的、有针对性的密码学工具,我们旨在为增强去中心化系统中的抗审查性和 MEV 保护提供一条切合实际的前进道路。

1. 阈值加密中的问责制:通过高级密码学原语来阻止勾结

在加密内存池的背景下,对阈值加密的一个主要批评是其对阈值信任假设的依赖。也就是说,任何阈值方案的安全性都取决于对足够比例的 Keypers 诚实行事的期望。如果此假设被违反,则勾结的 Keypers 可能会提前解密交易并抢跑它们。

为了解决这个信任假设,最近的一些学术著作提出了一些先进的原语,允许在阈值方案中添加某种形式的问责制,以便可以检测和惩罚恶意勾结。

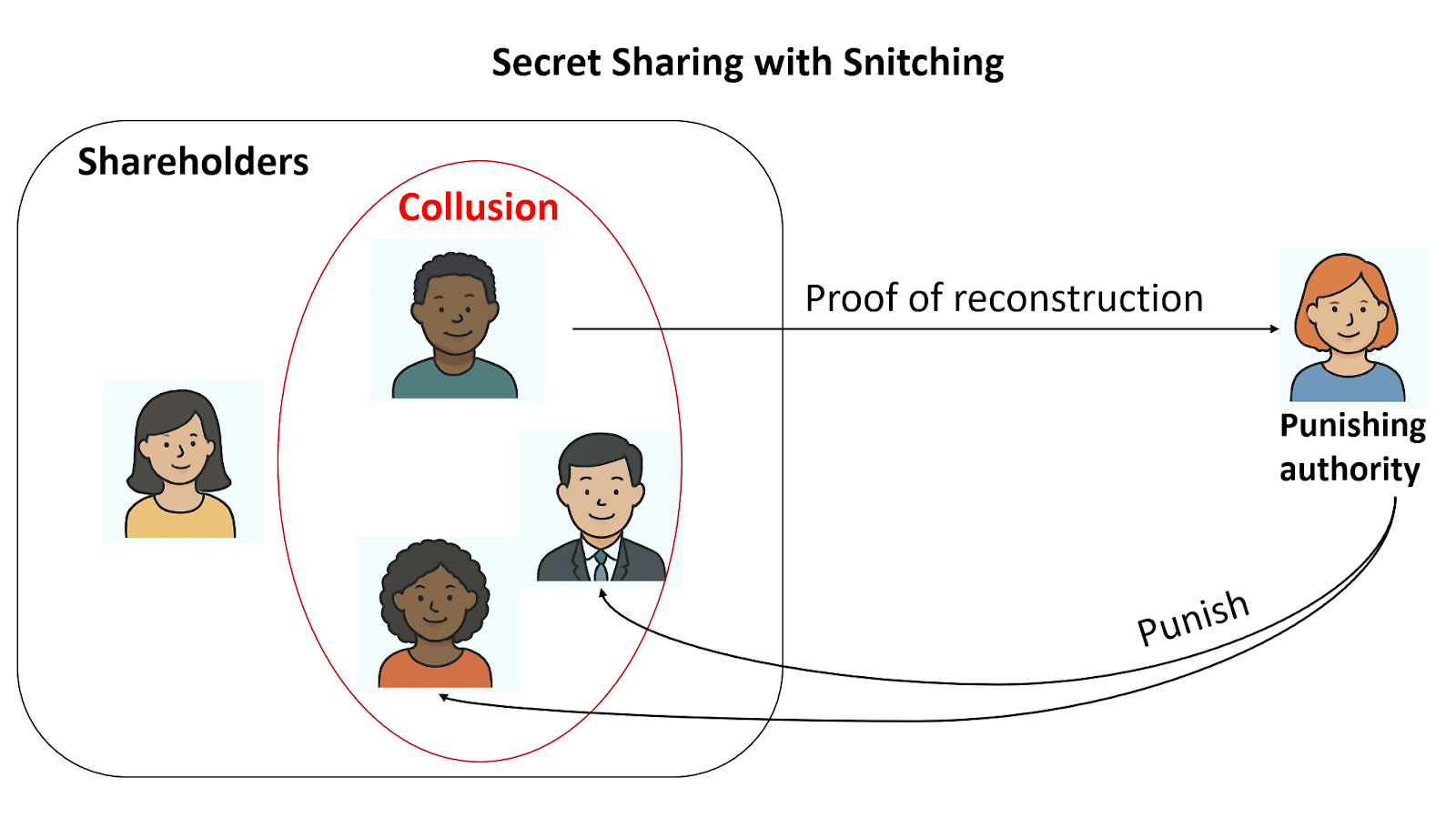

带有告密 (Snitching) 的秘密共享 (SSS): SSS 是 Dziembowski 等人 最近引入的一种原语,它可以阻止一组共同持有某个秘密值的共享的参与者之间的勾结——就像阈值加密的情况一样。本质上,SSS 提供了一种机制,在共享秘密重建后,每个相关方都会收到一个重建证明。该证明可用于向第三方证明该秘密确实已重建,以便在非法执行重建时可以惩罚相关方。这有效地阻止了勾结。有关更多详细信息,另请参阅我们关于 SSS 的 博客文章。

Bormet 等人 的后续工作引入了带有告密的强秘密共享的概念,其中勾结方使用保险合同来对冲在其因非法重建而受到惩罚的情况下被惩罚的风险,这些保险合同会在他们受到惩罚时支付赔偿。

SSS 是克服阈值方案中勾结问题的一个有希望的方向。然而,迄今为止,现有的构造还不够有效,并且并非针对阈值加密的情况而设计的。

通过自证其罪的证明进行阈值加密: 另一个方向是通过自证其罪的证明进行阈值加密的概念,如 Chiang 等人 所引入的那样。这种方法在精神上与 SSS 相似,但侧重于阈值加密的特定情况。也就是说,这个概念保证了如果在阈值加密方案中,一个参与者委员会解密了一个密文,那么至少其中一个参与者会得到一个自证其罪的证明,该证明可用于公开识别和惩罚勾结方。

可追踪的阈值加密: 第三个方向是由 Boneh 等人 引入的可追踪阈值加密。在这里,指定的追踪密钥可用于识别参与未经授权的解密过程的参与方,但限制是追踪密钥必须对受信任方保持私密(即,恶意方不得知道追踪密钥)。Boneh 等人的这项初步工作引发了一些后续工作(例如,1,2,3),最值得注意的是 Canard 等人 最近的论文,该论文通过允许公开追踪来克服了私有追踪密钥的限制,从而实现了通过智能合约自动执行问责制的场景。例如,智能合约可以执行追踪,并在检测到未经授权的解密时在链上惩罚勾结的 Keypers。

2. 克服固定的 Keyper 集合和昂贵的设置

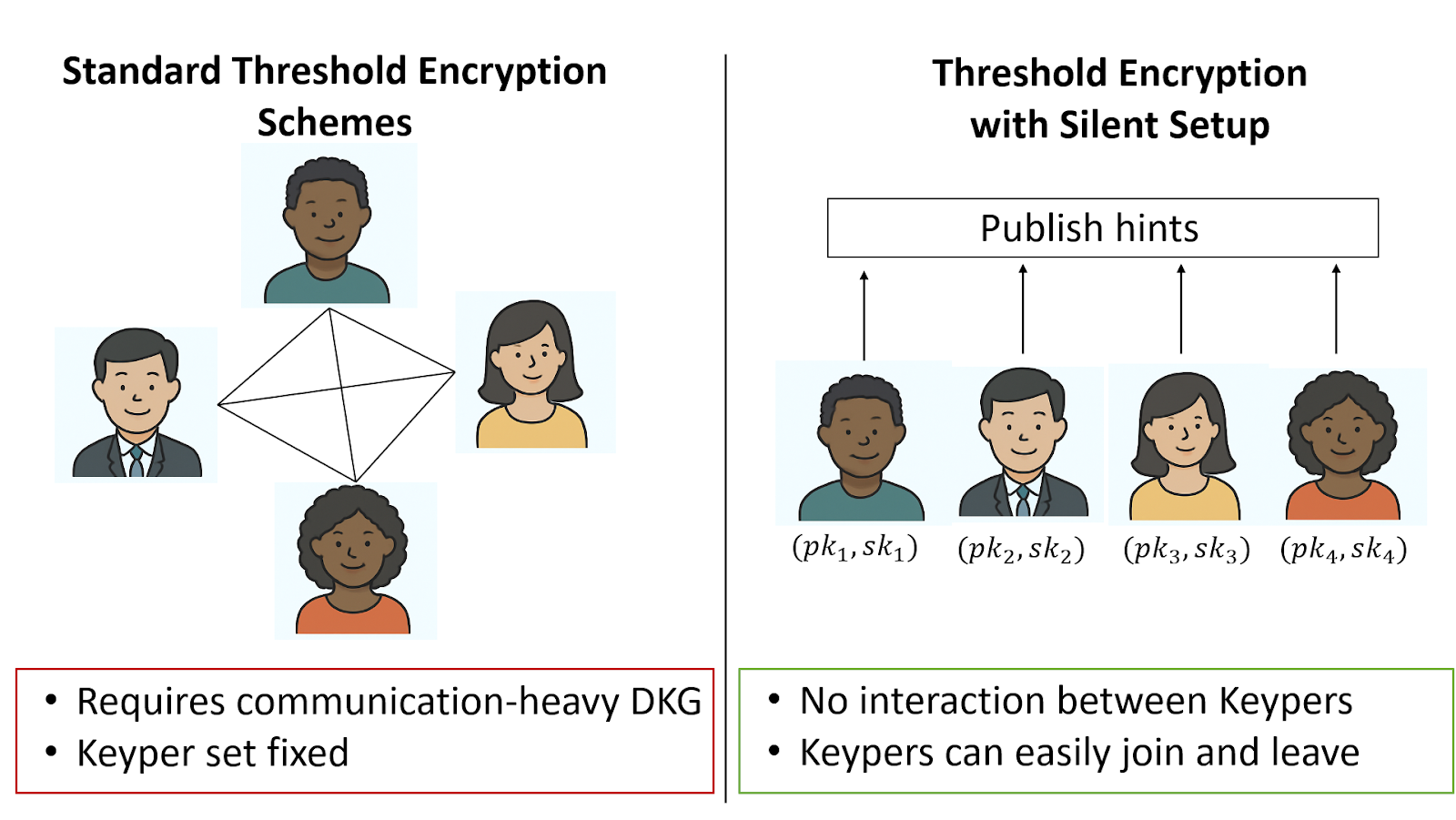

当前阈值加密内存池的一个重大限制是它们的静态性质。当最初建立这种内存池时,参与的 Keypers 必须运行分布式密钥生成 (DKG)——一种通信密集型协议——以共同生成加密密钥和解密密钥份额。虽然此设置仅执行一次,但缺点是生成的 Keyper 集合实际上是固定的:稍后添加或删除参与者需要运行类似成本高昂的协议。

Garg 等人 的一项最新工作通过具有静默设置的阈值加密为这些问题提出了一个优雅的解决方案。在此模型中,每个 Keyper 独立生成自己的加密和解密密钥对,并发布一小段公共元数据,称为提示。然后,任何人都可以组合这些提示,而无需协调,从而得出任何 Keypers 子集的共享加密公钥。

这种方法具有几个令人信服的优点:

- Keypers 可以加入或离开,而无需全局重新运行 DKG。

- 加密用户可以灵活地选择他们最信任的 Keypers 子集。这实际上可以帮助解决勾结问题,因为加密用户可以排除他们不信任或已知行为恶意的 Keypers。

- 加密密钥是以非交互方式导出的,从而降低了设置复杂性和网络开销。

Hall-Andersen 等人 的后续工作提出了一种具有静默设置的阈值加密的通用构造,并在比 Garg 等人更强的模型中证明了该构造的安全性。

上述优点使具有静默设置的阈值加密特别适合以太坊验证者使用。验证者无需参与成本高昂的 DKG 协议,只需使用其现有密钥并生成相应的提示即可。然后,用户可以根据自己的信任假设灵活地选择任何验证者子集(达到一定大小)作为 Keypers。这不仅降低了设置复杂性和开销,而且还通过允许用户排除他们认为不可靠或行为不端的验证者来增强去中心化和问责制。

3. 降低延迟

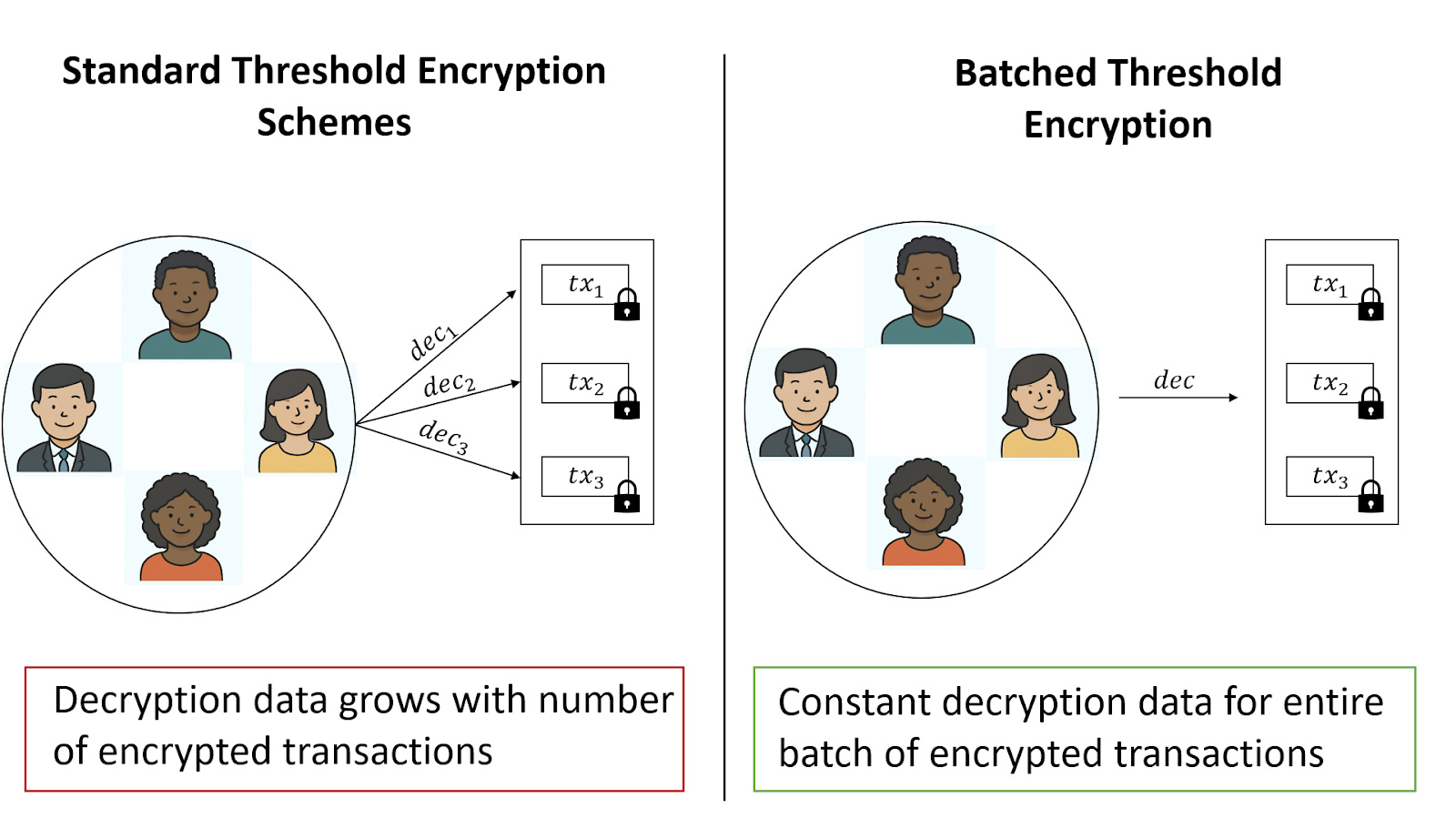

DeFi 应用程序对延迟高度敏感,交易机会在几毫秒内出现和消失。在这种环境中,最大限度地减少延迟至关重要,而延迟的很大一部分来自网络瓶颈。降低延迟的一种方法是最大限度地减少跨网络交换的数据量。然而,在传统的阈值加密内存池中,每笔交易都必须单独解密。因此,解密数据的量随着加密交易的数量线性增长,这增加了带宽使用率和延迟。

Shutter 使用的一种有趣的替代方法是利用基于身份的阈值加密,其中 Keypers 可以为每个区块非交互地导出一个加密和解密密钥对。这允许 Keypers 发布每个区块的单个解密密钥,无论其中包含多少交易,从而使每个区块的解密数据大小保持不变。然而,权衡之处在于,即使是为特定block加密但最终未包含在其中的交易,一旦block的解密密钥发布,也可以解密。

为了解决这个限制,Choudhuri 等人 提出了批量阈值加密的概念。这种方法允许使用单个紧凑的解密信息来解密包含在一个区块中的所有交易,同时确保未包含在该区块中的交易保持加密状态。从本质上讲,它兼顾了两者的优点:恒定大小的解密数据和排除交易的机密性。这大大降低了带宽要求,从而提高了延迟。

尽管当前批量阈值加密的构造尚未准备好投入生产,但 Choudhuri 等人的初步工作引发了一些有希望的后续行动(例如,1,2,3),并且更实用和高效的构造可能指日可待。

阈值加密内存池的光明前景

这些最新的密码学进展表明阈值加密内存池的前景光明。虽然许多讨论的原语,如带有告密的秘密共享、可追踪的阈值加密和批量阈值加密,仍在成熟中,尚未准备好投入生产,但研究的快速步伐令人鼓舞。

更令人兴奋的是将上述多个原语组合起来的潜力。Bormet 等人 最近的工作就是一个例子,该工作将批量阈值加密与静默设置相结合,以减少通信开销和设置复杂性。该方案为以太坊中的阈值加密内存池提供了引人注目的中期愿景。一旦效率足以用于实际应用,Bormet 等人的方案就可以直接由以太坊验证者部署:本质上,验证者可以使用其现有密钥并发布相应的提示来充当 Keypers。然后,用户可以灵活地选择任何验证者子集作为其 Keyper 集合,从而根据自己的需求调整信任假设。与此同时,批量解密机制确保可以使用单个恒定大小的解密消息来解密一个区块中的所有加密交易(针对相同的 Keyper 集合),从而最大限度地减少带宽,并使该方法对于实际部署非常有效。通过诸如带有告密的秘密共享或可追踪的阈值加密之类的机制来主动防止或惩罚勾结的机制可能还有很长的路要走,而且是一个相当长期的愿景。然而,用户自由选择其 Keyper 集合的能力已经为缓解信任问题迈出了有意义的一步。

因此,有很多理由感到兴奋:虽然 FHE 和 MPC 迄今为止受到了最多的关注,但它们只是值得关注的各种强大密码学原语中的两种。随着在问责制机制、带宽优化和可组合协议方面的持续进展,阈值加密正在成为抗审查、MEV 安全的区块链基础设施最有希望和最实用的构建块之一。

- 原文链接: blog.shutter.network/bre...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 选择跨链兑换平台的关键因素 - CoW DAO 244 浏览

- Introducing OWS, the Open Wallet Standard 252 浏览

- 历经五十年,默克尔树依然至高无上 228 浏览

- CoW 协议实际运作方式 - CoW DAO 233 浏览

- Solana上的区块构建以及互联网资本市场的未来 266 浏览

- 加密帧交易 - 执行层研究 82 浏览

- DeFi隐私指南 - CoW DAO 338 浏览

- 如何保护你的DeFi协议免受MEV侵害:一份全栈防御指南 260 浏览

- MEV、三明治攻击以及兑换时如何避免遭受损失 - CoW DAO 340 浏览

- 区块链运营安全评估:基础设施保障 453 浏览

- Solana 自营 AMM 的挑战与对策 52 浏览

- 拒绝在链上“裸奔”:基于混合加密与 EIP-191 的隐私凭证系统实战 459 浏览