Cow.fi 域名劫持事件深度复盘

- CowSwap

- 发布于 2026-04-17 14:25

- 阅读 185

该报告详细记录了 2026 年 4 月针对 Cow.fi 域名的劫持事件。攻击者通过社会工程学手段欺骗 .fi 注册局和注册商,成功夺取域名控制权并部署钓鱼网站,导致约 120 万美元的损失。CoW Protocol 团队在检测到攻击后迅速迁移并最终找回域名,现已启用 RegistryLock 以防止此类供应链攻击再次发生。

日期: 2026年4月16日 状态: 已发布 — 调查正在进行中 分类: 供应链攻击(域名注册商/注册局级别)

当前状态: swap.cow.fi 已完全恢复运行并可以安全使用。域名已追回,并已恢复到我们的 AWS 账户并启用了注册局锁(registry lock),所有服务运行正常。你可以放心使用 CoW Swap。

本事故报告中提供的信息反映了我们截至发布之日,基于现有证据和沟通情况对事件的最新理解。我们正在等待相关第三方服务提供商的正式事后分析报告,如果收到的任何信息实质性地改变了本文所述的事实陈述,我们将更新此文档。

执行摘要

2026年4月14日,cow.fi 域名通过针对 .fi 域名注册局 (Traficom) 和我们的 DNS 提供商 AWS Route 53 所使用的注册商 (Gandi SAS) 的社会工程学攻击被劫持。在几个小时的时间里,访问 cow.fi 或 swap.cow.fi 的用户被定向到一个钓鱼网站,而非真实的 CoW Swap 界面。

这并非 CoW Protocol 系统的漏洞 — 在整个事件中,我们的托管区域(hosted zone)、前端、后端 API、智能合约以及所有签名基础设施均保持完好且未受影响。攻击者利用 .fi 注册商转移流程中的弱点,将域名的 DNS 委派从我们的 AWS Route 53 域名服务器重定向到攻击者控制的 Cloudflare 域名服务器。这次攻击完全发生在域名注册供应链内部。

团队在首次检测到异常后的 19 分钟内确认了域名受损,并在约 2 小时内将服务迁移到 cow.finance。该域名于 4 月 15 日约 16:54 UTC 完全追回,并恢复到我们的 AWS 账户,同时应用了注册局锁。到 4 月 15 日晚上,所有服务都已恢复至 cow.fi。

发生了什么 — 以及没有发生什么

发生了什么

攻击者对 .fi 域名注册系统进行了社会工程学攻击。他们冒充与 CoW DAO 相关的资深贡献者,向 Traficom(芬兰通信监管局)提交了伪造的身份证明文件,导致针对注册商发起了争议程序。在此过程中,域名的注册联系邮箱被更改为攻击者控制的地址,并生成了 DNS 转移授权码。这些更改最终使攻击者能够将 cow.fi 转移到另一个注册商 (NETIM),重定向其域名服务器,并展示恶意内容。

没有发生什么

- 我们的 DNS 基础设施未被攻破。 AWS Route 53 未被访问或修改。在整个事件期间,直接查询我们的 AWS 域名服务器仍返回正确的记录。

- 我们的 Web 基础设施未受损。 由 Vercel 托管的前端、后端 API 和云基础设施均未受影响。钓鱼网站是从攻击者自己的基础设施中提供的。

- 智能合约和协议未受影响。 结算合约、Solver 和订单流从未面临风险。

- 没有凭据或密钥泄露。 此次攻击不需要访问 CoW 持有的任何机密信息。

- AWS 未协助转移。 AWS 确认该域名是根据直接向 Traficom 提出的请求而转移的。

攻击是如何进行的

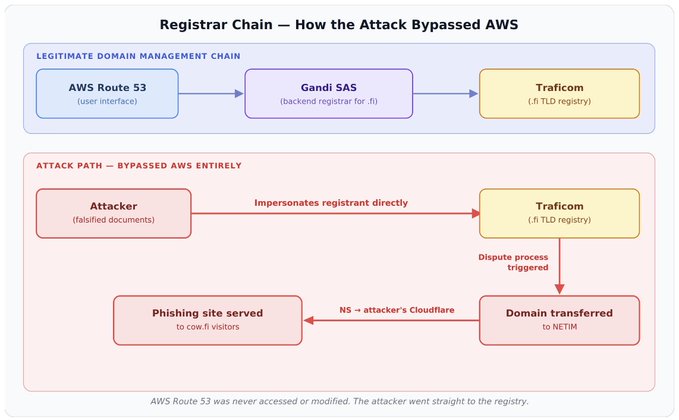

供应链脆弱性

域名是通过分层系统管理的:注册局 (Traficom) 维护权威数据库,而注册商 (通过 AWS Route 53 的 Gandi SAS) 充当中间人。注册商转移会将域名从一个注册商移动到另一个注册商,从而允许新注册商在注册局级别更改域名服务器 (NS) 记录。攻击者利用的是这个系统,而非我们的基础设施。

攻击序列

阶段 1 — 针对注册局的社会工程学(3 月底 – 4 月初) 攻击者冒充资深贡献者联系 Traficom,声称 AWS/Gandi 拒绝提供转移码。Traficom 展开调查并要求 Gandi 做出澄清,但 Gandi 在 4 月 7 日截止日期过后仍未回应。

阶段 2 — 未经授权的注册商操作(4 月 14 日,12:16–12:43 UTC) 根据 Traficom 的注册局日志:

- 12:16 UTC,Gandi 将域名持有者的联系邮箱更改为攻击者控制的地址。

- 12:43 UTC,Gandi 创建了新的注册商转移授权码。 这些操作均未获得 CoW Swap 或 CoW DAO 的授权。

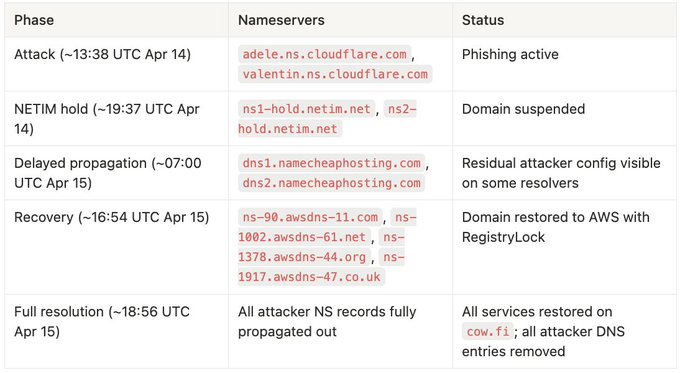

阶段 3 — 域名转移和钓鱼网站部署(4 月 14 日,约 13:38–14:57 UTC) 攻击者将 cow.fi 转移到 NETIM,将 NS 记录指向 Cloudflare,获得了 Let's Encrypt SSL 证书,并部署了一个模拟 CoW Swap 界面的钓鱼网站。

阶段 4 — 攻击升级(4 月 14 日,约 17:30–19:42 UTC) 攻击者更新了钓鱼页面,增加了虚假的钱包解锁弹窗,以诱导用户输入助记词和密码。在 NETIM 将该域名置于暂停状态后,攻击者重定向到了一个法罗群岛 TLD 的后备域名。

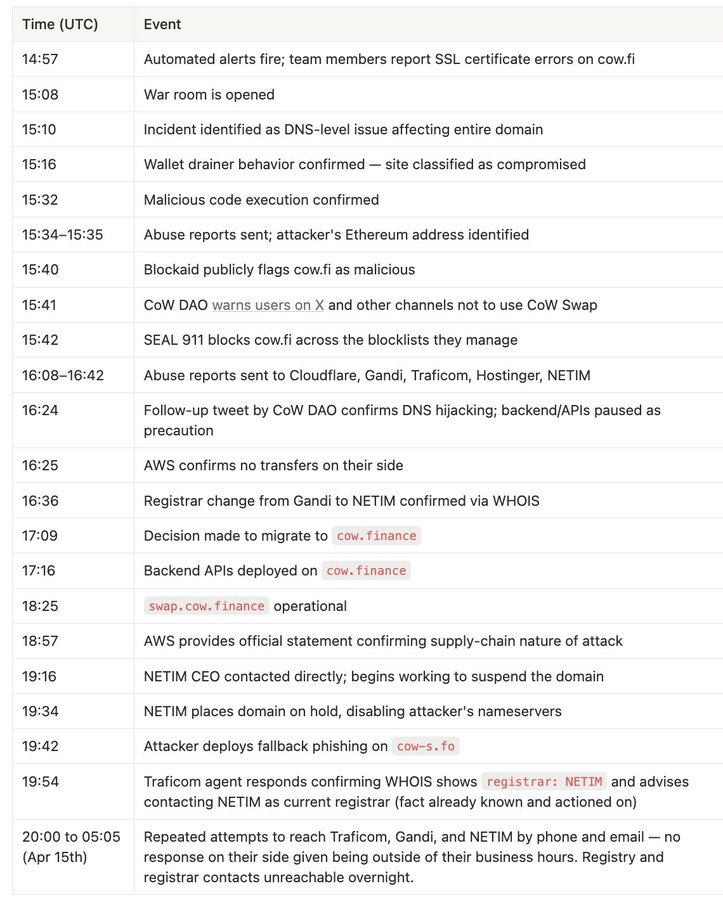

检测与响应时间表

检测与初步响应 (4 月 14 日)

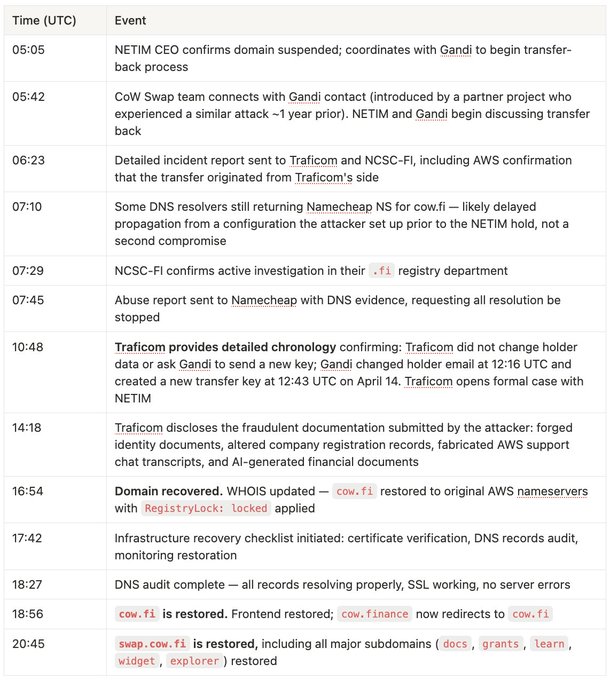

调查与恢复 (4 月 15 日)

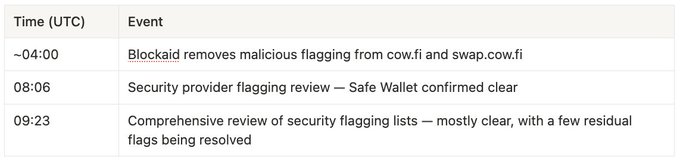

恢复后 (4 月 16 日)

- 从检测到确认受损的时间: 19 分钟

- 从检测到备用域名上线的时间: 约 3.5 小时

- 从检测到攻击者域名服务器被禁用时间: 约 4.5 小时

- 从检测到域名完全恢复的时间: 约 26 小时

技术分析

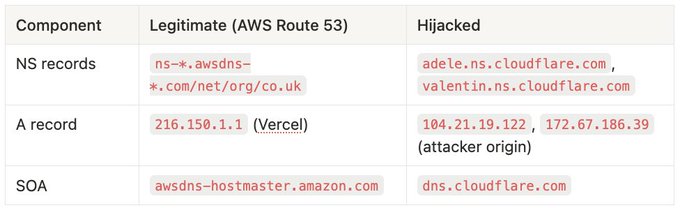

DNS 委派劫持

攻击发生在 .fi 顶级域名注册局级别。Traficom 的权威域名服务器被更新,将 cow.fi 委派给攻击者的 Cloudflare 域名服务器,绕过了 AWS Route 53。

注册商链条

攻击者通过直接联系 Traficom 绕过了 AWS:

钓鱼基础设施特征

攻击者的基础设施具有明显的特征差异:

x-turbo-charged-by: LiteSpeed(合法技术栈使用 Vercel/Next.js)server: cloudflare通过攻击者自己的账户- 缺少

x-vercel-id或x-powered-by: Next.js响应头

NS 记录演变

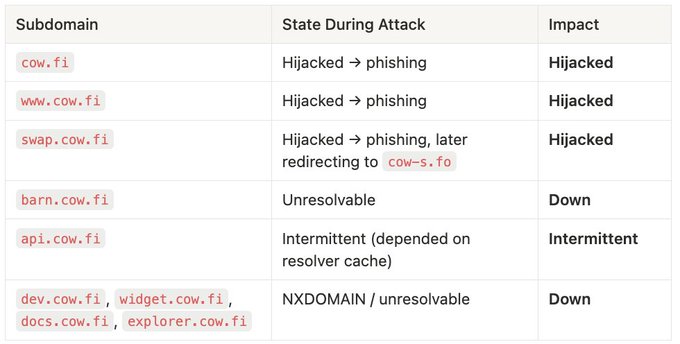

子域名影响

为什么标准安全措施未能阻止此次攻击

- DNSSEC: 防止解析器层面的缓存投毒,但不能防止注册局本身因受到社会工程学攻击而更改委派。

- CAA 记录: 攻击者控制了 DNS,可以在申请证书之前添加自己的 CAA 记录。

- CSP 和 SRI: 这些用于防御对你自己应用程序的篡改。当攻击者从他们自己的服务器提供一个完全独立的钓鱼页面时,它们没有效果。

- DNS TTL: 更改发生在具有 6 小时 TTL 的顶级域名级别,使得域名区域自身的 TTL 变得无关紧要。

沟通挑战

由于域名被劫持,所有 @cow.fi 电子邮件地址都无法访问。团队通过备用渠道进行协调,这减慢了与缺乏 24 小时紧急联系方式的注册商和托管商之间的沟通。

根本原因

这是一次利用 .fi 域名注册商转移流程的供应链攻击。攻击者利用了信任关系和程序漏洞:

- 对 Traficom 的社会工程学攻击: 使用伪造文件发起争议。

- Gandi 未能回应: 未对 Traficom 的澄清要求做出回应,导致流程继续进行。

- 未经授权的更改: 注册局日志显示,联系邮箱更改和转移授权码生成源自 Gandi 的会话,且未获得授权。

促成因素

- 注册局级别的身份验证薄弱。

- 缺乏 RegistryLock(之前通过 AWS Route 53 的 .fi 域名无法使用该功能)。

- 注册商和注册局的紧急联系方式有限。

影响

基础设施影响

- 域名劫持: 在 4 月 14 日约 13:38 UTC 至 19:37 UTC 期间,cow.fi 被解析至恶意页面。

- 后端无影响: 智能合约、用户资金、私钥和后端 API 始终安全。

用户影响

- 钓鱼风险: 用户访问了一个试图窃取钱包资产和收集助记词的网站。

- 估计损失: 初步分析表明,CoW Swap 用户的损失约为 120 万美元。

受影响用户指南

如果你在 4 月 14 日 13:38 至 19:37 UTC 之间访问过 cow.fi 或 swap.cow.fi:

- 审查并撤销可疑授权: 使用 revoke.cash 等工具。仅向

0xC92E8bdf79f0507f65a392b0ab4667716BFE0110(GPv2VaultRelayer) 签名授权。 - 检查近期交易: 检查是否有任何你不认可的活动。

如果不确定,请通过 help@cow.fi、Discord 或 Twitter 联系我们。

持续调查

Traficom 确认他们没有手动更改持有人数据;更改源自 Gandi 的会话。欺诈文件包括伪造的 ID、篡改的公司记录以及 AI 生成的财务文件。关于 Gandi 的系统如何被迫做出这些更改的调查仍在继续。

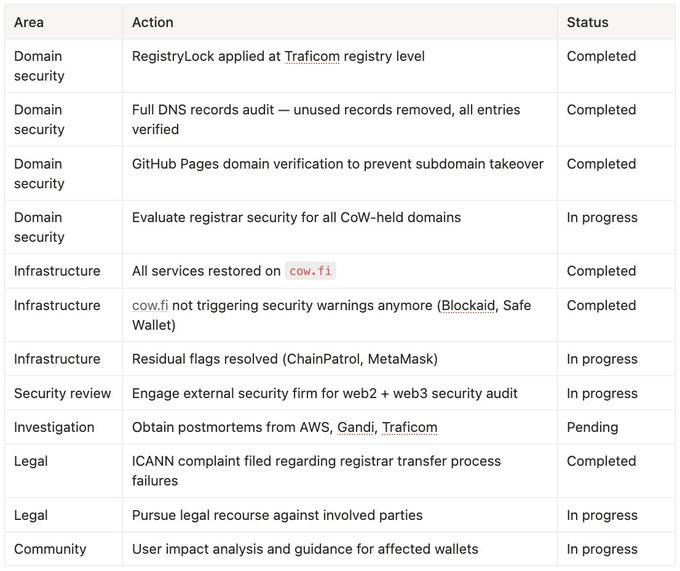

预防、补救与后续步骤

为什么此类攻击不会再次发生

- 现已应用 RegistryLock: cow.fi 域名已在 Traficom 启用了注册局级别锁定,未经带外验证禁止任何转移或 NS 更改。

- DNS 审计: 已审计所有记录,删除了未使用的记录,并关闭了子域名接管向量。

- ICANN 投诉: 已针对注册商流程失败提交正式投诉。

- 安全审查: 已聘请 Mandiant 网络安全咨询公司对域名管理和运营安全进行全面审查。

法律执行

我们正在探索对相关方在转移流程失败和验证不足方面的法律追责。

用户损失与退款考虑

通过法律行动追回的任何资金都将用于补偿受影响的用户。额外的补偿措施将取决于 CoW DAO 的治理流程。

行动追踪器

- 原文链接: x.com/CoWSwap/status/204...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- MCP漏洞2025-2026:16+ CVE与漏洞指数 35 浏览

- Web3中的供应链攻击——从NPM到协议漏洞利用 60 浏览

- 基于故障复盘的开发 90 浏览

- 15 亿美元损失的启示:DeFi 协议如何防御社交工程与运营攻击 205 浏览

- Zerion安全事故复盘:AI社工攻击导致内部热钱包被盗 206 浏览

- Web3协议管理权安全审计清单 223 浏览

- Drift Protocol 安全事件背景详解 383 浏览

- 区块链运营安全评估:基础设施保障 611 浏览

- 签名陷阱:Web3中,钱包用户体验为何辜负了用户 – ImmuneBytes 582 浏览

- AI开发:如何避免弄巧成拙 437 浏览

- DeFi中最薄弱的环节不是智能合约——而是Web应用 500 浏览