KelpDAO 2.92 亿美元被盗始末:跨链漏洞与 DeFi 连锁危机

- oak_res

- 发布于 2026-04-22 07:52

- 阅读 244

2026年4月18日,KelpDAO 遭遇 DeFi 史上最大规模攻击之一,损失达 2.92 亿美元。

2026年4月18日,KelpDAO 遭遇了 DeFi 历史上规模最大的漏洞利用之一。攻击者通过操纵支撑其 rsETH 流动性再质押代币的 LayerZero 跨链桥基础设施,窃取了 2.92 亿美元资金,据悉这些攻击者与朝鲜的 Lazarus Group 有关。

KelpDAO 和 LayerZero(其基础设施被用于执行此次盗窃的互操作性协议)立即开始互相指责,争论谁应承担责任。与此同时,DeFi 最大的借贷协议 Aave 发现,由于 DeFi 的可组合性特性,自己可能持有高达 2.3 亿美元无法收回的债务。

本文完整解析了该事件,并深入报道了后续发展。

KelpDAO 黑客事件的背景

什么是 KelpDAO (rsETH)?

@KelpDAO 于 2023 年底推出,迅速成为以太坊生态系统中领先的流动性再质押协议之一。其核心价值主张很简单:用户存入流动性质押代币 (LSTs),如 stETH、cbETH 或原生 ETH,即可获得该协议的原生流动性再质押代币 rsETH。

其吸引力在于能够叠加收益。持有 rsETH,用户可同时从两个来源获得收入:一是 ETH 质押奖励(验证者保护以太坊网络),二是 EigenLayer 再质押层(同一资本被重新部署以保护其他协议)。

与传统质押不同,rsETH 保持了完整的 DeFi 可组合性:它可作为借贷协议的抵押品、注入流动性池,或通过 @LayerZero_Core 的 OFT (Omnichain Fungible Token) 基础设施进行跨链桥接,而底层资本仍持续从这两个层面产生收益。

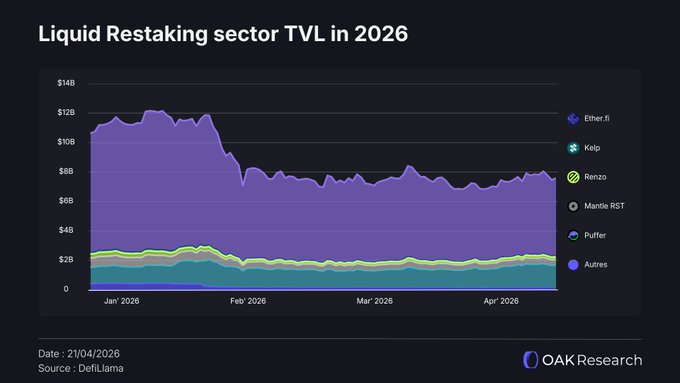

KelpDAO 使用 LayerZero 的 OFT 标准在超过 16 个区块链上部署了 rsETH,以实现跨链流动性。在 2025 年中高峰期,该协议吸引了超过 20 亿美元的 TVL,使其在黑客攻击前成为流动性再质押领域最重要的参与者之一。

当然,这种收益叠加策略的每一层都引入了额外的脆弱点:质押风险、罚没风险、智能合约风险、预言机风险和跨链桥基础设施风险。这些都是 rsETH 持有者参与协议时默认接受的风险。

LayerZero 与 KelpDAO 的关系

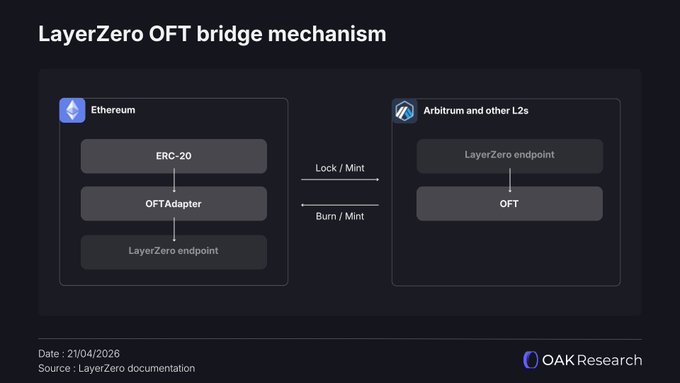

为了使 rsETH 在多链生态系统中可用,KelpDAO 集成了 LayerZero,这是一个支持跨链消息传递的互操作性协议。具体来说,KelpDAO 采用了 LayerZero 的 OFT 标准,该标准允许原生于一条链的代币通过锁定与铸造机制在其他链上呈现。

该机制相当直观,遵循 LayerZero 发行的其他 OFT 代币的相同模式。

实践中,rsETH 原生于以太坊主网。当用户将其 rsETH 桥接到 L2(如 Arbitrum 或 Base)时,代币会被锁定在以太坊上的 OFT Adapter 中——这是一个充当以太坊上所有“真实” rsETH 托管人的智能合约。

同时,在目标链上铸造等量的 rsETH。当用户想取回原始 rsETH 时,过程相反:在 L2 上销毁铸造的 rsETH,OFT Adapter 则将相应的 rsETH 释放回以太坊上的用户。

跨链消息验证依赖于可配置的去中心化验证网络 (DVNs) 和执行器集合。这种设置的安全性取决于所选运营商的多样性和可靠性,以及他们的验证方法。有些采用加密验证,有些则不然,Kelp 的情况就是如此。

在 LayerZero 架构中,每个应用开发者定义自己的安全堆栈,组合多个 DVN,这些 DVN 必须在执行每个跨链消息前独立验证。在 KelpDAO 的案例中,桥接的 rsETH 只有一个 DVN 在运行。OFT Adapter 仅在收到源链上发生有效销毁的确认后才释放资金。

LayerZero 维护了一份白名单 DVN 提供商列表及协议建议。这些建议明确包括使用多个 DVN 以消除单点故障。然而,KelpDAO 选择了由 LayerZero Labs 自身运营的单一 DVN,这一细节后来证明影响重大。

这种设计对所谓的桥接不变性寄予了巨大信任:即假设锁定在以太坊适配器中的 rsETH 数量始终大于或等于在所有其他链上铸造的 rsETH 总量。

攻击是如何发生的

要理解为何在没有智能合约漏洞的情况下仍损失了 2.92 亿美元,必须了解 LayerZero 验证基础设施的工作原理及其失效点。2026年4月18日的攻击有条不紊、高度复杂,几乎可以肯定经过了数周准备。此后,它被归因于朝鲜,特别是 Lazarus Group 的 TraderTraitor 分支。

攻击在链上的第一个可见痕迹出现在4月18日,攻击者的钱包从 Tornado Cash 收到了价值约230美元的 ETH。

攻击的技术细节

攻击始于下午。UTC时间17:35,攻击者调用了 lzReceive,这是负责处理传入跨链消息的 LayerZero 端点。攻击者此前已获取了 LayerZero Labs DVN 使用的 RPC 列表,入侵了两个独立节点,替换了 op-geth 二进制文件,并同时对另一个未受感染的 RPC 发起 DDoS 攻击。

这触发了故障转移,使 DVN 能够确认从未实际发生的交易。DDoS 攻击 很可能针对 了由 QuickNode 运营的 RPC。

DVN 从提供区块链状态并允许外部系统查询链上数据的 RPC 节点读取数据。在配置得当的安全设置中,多个独立 DVN 需要在 OFT Adapter 释放代币前独立确认销毁。如果有一个 DVN 被攻破,其他 DVN 仍会拒绝欺诈消息。

随后,被攻破的 DVN 验证了一个伪造的入站数据包,声称 116,500 个 rsETH 已在 Unichain 上销毁,而这一销毁从未发生。正如 Aave 事件报告 所确认的,“Unichain 的出站 nonce 保持在307,而以太坊接受了 nonce 308”,这一差异揭示了消息的虚假性。

由于信任 DVN 的证明,以太坊上的 OFT Adapter 向攻击者释放了其储备中的 116,500 个 rsETH。在单笔交易中,适配器的余额从 116,723 rsETH 骤降至仅223。恶意软件随后自毁,删除了所有痕迹。

Kelp 的应急响应

KelpDAO 的应急响应团队检测到可疑活动,并采取行动 暂停 了所有 rsETH 合约。暂停操作在最初资金被抽走后约46分钟执行。虽然窗口期很短,但足以让攻击者确保资金安全。

攻击者尝试了另外两笔交易,意图再抽走 40,000 个 rsETH,价值接近1亿美元。第二个数据包已被同一个受损 DVN 验证,但在 OFT Adapter 层面被回滚,因为 Kelp 冻结了接收地址。这防止了损失上升至3.91亿美元。

黑客出售被盗资金的策略

直接在公开市场出售如此大量的 rsETH 将对价格造成灾难性影响且易于追踪。相反,被盗代币从最初的黑客钱包分发到7个独立地址,然后这些地址开始在 DeFi 借贷协议(主要是以太坊主网和 Arbitrum 上的 @aave V3)中存入 rsETH 作为抵押品,借出流动性 WETH 和 wstETH。

根据 LlamaRisk 的事件报告,89,567 个 rsETH 被存入 Aave 作为抵押品,攻击者通过七个地址总共借出 82,650 个 WETH 和 821 个 wstETH。较小金额还存入了 Euler 和 Compound,分别产生了约84万美元和3940万美元的额外借款。

攻击者能够借出如此大量的 ETH,是因为 rsETH 被集成到了 Aave e-mode 中,这是协议的高效率部分,用于选择优化的借贷资产。Aave 还提供了所有可用场所中最深的流动性,这促使攻击者选择该协议而非直接交易。

由于以太坊上的 OFT Adapter 现已几乎耗尽,每个 L2 上的每个 rsETH 代币在机制上都处于抵押不足状态。L2 rsETH 与其以太坊原生对应物之间的1:1锚定已被打破。

DeFi 领域的连锁反应

KelpDAO 漏洞利用的影响并未局限于协议内部。几小时内,恐慌蔓延至整个 LayerZero 生态系统,各协议纷纷评估其风险敞口,并抢先冻结任何依赖 LayerZero OFT 基础设施的跨链桥。

Aave 迅速冻结了其 V3 和 V4 部署中的 rsETH 市场以阻止新活动,消息传出后,AAVE 代币下跌约11%。Compound 也采取了同样迅速的保护措施。Euler、Fluid、Spark 和 Morpho 都对受影响头寸实施了暂停或隔离风险措施。Lido Finance 因 rsETH 风险敞口停止了其 EarnETH 产品的新存款。

接下来的24小时内,超过25个协议作为预防措施 暂停 了其 LayerZero 跨链桥。这些协议包括 Ethena、EtherFi、Curve、通过 BitGo 和 Wrapped Bitcoin 的 WBTC、Morpho、Pudgy Penguins (PENGU)、USDT0、Kamino、Swell 等数十个。

通过 Lido Finance 的 EarnETH 产品产生的间接风险增加了另一层复杂性。Lido Finance 披露,“EarnETH 通过 Aave 杠杆 rsETH/ETH 头寸直接暴露于 rsETH,金额约占金库的9%(约2160万美元)。”Lido 确认,如需弥补金库损失,将动用其300万美元的第一损失保护机制。

事件发生后,DeFi TVL 在24小时内下降7%,至860亿美元。仅 Aave 就出现约101亿美元的净流出,存款人急于减少风险敞口。据报道,约16.5%的 ETH 市场受到 rsETH 相关风险敞口的“支撑”。

恐慌蔓延后,稳定币也被卷入连锁反应。随着 DeFi 用户急于平仓借贷协议头寸,stETH 和 sUSDe 均出现脱锚。这创造了一波套利机会,但也促使大量借贷头寸走向清算。

各方责任

关于谁应承担2.92亿美元损失的责任问题很快引发激烈争论。48小时内,三方发表了针锋相对的公开声明。

KelpDAO 的立场

KelpDAO 通过其 X 账户 发布的官方立场认为,1-of-1 DVN 配置并非异常选择,而是 LayerZero 自身的默认设置:

“受损的 DVN 使用了 LayerZero 自己的基础设施。LayerZero 托管了两个被攻破的 RPC 节点,第三个遭到了 DDoS 攻击。这是针对 LayerZero 基础设施的攻击。Kelp 自身系统并未参与构建或运营该基础设施。1/1 DVN 配置在 LayerZero 文档中有记载,是所有新 OFT 部署的默认设置。”

Kelp 计划反驳 LayerZero 将“1/1 配置”定性为异常选择的说法,因为 LayerZero 自身的快速入门指南和默认 GitHub 配置 指向 1/1 DVN 设置。根据汇总数据,目前使用 LayerZero 的协议中 约有32% 使用相同配置。

LayerZero 的立场

LayerZero 的 官方声明 持相反观点。

“LayerZero 和其他外部方此前曾向 KelpDAO 传达过关于 DVN 多样化的最佳实践。尽管有这些建议,KelpDAO 仍选择使用1/1 DVN 配置,”该公司表示。该协议还辩称,事件仅限于 rsETH,并未在其他应用或资产中产生更广泛连锁反应。

LayerZero 的技术事后分析强调其核心协议未受损:没有 LayerZero 智能合约被利用,没有私钥泄露。它认为,失败是架构性的且针对特定应用。其集成检查表指出:“务必:为每个生产路径使用多个 DVN,而非依赖单个 DVN。”

LayerZero 此后宣布了一项强制性政策变更:它将停止为任何维持单一 DVN 配置的应用签署或证明消息。

Aave 的角色

Aave 是可组合性的受害者。Aave 的合约、预言机系统和清算机制均完全按设计运行。问题在于 Aave 的风险框架接受了 rsETH 作为抵押品,贷款价值比高达95%,却未将跨链桥安全架构分析纳入其中。

2025年2月,在治理讨论期间,BGD Labs 明确强调了 依赖单一 DVN 的风险,并建议采用多 DVN 配置。尽管有这些警告,建议最终被忽视。

Aave 现在持有无法安全清算的头寸(WETH 池利用率达100%),抵押品价值不确定,作为旁观者目睹了源自堆栈上方四个协议层的失败。

Aave 的现状

在被盗的116,500个 rsETH 中,89,567个被作为抵押品存入 Aave V3。这些头寸通过七个攻击者地址分布在以太坊主网和 Arbitrum 上:

Aave 的防御反应迅速。协议守护者开始冻结所有 Aave V3 部署中的所有 rsETH 和 wrsETH 储备。涉及以太坊、Arbitrum、Avalanche、Base、Ink、Linea、Mantle、MegaETH、Plasma 和 Zksync 的11个市场受到影响。

出现了一个严重的次生问题:以太坊、Arbitrum、Base、Linea 和 Mantle 的 WETH 储备利用率均达100%。这为清算制造了实际障碍:当清算人试图没收 WETH 抵押品时,资金池无法直接支付 WETH,而是发放 aWETH 代币——导致清算人的资本被套牢。

截至2026年4月20日,Aave DAO 财库持有1.81亿美元资产。在方案1(损失统一社会化)下,Umbrella WETH 安全模块可部分抵消以太坊核心的坏账。然而,该模块80%的资金已进入取消质押冷却期,意味着质押者正试图在模块被部署为后盾前退出。

连锁反应得到控制了吗?

表面答案是肯定的:除了 KelpDAO 本身,没有其他协议被直接利用。LayerZero 现在将要求所有 OFT 代币运营商集成至少两个 DVN。

更深层的答案则更复杂。真正损失集中在 Aave 的市场中,那里可能产生高达2.3亿美元的坏账;以及 L2 上的 rsETH 生态系统中,OFT Adapter 近乎耗尽意味着每个 L2 上的 rsETH 代币最多只有26美分的资产支撑。

4月21日,Arbitrum 安全委员会冻结了其链上持有的30,766个 ETH。这意味着 Arbitrum 侧约7150万美元的风险敞口已被控制。这些资金目前冻结,等待解决。

谁承担损失?

答案取决于一个技术区别:以太坊主网的 rsETH 由 Kelp 实际的 ETH 质押头寸支持。相比之下,L2 的 rsETH 仅由以太坊 OFT Adapter 支持,而该适配器几乎被抽干。

Llama Risk 为 Kelp 如何解决此问题模拟了两个合理方案:

方案1:损失统一社会化

在此方案下,112,204个无支撑的 rsETH 将平等稀释整个 rsETH 供应。计算得出15.11%的脱锚。在 Aave 上,这转化为约1.237亿美元的总坏账。

方案2:损失仅限于 L2 rsETH

在此方案下,主网 rsETH 被视为完全完好,而 L2 rsETH 被重新定价以反映26.46%的实际适配器支撑率,这意味着73.54%的资产折减。总坏账上升至2.301亿美元,完全集中在 L2 链上。

Arbitrum 对危机的反应引入了另一个维度。4月21日,Arbitrum 安全委员会使用一种特定交易类型,将30,776个 ETH 从黑客地址转移到由 DAO 控制的地址。这一决定引发复杂情绪;虽然挽救了7000万美元不至流向朝鲜,但也引发了关于去中心化的质疑。

对未来的启示

KelpDAO 漏洞利用揭示了跨链协议设计和部署中固有的结构性脆弱性。

- 1/1 DVN 问题并非孤例。 约32%的 LayerZero OApps 使用最低限度的 DVN 安全。多个 DVN 应通过 RPC 提供商多样化和验证多样化(例如 zk 证明)来体现差异。

- 基础设施层攻击绕过了传统安全模型。 攻击面是一个链下系统:RPC 基础设施。这要求在标准智能合约审计之外,建立一套新的基础设施层安全审查规范。

- DeFi 可组合性是系统性风险放大器。 接受 rsETH 作为抵押品的协议隐式接受了 KelpDAO 跨链桥的安全属性。展望未来,任何价值依赖于跨链桥不变性的代币,都应将其跨链桥的安全配置纳入风险评估。

结论

根据调查结果,显而易见所有相关方都在试图推卸责任。LayerZero 逃避其 DVN 基础设施故障的责任;KelpDAO 逃避忽视指南的责任;主网 rsETH 持有者逃避他们并未同意承担的跨链桥风险折减;而 Aave 则逃避其 e-mode 配置的责任。

Arbitrum 安全委员会的干预为该链开创了先例。虽然保护了用户,但也引发了关于去中心化是一个光谱而非二元定义的质疑。

这次黑客攻击最重要的教训是跨链互操作性和可组合性产生的问题,影响了并未同意暴露于此风险的用户。有一点是明确的:LayerZero 和跨链协议需要升级标准,提供不损害用户资金的服务,同时为其提供的功能承担责任。

- 原文链接: x.com/oak_res/status/204...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- LayerZero 更新 - 道歉、分析与改进 107 浏览

- 步步惊心:rsETH漏洞如何撼动Aave借贷市场 105 浏览

- 跨链桥不是“安全桥”|从近期攻击事件拆解 DeFi 安全软肋 159 浏览

- DeFi赢了,但代价是什么 186 浏览

- 2920万美元损失、零漏洞发现:KelpDAO黑客事件的经验教训 182 浏览

- 2.9 亿美元跨链桥攻击如何证明单点故障的风险 142 浏览

- 为什么跨链桥不断损失数十亿美元 142 浏览

- Aave单一资金池模式的裂缝 176 浏览

- KelpDAO/LayerZero 漏洞被盗 2.9 亿美元,冻结 DeFi 市场 245 浏览

- rsETH事件对Aave的影响 175 浏览

- AAVE: rsETH 事件报告(2026年4月20日) 270 浏览