在Web3中避免加密诈骗并保护你的资金安全:第一部分

- Cyfrin

- 发布于 2024-11-23 21:38

- 阅读 1759

这篇文章介绍了如何在Web3环境中防止加密诈骗的基本知识,重点讨论了代币所有权、私钥管理以及常见的网络攻击如钓鱼和恶意软件的防范措施。作者详细说明了不同类型的钱包及其安全性,并提供了一系列最佳实践以保护资产安全。

学习如何在 web3 中保护自己免受加密诈骗。该指南涵盖网络钓鱼、恶意软件、钱包安全和私钥管理,以保护资产。

Web3,自由的土地。被诈骗、被割、被黑客攻击者的家。

加密货币将狂野西部的精神带入金融领域。许多新手、OG 和开发者同样在区块链的黑暗森林中冒险,未做好对抗潜伏的怪物——网络钓鱼、恶意软件和其他诈骗的准备。

加密的危险和自由存在是因为资产负债表的变化与用户行为之间没有距离。

在传统金融中,交易通过抽象的多层结构进行调解。而在 web3 中,用户直接与原始 calldata 互动。对许多人来说,这种感觉就像是在驾驶一艘最近发明的太空船,但没有驾驶执照。

不幸的是,这种金融自主权,加上新技术,导致了一些历史上最具破坏性的金融事件。

数十亿美元从项目和用户口袋中逃离,落入精明罪犯的手中。你不必找得太远就能看到破坏的规模和一致性。只需浏览 DeFiLlama 的黑客数据库、Kacherginsky 的 每周区块链威胁报告 和 rekt 排行榜。

在这系列多部分的文章中,我们将开始了解 web3 安全,并帮助你避免加密诈骗。在这一部分中,我们将探讨 代币所有权 的基本概念,研究困扰行业的常见威胁,如 网络钓鱼和 地址污染。

但在深入细节之前,理解 web3 安全的基石至关重要。

所有权和私钥管理

你的代币存储在你的公钥地址上。任何能够访问与该公钥地址关联的私钥的人都被视为代币的所有者。

可以将你的 私钥 想象成一支强大的 32 字节数字笔,让你能够对交易数据进行签名,以便直接与区块链进行交互。

你的私钥通过 种子短语 进行保护,这是一组在钱包创建期间生成的 12 或 24 个单词。由于它可以用于恢复你的私钥,因此任何获得其访问权限的人将获得与持有私钥相同的控制权和权限。

那么,你如何安全地管理它呢?

钱包是你私钥的接口,使你能够与你的资产进行交互。不同类型的钱包提供了不同的方式来保持对代币的控制。

- 托管账户 通常由中心化交易所管理。它们使用私钥来持有你的代币,就像传统银行一样。这便是“不是你的钥匙,不是你的币”这一说法的来源,因为你并不拥有你的代币。Coinbase、Binance 和 Kraken 等交易所拥有代币,因为它们控制私钥。

- 热钱包 是基于浏览器和应用程序的解决方案,始终连接到互联网。使用这些钱包时,你拥有私钥的控制权,因此直接拥有你的代币。常见的例子包括 MetaMask、Rabby 和 Phantom。

- 冷钱包 是硬件设备,旨在离线存储代币。它们通常被认为比热钱包更安全,因为除非在交易过程中,否则它们不连接到互联网。私钥在设备上安全存储,执行交易需要物理按下按钮以确认详情。Trezor 和 Ledger 是两个常用的例子。

- 多签钱包 允许你在执行交易时需要来自多个私钥的签名。这些钱包被认为是极其安全的,只要私钥以足够去中心化和安全的方式存储。时间锁等功能进一步增强了其实用性。Gnosis Safe 已与多签钱包技术同义。

- 社交恢复钱包 的操作与单一密钥的普通钱包类似。然而,如果你的密钥受到损害且需要更换,你指定的监护人(值得信赖的朋友或机构)可以帮助恢复或更换受损密钥。时间锁和每日限制通常与这些钱包类型一起使用。常见的选项包括 Argent 和 Loopring。

要更深入讨论钱包类型,请查看此 完整指南。

无论你如何存储代币,某些核心原则对于保护你的资产至关重要。

代币保管最佳实践

- 将你的私钥和种子短语始终隐藏并存放在不连接互联网的设备上。不要让它们连接互联网。将你的种子短语存储在 金属板 上,记住并分开写在一张秘密纸上。控制你的种子短语能确保你能够将丢失的钱包恢复到任何兼容的钱包前端。

- 如果你怀疑你的私钥或种子短语已经泄露,请假设你的钱包已经被攻击,并将资产移动到另一把新的私钥的钱包中。

- 如果你是开发者,请勿在 .env 文件中使用真实私钥。相反,使用从不存放真实资金的开发者密钥,因为脚本可以爬取 GitHub 并获取敏感信息,如私钥和 API 密钥。

- 避免在公共场合披露你的净资产。如果有人知道你的公钥地址,他们可以查看你的交易历史和持有的资产。

- 仅从制造商直接购买冷钱包。假设第三方供应商会恶意篡改钱包的软件。

- 使用热钱包的浏览器扩展帮助防止来自常见攻击向量的盗窃。

- MetaMask 提供通过 snaps 的钱包定制,如 blockfence,它会提醒你在与未验证的 智能合约 源代码或可疑的网络钓鱼网址互动时。

- Web3 Antivirus 为流行的 EVM 链提供针对恶意签名和网络钓鱼网址的保护。

- Scam Sniffer 提醒用户在 X 上的恶意软件、被攻击的前端和被盗账户。它目前支持 EVM 链、Solana、BTC、TON 和 Tron。

现在我们了解了代币所有权,让我们探讨面临你资产的常见加密诈骗和攻击,以及如何保护自己。

恶意软件

恶意软件 是感染你的设备并试图窃取你的敏感数据或资产的恶性软件。

大多数现代恶意软件难以被检测,因为它很少减慢你的计算机,并且可能不会在任务管理器中显现为可见任务。它可以潜伏很长时间,等待行动的机会,甚至在系统内存中操作以避免被发现。

可以损害你设备的最常见类型的恶意软件包括:

- 远程访问木马 (RATs) 允许攻击者远程控制受害者的计算机,使其能够窃取敏感信息或转移资金。

- 键盘记录器 记录你的按键以识别密码和其他敏感信息。

- 剪贴板劫持器 会拦截复制的数据。例如,如果你复制以太坊地址,攻击者可以将其更改为他们的恶意地址。

- 间谍软件 无声地收集密码、种子短语,以及可能存储在计算机上的其他敏感数据。

那么,你如何保持安全?

如何防止恶意软件攻击

- 不要在任何连接互联网的设备上存储敏感信息。

- 谨慎与未知的在线内容互动。

- 在一个专用的设备上处理你的加密交易和财务,只对互联网进行连接以执行交易。要注意任何连接的恶意物理设备(例如 USB 驱动器)仍然可以 引入恶意软件。

- 如果你的设备受到 RAT 感染,断开互联网将切断攻击者的连接。然而,恶意软件仍将留在设备上,必须被移除。

这仅仅是战斗的一部分。同样重要的是识别网络钓鱼和耗资者诈骗,这通常是恶意软件或直接资产盗窃的切入点。

网络钓鱼和耗资者诈骗

网络钓鱼 涉及 欺骗性内容 ,旨在看起来合法,使受害者下载 恶意载荷 或 泄露敏感信息。

内容 可以以多种形式出现,包括恶意文件和附件 (.exe, .zip, .pdf),或合法的 Zoom 链接、网站、应用程序、浏览器扩展、二维码、空投和赠品、套利机器人等的仿制品。

载荷(有害代码或数据)可以采取多种形式的恶意软件,如 RATs、键盘记录器、间谍软件等。

敏感信息 包括密码、种子短语、私钥以及攻击者可以利用的个人信息,以便进行未经授权的访问或财务盗窃。

定向网络钓鱼 是一种针对性的网络钓鱼形式,攻击者收集目标的信息,并量身定制他们的互动,以创造出一个合法行为者的幻象。社交媒体和区块链的透明性通常有助于制定和执行高度个性化的针对个人或公司的攻击。

社交工程 技巧在所有网络钓鱼诈骗中都会被利用,以增加受害者与虚假内容互动的可能性。常见策略包括:

- 支付机器人或个人以产生虚假评论、喜欢和分享。

- “打长线”与目标建立关系,在尝试利用前建立联系。

- 直接模仿知名人物、公司或网站。

但在区块链中,还有更多。

批准网络钓鱼

在 web3 中,批准网络钓鱼网站模仿合法的去中心化应用程序(dApps),是犯罪分子用来盗取代币的最可靠工具之一。

耗资者 是网络钓鱼 dApp 背后的底层智能合约。它们通过生成恶意的 approve() 或 permit() 数据来窃取用户资金。当数据被签名时,它允许耗资者无限制访问用户的代币。

冷钱包对于加密耗资者诈骗并不能提供保护 ,因为你主动签署了对你币的访问权。这意味着攻击者绕过了对私钥或种子短语访问的需求。

高级加密耗资者使用 纯数字地址 绕过钱包试图显示的默认 EIP-712 格式数据。这样,签名数据无法被读取,使用户不能理解其内容。

攻击者 利用 CREATE2 操 opcode,这使开发者能够在实际部署合约之前确定新合约的地址。他们使用它来预计算和生成唯一合约地址,使每个恶意签名看起来都独特且更难被发现。

攻击者还使用 多重调用合约 将几种操作捆绑成一次交易,绕过可能标记单个操作的标准安全警报。

在短短几年内,声名显赫的加密耗资者如 Pink Drainer、Inferno Drainer 和 AngelX 已经盗取超过 $ 1 亿的资金。

然而,网络钓鱼攻击有许多形式,通常模仿合法服务或机会。

其他网络钓鱼攻击示例

假的 Zoom 链接

在撰写本文时,zoom 链接的格式 始终 为:[subdomain].zoom.us/j/[meeting-id]。

常见区域子域名:usXX(美国)、euXX(欧洲)、ukXX(英国)、jpXX(日本)、auXX(澳大利亚)。

因此,正确的 Zoom 链接显示为:

- georgetown.zoom.us/j/[meeting-id]:特定于机构的子域名

- us04.zoom.us/j/[meeting-id]:基于区域的子域名

- us02web.zoom.us/j/[meeting-id]:可能包含区域后的网络后缀

错误的 Zoom 链接可能显示为:

- zoom.us50web.us/j/[meeting-id]:Zoom 和子域交换

- us50web-zoom.us/j/[meeting-id]:用连字符替代了句点

- us04-zoom.us/j/[meeting-id]:用连字符替代了句点

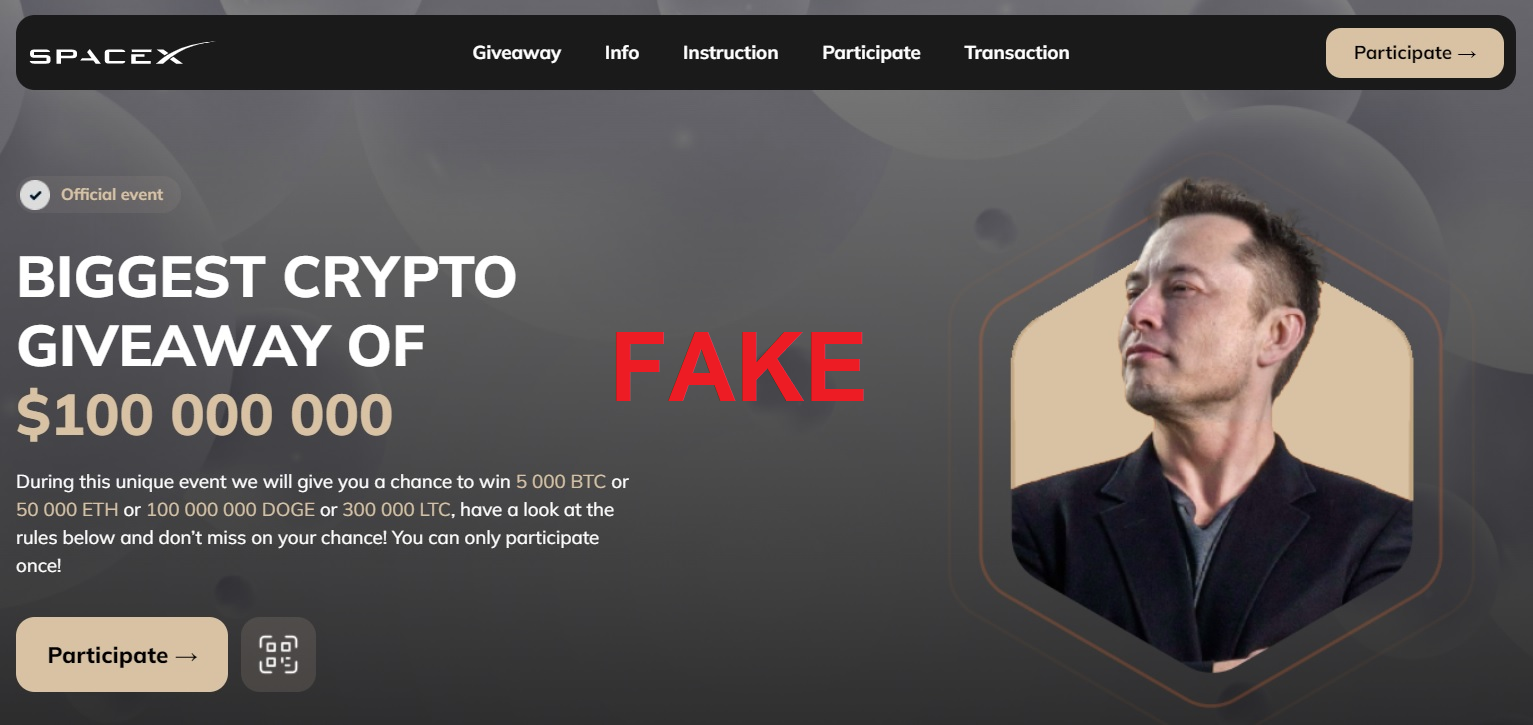

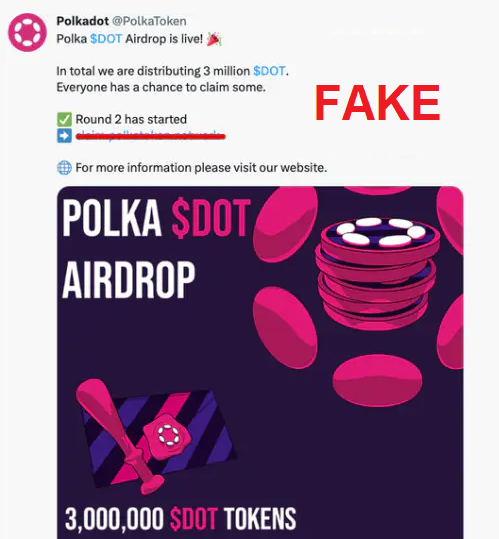

假赠品和加密空投诈骗

社交媒体上的冒充者将尝试利用虚假参与来鼓励用户捐赠代币,或注册导致网络钓鱼网站的假空投和赠品。目标始终是将你的代币骗走。以下只是一部分例子。

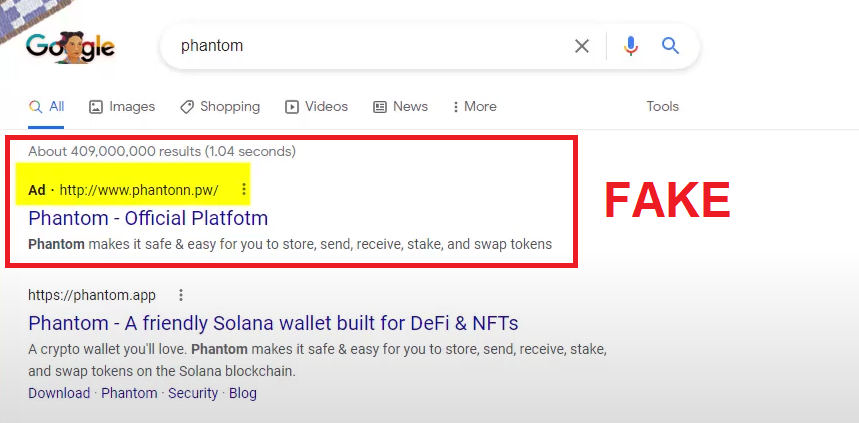

假网站和恶意 Google 广告

诈骗者可以成功将钓鱼网站置于 Google 搜索结果的顶部,这些网站看起来与官方网站一模一样。要 特别 小心那些假去中心化交易所,这些交易所通过用恶意批准请求替换标准交易数据来盗取你的钱包。请始终花时间确认 URL 是正确的。

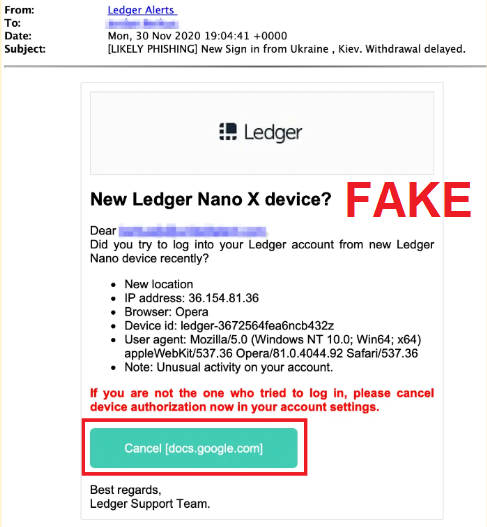

假的加密应用支持邮件

钱包提供商如 MetaMask 和 Ledger 绝对不会 发送请求你的种子短语或要求你执行取消或设置操作的邮件。如果你收到这样的邮件,它绝对是加密诈骗。以下是 微妙的网络钓鱼邮件 的详细列表供你参考。

假二维码

二维码可以包含下载恶意载荷到你设备的链接。如果你认为某个链接可能是恶意的,请不要点击。以下是来自某个假赠品的恶意二维码示例。

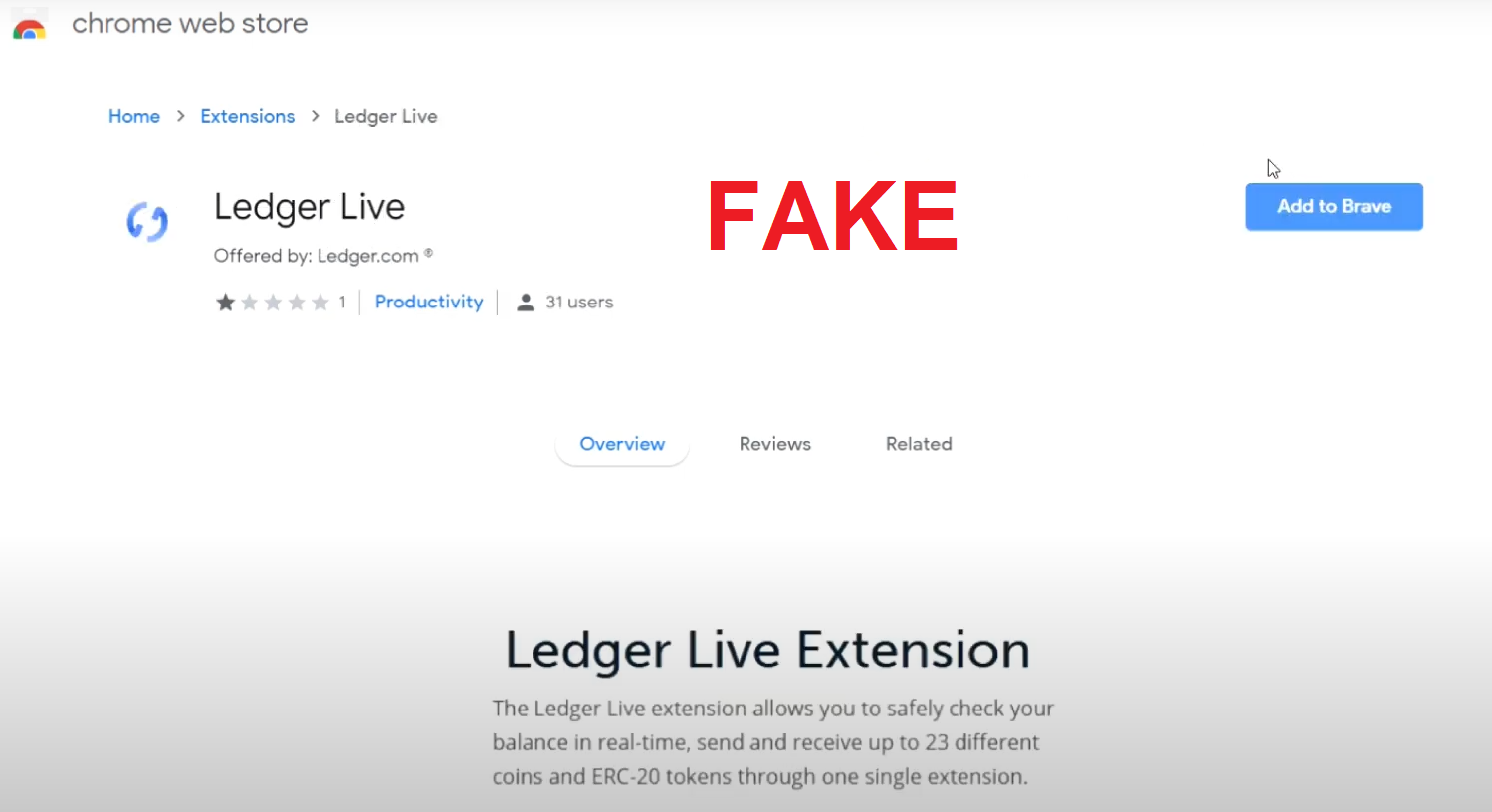

假浏览器扩展

假浏览器扩展通常会请求你的种子短语或在你的计算机上注入恶意软件。为了避免这些类型的加密诈骗,请仔细审查你安装的任何扩展,并确保它们与官方网站相连。

假加密套利机器人

视频推广普通加密交易脚本带来荒谬被动收入的承诺总是骗局。如果你部署合约并“资金”,你实际上是在将代币送给攻击者。

这种类型的加密诈骗有数百个视频例子。以下是一些使用类似恶意合约和几乎相同脚本的例子。

如何防止网络钓鱼攻击和避免诈骗

- 在执行操作时请耐心。只需一次点击即可失去一切。

- 似乎好得令人难以置信的优惠总是诈骗。

- 验证你与真正的 dApp 或网站进行互动,通过检查 URL 是否正确且与官方公司相关。

- 使用前文提到的反钓鱼钱包扩展。

- 试着核实你正在签署的数据。理想情况下,每个人都能够解析原始交易数据,以避免签署任何恶意内容。

- 对于构建者,实施 EIP-712 使交易数据易于用户阅读,减少恶意批准的风险。

- 参加 Tincho 的 网络钓鱼训练营,学习检测即便是微妙的网络钓鱼诈骗。

- 如果你怀疑自己已批准了耗资者,请立即撤回你的批准,以防攻击者未能立即访问你的代币。此 前端 可以帮助你。

在结束我们对 web3 安全讨论之前,重要的是要提到一个鲜为人知但极其有效的策略。

地址污染加密诈骗

与 web3 网络钓鱼相关的是一种简单而阴险的攻击,称为地址污染。通过这种方法,已经盗取了超过 $123百万 的资金,其运作方式如下:

- 攻击者注意到 Bob 总是将他的代币发送到一个交易所地址 0x1337 bfAe3Bd5Cc4aF8dE2bA6fC3eD9aB4cFc 6969。

- 攻击者利用 CREATE2 生成一个与交易所地址非常接近的地址,如 0x1337 8dCf2Ab4eA9cB5fD1aE7bF3cA6dE4fB2 6969。请注意,前四个和后四个字符与交易所地址相同。由于许多钱包应用程序只显示这些字符,两个地址 看起来相同。

- 攻击者向 Bob 发送代币,以便他们的恶意地址出现在他的钱包历史中。

- 当 Bob 后来将代币存入交易所时,他错误地从历史中复制了恶意地址,将所有代币发送给了攻击者。

如何防止地址污染攻击

- 在发送交易时要耐心,以避免仓促错误。

- 使用小额测试交易确认代币发送至正确地址。

- 不要仅依赖于你的交易历史来获取准确的地址。

- 在点击发送之前,仔细检查目标地址中的所有字符。

- 考虑使用支持白名单或书签地址的钱包。

结论

这到此结束了我们关于 web3 安全的两部分系列文章的第一部分。如果你想对抗更高级的攻击,请查看 第二部分。

- 原文链接: cyfrin.io/blog/how-to-av...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- Web3审计:不仅仅是漏洞捕猎 – ImmuneBytes 460 浏览

- OpenZeppelin库在安全性方面的重要性 – ImmuneBytes 622 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 493 浏览

- 如何准备SSCD+考试 320 浏览

- 确定性部署,第一部分:基础 295 浏览

- 【安全月报】| 1 月加密货币领域因安全事件损失超 4 亿美元 733 浏览