攻击事件解析 2025

2025年12月16日更新

5 人订阅

专栏简介

揭密1300万美元的Abracadabra GMX V2漏洞

零时科技 || Equilibria 攻击事件分析

韩国最大交易所 Upbit 遇袭,资产遭窃!

零时科技 || Cetus 攻击事件分析

Phemex交易所漏洞:3700万美元黑客攻击深度分析

零时科技 || 深入 Bybit 攻击事件 Part1 - 关于 Safe{Wallet}

Move语言安全吗?Typus权限验证漏洞

zkLend黑客攻击的深入分析与EraLend黑客攻击的关联

披着羊皮的狼:Osiris恶意浏览器扩展分析

零时科技 || WET 攻击事件分析

Fuzzland安全事件披露与社区公告

Silo Finance 杠杆合约攻击事件事后分析

GMX攻击分析&基于Wake的攻击场景复现

Cetus AMM 2亿美元黑客攻击:有缺陷的“溢出”检查如何导致灾难性损失

Bybit黑客事件的Safe原生解决方案

Balancer v2 攻击:通过精度损失进行价格操纵

威胁情报:Clickfix网络钓鱼攻击

威胁情报:NOFX AI 自动交易漏洞分析

黑客被黑:LockBit 遭入侵事件分析

慢雾:2025年第三季度MistTrack被盗资金分析

KiloEx 漏洞分析:跨链损失 740 万美元

MIM Spell 第三次攻击:Abracadabra 170 万美元黑客事件内幕

零时科技 || Bybit 攻击事件分析

Zora空投漏洞利用:深入研究12.8万美元的申领合约攻击

Curve Finance流动性池遭黑客攻击事件始末

Euler Finance 黑客攻击事件详解

Bybit 近 15 亿美金被盗真相 :Safe{Wallet} 前端代码被篡改

Bybit被盗事件深度解析

零时科技 || IonicMoney 攻击事件分析

Solana 黑客攻击、漏洞和安全漏洞:完整历史

零时科技 || Port3 攻击事件分析

Mobius代币爆炸性漏洞利用:铸造数万亿MBU的漏洞

零时科技 || Four.meme 攻击事件分析

深入了解价值 1300 万美元的 Abracadabra GMX V2 漏洞攻击

威胁情报:恶意Solana开源交易机器人分析

深度|当随机数不再随机:12 万枚 BTC 失窃真相

臭名昭著的漏洞文摘#6:Balancer的支线故事与Rust的特定问题

一次侥幸:NPM 漏洞事件险些给加密货币用户带来浩劫

NPM供应链攻击剖析:涉及十亿次下载

Phemex交易所漏洞:3700万美元黑客攻击深度分析

- securrtech

- 发布于 2025-01-25 17:31

- 阅读 2351

2025年1月23日,新加坡加密货币交易所Phemex遭遇重大安全漏洞,导致约3700万美元的数字资产被未授权提取。攻击者利用多条区块链网络的智能合约漏洞,实施超过125笔可疑交易,突显了中心化交易所的安全协议缺陷。

在 2025 年 1 月 23 日,总部位于新加坡的知名加密货币交易所 Phemex 遭到重大安全漏洞,导致约 3700 万美元数字资产的未经授权取出。 这一事件成为今年加密货币领域最大的黑客攻击之一,提出了有关中心化交易所安全协议的严重质疑。

智能合约黑客攻击概述

- 攻击者地址:0x5b34…7e22

- 脆弱合约:0x50be…6772

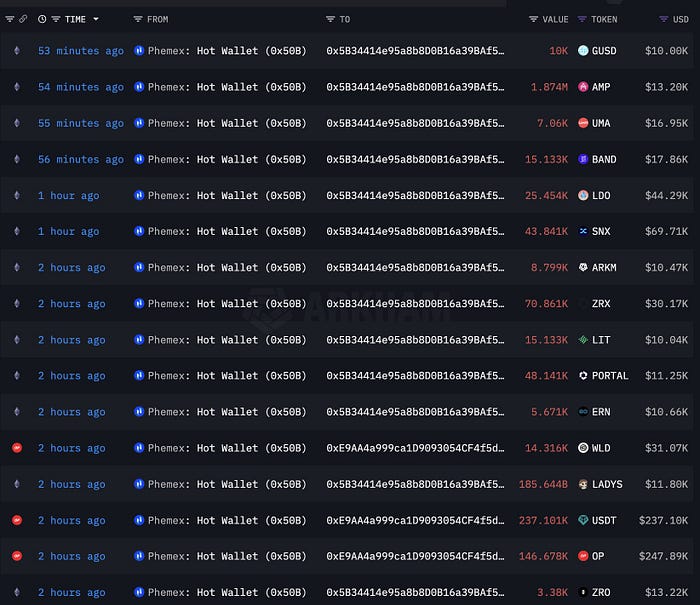

- 攻击交易:该攻击涉及超过 125 笔可疑交易,横跨多个区块链网络,包括以太坊、币安智能链(BSC)、Polygon、Optimism、Base 和 Arbitrum。

攻击概述

该漏洞首次由区块链安全公司 Cyvers 检测到,该公司标记了涉及 Phemex 热钱包的可疑交易。初步报告显示大约有 2900 万美元被提取;然而,进一步调查发现,损失总额超过了 3700 万美元,攻击者利用了多个区块链网络的漏洞。攻击者针对 Phemex 热钱包中存储的各种代币和稳定币进行攻击。显著的提取包括:

- 1,767,957 USDC

- 1,021,719 CRV

- 744,696 USDT

- 1,879 AAVE

- 110,700 LINK

- 1,420 亿 PEPE

- 1,187,531 FET

被盗资产迅速转移到一个单一的外部拥有地址(EOA),并转换为以太坊以掩盖踪迹并躲避检测。

解读智能合约漏洞

导致此次黑客攻击的漏洞主要源于 Phemex 热钱包管理系统中的不充分访问控制。具体弱点包括:

- 弱访问控制:攻击者利用智能合约中权限管理的缺陷。这种缺乏严格访问控制的情况使得未经授权的提取成为可能。

- 跨链利用:攻击者通过在不同网络上执行超过 125 笔可疑交易展示了复杂的技术。这种多链方法不仅掩盖了他们的行为,而且还使恢复工作更加复杂。

尽管之前的审计可能认为 Phemex 的安全措施足够,但这一事件突显了他们基础设施中的关键缺口,需要紧急关注。

缓解和最佳实践

鉴于 Phemex 最近的黑客事件,多个最佳实践可以被加密货币交易所采纳,以增强其安全姿态:

- 实施强访问控制:交易所必须对所有智能合约和钱包管理系统实施严格的访问控制措施。基于角色的访问控制以及高价值交易的多签名钱包是必不可少的。

- 利用冷钱包:为了降低与热钱包相关的风险,交易所应将大部分资金存储在冷钱包中。冷存储不连接到互联网,因此不易受到黑客攻击。

- 定期进行安全审计:第三方安全公司的持续审计可以帮助在漏洞被利用之前发现它们。定期进行渗透测试也应该是交易所安全战略的一部分。

- 用户教育:教育用户有关在中心化交易所交易相关的潜在风险可以帮助减少钓鱼攻击或其他社会工程手段造成账户被侵入的可能性。

- 应急响应计划:建立明确的安全漏洞响应协议可以帮助减少损害,并在事件发生时促进恢复工作。这包括与受影响用户进行透明沟通。

关于 Securr

Securr 是一家 Web3 安全公司,提供先进的漏洞赏金平台和专业的内部智能合约审计服务。

🛡 服务过 100+ 项目

💰 节省超过 20 亿美元资金

🧑💻 超过 15000 名黑客

🔗 网站 — https://www.securr.tech

- 原文链接: securrtech.medium.com/th...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

点赞 0

收藏 0

分享

本文参与登链社区写作激励计划 ,好文好收益,欢迎正在阅读的你也加入。

0 条评论

请先 登录 后评论