Web3 中最常用的身份验证因素是什么?

- web3auth

- 发布于 2023-10-05 18:17

- 阅读 1670

本文是Web3Auth团队在Token2049期间对Web3用户关于双因素认证(2FA)偏好的调研结果。调研发现,用户普遍偏好身份验证App和Passkeys作为2FA的最佳组合,认为它们更易于使用。而对于iCloud、密码和安全问题等方式的接受度较低,主要是因为中心化风险、记忆困难和容易被AI操纵等问题。同时,用户也意识到在安全性和便利性之间需要权衡,并根据资产的敏感程度来选择是否启用2FA。

研究洞察:Web3 受众的最佳 MFA 选项

2023 年 10 月 4 日 9 分钟阅读

Web3Auth 的 用户调研发现和来自新加坡 Token2049,2023 的洞察。

TL; DR — 摘要

- 参与者选择身份验证应用程序和 Passkeys 作为 2FA 的最佳配对选项,因为它们更易于使用。43% 的人选择前者,而 33% 的人选择后者作为最佳首选选项。

- 尽管用户体验不错,但 iCloud 被视为单点故障,因为它存储解决方案及其母公司是中心化的。恢复因素与电子邮件 OTP 进行了比较,它们被认为是 “易于保存但难以使用”。

- 密码被认为是过时的,而且太难记住。一些参与者更喜欢继续写下他们的密码,因为这是最安全的选择。安全问题被认为是不利的,因为它们很容易被 AI 和 ChatGPT 操纵。

- 尽管短信 OTP 可能仍然是老年人的首选,但由于 SIM 卡交换等情况(类似于最近对 Vitalik Buterin 的 X 帐户的攻击),海外使用期间的不安体验以及随之而来的安全问题,短信 OTP 被认为极易受到黑客攻击。

- 许多参与者更喜欢至少有 2FA,而不是什么都没有。只有对于更敏感的资产,而不是不再需要管理较大金额交易的 dApp,才认为 2FA 选项是必要的。

- 一些开发人员宁愿选择短信 OTP,也不愿根本没有 2FA。因为他们宁愿冒用户丢失密钥的风险,也不愿中心化。他们中的一些人会选择身份验证应用程序和短信 OTP 作为最糟糕的配对选项,因为他们担心中心化。

- 即使短信 OTP 被认为是 Web2 身份验证中的基本要素,但更多 Web3 原生的受众会更加关注其安全影响,并且可能最不希望使用短信 OTP 来保护其数字资产或 Web3 钱包。

Web 3.0 通常与自我所有权或自我主权身份类似,主要是因为其去中心化、开源协议和加密安全的基本原则。体现这些价值观的第一步在于 Web3 中用户身份验证方式的核心。

Web3 中的身份验证允许用户在不同的 Web 应用程序和服务中拥有易于访问、可移植的身份。拥有 Web3 身份(例如以太坊地址)使用户能够与众多 dApp(去中心化应用程序)交互,而无需为每个服务设置单独的帐户。

但是,尽管用户体验不佳以及与之相关的巨大安全风险,但 Web3 长时间以来主要依赖于助记词。特别是对于刚进入 Web3 的新用户,助记词可能非常复杂。在身份验证和入门中需要类似 Web2 的用户体验至关重要。

双重验证 (2FA) 可以解决这一难题,并作为助记词的有效替代解决方案,具有远胜的用户体验和易用性。当其中一个因素受到威胁或标记为失败时,用户可以方便地依赖其他替代因素来恢复帐户访问权限。也就是说,2FA 通过引入安全可恢复性层来增强保护。

俄克拉荷马州律师协会的法律专家 Jim Calloway 在律师协会的期刊上发表了一篇文章,说明了在保护和访问加密钱包等存储中的数字资产时,双重验证 (2FA) 的必要性。

“描述用于 2FA 的附加因素的一种常见的简写方式是你知道的东西、你拥有的东西或你是什么(生物识别)。我们几乎一直拥有的东西是我们的手机。”

阅读更多: Web3Auth 自托管 SDK 现在是核心套件

Web3 用户如何看待 2FA?

Web3Auth 团队在备受瞩目的 Web3 技术大会 Token2049 以及我们自己的 Wallets & UX Unconference 会外活动中进行了一项小型用户研究活动。此练习的目的是密切观察和了解行业在选择双重验证 (2FA) 方法时的偏好。

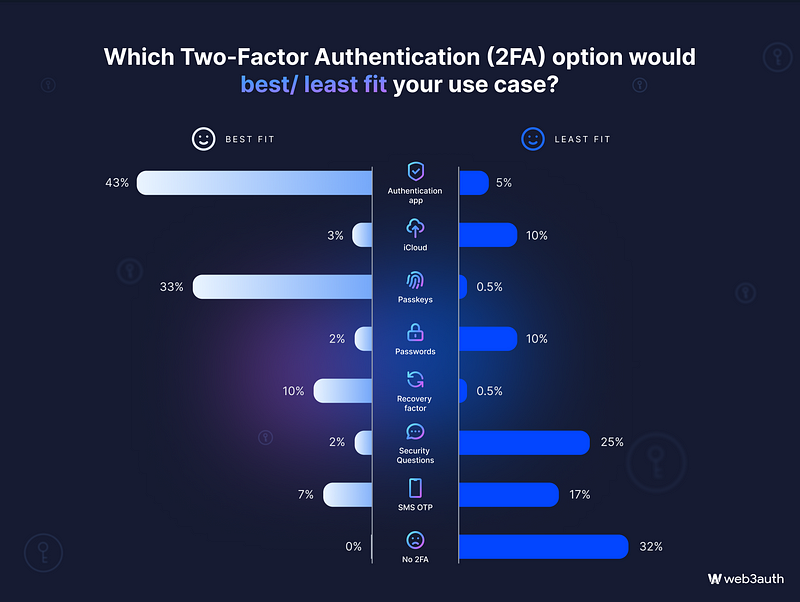

使用点投票法,我们总共获得了 478 票,其中 239 票投给了最佳选择,232 票投给了最不喜欢的选择,还有 7 票未统计。我们向参与者询问了一个简单的问题 — 哪些双重验证 (2FA) 选项最适合或最不适合你的用例?

请注意,参与者来自在 Web3 安全和身份验证方法方面具有相对较高专业知识和知识的背景。这群人固有地倾向于避免身份验证和安全方面的中心化技术解决方案。

也就是说,这是我们发现的 —

- 身份验证应用程序 — 43% 的人表示这是最佳选择。

- Passkeys — 33% 的人表示这是最佳选择。

- 恢复因素 — 10% 的人表示这是最佳选择。

- iCloud — 10% 的人表示这是最不喜欢的,而只有 3% 的人认为这是最佳选择。

- 密码 — 10% 的人表示这是最不喜欢的,而只有 2% 的人持相反观点。

- 安全问题 — 25% 的人表示这是最不喜欢的,而 2% 的人持相反观点。

- 短信 OTP — 17% 的人最不喜欢它。

- 没有 2FA — 32% 的人表示这是最不喜欢的。

身份验证应用程序

由于它是基于设备的并且今天被广泛使用,因此参与者认为它是市场上最安全的选择。此选项在我们的投票和研究中引起了最多的兴趣,有 43% 的参与者选择了它。

但是,也有一些意见表达了缺点:

- 除了用户可能已经活跃的 dApp 之外,完全打开另一个新应用程序很麻烦。

- 很难找到一种适合所有人的身份验证应用程序,因为大多数身份验证器只允许存储有限数量的应用程序。

- 此外,如果用户丢失了他们的移动设备,他们可以非常容易地访问和使用来自应用程序的身份验证代码。

Passkeys

Passkeys 在投票中大受欢迎。它被认为是所有选项中最简单和最方便的选项。33% 的参与者选择 Passkeys 作为他们最喜欢的身份验证方法之一。

原因如下:

- 如果用户丢失了他的或她的设备,黑客更难操纵 Passkeys,这也是参与者认为它比身份验证应用程序更好的首选方法的原因。

- 但是,也有一些小问题,即 Passkeys 的用例可能不太为人所知,应该更好地探索它们。

恢复因素

恢复因素是指当默认选项受到威胁或丢失或被遗忘时,作为恢复用户访问凭据的备份的额外短语。为了确保所有权,用户需要下载、复制和粘贴恢复助记词短语,才能恢复他们的帐户。

易于使用但难以保存 — 这是在研究期间对恢复因素的看法。只有 10% 的人选择它们作为最佳选择。

- 一位参与者认为它与通过电子邮件发送的 OTP 非常相似。

- 另一位参与者提到,它仍然是单点故障,并且不如感觉到的那么安全。他的假设是,那些认为它更好的人可能是 Web3 中的高级用户或经验丰富的开发人员。

iCloud

由于它由中心化的科技集团拥有,因此我们在研究中的反馈是,始终存在单点故障的风险,尽管云存储被认为提供了不错的用户体验。此外,iCloud 在今天的市场上用例较少,特别是与 Web3 相关。

在投票期间,只有 10% 的人选择 iCloud 作为最不喜欢的身份验证形式。

密码

密码已经存在了二十多年,并且对许多人来说都带有负面含义,因为它们很难记住。10% 的参与者投票认为它们是最不喜欢的,而只有 2% 的人持相反观点。

但是,我们也有一些参与者表示,他们仍然喜欢并继续写下他们的密码,因为他们认为这是最安全的选择。

安全问题

在人工智能和 ChatGPT 时代,安全问题被认为很容易被 AI 操纵。参与者认为它们是非常不利的选择,因为这些问题在不同的用户中可能非常常见,答案也是如此。25% 的人表示这是最不喜欢的,而 2% 的人持相反观点。

- 几乎每个人都讨厌安全问题。因为它们依赖于人类记忆,并且这些答案很容易不时发生变化。

- 例如,你最喜欢的颜色可能会随着时间的推移而改变。这表明开发人员认为在某些情况下它可能比密码更糟。

- 一些参与者发现安全问题很烦人,并且没有人再想使用它们。

短信 OTP

我们都知道以太坊联合创始人 Vitalik Buterin 的 X 帐户最近被黑客入侵。原因是什么?这是一次 SIM 卡交换攻击。

他说,“我不知道 Twitter 有 OTP。一直认为 2FA 足够好。吸取教训。”

考虑到这一事件,17% 的参与者认为短信 OTP 是最不喜欢的,并且它们不再安全、值得信赖或安全。

原因如下 —

- 诸如 SIM 卡交换、海外使用以及随之而来的安全问题等情况,使此选项容易受到黑客攻击。

- 短信 OTP 很容易出现中断,类似于电子邮件 OTP。尤其是在海外旅行期间,短信 OTP 远非可靠。

- 但是,短信 OTP 很可能最受老年人欢迎,并且他们仍然会选择此选项而不是任何其他选项。原因是,对于较新的 2FA 选项和概念,学习曲线更陡峭,这在技术上可能非常具有挑战性。

配对 2FA 选项的建议

研究表明,身份验证应用程序和 Passkeys 被认为是 2FA 的最佳配对选项。

- 参与者认为这种组合更容易使用,仅仅是因为它具有卓越的用户体验。

- 此选项被认为是某些机构、知识产权公司、社交媒体平台和加密货币交易所的常见偏好。

- 有时,如果用户喜欢,可以将身份验证应用程序与密码配对。

结论

现在已经确定,在钱包中包含助记词是一个复杂而繁琐的过程,需要用户花费 10 到 15 分钟的时间。这个时间范围在 Web3 用户采用标准中随处可见,并且非常重要。但这多年来一直是标准做法。

尽管我们可以同意拥有双重验证 (2FA) 设置可以有效消除与助记词相关的安全风险和用户体验问题,但同样重要的是,授权用户充分且真正地拥有具有绝对自托管的钱包。

作为一种非托管解决方案,Web3Auth 不在其服务器上存储任何用户数据或任何密钥。这意味着用户可以完全控制他们的数据和钱包。这也意味着如果用户无法提供正确的份额来重建他们的私钥,他们可能会丢失他们的帐户。相反,Web3Auth 还支持一键登录流程,这是最简单的 onboarding 新用户的流程。用户只需单击登录按钮,连接到喜欢的社交帐户 (OAuth) 或任何无密码流程 — 例如电子邮件无密码或生物识别身份验证。

瞧,生成了一个新的 Web3 钱包。

根据你自己的受众和用例,Web3Auth 提供不同的多因素身份验证流程,其中包括短信 OTP、密码、安全问题、iCloud 和身份验证应用程序等选项。Web3Auth 钱包即服务 (WaaS) 堆栈极大地增强了双重验证 (2FA) 的功能,从而促使最终用户通过使用多个身份验证因素(而不是依赖于助记词)安全且直观地管理用户密钥。

在使用 Web3Auth 的钱包基础设施后,与传统的助记词钱包解决方案相比,一些以消费者为中心的应用程序的转化率提高了 3 倍,从 24% 提高到大约 63%。

阅读更多: 游戏开发者希望下一代 Web3 游戏提供什么? — 来自 GDC 2023 的见解

如果你正在构建钱包或 dApp,并且你希望将下一个十亿用户加入 Web3,请在此处注册以试用我们的 SDK。

常见问题解答 (FAQ)

- 什么是双重验证 (2FA)?

双重验证 (2FA) 是一种额外的安全层,它不仅需要密码和用户名,还需要用户随身携带的东西,例如一条信息或一个物理设备。此附加层确保即使恶意行为者获得了用户的密码,他们仍然无法访问用户的帐户,除非他们也拥有第二个验证因素。

- 什么是自托管?

任何一方或各方的子集都无法访问用户的公钥和私钥对。用户可以完全访问他们的公钥和私钥对。自托管表示用户可以完全控制他们的密钥和他们的资产,而托管意味着第三方代表用户处理用户的密钥和资产。

- 什么是多方计算 (MPC)?

在[多方计算 (MPC)](https://web3auth.io/index.html?ref=blog.web3auth.io)中,用户的私钥被分成多个不同的部分并存储在多个设备上。当需要在区块链上签署交易时,会动态调用这些设备来“部分签署”交易,然后将其发送到前端,以便能够重建最终签名。这意味着始终可以使用整个私钥,但永远不会存储在单个位置。在今天的 Web3 中,MPC 极大地增强了双重验证钱包 (2FW) 和多因素身份验证 (MFA) 的功能。它促使最终用户通过使用多个身份验证因素(而不是依赖于单个助记词)安全且直观地管理用户密钥。解决方案是通过允许多因素(多因素身份验证)通过社交登录(如电子邮件、社交媒体帐户、Telegram、Discord 等)登录来为 web3 和 web3 用户提供熟悉的、类似 web2 的登录体验。

- 原文链接: blog.web3auth.io/researc...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- Aptos 生态系统中的 Move 智能合约安全:审计、攻击和最佳实践 79 浏览

- Passkey的误解 184 浏览

- Trustivon MPC Sentinel - 企业级 MPC(多方计算)签名平台 137 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 299 浏览

- 抗量子智能合约审计:在Q日之前保护Web3安全 – ImmuneBytes 436 浏览

- Web3 前端:黑客的新操场 – ImmuneBytes 362 浏览

- 为什么 Web3 应用程序需要全面的安全审计 – ImmuneBytes 422 浏览

- Web3审计:不仅仅是漏洞捕猎 – ImmuneBytes 386 浏览

- OpenZeppelin库在安全性方面的重要性 – ImmuneBytes 554 浏览

- RWA安全标准:ERC-3643 与 ERC-1400 比较 395 浏览

- 如何准备SSCD+考试 217 浏览

- 区块链如何悄然保护你的在线购物体验 553 浏览