零时聚焦 || 2025 年区块链安全态势年报

- 零时科技

- 发布于 2026-01-04 16:18

- 阅读 1119

2025 年区块链安全事件 318 起、总损失 33.5 亿美元,事件数同比降 22.4%,损失同比增 99.4%。供应链攻击与 AI 辅助钓鱼成核心威胁,高价值目标攻击集中。本报告借数据与案例拆解提供风险参考,助力强化防护。

<!--StartFragment-->

<!--StartFragment-->

前言

本年报由零时科技安全团队编撰,系统梳理 2025 年 Web3 领域区块链安全事件数据,深入剖析安全攻击态势、典型攻击手法、高发风险赛道及核心威胁主体。通过本报告,行业从业者、项目方及个人用户可全面掌握全年安全风险特征与演化趋势,学习针对性防御策略与应急处置方法,助力相关主体强化安全防护体系,有效规避黑客攻击、钓鱼诈骗及项目方 Rug Pull 等安全风险,保障数字资产安全。

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

Prat 01-区块链安全态势综述

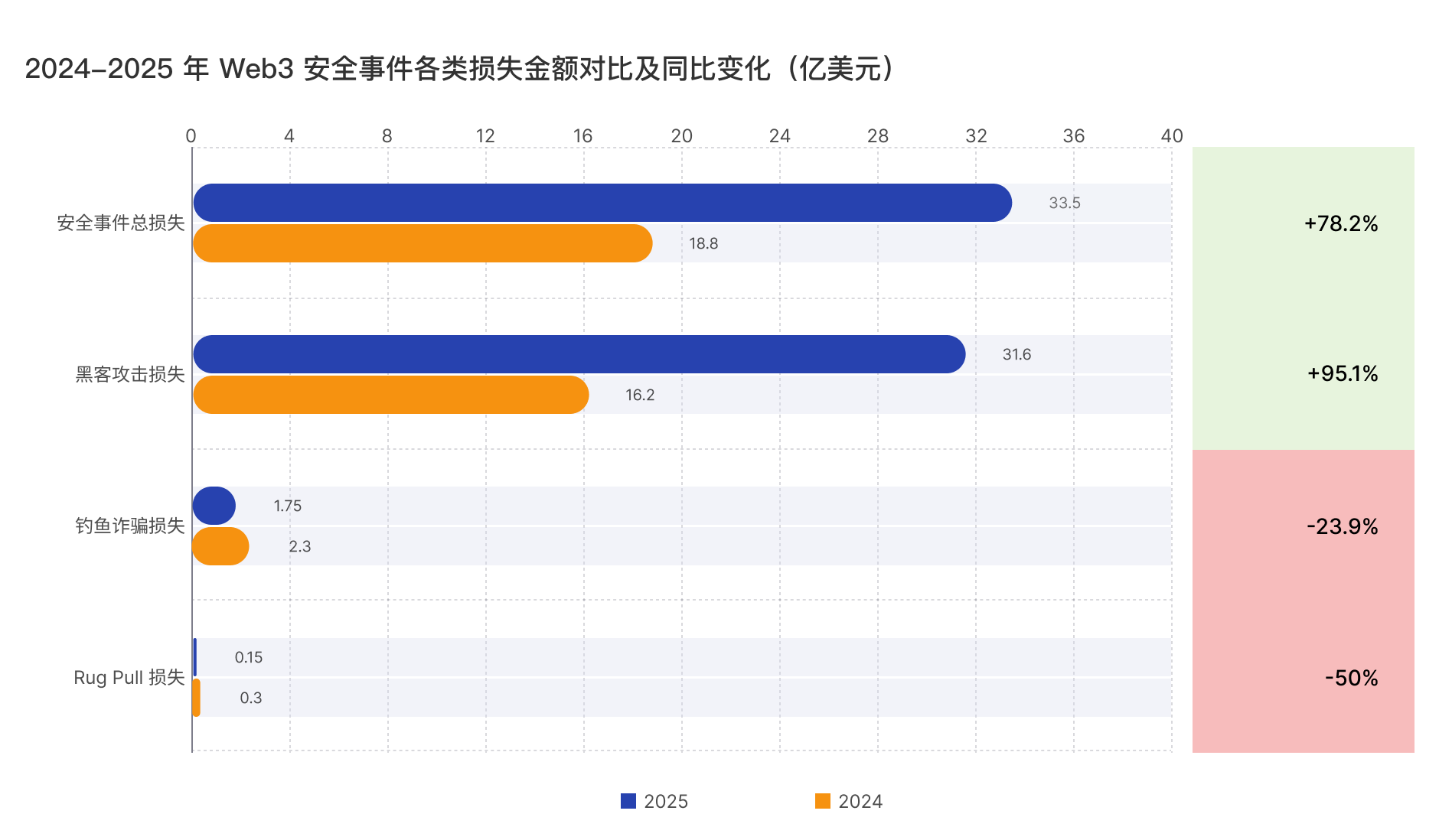

2025 年 Web3 领域因黑客攻击、钓鱼诈骗和项目方 Rug Pull 造成的总损失达 33.5 亿美元,全年共发生 318 起安全事件。 对比 2024 年(安全事件 410 起、总损失 25.15 亿美元),总损失同比增长 78.2%,安全事件数量同比增长 16.9%,呈现 “高价值攻击集中、单次损失激增” 的特征,单次攻击平均损失达 1053.5 万美元,同比激增 52.4%,反映攻击者更倾向于瞄准生态内头部高资产规模目标。

<!--EndFragment-->

<!--StartFragment-->

1. 区块链安全事件风险与特征

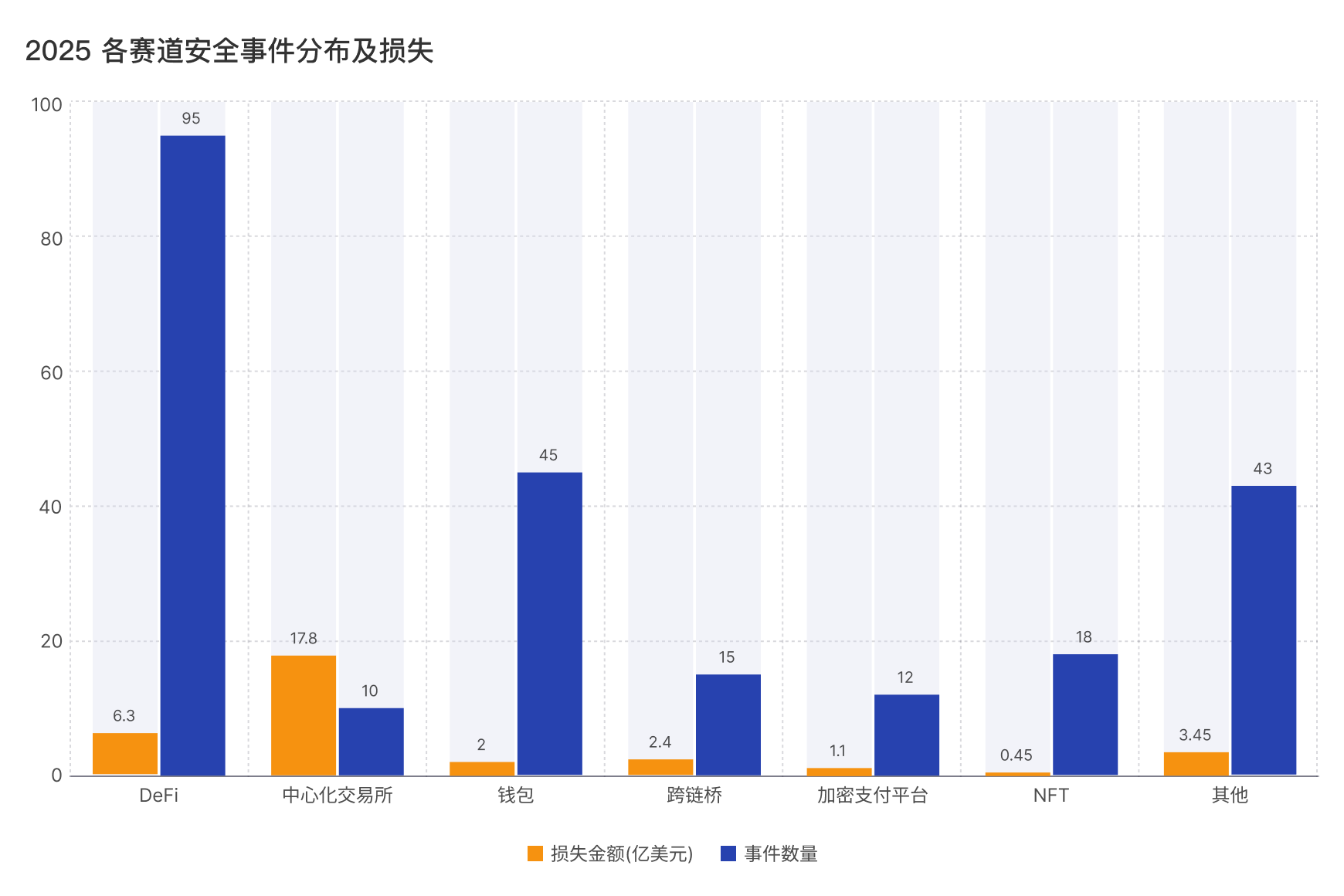

2025 年被攻击的项目类型覆盖 DeFi 协议、中心化交易所(CEX)、跨链桥、钱包、NFT 项目、加密支付平台等多个赛道,不同赛道呈现 “攻击频次” 与 “损失金额” 分化的特点:

• 攻击频次最高的赛道:DeFi 协议

全年共发生 95 起针对 DeFi 协议的攻击,造成损失约 6.3 亿美元。 对比 2024 年(88 起、损失 3.7 亿美元),攻击次数同比增长 7.9%,损失金额同比增长 70.3%。典型案例包括 Cetus Protocol(2.24 亿美元)、Balancer(1.16 亿美元)等。

<!--EndFragment-->

<!--StartFragment-->

• 损失金额最高的赛道:中心化交易所(CEX)

全年共发生 10 起针对 CEX 的攻击,造成损失约 17.8 亿美元, 占全年总损失的 53.1%。对比 2024 年(7 起、损失 8.5 亿美元),攻击次数同比增长 42.9%,损失金额同比增长 109.4%。单次 CEX 攻击平均损失达 1.78 亿美元,远超其他赛道,核心原因是 CEX 集中管理大量用户资产,且部分平台供应链安全防护不足(如 Bybit 事件因第三方服务漏洞导致 14.4 亿美元损失)。

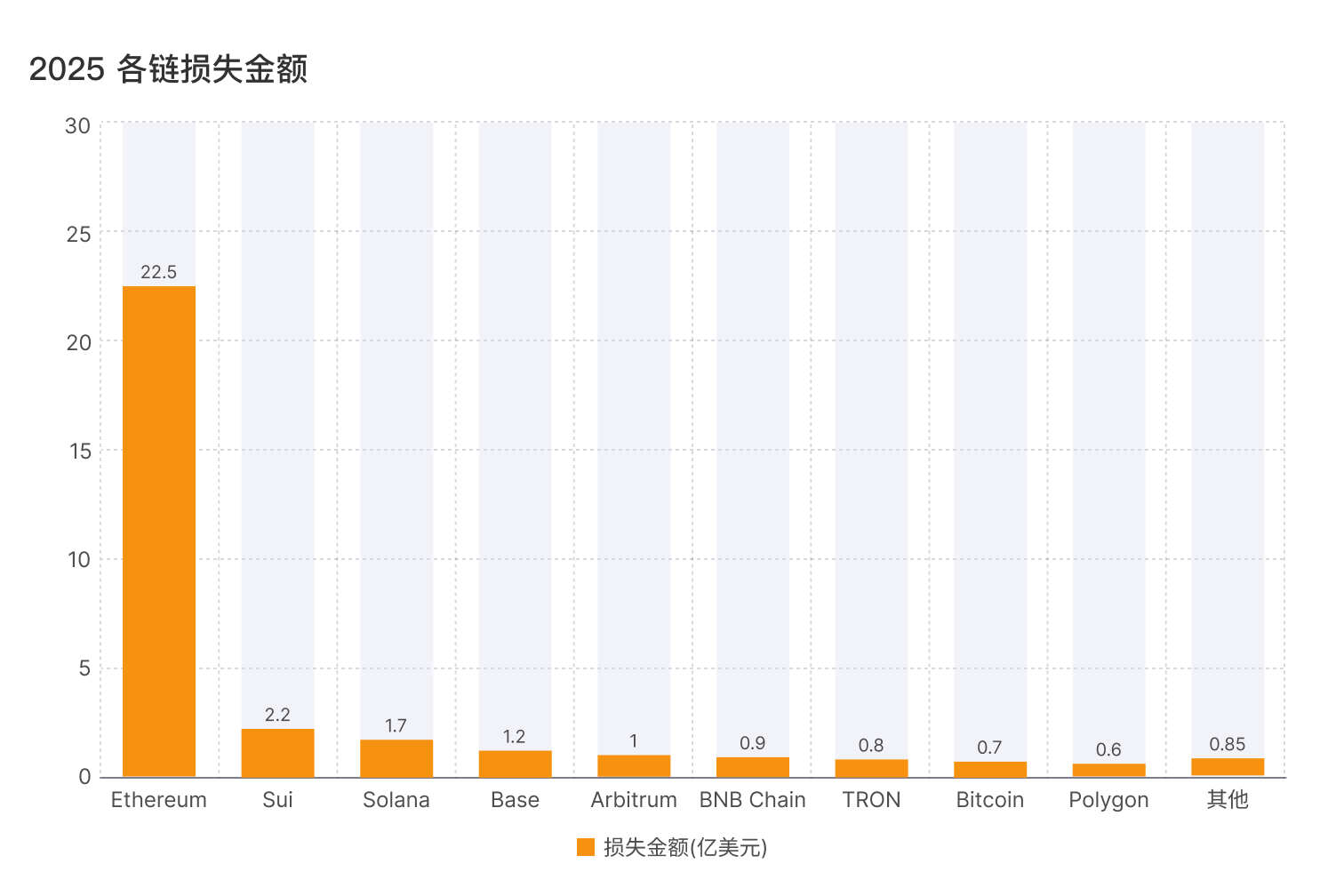

损失金额最高的公链为以太坊,全年发生 175 起安全事件,造成损失约 22.8 亿美元, 占全年总损失的 68.1%;出现频次最高的攻击方式为合约漏洞利用,全年发生 65 起,造成损失 5.6 亿美元,占全年攻击事件总数的 20.4%,其中业务逻辑漏洞(48 起)、访问控制漏洞(9 起)、算法缺陷(8 起)为合约漏洞的主要类型。

<!--EndFragment-->

<!--StartFragment-->

2. 各链损失金额排名与特征

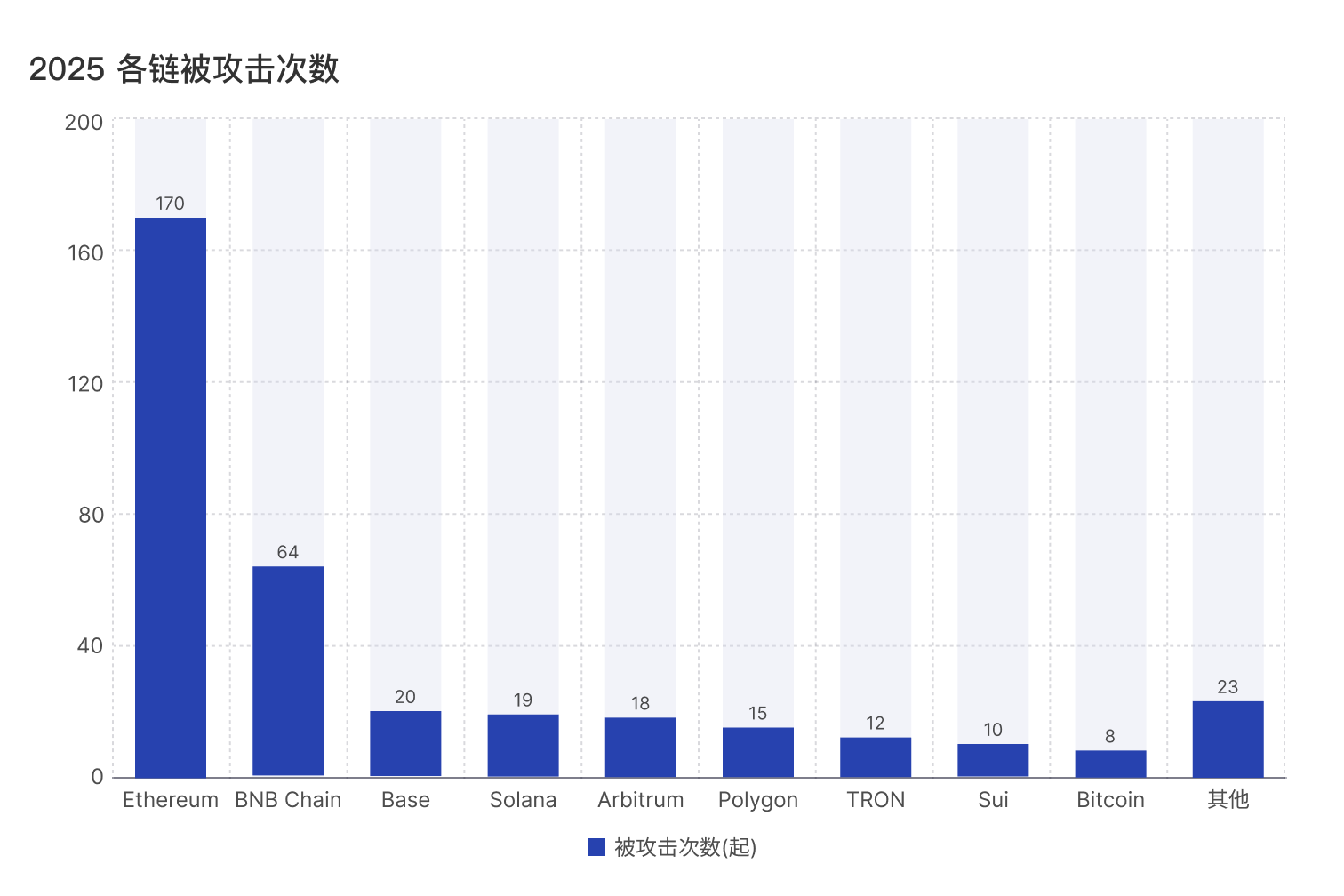

与 2024 年相比,2025 年发生攻击事件的公链类型新增 Sui、Base 等新兴公链, 头部公链仍为攻击核心目标,新兴公链因生态防护体系尚未完善,风险逐步显现:

• 按损失金额排名前五的公链(单位:亿美元):

Ethereum(22.5)、2. Sui(2.2)、3. Solana(1.7)、4. Base(1.2)、5. Arbitrum(1.0)

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

• 按攻击事件次数排名前五的公链(单位:起):

Ethereum(170)、2. BNB Chain(64)、3. Base(20)、4. Solana(19)、5. Arbitrum(18)

<!--EndFragment-->

<!--StartFragment-->

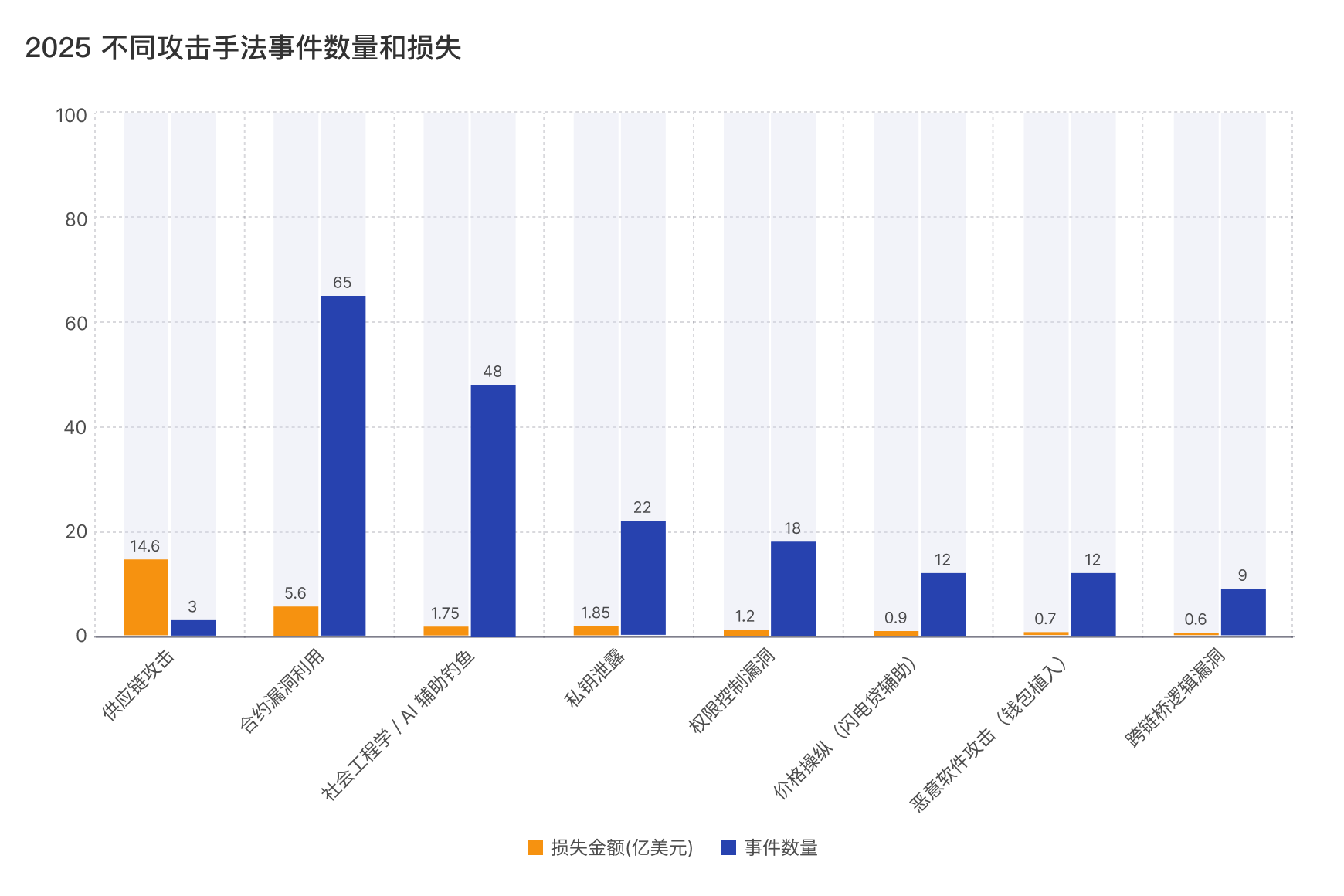

3. 攻击手法分析

2025 年 Web3 领域攻击手法在传统类型基础上迭代,呈现 “技术复杂度提升、攻击路径隐蔽化” 趋势:

• 新增攻击手法:**AI 辅助钓鱼攻击(利用 AI 生成高度仿真的钱包弹窗、项目公告)、 供应链攻击(入侵第三方代码库、多签服务商),两类手法共造成损失 15.2 亿美元,**占总损失的 45.4%。

• 损失金额最高的攻击手法:供应链攻击

全年发生 3 起,造成损失 14.6 亿美元, 其中 Bybit 交易所事件(14.4 亿美元)为典型案例,攻击者通过篡改第三方多签服务的代码逻辑,绕过多重验证转移资产。

• 出现频次最高的攻击手法:合约漏洞利用

全年发生 65 起,造成损失 5.6 亿美元, 占攻击事件总数的 20.4%,其中业务逻辑漏洞占比最高(73.8%),主要因部分项目在流动性管理、权限配置等核心逻辑设计上存在缺陷(如 Balancer 协议不变式计算误差)。

<!--EndFragment-->

<!--StartFragment-->

• 传统攻击手法变化:私钥泄露事件全年发生 22 起,损失 1.85 亿美元, 较 2024 年(35 起、3.2 亿美元)分别下降 37.1%、42.2%,反映行业对私钥保管的重视度提升(如多签冷钱包、硬件钱包普及率增加)。

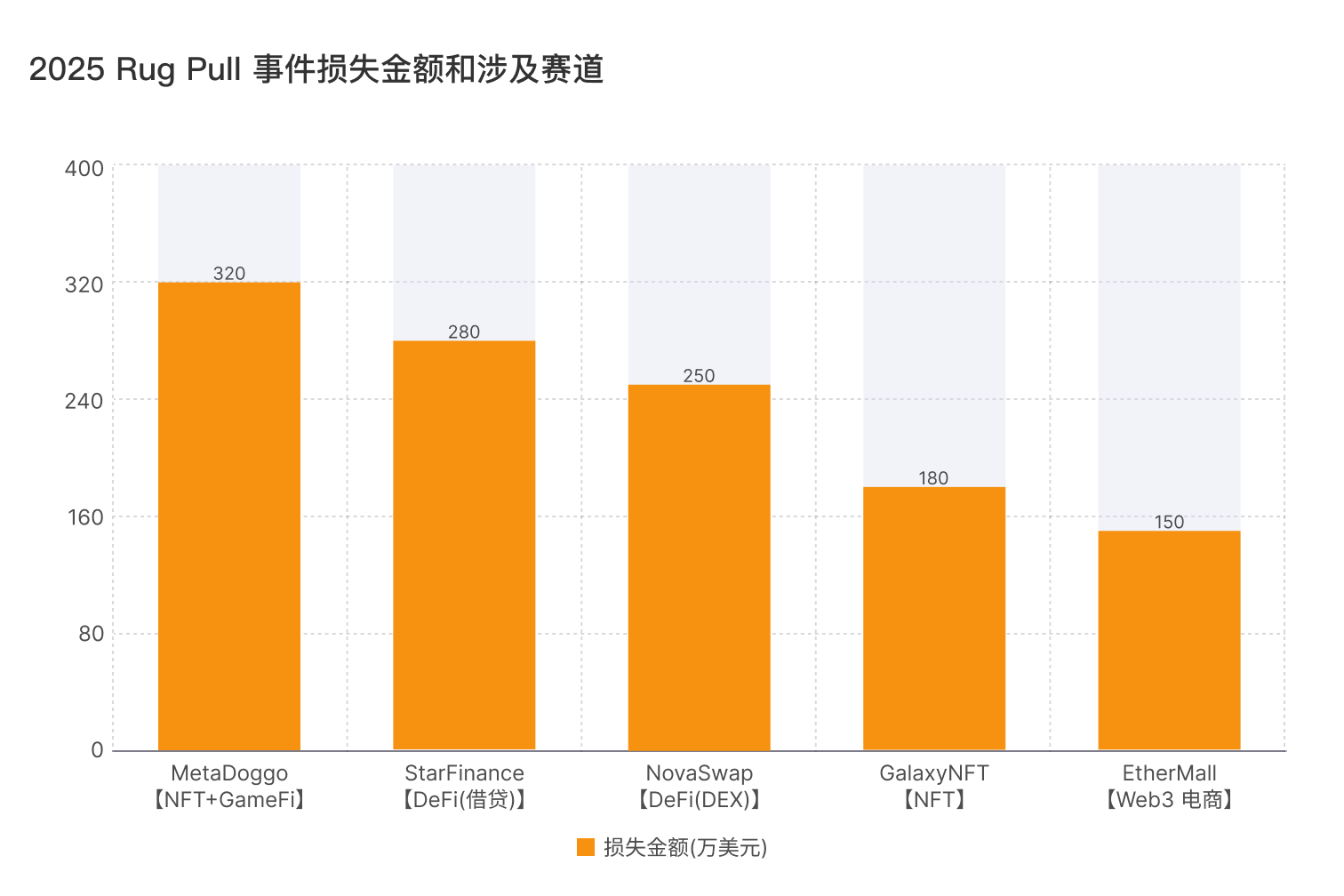

4. Rug Pull 分析

2025 年 Web3 生态共发生 38 起 Rug Pull 事件,总涉及金额约 0.15 亿美元, 较 2024 年(52 起、0.3 亿美元),事件数量减少 26.9%,损失金额减少 50.0%。

<!--EndFragment-->

<!--StartFragment-->

2025 年全年被盗资金追回金额约 2.5 亿美元,追回率约 7.46%。 追回资金主要来自三方面:

- 执法机构与安全公司协作冻结;

- 项目方自有资金赔付(如 Bybit 全额填补 14.4 亿美元被盗资金);

- 链上追踪后通过交易所冻结流转资产(如 GMX 事件追回 3200 万美元)。但跨链转移、混币器洗白的资金追回难度仍较高,追回率不足 3%。

<!--EndFragment-->

<!--StartFragment-->

2025 Web3生态十大安全事件

2025 年 Web3 生态十大安全事件总损失金额约 29.15 亿美元, 约占年度攻击事件总金额(33.5 亿美元)的 87.0%,头部高损失事件对行业总损失的贡献度显著。

1. 事件名称:Bybit 交易所供应链攻击事件

损失金额: 14.40 亿美元

攻击方式: 供应链攻击

事件详情: 2025 年 2 月 21,Bybit 因第三方多签服务商代码遭篡改,攻击者植入恶意逻辑绕过多签审批,转移冷钱包 14.40 亿美元 ETH 及稳定币。事件后平台暂停链上交易 48 小时,以自有资产赔付用户,后续更换服务商并强化第三方安全审计。

2. 事件名称:Cetus Protocol 智能合约攻击事件

损失金额: 2.24 亿美元

攻击方式: 合约漏洞利用

事件详情: 2025 年 5 月 22 日,Sui 链 DEX Cetus Protocol 因 get_delta_a 函数逻辑错误,遭黑客利用闪电贷虚假增流抽池,损失 2.24 亿美元。项目方紧急冻结 1.62 亿美元,后续通过安全公司追回约 6000 万美元。

3. 事件名称:Balancer v2 及分叉协议攻击事件

损失金额: 1.16 亿美元

攻击方式: 合约函数精度偏差利用

事件详情: 2025 年 11 月 3 日,Balancer v2 及分叉协议多链遭攻击,黑客利用 _upscaleArray 函数精度偏差批量兑换获利 1.16 亿美元。项目方暂停涉事池子,后续修复合约并补偿部分用户。

4. 事件名称:Stream Finance 业务逻辑漏洞事件

损失金额: 9300 万美元

攻击方式: 合约漏洞利用

事件详情: 2025 年 7 月,Stream Finance 因流动性赎回未校验持仓真实性,遭黑客伪造请求转移资金致 9300 万美元损失。项目方关闭涉事合约,经社区投票启动赔偿方案,损失由团队与投资方共担。

5. 事件名称:BTC 巨鲸社会工程学攻击事件

损失金额: 9100 万美元

攻击方式: 社会工程学

事件详情: 2025 年 9 月,某 BTC 巨鲸因点击 AI 生成的 MetaMask 紧急升级通知泄露私钥,9100 万美元 BTC 被盗,资金经混币器拆分后未追回,凸显个人用户对 AI 钓鱼的防御不足。

6. 事件名称:Nobitex 交易所私钥泄露事件

损失金额: 9000 万美元

攻击方式: 私钥泄露

事件详情: 2025 年 6 月,伊朗 Nobitex 交易所因内部员工账户被入侵,导致热钱包私钥泄露,9000 万美元用户资产被转移。资金通过跨链桥进入以太坊网络,后续部分资产在 Binance、OKX 被冻结,但仍有 5200 万美元未追回。

7. 事件名称:Phemex 交易所热钱包漏洞事件

损失金额: 7000 万美元

攻击方式: 热钱包签名逻辑漏洞

事件详情: 2025 年 8 月,Phemex 交易所热钱包签名未校验发起地址,遭黑客伪造签名盗走 7000 万美元。平台紧急冻结剩余资产,升级签名算法并全额赔付用户。

8. 事件名称:UPCX 协议未授权操作事件

损失金额: 7000 万美元

攻击方式: 权限控制漏洞

事件详情: 2025 年 4 月,UPCX 协议因未注销 ProxyAdmin 合约管理员权限,被前团队成员调用 withdrawByAdmin 转移 1840 万 UPC(7000 万美元),资金兑 ETH 经混币器洗白,项目方重置合约发新币补偿。

9. 事件名称:以太坊用户批量 AI 钓鱼事件

损失金额: 5000 万美元

攻击方式: AI 辅助钓鱼

事件详情: 2025 年 10 月,攻击者借社交平台推送 AI 生成的 “以太坊生态空投” 弹窗,诱导 3000 余名用户授权虚假钱包,盗走 5000 万美元,资金流入 3 个匿名地址未追回。

10. 事件名称:Infini 协议权限滥用事件

损失金额: 4950 万美元

攻击方式: 权限滥用

事件详情: 2025 年 2 月,Infini 前团队成员利用未回收的合约权限,篡改资金池参数盗取 4950 万美元 USDC,资金兑 ETH 跨链转至 Polygon。项目方 48 小时内承诺全额赔付并升级多签系统。

<!--EndFragment-->

<!--StartFragment-->

反洗钱态势

2025 年 Web3 领域反洗钱(AML)面临 “非法资金转移技术化、跨境化” 挑战,虚拟货币因跨境流通便捷、伪匿名性,成为贩毒、资助非法活动等犯罪的资金通道。全球监管机构加强与区块链安全公司协作,通过链上追踪技术提升非法资金识别与冻结效率,但朝鲜黑客组织、跨境贩毒集团的洗钱手法仍在迭代,给行业合规带来压力

(一) 2025 年重大反洗钱事件

1. 事件名称:美国制裁 Ryan James Wedding 贩毒集团洗钱案

损失金额: 2.67 亿美元

事件详情: 2025 年 3 月 Ryan James Wedding 团伙通过哥伦比亚、墨西哥走私可卡因至美加地区,利用加密货币清洗 2.67 亿美元非法资金。该团伙控制 3 个核心 USDT 地址(TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP 等),通过高频次小额交易、跨平台转账混淆资金路径,部分资产充值至 Binance、OKX 等交易所。经安全公司链上追踪,Tether 官方冻结 0.8 亿美元,美国司法部扣押 1.2 亿美元,剩余 0.67 亿美元未追回。

2. 事件名称:美国制裁并冻结汇旺集团(Huione Group)洗钱相关资产事件

损失金额: 涉案洗钱金额 40 亿美元,冻结资产价值 150 亿美元

事件详情: 2025 年 10 月 美国财政部联合司法部对柬埔寨汇旺集团实施制裁,指其长期为东南亚电诈、“杀猪盘” 等犯罪组织提供洗钱服务,2021 年 8 月至 2025 年 1 月间洗钱超 40 亿美元。美方同步冻结关联资产 12.7 万枚比特币(价值 150 亿美元),多家加密平台同步对汇旺相关交易实施管控。

3. 事件名称:GMX 被盗资金洗钱案

损失金额: 4200 万美元

事件详情: 2025 年 7 月 GMX 因可重入漏洞被盗 4200 万美元后,黑客通过 DEX 将资产兑换为 ETH、USDC,经 Avalanche、Polygon 等跨链桥转移至以太坊网络,拆分至 4 个以太坊地址(0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7 等)及 1 个 Arbitrum 地址。安全公司协助冻结 3200 万美元,剩余 1000 万美元通过混币器洗白,未被追回。

(二) 朝鲜黑客洗钱相关事件

2025 年朝鲜黑客组织(如 APT38、Lazarus Group)仍以虚拟货币为资金获取与转移核心工具,全年涉及 3 起重大洗钱事件,总涉案金额 2409 万美元,资金主要用于支持武器研发:

<!--EndFragment-->

<!--StartFragment-->

总结

对比 2024 年,2025 年区块链安全事件总损失与事件数量均有所上升,总损失同比增长 78.2%, 供应链攻击、AI 辅助钓鱼等新型攻击显著增加,而私钥泄露、Rug Pull 事件及损失则明显减少。

2025 年 Web3 安全态势呈现“三大核心趋势”:一是高价值目标攻击集中,CEX、头部 DeFi 协议成为主要受害者,单次损失规模屡创新高;二是攻击手法向技术化、隐蔽化升级,供应链攻击与 AI 钓鱼成为新威胁;三是新兴公链风险显现,生态防护体系待完善。 本报告通过数据拆解与案例分析,为行业提供了清晰的风险画像 —— 项目方需强化供应链安全、合约审计与实时监控,个人用户需提升对 AI 钓鱼、社会工程学攻击的防御意识。

零时科技安全团队在新的一年将持续深耕区块链安全领域:一方面优化链上追踪、智能合约形式化验证技术,提升安全事件预警与资金追回效率;另一方面推出 “供应链安全检测”“AI 钓鱼防御” 等新服务,为项目方与用户提供从 “事前防护” 到 “事后处置” 的全周期安全解决方案,助力 Web3 生态安全、可持续发展。

<!--EndFragment-->

- 为什么 Web3 应用程序需要全面的安全审计 – ImmuneBytes 449 浏览

- Web3审计:不仅仅是漏洞捕猎 – ImmuneBytes 417 浏览

- OpenZeppelin库在安全性方面的重要性 – ImmuneBytes 576 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 451 浏览

- 如何准备SSCD+考试 252 浏览

- 【安全月报】| 1 月加密货币领域因安全事件损失超 4 亿美元 702 浏览