2.8 亿美元一夜归零 | DeFi 热潮下,你漏掉了这几道安全锁

- 零时科技

- 发布于 3小时前

- 阅读 23

Drift被盗2.8亿美元敲响警钟。参与DeFi前必做这些检查:合约开源审计、拒绝无限授权、认准官方入口、警惕异常高收益、隔离资产分散风险。安全习惯是最后防线,别等归零才后悔。

<!--StartFragment-->

前言

随着 DeFi 的快速发展,“去中心化金融”已经从小众极客的玩具,变成了普通人追逐高收益的热土。质押挖矿、流动性挖矿、借贷生息……各种玩法层出不穷,年化收益动辄几十甚至上百个百分点,让人很难不动心。

然而,收益的另一面是风险。2026 年 4月 1 日,Solana 生态头部永续合约 DEX Drift Protocol 遭遇重大攻击,损失金额约 2.2 亿至 2.85 亿美元, 成为 2026 年迄今为止最大规模的 DeFi 黑客攻击事件。

这一事件再次敲响警钟:在 DeFi 世界,没有客服帮你追回资金,没有银行为你兜底。每一次交互,都是你自己对资产的全部责任。

为帮助大家规避风险,零时科技安全团队结合真实攻击案例,总结出参与 DeFi 前必须完成的 5 个关键安全检查,帮助你在操作前识别风险,守住资产安全底线。

<!--EndFragment-->

<!--StartFragment-->

DeFi风险正在如何发生?

很多人以为黑客攻击离自己很远,但真实情况是:大多数资产损失,发生在用户“正常操作”中。

你并没有做错什么特别的事,只是在某个环节疏忽了。以下是四条最常见的风险路径:

1. 授权不当 → 资产被转走

你点了一次“ Approve ”,给了合约无限动用你钱包的权限。一旦合约作恶或被黑,资产瞬间清空。

2. 访问钓鱼网站 → 钱包被接管

你搜了一个项目,点开最上面的广告链接,页面和官网一模一样。连接钱包后,你的助记词或签名已被黑客获取。

3. 合约漏洞 → 资金被“合法盗走”

项目本身是正规的,但代码有漏洞。黑客利用漏洞绕过限制,从协议金库中提取资金——你的资产也在其中。

4. 项目 Rug Pull → 流动性被抽干

项目方从一开始就是骗子。等你的资金存进去足够多,他们直接撤走流动性池中的币,代币瞬间归零。

理解了风险从哪儿来,再看下面 5 个检查,你就知道每一刀都砍在了哪里。

<!--EndFragment-->

<!--StartFragment-->

✅ 检查1:合约安全 — 开源+审计是底线

很多人资产被盗,不是因为黑客技术多高明,而是项目合约本身就“有毒”。

⚠️ 你要做的不是“相信项目”,而是:

• 是否开源代码: 在区块浏览器(如 Etherscan、Solscan)查看合约是否“已验证( Verified )”。不开源的合约,等于把规则藏在黑箱里——不碰。

• 是否经过审计: 去 CertiK、PeckShield、SlowMist 等审计机构官网搜索项目名称,确认有真实的审计报告,且高危漏洞已修复。

• 是否存在历史漏洞: 用 DeFi Safety、RugDoc 等第三方平台输入合约地址,查看安全评分和过往风险记录。

🚩 高风险信号:

• 合约未开源

• 无第三方审计报告,或只有“自审”

• 合约刚部署几天就上线

🔗 小技巧:在区块浏览器的“ Contract ”页面,如果看到“ Source Code Not Verified ”,直接关掉页面。

✅ 检查2:授权管理 — 别让合约“无限提款”

很多人资产被盗,不是被黑,而是授权给了不该授权的合约。你点了一次“ Approve ”,就等于给了合约一把钥匙——如果这把钥匙是“万能钥匙”,合约就能随时打开你钱包里所有同类型资产的门。

⚠️ 重点检查

• 是否请求“无限授权”: 授权弹窗中,额度显示为 unlimited 或 uint256 最大值。这意味着合约可以无限次转走你的资产,不受你存入金额的限制。

• 是否为陌生合约地址: 仔细核对授权对象的合约地址,是否与项目官方公布的地址一致。差一个字母都可能是钓鱼。

👉 建议

• 优先选择“最小授权”: 每次授权时,手动把额度改成本次交易所需的数量。例如只存 0.1 ETH,就把授权额度设为 0.1 ETH。Rabby、MetaMask 定制版钱包已支持此功能。

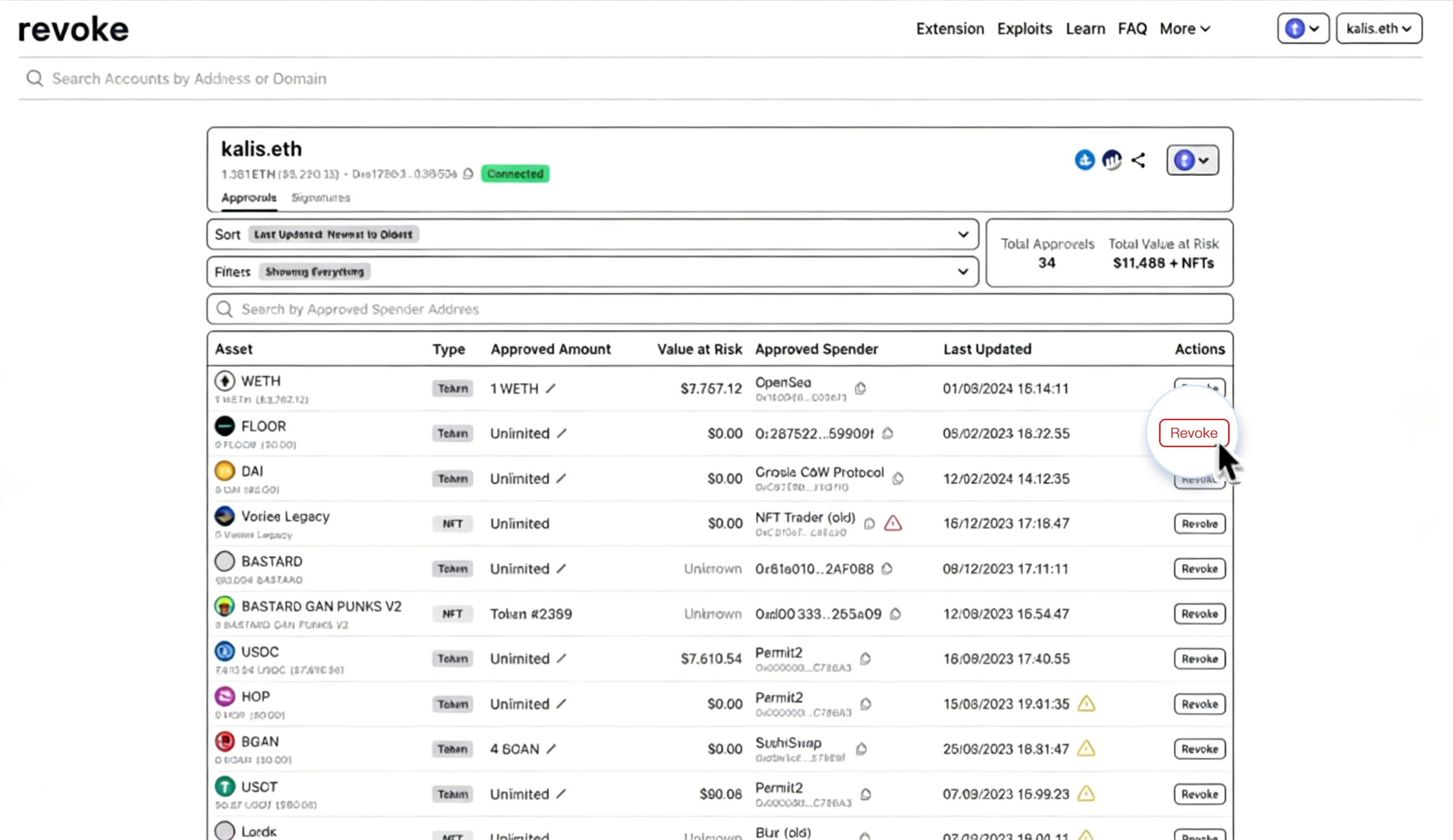

• 定期清理授权: 访问 revoke.cash 或 etherscan.io/tokenapprovalchecker,查看你授权过哪些合约,发现可疑或不认识的,一键撤销。

<!--EndFragment-->

<!--StartFragment-->

✅ 检查3:官方入口 — 钓鱼网站比黑客更可怕

据统计,超过 60 %的 DeFi 资产损失来自钓鱼攻击,而非合约漏洞。

⚠️ 常见套路

• 仿冒官网: 域名只差一个字母(如 uniswap.com vs uniswao.com),页面完全复制。

• 假空投页面: 在推特、Discord 推广“免费领取XX空投”,连接钱包后授权转走资产。

• 搜索引擎广告投毒: 搜索“Uniswap”,第一条广告可能是钓鱼网站,域名和官方极其相似。

👉 建议

• 只通过官方渠道进入: 从项目官方推特、Discord 公告、GitHub 仓库获取官网链接,不要相信搜索引擎广告。

• 收藏常用 DeFi 网站: 把经常使用的协议官网加入浏览器书签,每次从书签进入。

• 不点击陌生链接: 任何人(包括群友、私信)发来的链接,都要先怀疑。

🔗 小技巧:安装钱包插件如 Rabby 或 MetaMask 钓鱼检测版,它们会自动拦截已知的钓鱼域名。

✅ 检查4:收益异常 — 高收益背后必藏高风险

据统计,超过 60 %的 DeFi 资产损失来自钓鱼攻击,而非合约漏洞。

如果一个项目:

• 年化收益远高于市场平均水平(例如稳定币 APY 超过 20 %)

• 强调“无风险套利”、“稳赚不赔”

• 鼓励“早参与、快投入”,制造 FOMO(害怕错过)情绪

基本可以判断:风险 ≈ 收益承诺 × 10倍

很多 Rug Pull 项目就是利用“高收益”吸引流动性。它们的前期收益可能来自新用户的本金(庞氏模型),一旦新资金流入减缓,项目方直接撤池跑路。

👉 建议

• 对比市场基准: 主流 DeFi 协议(如 Aave、Compound)的稳定币 APY 通常在 2 % - 8 %之间。高于这个区间 3 倍以上,就要高度警惕。

• 查看项目存续时间: 刚上线几天就开出超高收益的,大概率是“蜜罐”。

• 搜索项目名 + scam / rug: 用 Google 或推特搜索,看有没有用户举报。

🚩 一句话原则:如果它好得不像是真的,那它很可能就是假的。

<!--EndFragment-->

<!--StartFragment-->

✅ 检查5:资产隔离 — 不要把鸡蛋放在一个钱包里

很多用户只有一个主钱包,所有的资产、所有的 DeFi 交互、所有的 NFT mint 都在这个钱包里完成。一旦这个钱包被钓鱼、授权给恶意合约、或私钥泄露,全部资产一次性归零。

建议建立“三钱包”体系:

<!--EndFragment-->

<!--StartFragment-->

⚠️ 本质是:控制单点风险,避免“一次全损”

• 参与新项目或未经验证的协议,一律使用临时钱包,存入最低门槛金额测试。

• 交互主钱包定期清理授权(每周或每月一次)。

• 核心资产放在冷钱包里,永远不签名、不授权、不连接任何网站。

<!--EndFragment-->

<!--StartFragment-->

比黑客更可怕的是“内部的人”

除了外部攻击,还有一种风险常被忽略——内部人员作恶。他们可能是开发者、运维,甚至客服。

⚠️ 内鬼从哪里来?

• 开发人员或审计员植入后门: 开发人员和审计人员拥有提交权限和系统访问权限。一旦其中有人作恶,便可植入后门、窃取敏感密钥,且伪装成正常开发活动难以被发现。

• 核心权限管理者监守自盗: 手握管理员私钥的人,如果动了歪心思,所有用户资产都可能被一次性清空。

• 员工利用职务权限盗取用户信息: 2026 年 2 月,香港一家加密货币投资公司的 34 岁网络工程师,利用其系统存取权限,未经授权登入公司数据库,窃取了约 20 名客户的 267 万枚 USDT(约 2,087 万港元)。该员工在公司任职长达 4 年,负责 APP 开发与维护,正是这份“合法权限”让他能够实施盗窃。

👉 怎么防?

• 个人用户: 选择有“时间锁”的协议(重大操作需延迟 24-48 小时执行),关注项目方的多签管理人是否公开透明。

• 项目方: 核心权限必须用多签钱包管理,设置时间锁缓冲期,定期审计内部访问日志。

<!--EndFragment-->

<!--StartFragment-->

为什么你“明明很小心”,还是会中招?

因为攻击已经从“技术漏洞”转向“人性漏洞”。

⚠️ 常见心理误区

• “这个项目很火,应该没问题”

• “大家都在用,不会出事”

• “我只操作一次,不会那么巧”

👉 现实是:

攻击者只需要你犯一次错

⚠️ 新趋势:AI + 钓鱼攻击

• 高仿官网页面

• 自动生成客服对话

• 精准投放目标用户

👉 用户越来越难分辨真假

<!--EndFragment-->

<!--StartFragment-->

一套最简单的 DeFi 安全原则

如果你记不住所有检查,可以记住这 3 条👇

• 不乱授权

• 不点陌生链接

• 不 All in 一个项目

🔑 一句话总结:DeFi 的风险,不在你看不懂的代码里,而在你忽略的每一次操作里。

结语

DeFi 带来了开放与自由,也带来了全新的安全挑战。从 Drift Protocol 事件到日常钓鱼攻击,风险早已从“极端事件”变成“常态威胁”。

面对复杂的链上环境,真正保护资产的不是运气,而是认知与习惯。

作为专注区块链安全的企业,零时科技安全团队始终致力于为用户提供全方位安全支持:

• DeFi 项目风险评估与漏洞检测

• 钱包授权与资产安全体检

• 钓鱼与诈骗识别指导

• 企业级 Web3 安全解决方案

如果你对当前使用的 DeFi 项目存在疑问,建议尽早进行一次安全排查。

👉 在链上世界,安全不是附加项,而是入场门槛。

<!--EndFragment-->

- 机构配置者应如何评估稳定币金库 79 浏览

- DeFi代币发行机制全面解析:从传统LaunchPad到Meme币平台 150 浏览

- 滑点深度解析:从市场机制到实战策略 192 浏览

- 【安全月报】| 3 月加密货币领域因安全事件损失约 1.98 亿美元 145 浏览

- 洞察:Layer 1 与 Layer 2 公链 - 2026 年 2 月 296 浏览

- Rosetta实现DeFi收益优化智能化 276 浏览

- 选择跨链兑换平台的关键因素 - CoW DAO 277 浏览

- EthCC 2026 戛纳:Web3 构建者安全指南 407 浏览

- 什么是跨链DEX? - CoW DAO 411 浏览

- Ottie: 为什么加密货币需要自己的代理 398 浏览

- 跟风“养龙虾”必看!OpenClaw漏洞缠身,已有万人设备被接管、资产被盗 553 浏览