Web3协议管理权安全审计清单

- quillaudits_ai

- 发布于 1天前

- 阅读 50

文章指出传统智能合约审计仅能覆盖约30%的攻击面,而多数巨额损失源于密钥管理、基础设施及社会工程学等治理层风险。通过分析Drift和Radiant等真实案例,提出了保障协议安全的7个关键问题,强调了多签配置、时间锁、离线验证及运维安全(OPSEC)在Web3安全中的核心地位。

可能让 DeFi 节省 20 亿美元的 7 个问题

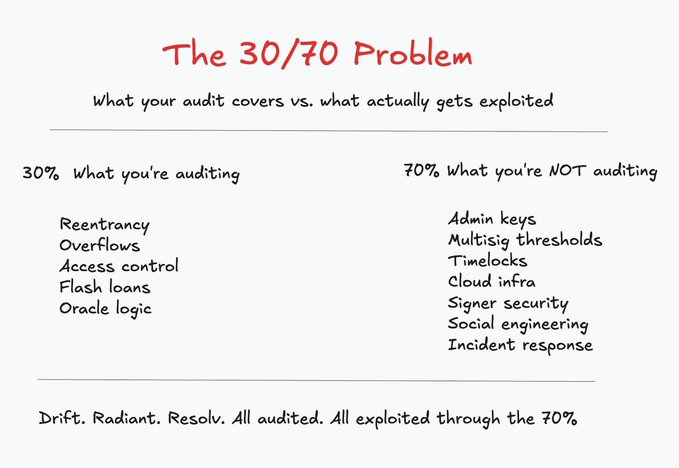

在 QuillAudits,我们过去八年一直在审计智能合约,覆盖了超过 1,500 个协议。我们的经验表明,标准的智能合约审计大约覆盖了你实际攻击面的 30%。

另外 70% 是导致 Drift、Radiant、Resolv、WazirX 和 Bybit 总计损失超过 20 亿美元的原因。这些都不是代码漏洞;每个协议都通过了智能合约审计。这是每位创始人保护用户资产都应该阅读的指南。

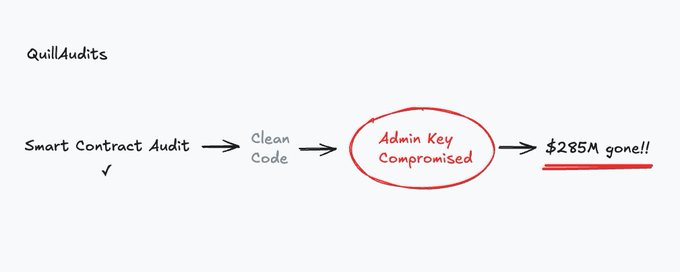

案例研究:十二分钟,2.85 亿美元

2026 年 4 月 1 日,Solana 上最大的永续期货 DEX,TVL 达 5.5 亿美元的 Drift Protocol 在十二分钟内被盗一空。尽管经过一家顶级公司审计,并由一个拥有 20 多名工程师的团队管理,但合约本身并非问题所在。攻击者花费六个月时间对团队进行社会工程学攻击,利用 Solana 的持久 nonce 功能,诱骗 Multisig 签署者预先批准恶意交易。

其他近期漏洞利用遵循类似模式:

- Resolv (2500 万美元): 单个签名密钥存储在 AWS 中,对铸币比率零验证。

- Radiant Capital (5000 万美元): 恶意软件显示合法交易,而恶意交易在后台通过一个 3/11 的 Multisig 被签署。

- Bybit (14 亿美元): 一台被入侵的开发者笔记本电脑操纵了 Safe 签署者屏幕上显示的内容。

- WazirX (2.3 亿美元): 几乎相同的前端操纵。

我们审计金库的门,但攻击者却从窗户走了进来。

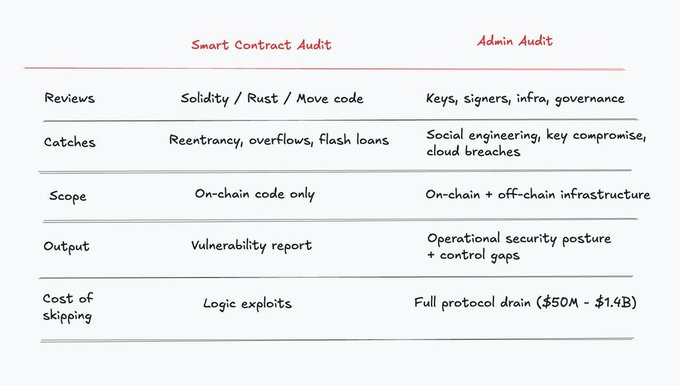

智能合约审计 vs. 管理员审计

智能合约审计审查你的 Solidity 代码。管理员审计则审查其他一切:密钥、Multisig、云基础设施、签名设备、社会工程抵御能力、Timelock 和事件响应。它审查你代码周围的治理层。

智能合约审计确认金库的门建造良好,而管理员审计则确定谁持有密钥、它们存储在哪里以及如果其中一个被盗会发生什么。

为什么安全是创始人的问题

当一个协议因管理员密钥泄露而被利用时,社区会责怪创始人,而不是攻击者。事后分析通常会揭示出 Multisig 阈值弱、缺乏 Timelock 或密钥存储在不安全环境中等问题。

这些是治理决策——关于 Multisig 阈值、Timelock 持续时间以及基础设施的架构选择——创始人必须优先考虑。造成数亿美元损失的漏洞通常始于一个被忽视的账户,而非高明的代码黑客攻击。

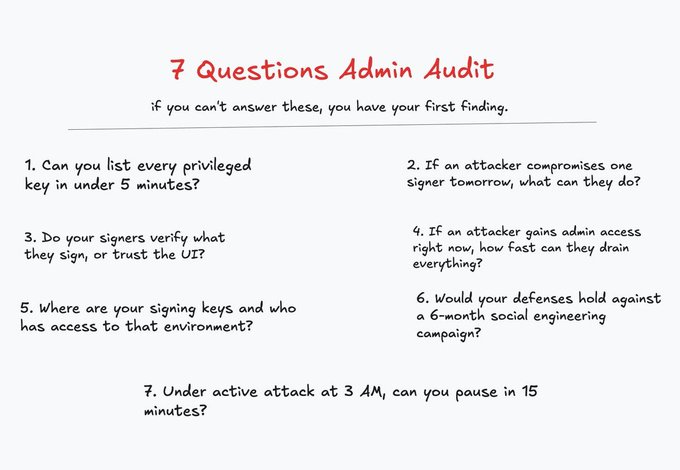

每位创始人必须回答的 7 个问题

1. 你能在 5 分钟内列出所有特权密钥吗?

这包括管理员密钥、Multisig、服务账户、云 IAM 角色、部署密钥、预言机更新器和中继机器人。你无法审计你看不见的东西。一个完整的清单本可以标记出导致 Resolv 漏洞的单一 EOA 服务角色。

2. 如果攻击者明天攻破一个签名者,他们能做什么?

如果答案是“任何关键操作”,那么你的阈值太低了。Multisig 阈值应该很高,并且签名者应该多样化——地理分布、不同时区,并且至少包括一个外部方。

3. 你的签名者会验证他们签署的内容,还是信任 UI?

前端操纵是一种常见的攻击向量。我们建议:

- 永远不要盲目签署。

- 在独立工具(例如 Tenderly)上模拟每笔交易。

- 在钱包 UI 外部解码并验证原始 Calldata。

- 确保至少一名技术签名者审查交易的完整效果。

4. 攻击者能以多快的速度清空所有资产?

如果答案是“立即”,那么你存在设计缺陷。你需要:

- Timelock: 关键操作至少 24-48 小时。

- 速率限制: 对每个时间窗口内可以提取或铸造的数量设置上限。

- 链上验证: 对特权操作进行硬编码的健全性检查。

- 紧急暂停: 一个独立于管理员 Multisig 的守护者角色。

5. 你的签名密钥在哪里,谁有权访问该环境?

你的协议安全程度取决于能签署交易的最不安全的笔记本电脑。确保管理员密钥存储在硬件钱包中,使用专用的加固机器进行签名,并保护 DNS 免受劫持。

6. 你的防御能否抵御为期 6 个月的社会工程学攻击活动?

像 Lazarus 这样的国家支持团体利用长期活动来获取信任。

- 切勿从未经验证的来源下载文件(PDF/ZIP)。

- 使用具有严格成员控制的专用通信渠道。

- 对合作者进行定期身份验证。

7. 在凌晨 3 点遭受主动攻击时,你能在 15 分钟内暂停吗?

速度至关重要。你需要:

- 一份书面的事件响应手册。

- 对紧急 Multisig 签署者进行 24/7 Paging。

- 在 Circle/Tether 预先建立联系,以便冻结稳定币。

- 实时链上监控和自动化异常警报。

协议安全成熟度级别

- 级别 1 (Ad-hoc): 单个 EOA 管理员密钥,无文档,无监控。

- 级别 2 (基本): Multisig 已部署,签署者列表已记录,年度审查。

- 级别 3 (结构化): 高阈值 Multisig,关键操作设置 Timelock,季度审查。

- 级别 4 (主动): 实时监控,自动化警报,已测试的事件响应。

- 级别 5 (自适应): 持续 Red Teaming,零信任访问,定期 War Games。

大多数攻击者在级别 4 或更高。如果你的协议处于级别 1,它将成为“收割”而非“黑客攻击”的目标。

弥合安全差距

智能合约审计是必要的,但不足以抵御 2026 年主要的攻击向量。数十亿美元的损失并非源于有缺陷的代码,而是糟糕的治理和基础设施决策。

智能合约审计 + 管理员审计 = 完整的协议安全。通过同时解决代码和密钥问题,创始人可以保护他们的声誉和用户资产免受复杂漏洞的侵害。

- 原文链接: x.com/quillaudits_ai/sta...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 告别盲签:硬件钱包安全加固方案 221 浏览

- 代价高昂的 Web3 工程错误(以及如何避免它们) 232 浏览

- Drift Protocol 安全事件背景详解 264 浏览

- 比特币继承检查清单 195 浏览

- DAO 治理攻击:闪电贷与投票操纵如何掏空国库 72 浏览

- DeFi中的预言机操纵:价格源如何成为攻击载体 457 浏览