生死时速:对AnySwap项目救援行动的记录与思考

- BlockSec

- 发布于 2022-04-06 11:21

- 阅读 4412

BlockSec Team BlockSec Team 2022-04-04 20:30 2022年1月18日,我们的异常交易监测系统检测到了针对AnySwap项目(即Multichain)的攻击。

BlockSec Team BlockSec Team 2022-04-04 20:30

2022年1月18日,我们的异常交易监测系统检测到了针对AnySwap项目(即Multichain)的攻击。由于anySwapOutUnderlyingWithPermit()函数未能正确地实现相关校验机制,导致用户授权给该项目的token可被攻击者取出,关于漏洞细节和相关处置详情可参考项目方的官方说明(https://medium.com/multichainorg/multichain-contract-vulnerability-post-mortem-d37bfab237c8)。

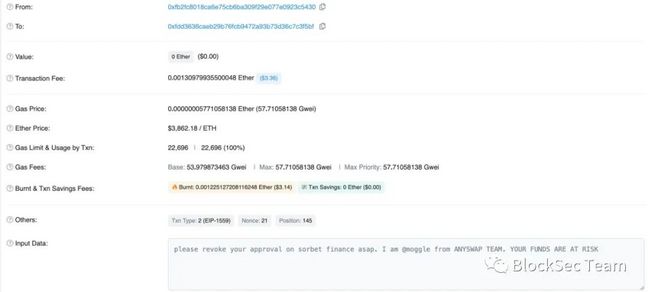

尽管项目方尝试了多种方法试图提醒受影响的用户(如发送交易提醒,图1所示),仍然有很多用户未能及时响应(撤回自己的授权),攻击者得以持续地实施攻击获利。

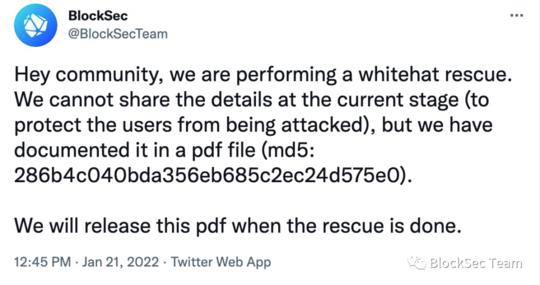

由于攻击持续进行,为了保护潜在的受害者,BlockSec团队决定采取应急响应措施。本次救援特别针对以太坊(Ethereum)上受到影响的账户,与之关联的项目方合约地址为0x6b7a87899490EcE95443e979cA9485CBE7E71522,我们将相关的账户资金转移到我们专门设立的多签白帽账户中(0xd186540FbCc460f6a3A9e705DC6d2406cBcc1C47)。为了保证行动的透明性,我们将相关行动计划在pdf文件中做了说明,并立即将文件hash(而非内容)向社区公开。这样既能够保证将我们的行为与攻击者行为做区分,也不会泄漏任何细节(因为攻击仍在持续)。我们的救援行动从2022年1月21日正式开始,到2022年3月11日正式结束,相关的公开声明分别如图2、图3所示。

由于攻击持续进行,为了保护潜在的受害者,BlockSec团队决定采取应急响应措施。本次救援特别针对以太坊(Ethereum)上受到影响的账户,与之关联的项目方合约地址为0x6b7a87899490EcE95443e979cA9485CBE7E71522,我们将相关的账户资金转移到我们专门设立的多签白帽账户中(0xd186540FbCc460f6a3A9e705DC6d2406cBcc1C47)。为了保证行动的透明性,我们将相关行动计划在pdf文件中做了说明,并立即将文件hash(而非内容)向社区公开。这样既能够保证将我们的行为与攻击者行为做区分,也不会泄漏任何细节(因为攻击仍在持续)。我们的救援行动从2022年1月21日正式开始,到2022年3月11日正式结束,相关的公开声明分别如图2、图3所示。

应急救援并非是一件容易达成的任务,有各种技术和非技术方面的挑战需要克服。由于行动已经结束,我们得以重新复盘整个过程,并将相关心得与体会与社区分享。我们希望也相信这样的分享对社区,以及DeFi生态的安全会有所帮助。

简要总结(太长不看版)

- 不同阵营的参与者对Flashbots的广泛使用产生了激烈竞争,包括白帽和攻击者两个群体之间,乃至各自群体内部 ,向Flashbots支付的费用也随着时间的推移迅速增长。

- Flashbots不是万灵丹,并非总是有效 。有些攻击者转而使用mempool,通过巧妙的策略安排了攻击交易,成功实施了攻击。

- 某些攻击者与项目方达成协议,归还部分攻击所得,保留部分攻击所得作为奖赏,得以成功洗白 。这种现象不是第一次出现,其激励的公平性也在社区内部引起了很大的争议和讨论。

- 从透明性考量,白帽可以在不泄露敏感信息的同时向社区公开宣告自己的行为,这样取信于社区的方式在实践中表现良好 。

- 社区的各方力量可以携手合作,使得救援行动更为迅速和有效 。比如可以在白帽之间开展协同,减少或避免无效竞争。

以下我们将从四个方面展开。首先是对本次事件的总体性回顾,而后介绍我们实施救援的方法以及在整个过程中面临的挑战,接下来讨论我们在本次行动中的一些心得和体会,最后提出一些想法和建议。

0x1 攻击和救援情况概览

0x1.1 总体结果

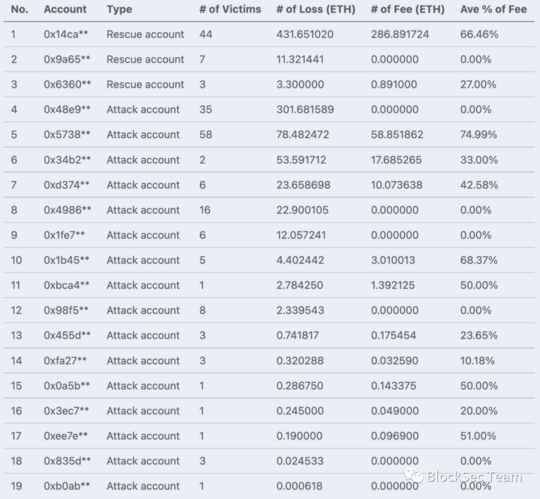

在我们观察范围内(从2022年1月18号区块高度14028474 - 2022年3月20号区块高度14421215),总体的攻击和救援情况如表1所示,按照参与攻击或救援的以太坊账户地址统计(为方便显示,地址只显示了前4位)。具体来说,一个账户地址或者是救援账户,或者是攻击账户,而类型是根据Etherscan.io的标签和资金转移地址来确定的。此外,在攻击和救援的过程中,白帽和攻击者均大量使用了Flashbots来发送交易,因而需要额外向矿工支付费用,我们称之为Flashbots费用 。

总体而言,有9个救援账户保护了483.027693 ETH,其中需扣除支付给Flashbots费用为295.970554 ETH(占比61.27%);有21个攻击账户获利1433.092224 ETH,其中需扣除给Flashbots的费用为148.903707 ETH(占比10.39%)。值得注意的是,由于存在一些复杂的交互情况(比如某些攻击者在与项目方协商达成一致后返还部分获利,相关的地址标签可能发生变化,被标记为白帽账户,对于这种情况我们也会在报告中展开讨论),表格中列出的只是大概的统计。

0x1.2 Flashbots费用的变化趋势

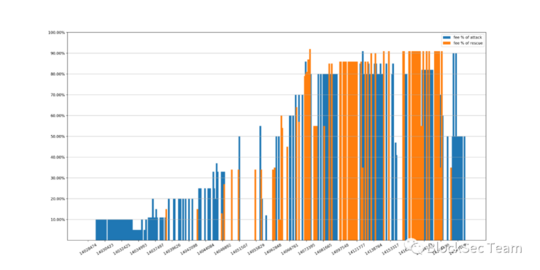

如前所述,白帽们需要和攻击者竞争发送Flashbots交易来实施救援,支付给Flashbots的费用的变化趋势可以反映竞争的激烈程度。为了对其作定量的评估,我们按照交易区块,对攻击和救援交易分别统计了各自Flashbots费用的占比。

图4给出了我们观察范围内的占比趋势。刚开始的一些攻击交易的Flashbots费用为0,表示在那段时间攻击者尚未使用Flashbots,在早期其他人对漏洞尚未有了解,因此竞争并不激烈。在高度为14029765的区块中,出现了第一笔使用Flashbots的攻击交易,Flashbots费用占了获利的10%。在这之后,Flashbots费用占比随着参与竞争者数量的增加而快速上升,比如在区块高度14072385时Flashbots费用占比达到80%,随后在区块高度14129449费用占比即达到91%。简而言之,这样的趋势表明这业已成为由于Flashbots上链权之争而导致的费用军备竞赛。

0x2 我们实施的救援行动和面临的挑战

0x2.1 我们如何开展救援行动?

救援的基本思路是简单而直接的。具体而言,我们需要监控一批潜在的受害者账户,这些账户已将WETH授权给有问题的项目方合约使用。当有任何的WETH转账进入该账户,我们利用合约漏洞直接将其转出至我们的白帽多签钱包。这里的关键是要满足以下三个要求:

- R1 : 有效地定位转账给受害者账户的交易,为方便叙述,以下我们将这些交易命名为转账交易 (transferred TXs )。

- R2 : 正确地构造交易实施拯救,为方便叙述,以下我们将这些交易命名为拯救交易 (rescue TXs )。

- R3 : 成功地抢跑攻击者(或其它第三方)交易,为方便叙述,以下我们将这些交易命名为攻击交易 (attack TXs )。

R1和R2对我们而言并不构成阻碍。因为我们已经构建了一套内部系统来监控mempool,得以及时定位到转账交易;与此同时,我们也研发了一套工具用以自动化地构造拯救交易。

然而R3仍然是一个挑战。虽然在理论上Flashbots可被用来赢得抢跑,然而这并不是一个容易达成的目标。首先,攻击者也可能采用Flashbots,作为一个采用费用竞拍模式的系统,成功率取决于费用的高低,而费用设置的策略需要额外考量。其次,由于上述竞拍模式导致的竞争存在,使用Flashbots并不总是一个好的选择。因此,我们也使用mempool发送普通交易。为了确保成功,交易在mempool中的位置和顺序是关键因素,其设置策略也需纳入考量。最后,我们也与其它的一些“白帽”产生了竞争,而在某些情况下这些所谓“白帽”的行为其实是较为可疑 的。

0x2.2 我们卷入的竞争

总体而言,我们尝试保护171个独立的潜在受害者账户。其中有10个通过及时撤销了授权做了自我保护,而在余下的161个账户中,由于前述各类竞争的存在,我们仅成功救援了14个。我们将失败的情况总结在下面的表格中,涉及3个救援账户和16个攻击账户。

0x3 我们的经验教训

0x3.1 如何确定Flashbots费用?

在整个救援过程中,我们先后被12个同样利用Flashbots的竞争者击败,包括2个救援账户和10个攻击账户。

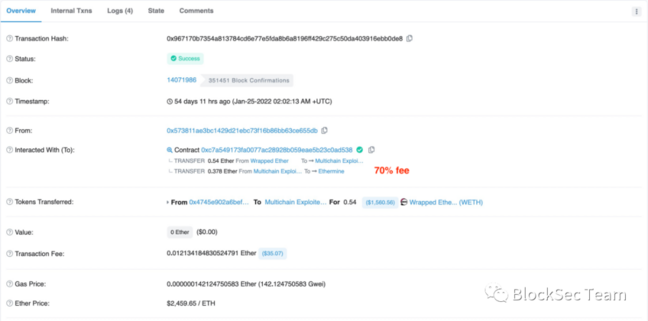

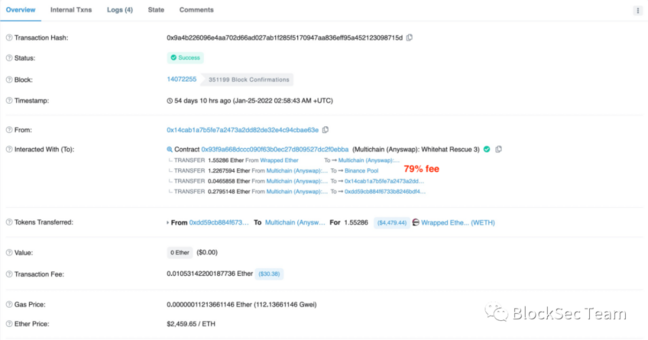

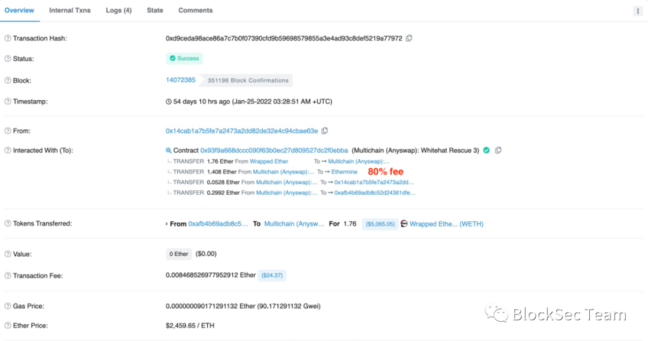

我们设置Flashbots费用的策略相对而言是较为保守的。具体而言,为了保护受害者的利益,我们总是倾向于尽可能较少地设置Flashbots费用。因此除非已经有成功地使用Flashbots的攻击交易出现,我们并不会主动地使用Flashbots或增加Flashbots费用。比如一个成功的攻击交易设置的Flashbots费用比例为10%,我们可能会在下一次救援交易中将之设置为11%。但是,结果证明这样的策略并不太成功,攻击者(甚至一些白帽)通常会采用较为激进的策略设置费用以赢得竞争,例如:

- 图5展示了区块高度为14071986的一笔攻击交易,攻击者0x5738** 将比例设置为70%。

- 图6展示了区块高度为14072255的一笔攻击交易,白帽0x14ca** 将比例设置为79%。

- 图7展示了区块高度为14072385的一笔攻击交易,白帽0x14ca** 将比例设置为80%。

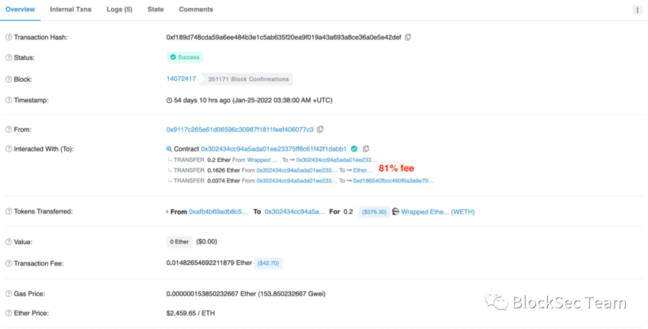

- 图8展示了区块高度为14072417的一笔攻击交易,白帽0x9117** 将比例设置为81%。

- 图9展示了区块高度为14073395的一笔攻击交易,攻击者0x5738** 将比例设置为86%

简而言之,这似乎是一个零和游戏,可以通过建模来探索各参与方的行为模式。但在具体实践中这是一项颇具挑战的任务:一方面需要尽可能降低代价,另一方面要找到较优/最优的策略赢得竞争。

0x3.2 如何在mempool中正确地安排交易位置?

目前看起来救援成功与否依赖于Flashbots费用的军备竞赛。然而我们确实发现,由于多个参与方引发的激烈竞争的存在,使得Flashbots并非总是有效 ,这里的激烈竞争来自于和攻击/救援无关的其它交易发送方,比如套利等。在这种情况下,即便某个攻击交易所设置的最高(相较于其它攻击和救援交易)Flashbots费用,都无法保证赢得Flashbots竞争。

另一个可行的方法是使用通过mempool发送正常 交易,如果交易被安排在合适的位置 ,也有可能实现目标。这里合适的位置指的是攻击/救援交易位于转账交易之后,且非常接近转账交易(越近越好,如果恰好处在转账交易的下一个位置则最为理想)。事实上,攻击者0x48e9**运用这样的策略成功的收割了312.014657 ETH,且并没有付出任何Flashbots费用的成本。以下四幅图展示了该攻击者获利最高的两次攻击:

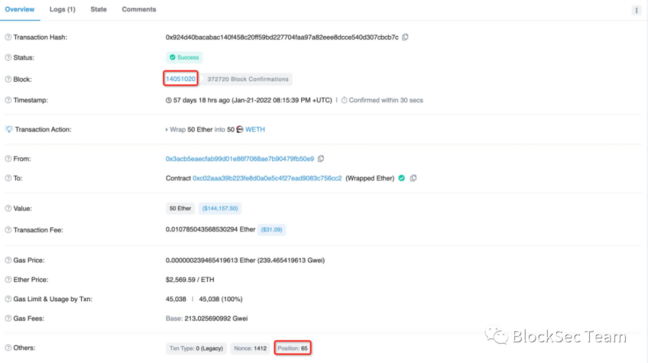

- 图10和图11分别展示了在区块高度14051020,受害者0x3acb**的转账交易(转入50 ETH)位于65,而攻击交易(获利50 ETH)位于66。

-

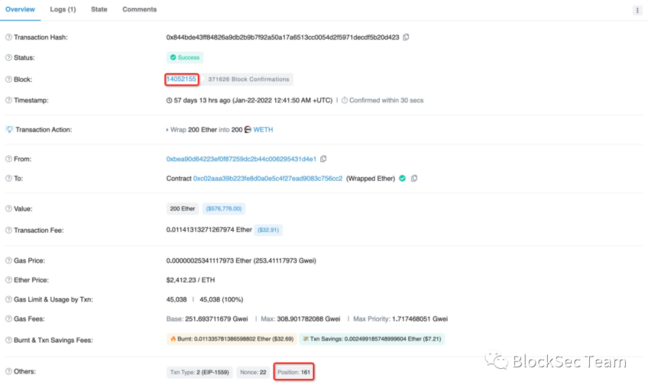

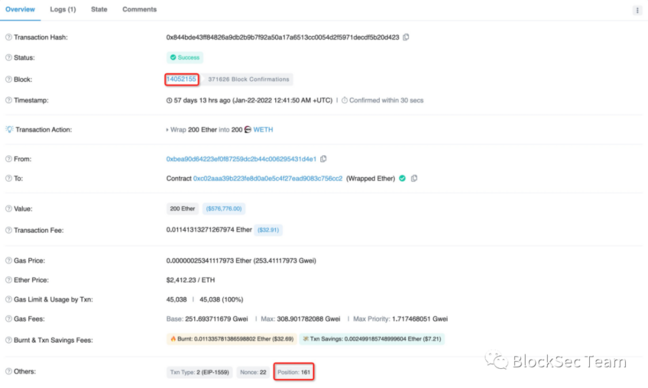

图12和图13分别展示了在区块高度14052155,受害者0xbea9**的转账交易(转入200 ETH)位于161,而攻击交易(获利200 ETH)位于164。

显然,这样巧妙的策略兼具实用性和启发性,值得关注和学习。

显然,这样巧妙的策略兼具实用性和启发性,值得关注和学习。

0x4 一些其它的思考

0x4.1 如何区分白帽和攻击者?

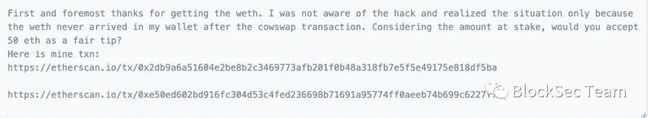

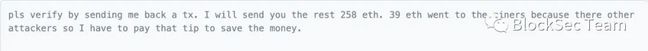

识别白帽及其行为可能并不像一般人认为的那样简单直白。举例来说,账户地址0xfa27 被Etherscan.io标记为白帽:Multichain Exploiter 4 (Whitehat) 。然而在一开始的时候,这个地址被标记为攻击者:Multichain Exploiter 4 。这里的变化来自于项目方和攻击者的互动, 在若干轮协商之后,攻击者同意保留50 ETH的获利作为奖赏,返还其它获利(扣除Flashbots费用等):

- 在交易0x3c3d**中,项目方联系该攻击者:

- 在交易0xd360**中,攻击者回复:

- 在交易0x354f**中,项目方在受到返还的资金后表示感谢:

毫无疑问,该攻击者通过这样的方式不仅获利也成功洗白了自己。这种现象不是第一次出现,其激励的公平性也在社区内部引起了很大的争议和讨论。

毫无疑问,该攻击者通过这样的方式不仅获利也成功洗白了自己。这种现象不是第一次出现,其激励的公平性也在社区内部引起了很大的争议和讨论。

0x4.2 白帽之间的竞争

社区有必要建立一个沟通协调机制来降低/避免白帽之间的竞争 。一方面,这样的竞争会浪费救援资源。比如在本次救援中,我们和其它三个白帽(组织)试图同时保护54个受害者(涉及450 ETH损失)。另一方面,这样的竞争也提高了救援成本。这些竞争会不可避免地加剧Flashbots费用比例的提高。如之前的图7和图8所示,不同白帽先后设置了80%和81%的Flashbots费用比例。然而可以想见的是,如果没有相应的协调机制,白帽们是无法放弃/停止这样的竞争的。

0x4.3 如何更好地开展救援行动?

一方面,从透明性考量,白帽可以在不泄露敏感信息的同时向社区公开宣告自己的行为,这样取信于社区的方式在实践中表现良好 。与针对某个特别攻击的阻断 (blocking)任务相比,这样的救援(rescuing)行动通常是拉锯战,白帽和攻击者之间会在一段时间内交手多次,因此会有充足的时间做宣告。当然,在刚开始行动的时候,漏洞相关的细节信息并不需要披露,以免造成不必要的危害(但记录行动意图的文件hash可以与社区共享,如同我们在此次救援中所做的那样);在行动结束后,这些信息应该向社区充分公开。

另一方面,社区的各方力量可以携手合作,使得救援行动更为迅速和有效 ,包括但不限于:

- Flashbots/Miners向认证过且可信的 白帽提供绿色通道,既可用于抢跑攻击交易,也能避免白帽间的竞争。

- 被攻击的项目方负责Flashbots费用的成本。

- 项目方采用更为方便和快捷的机制及时向用户预警。

- 项目方在代码中采用一些必要的应急措施。

- 选择跨链兑换平台的关键因素 - CoW DAO 242 浏览

- 什么是跨链DEX? - CoW DAO 381 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 349 浏览

- 区块链运营安全评估:基础设施保障 452 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 525 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 491 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 644 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 501 浏览

- 共识与区块链:Web3 的经济安全 – ImmuneBytes 832 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 474 浏览

- 2026 年智能合约审计的实际成本 494 浏览

- 【知识科普】| Gas费与交易安全:规避恶意合约资产消耗 457 浏览