智能合约安全

SharkTeam:典型钓鱼攻击链上资产转移分析

- SharkTeam

- 发布于 2023-10-09 16:46

- 阅读 4183

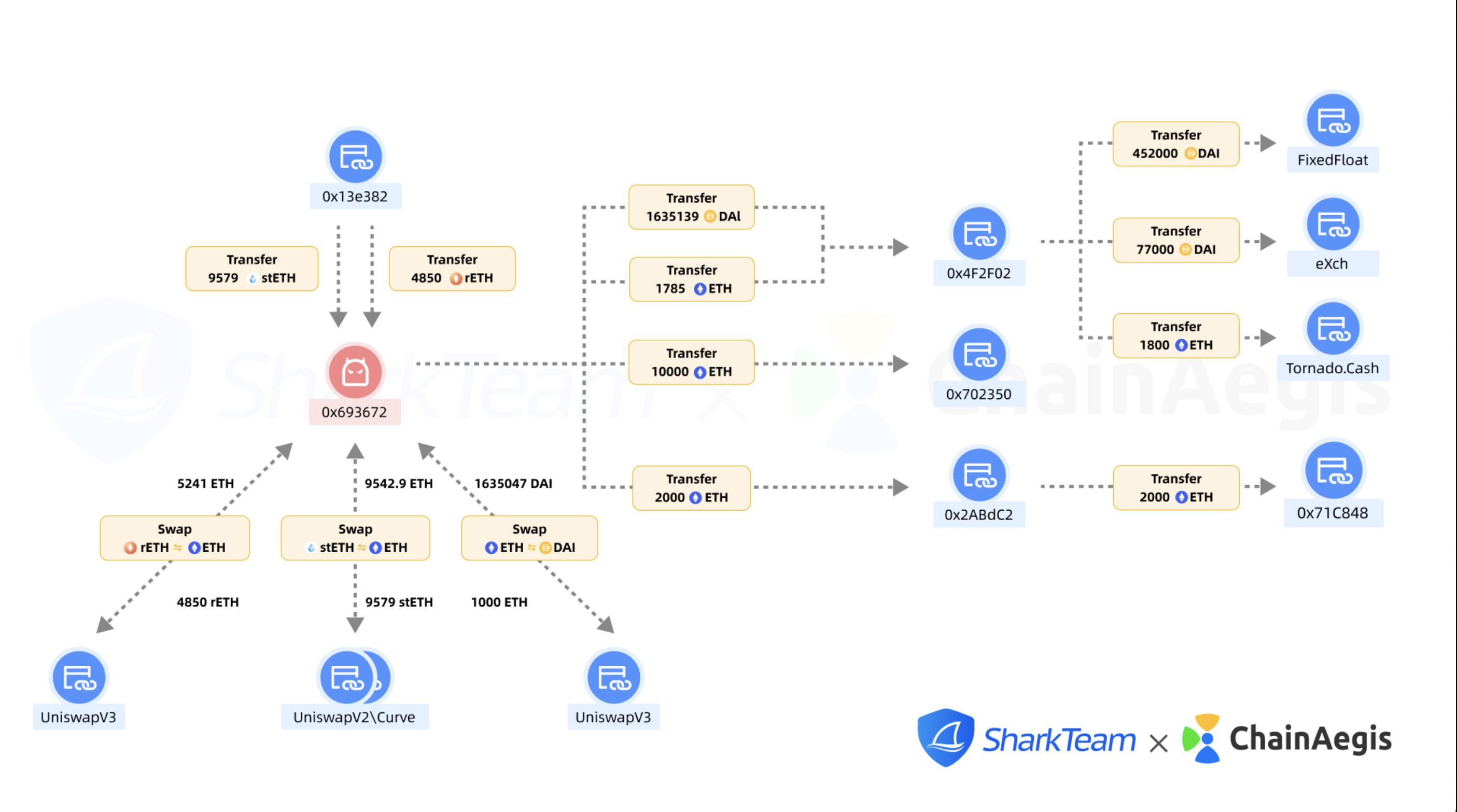

2023年9月7日,地址(0x13e382)遭遇钓鱼攻击,损失超2,400万美元。钓鱼黑客通过资金盗取、资金兑换和分散式地资金转移,最终损失资金中3,800ETH被相继分批次转移至Tornado.Cash、10,000ETH被转移至中间地址(0x702350),以及1078,087DAI至今保留在

2023年9月7日,地址(0x13e382)遭遇钓鱼攻击,损失超2,400万美元。钓鱼黑客通过资金盗取、资金兑换和分散式地资金转移,最终损失资金中3,800ETH被相继分批次转移至Tornado.Cash、10,000ETH被转移至中间地址(0x702350),以及1078,087 DAI至今保留在中间地址(0x4F2F02)。

这是一次典型的钓鱼攻击,攻击者通过骗取钱包授权或私钥,窃取用户资产,已形成了以钓鱼+洗钱的黑色产业链,目前越来越多的诈骗团伙甚至是国家黑客都采用钓鱼的方式在Web3领域为非作歹,非常需要大家关注和警惕。

根据SharkTeam链上大数据分析平台ChainAegis (<https://app.chainaegis.com/>) 的跟踪分析,我们将对典型钓鱼攻击的诈骗过程、资金转移情况以及诈骗者链上行为进行相关分析。

1、钓鱼诈骗过程

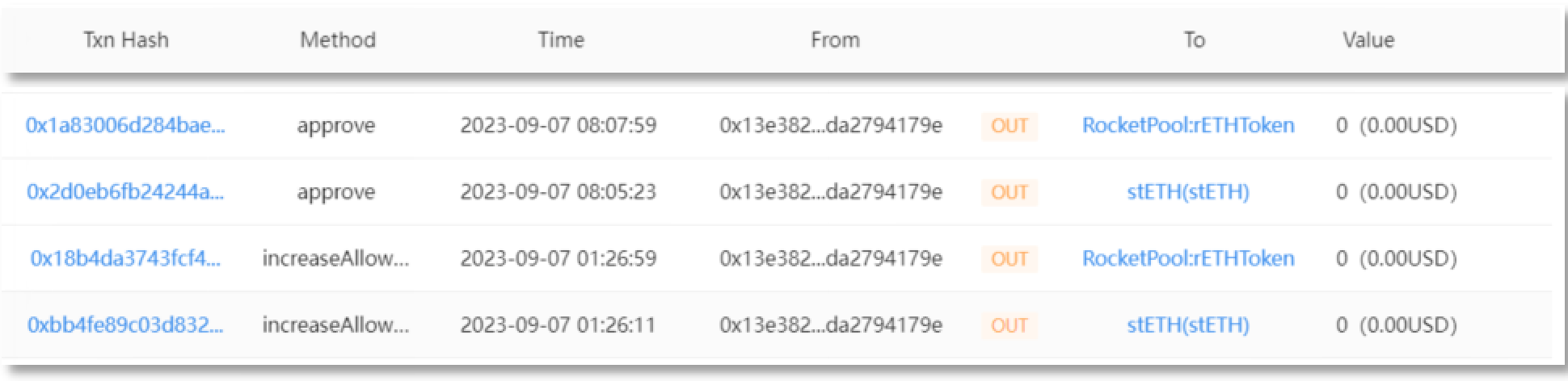

受害者地址(0x13e382)通过‘Increase Allowance’向诈骗者地址1(0x4c10a4)授权rETH和stETH。

- 诈骗者地址1(0x4c10a4)将受害者地址(0x13e382)账户中的9,579 stETH转账至诈骗者地址2(0x693b72),金额约1,532万美元。

- 诈骗者地址1(0x4c10a4)将受害者地址(0x13e382)账户中的4,850 rETH转账至诈骗者地址2(0x693b72),金额约841万美元。

2、 资金转移追踪

2.1 资金兑换

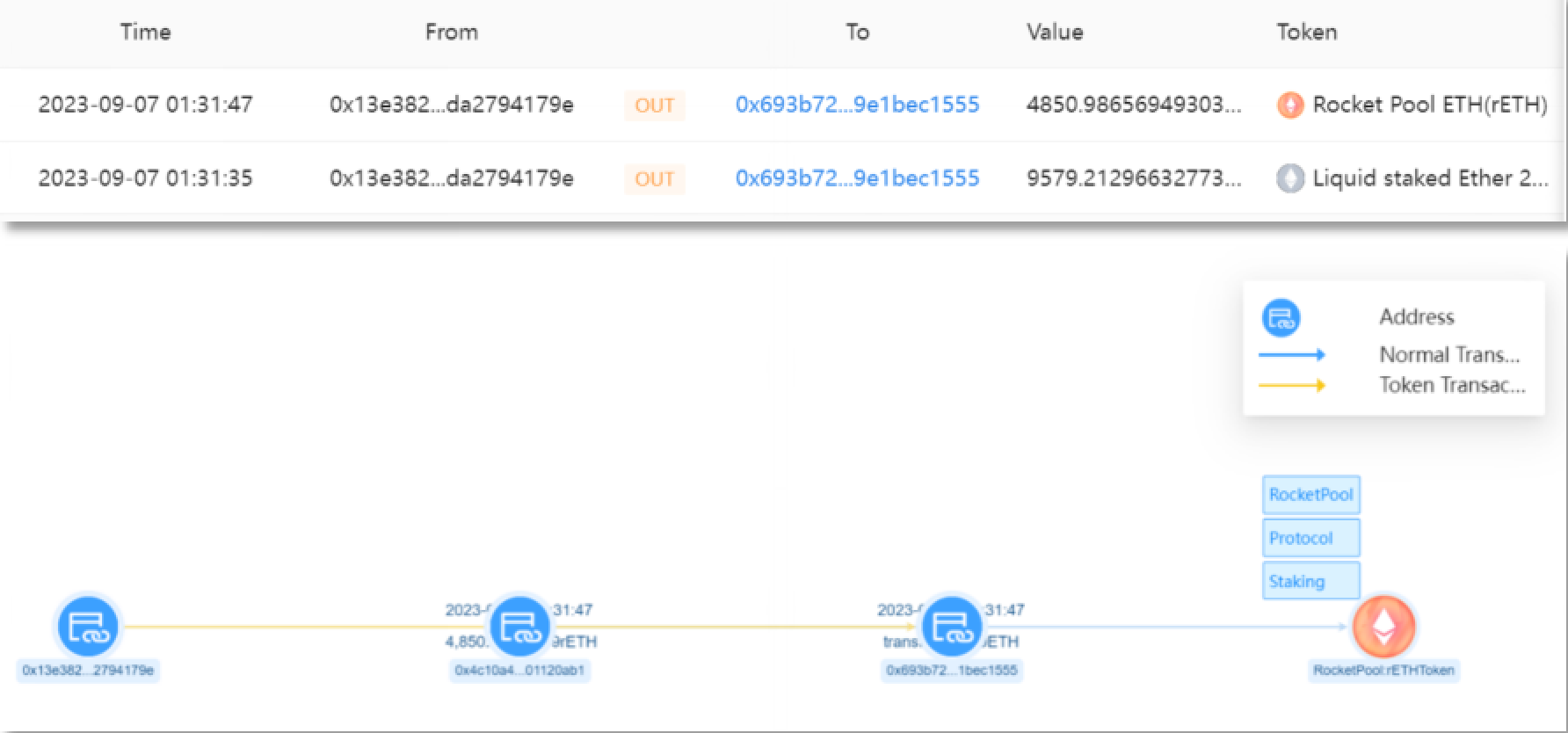

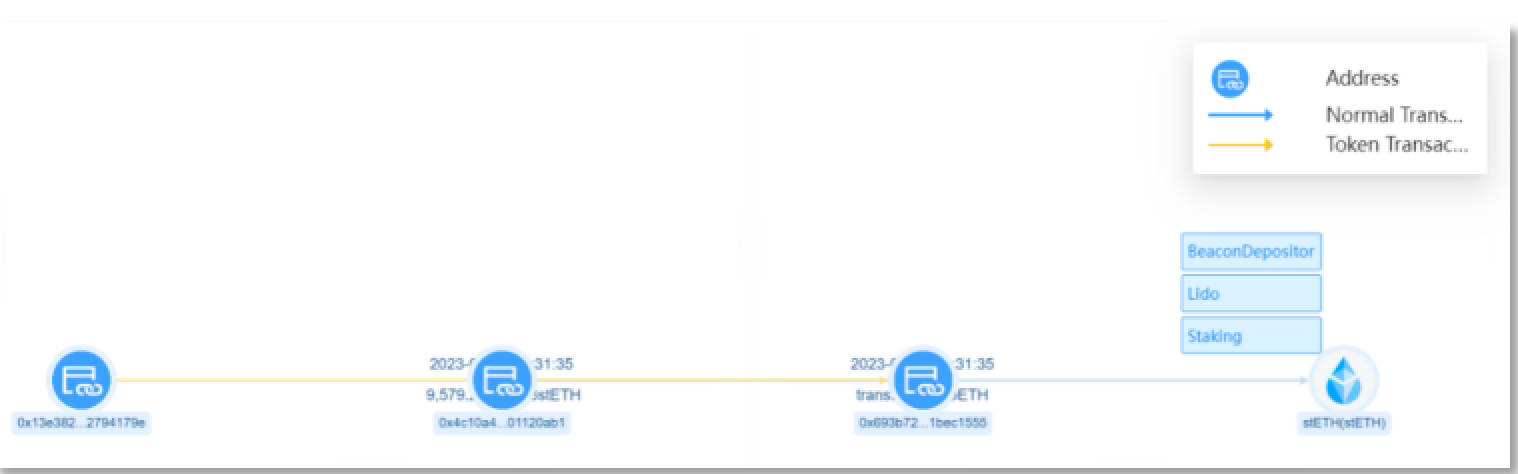

将盗取的stETH和rETH兑换成ETH。自2023-09-07凌晨开始,诈骗者地址2(0x693b72)分别在UniswapV2、UniswapV3、Curve平台进行多笔兑换交易,将9,579 stETH和 4,850 rETH全部兑换成ETH,兑换合计14,783.9413 ETH。

(1) stETH兑换:

(2)rETH兑换:

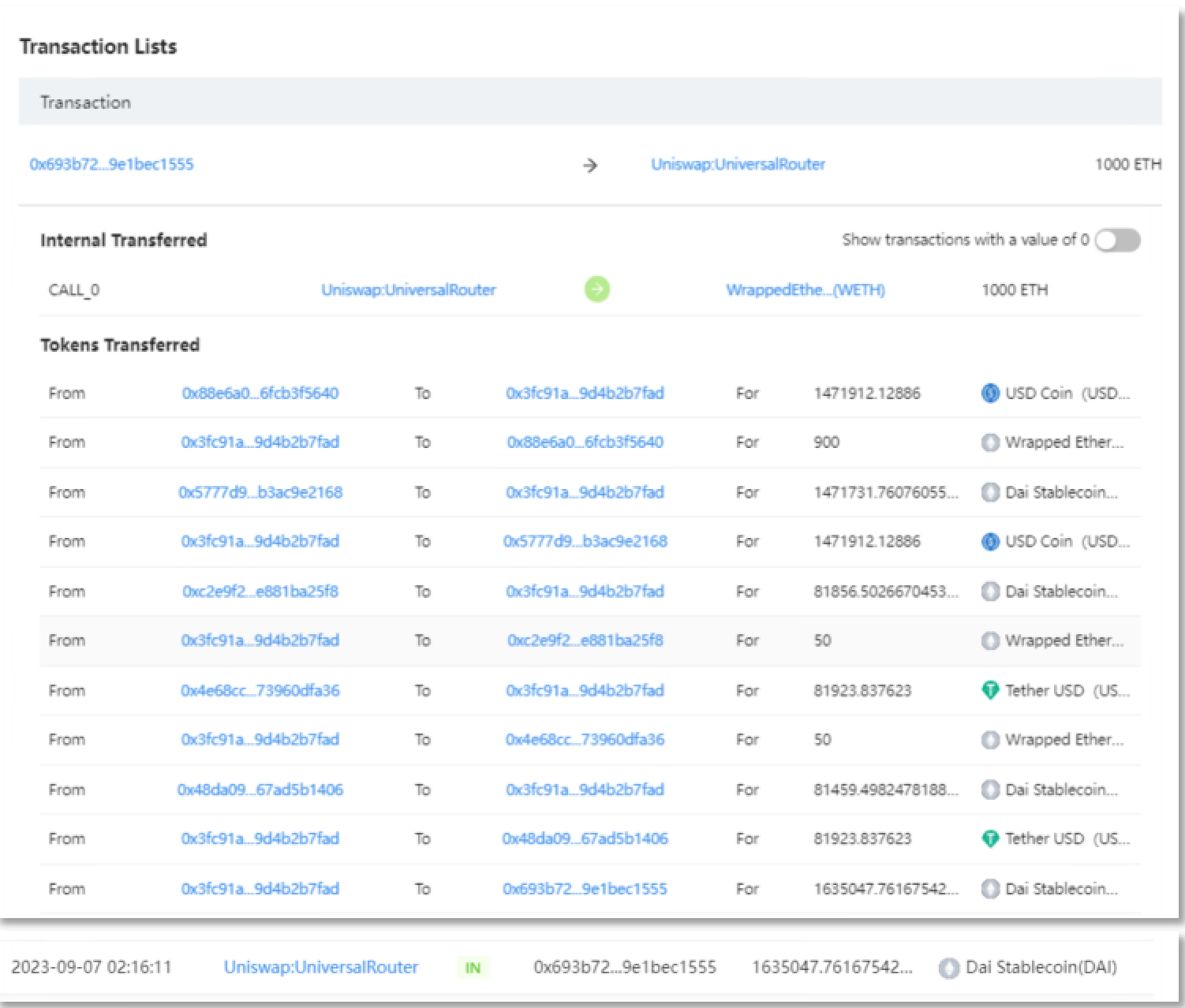

部分ETH兑换成DAI。诈骗者地址2(0x693b72)将1,000ETH通过UniswapV3平台兑换成1,635,047.761675421713685327 DAI。

2.2 资金转移

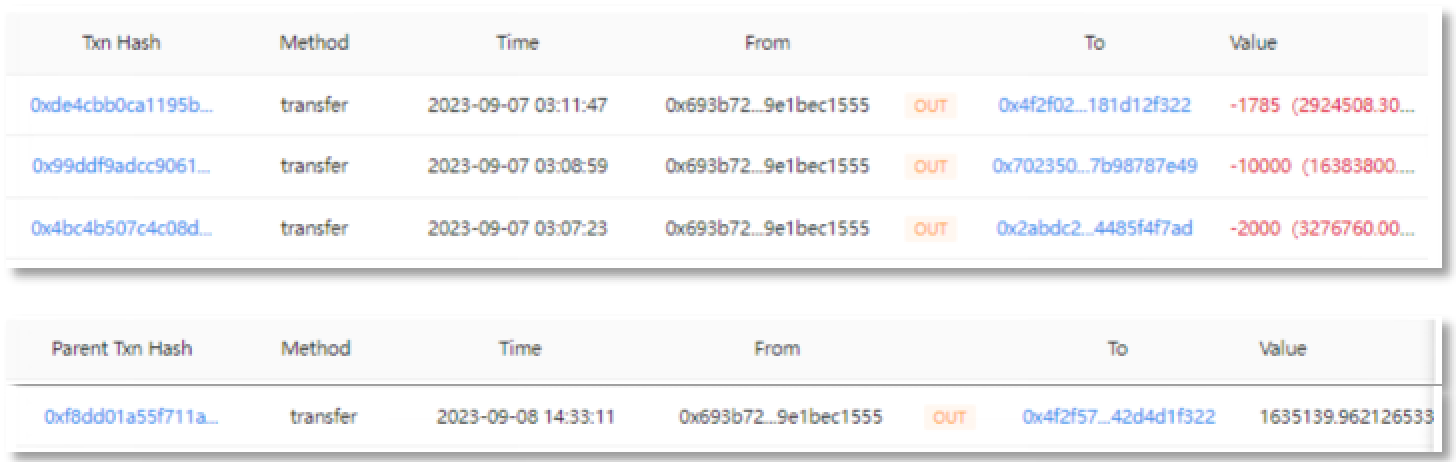

诈骗者通过分散式资金转移手段,将盗用资金转移至多个中间钱包地址,合计1,635,139 DAI和13,785 ETH。其中1,785 ETH被转移至中间地址(0x4F2F02),2,000 ETH被转移至中间地址(0x2ABdC2)以及10,000 ETH被转移至中间地址(0x702350)。此外,中间地址(0x4F2F02)于次日获得1,635,139 DAI。

2.2.1 中间钱包地址(0x4F2F02)资金转移

该地址经一层资金转移,拥有1,785 ETH和1,635,139 DAI。

(1) 分散转移资金DAI,以及小额兑换成ETH

- 首先,诈骗者于2023-09-07日凌晨开始陆续通过10笔交易转移529,000个DAI。随后,前7笔共452,000 DAI已由中间地址转至0x4E5B2e(FixedFloat),第8笔,由中间地址转至0x6cC5F6(OKX),最后2笔共77,000 DAI由中间地址转至0xf1dA17(eXch)。

- 其次在9月10日,通过UniswapV2将28,052 DAI兑换成17.3 ETH。

- 经过转移后,该地址最终还剩余盗取资金1078,087 DAI未转出。

(2)ETH资金转移

诈骗者从9月8日开始到9月11号,陆续进行18笔交易,将1,800ETH全部转移至Tornado.Cash。

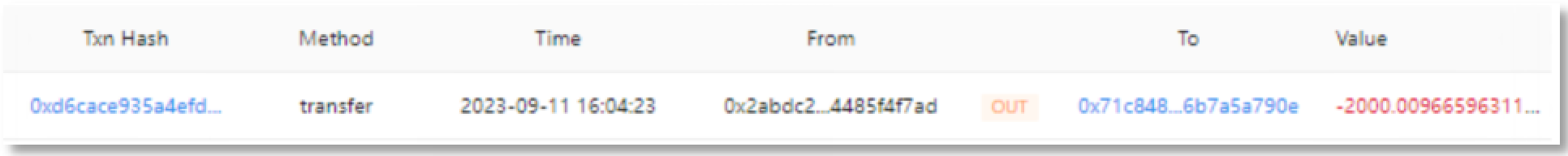

2.2.2 中间地址(0x2ABdC2)资金转移

- 该地址经一层资金转移,拥有2,000ETH。首先该地址于9月11日将2000ETH转移至中间地址(0x71C848)。

- 随后中间地址(0x71C848)分别在9月11日和10月1日,通过两次资金转移,总计20笔交易,每笔转移100ETH,总计转移2000ETH至Tornado.Cash。

2.2.3 中间地址(0x702350)资金转移

该地址经一层资金转移,拥有10,000 ETH。截至2023年10月08日,10,000 ETH仍在该地址账户中未被转移。

#

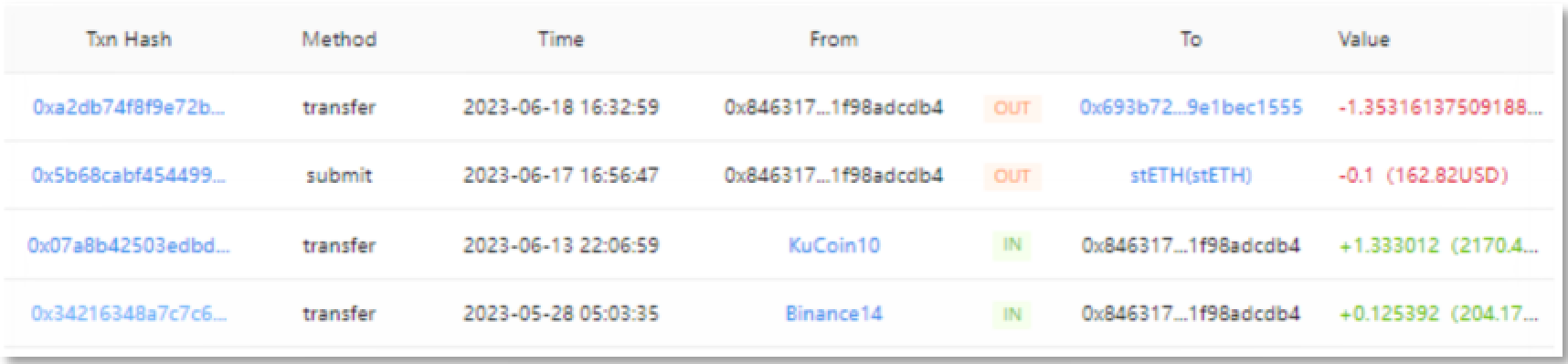

3、诈骗资金来源

经过对诈骗者地址1(0x4c10a4)和诈骗者地址2(0x693b72)的历史交易进行分析,,发现曾有一个EOA地址(0x846317)转账1.353 ETH至诈骗者地址2(0x693b72),而该EOA地址资金来源涉及与中心化交易所KuCoin和Binance的热钱包地址。

4、总结

ChainAegis (<https://app.chainaegis.com/>) 平台链上数据分析,简单清晰地呈现了钓鱼诈骗者在链上的诈骗整个过程,以及诈骗资金目前的存留情况。诈骗者盗用受害地址的资金后,进行了一系列资金兑换和资金转移,如下图所示。期间总共涉及两个诈骗地址:诈骗者地址1(0x4c10a4)和诈骗者地址2(0x693b72),4个中间地址:中间地址(0x4F2F02)、中间地址(0x2ABdC2)、中间地址(0x702350)和中间地址(0x71C848)。均被ChainAegis列入黑名单地址库,并且对中间地址进行实时监测。

About Us

SharkTeam的愿景是保护Web3世界的安全。团队由来自世界各地的经验丰富的安全专业人士和高级研究人员组成,精通区块链和智能合约底层理论。提供包括链上大数据分析、链上风险预警、智能合约审计、加密资产追讨等服务,并打造了链上大数据分析和风险预警平台ChainAegis,平台支持无限层级的深度图分析,能有效对抗Web3世界的高级持续性盗窃(Advanced Persistent Theft,APT)风险。已与Web3生态各领域的关键参与者,如Polkadot、Moonbeam、polygon、OKX、Huobi Global、imToken、ChainIDE等建立长期合作关系。

Twitter:<https://twitter.com/sharkteamorg>

Telegram:<https://t.me/sharkteamorg>

Discord:<https://discord.gg/jGH9xXCjDZ>