零时科技 || GPU攻击事件分析

- 零时科技

- 发布于 2024-05-13 16:35

- 阅读 3306

BNB Smart Chain上的GPU项目遭受攻击,导致约32,400美元损失。攻击者利用DODO借贷226,007 BUSD购买GPU Token,并利用转账漏洞人为增加Token数量,最终换回BUSD获利。

<!--StartFragment-->

背景介绍

2024年5月8日,监测到一起针对BNBSmart Chain 链上项目GPU攻击事件,攻击hash为:https\://bscscan.com/tx/0x2c0ada695a507d7a03f4f308f545c7db4847b2b2c82de79e702d655d8c95dadb

被攻击的项目为GPU,攻击共造成32400 USD的损失。

<!--EndFragment-->

<!--StartFragment-->

攻击及事件分析

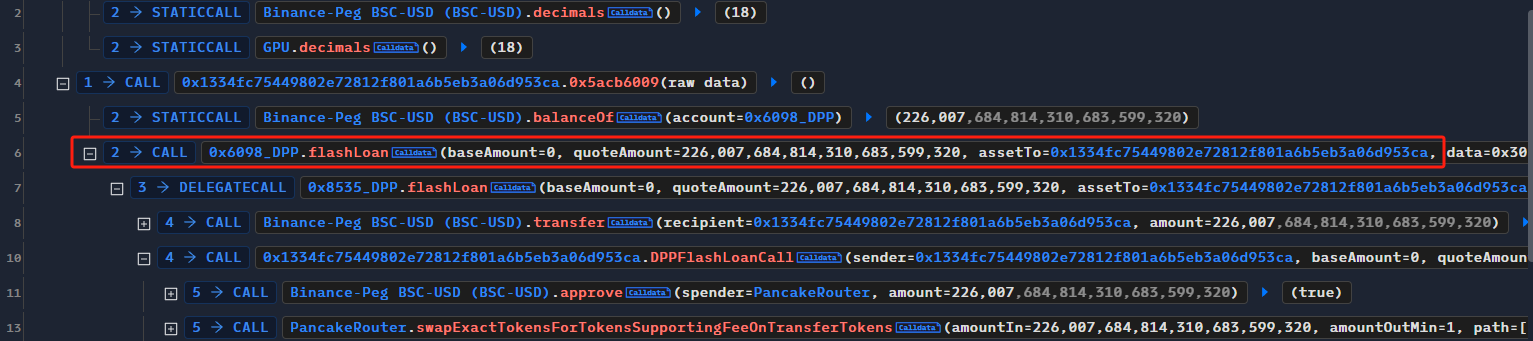

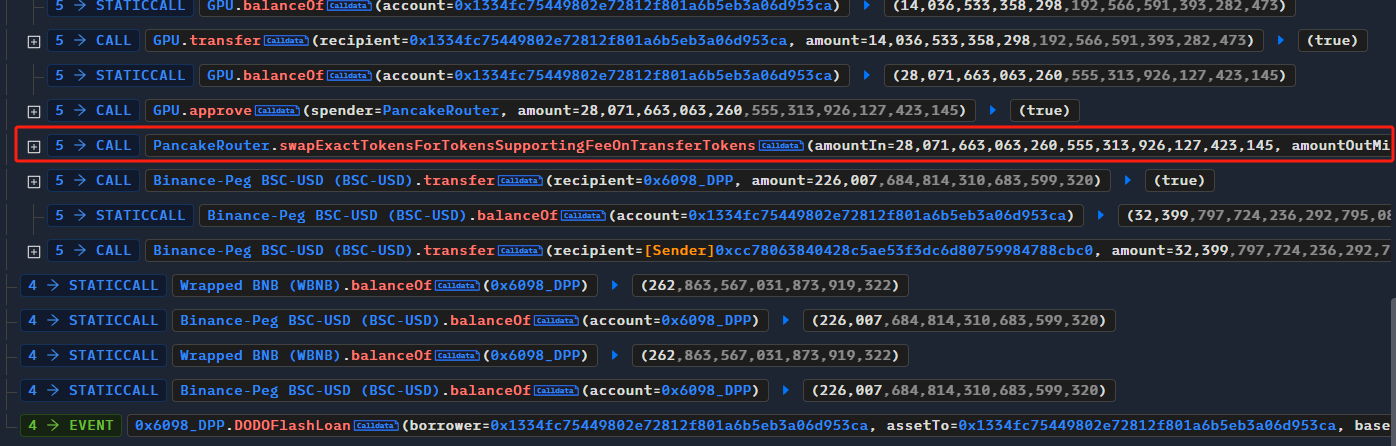

攻击者首先从DODO中利用flashloan借贷了226007 BUSD

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

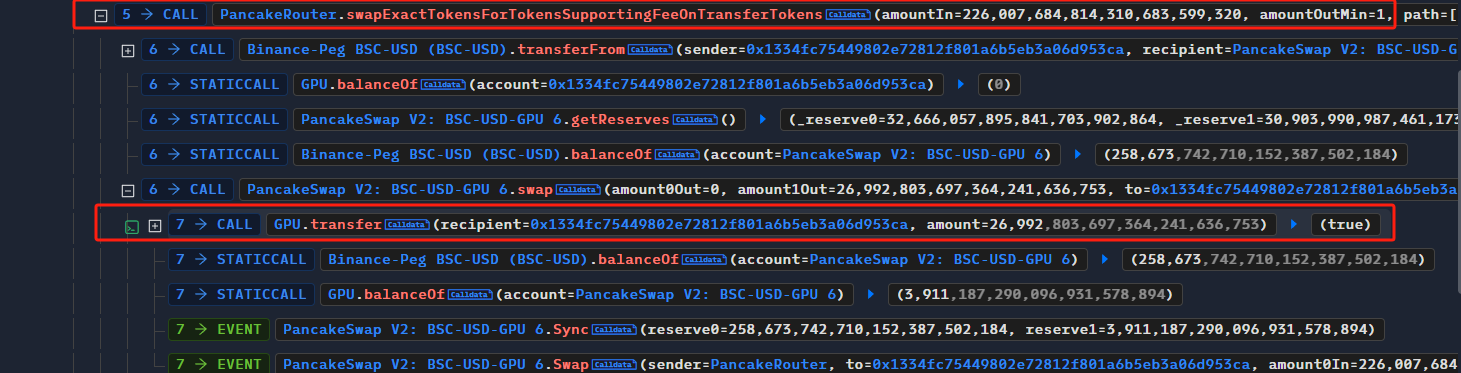

随后,在PancakeSwap中将这些BUSD兑换为GPU Token ,共兑换了26992 GPU。

<!--EndFragment-->

<!--StartFragment-->

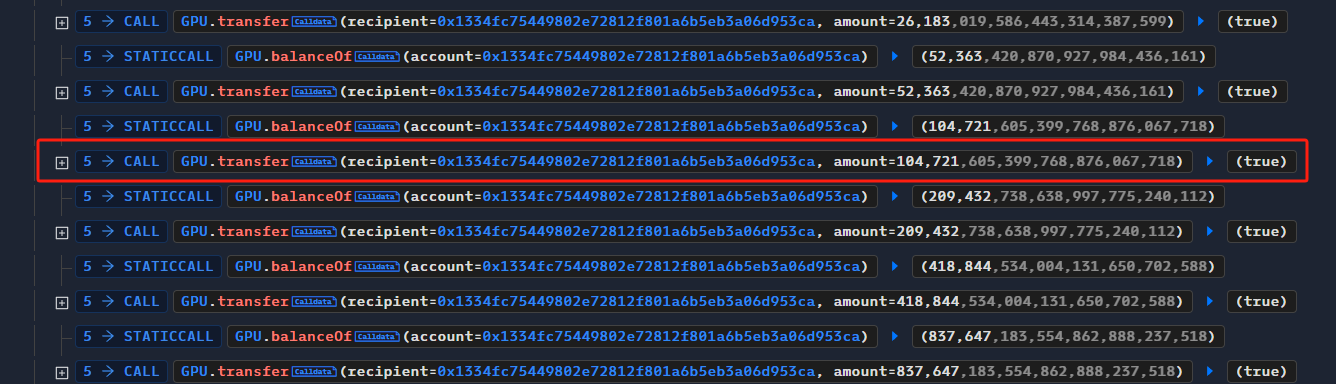

接着,攻击者就通过transfer持续给自己转账,

<!--EndFragment-->

<!--StartFragment-->

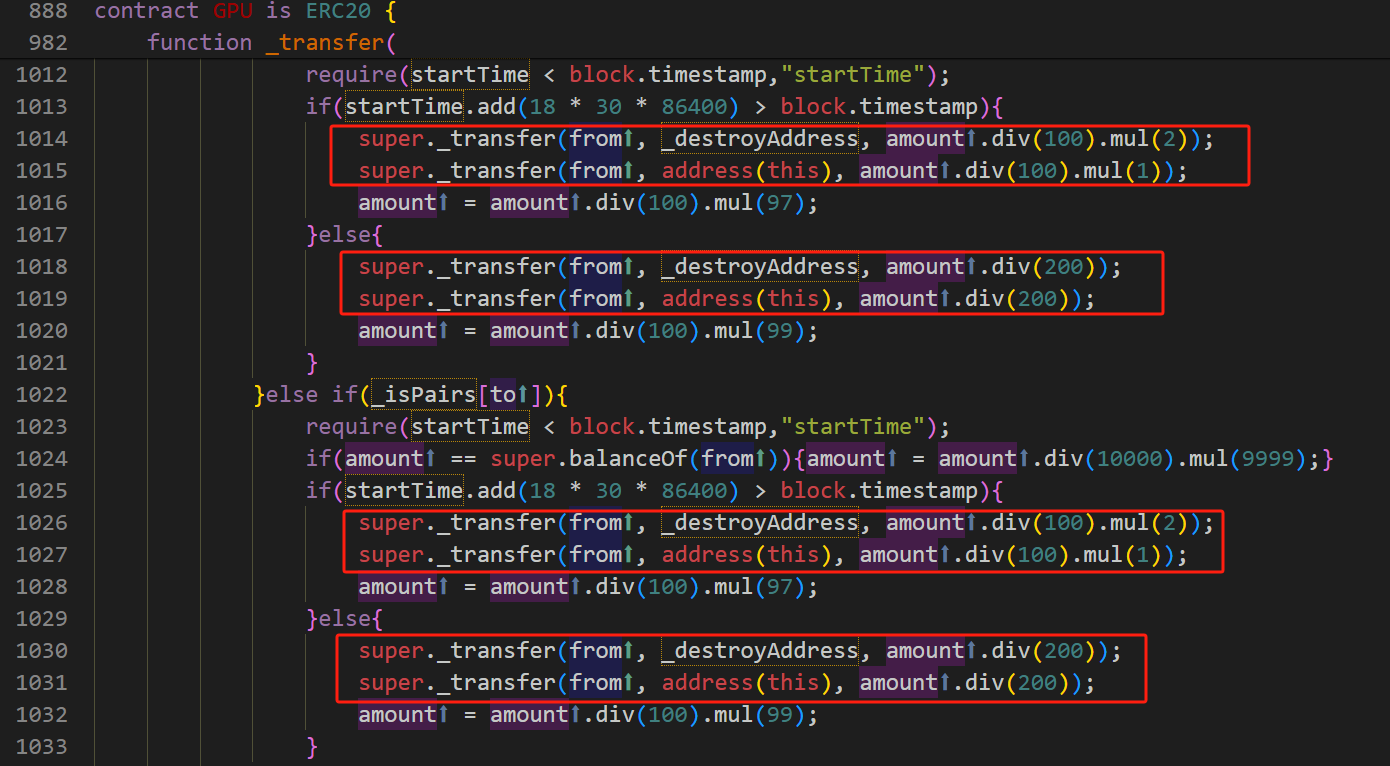

漏洞就出现在GPU Token的transfer函数,如下图:

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

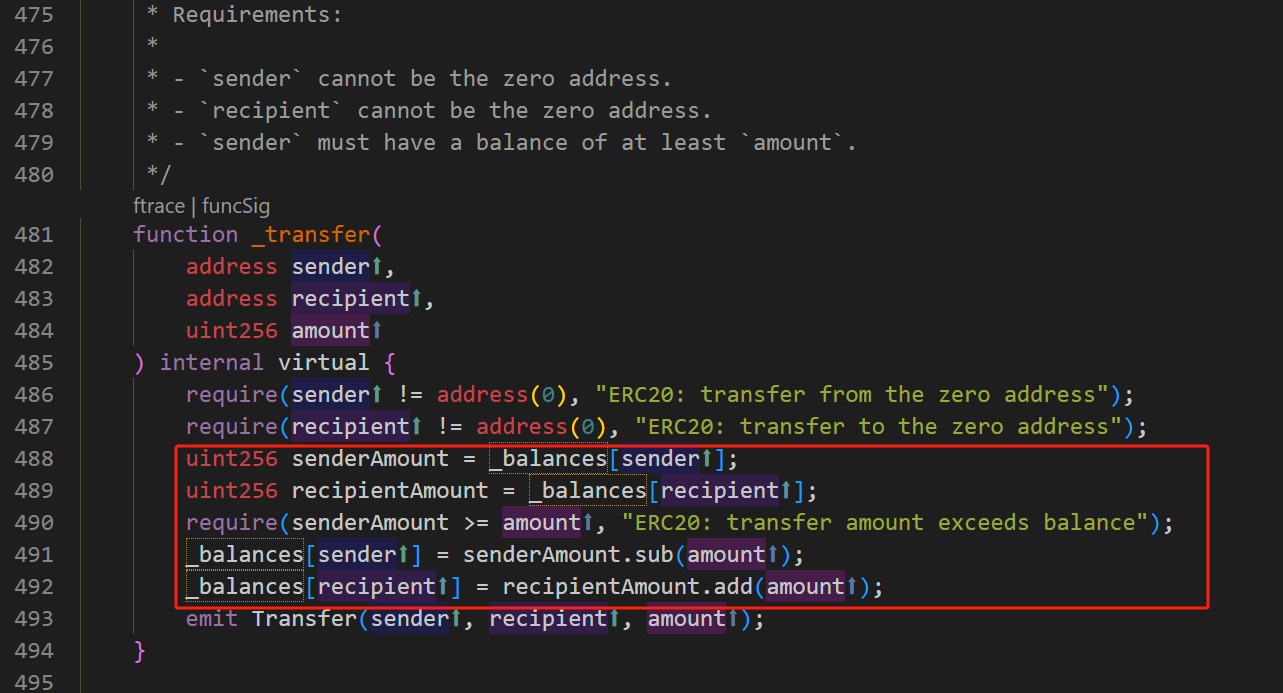

可以看到,GPU Token的transfer最终调用的是父合约的_transfer函数,也就是ERC20合约的_transfer函数,如下图所示:

<!--EndFragment-->

<!--StartFragment-->

由上面的代码,我们可以看到,在进行transfer时,先保存from和to的balance到变量

senderAmount和recipientAmount,随后计算转账后的senderAmount和recipientAmount的值,最后在更新到balances中。但是,当from和to为同一地址时,先更新from再更新to其实就是给to凭空添加了amount数量的token。所以,攻击者通过持续给自己转账从而让自己的GPU Token凭空增多。

最后,通过PancakeSwap将攻击获得的GPU Token兑换为BUSD,获利32400 USD。

<!--EndFragment-->

总结

<!--StartFragment-->

本次漏洞的成因是在GPU Token的transfer函数逻辑处理问题,且没有对用户输入进行验证。导致攻击者在给自己转账时自己持有的GPU Token会凭空增多。建议项目方在设计经济模型和代码运行逻辑时要多方验证,合约上线前审计时尽量选择多个审计公司交叉审计。

<!--EndFragment-->

- 【安全月报】| 3 月加密货币领域因安全事件损失约 1.98 亿美元 118 浏览

- 选择跨链兑换平台的关键因素 - CoW DAO 261 浏览

- 什么是跨链DEX? - CoW DAO 397 浏览

- 跟风“养龙虾”必看!OpenClaw漏洞缠身,已有万人设备被接管、资产被盗 530 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 355 浏览

- 区块链运营安全评估:基础设施保障 464 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 536 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 504 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 660 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 513 浏览

- 共识与区块链:Web3 的经济安全 – ImmuneBytes 848 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 481 浏览