零时科技 || HFLH 攻击事件分析

- 零时科技

- 发布于 2024-08-28 15:02

- 阅读 2173

我们检测到BnbSmartChain的HFLH项目遭到攻击,攻击者通过此次攻击获利约 9.099 BNB 约为 5300 USD 。

<!--StartFragment-->

背景介绍

近期,我们监控到一起针对 BnbSmartChain 上的项目 HFLH 的链上攻击事件,

https\://bscscan.com/tx/0xb61ae75835854e577657c25fe1891ff1c9ffb1b6b61ec4064396a08e222f679e

被攻击的项目为 HFLH ,攻击者通过此次攻击获利约 9.099 BNB 约为 5300 USD 。

<!--EndFragment-->

<!--StartFragment-->

攻击及事件分析

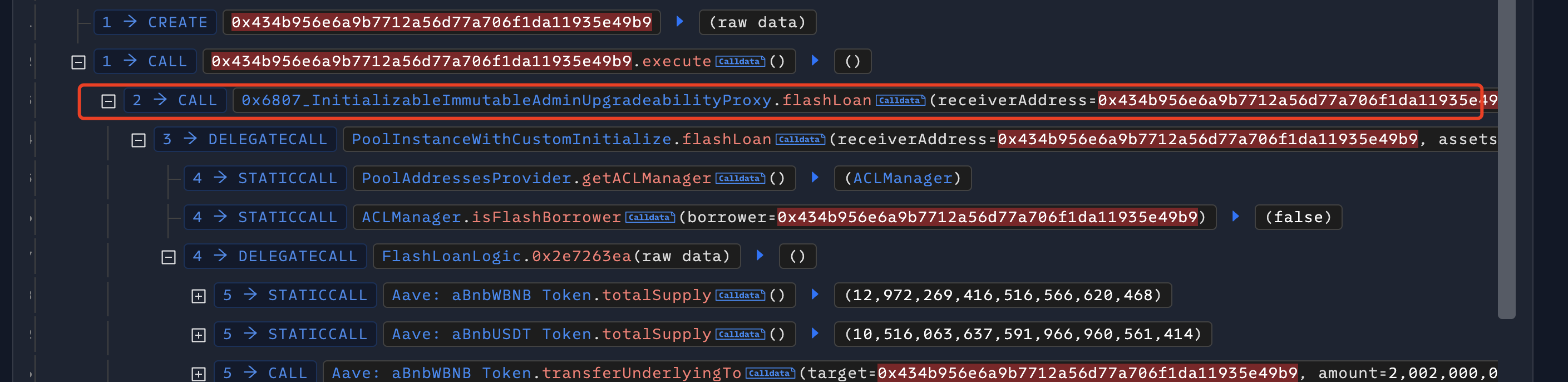

首先,攻击者通过 AAVE 利用f lashloan 借了 2002 WBNB,

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

接着,利用攻击合约通过合约 Regist(0x4e5A3d30d1caEaB5CADaDB12ca84f0916C473D34) 进行注册。

<!--EndFragment-->

<!--StartFragment-->

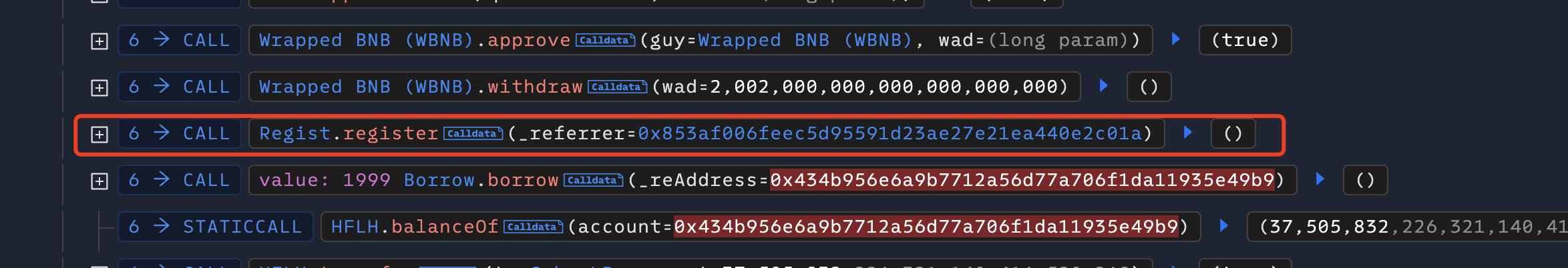

随后,利用 Borrow 合约进行借贷。Borrow 合约的借贷代码如下:

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

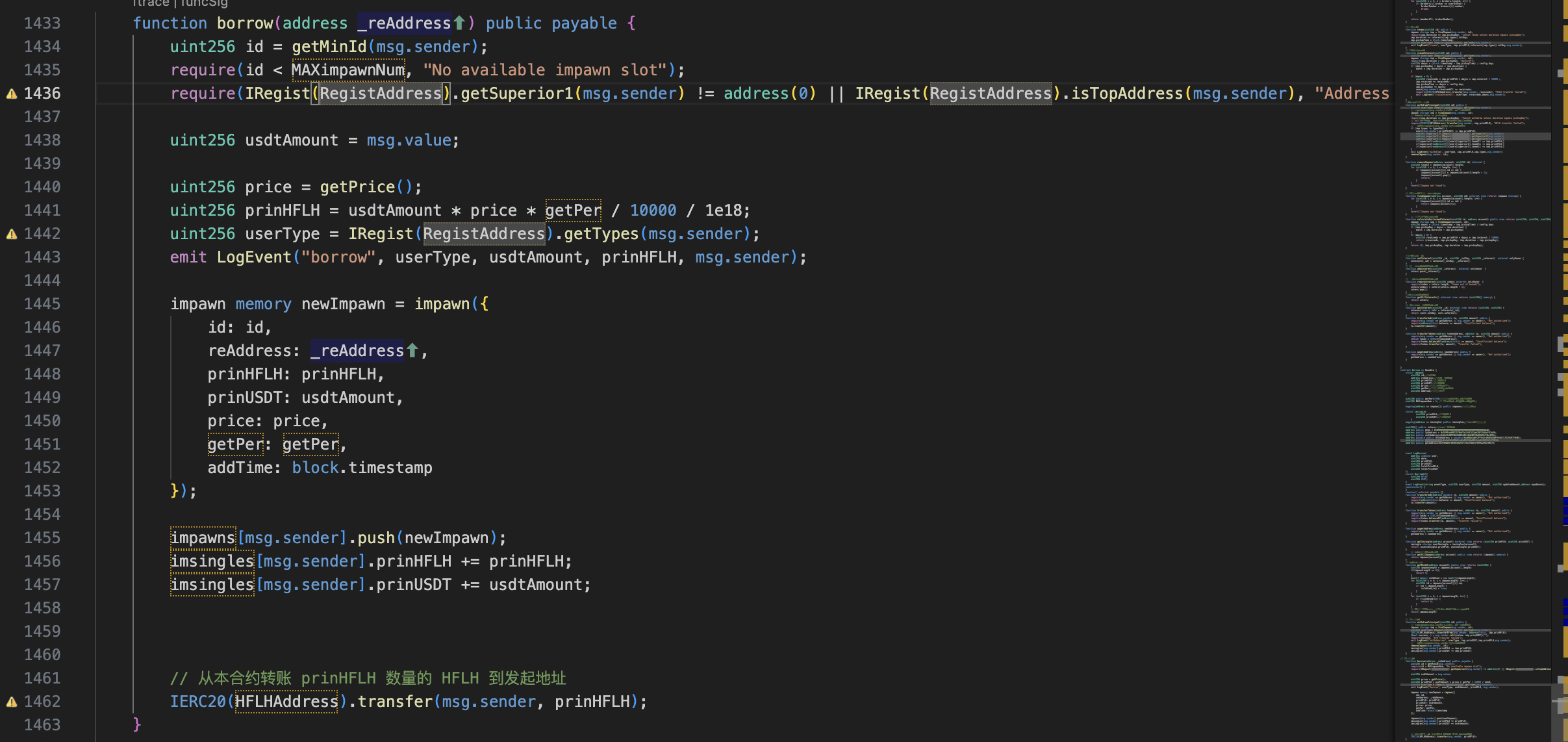

其中,借贷的金额计算方式为:

<!--EndFragment-->

<!--StartFragment-->

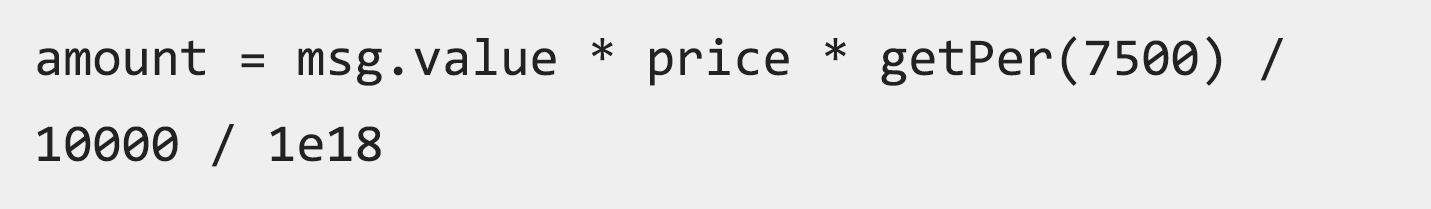

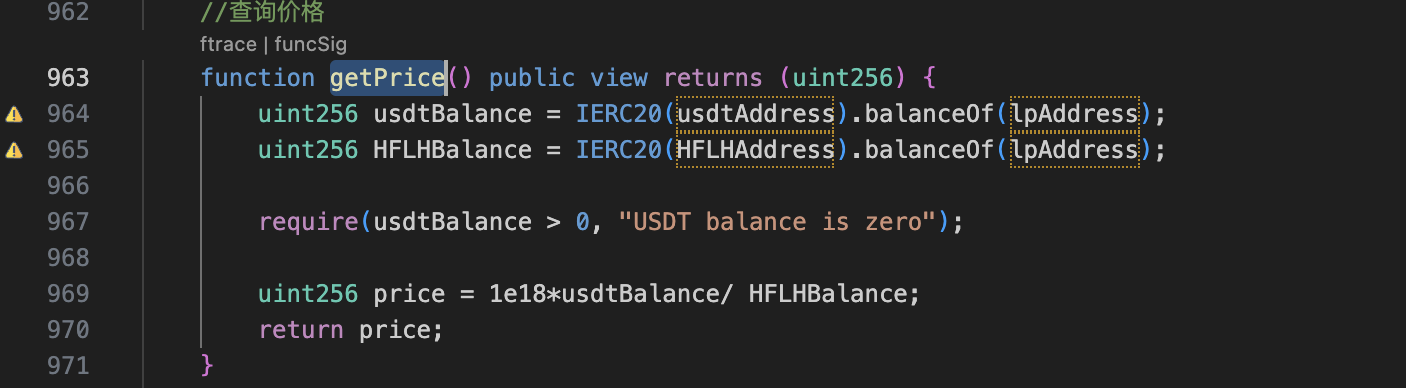

我们可以看到,获取HFLH的price的代码如下:

<!--EndFragment-->

<!--StartFragment-->

HFLH的价格是通过计算 pancakeSwap 中 WBNB 和 HFLH 的余额比例来计算的。且

price=HFLHamount/WBNBamount ,可以看出HFLH的数量越多,price越大。

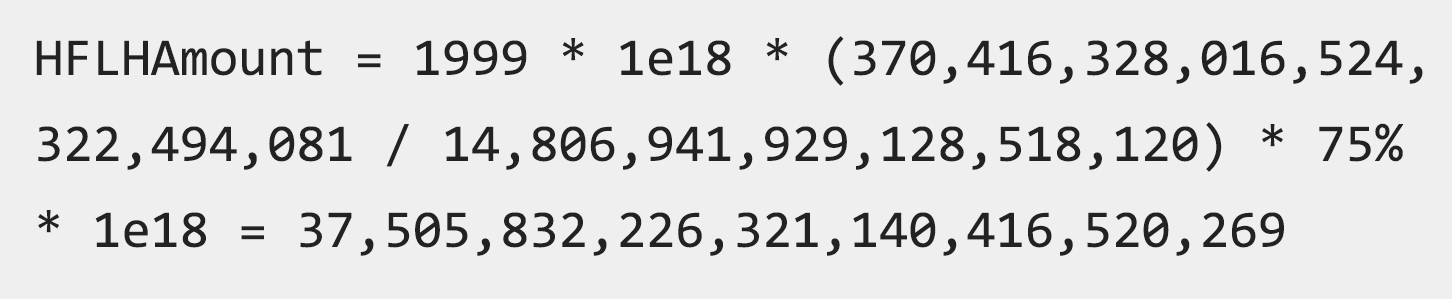

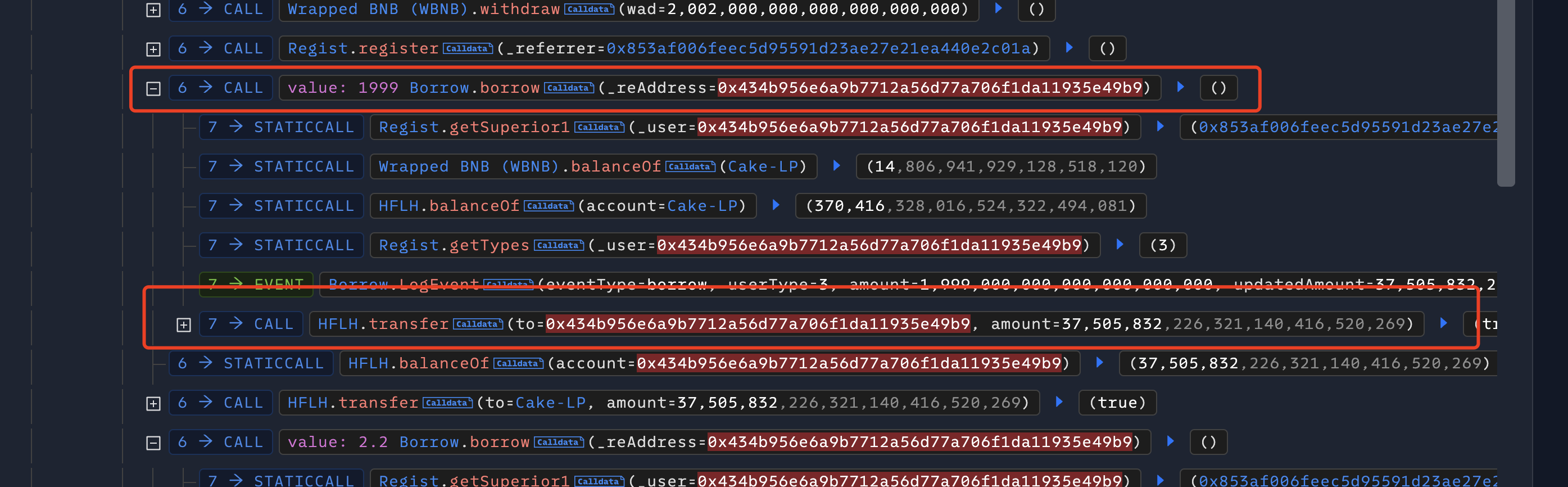

攻击者通过转入 1999 WBNB 来借出 HFLH ,通过上述公式可以计算出借出的 HFLH 的数量为:

<!--EndFragment-->

<!--StartFragment-->

如下图:

<!--EndFragment-->

<!--StartFragment-->

攻击者又将借出的 HFLH 转回到了 pancakeSwap Pair 中,随后又利用 borrow 转入 2.2 WBNB 借出 HFLH 。因为攻击者将借出的 HFLH 转回到了 pancakeSwap Pair 中,相当于拉升了 price ,所以此次转入 2.2 WBNB 可以借出更多的 HFLH 。

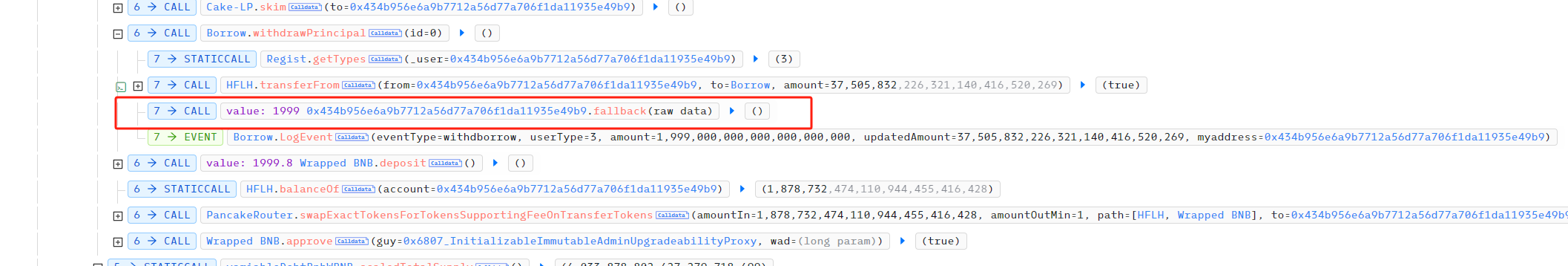

接着,攻击者利用 pancakeSwap 的skim函数,将转入的 HFLH 拿回,又调用了 withdrawPrincipal 来归还并拿回第一次 borrow 时存入的 1999 WBNB 。

<!--EndFragment-->

<!--StartFragment-->

最后,攻击者利用第二次借到的 HFLH 利用 pancakeSwap 兑换了 12.3 WBNB 。最终获利 12.3 - 2.2 - 1.001(flashloan的利息) = 9.099 WBNB ,约为 5300 USD 。

<!--EndFragment-->

总结

<!--StartFragment-->

本次漏洞成因主要是因为 HFLH 合约在获取 HFLH Token 的价格时,通过单一来源 PancakeSwapV2 来计算,导致价格被攻击者操纵,最终利用价差套利。建议项目方在设计经济模型、价格计算机制和代码运行逻辑时要多方验证,合约上线前审计时尽量选择多个审计公司交叉审计。

<!--EndFragment-->

- 【安全月报】| 3 月加密货币领域因安全事件损失约 1.98 亿美元 118 浏览

- 智能合约安全:从零到一的实战避坑指南 114 浏览

- 选择跨链兑换平台的关键因素 - CoW DAO 261 浏览

- 什么是跨链DEX? - CoW DAO 398 浏览

- 跟风“养龙虾”必看!OpenClaw漏洞缠身,已有万人设备被接管、资产被盗 530 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 357 浏览

- 区块链运营安全评估:基础设施保障 465 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 536 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 504 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 660 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 513 浏览

- 共识与区块链:Web3 的经济安全 – ImmuneBytes 848 浏览