...in/old-pos.pdf.) 找到。 ## 1. 引言 2009 年,中本聪创造了比特币 [Nak09]。比特币是一种互联网货币系统,可以实现点对点的数字代币转账。为确保所有人就代币所有权达成共识,中本聪采用了一种可由所有网络参与者复制并验证...

...个章节,并增加了附录。_ 本文是 [这份在树莓派上安装比特币节点的教程](https://learnblockchain.cn/article/18257/) 的续篇,旨在帮助读者安装 [Electrum 个人服务器](https://github.com/chris-belcher/electrum-personal-server)(Electrum Personal Server,EPS...

...,发送者将在支付发送过程中为接收者创造出不重复的新比特币地址。 本文尝试解释其基本概念、第一个关于静默支付的比特币强化提议 BIP352 [\[5\]](https://www.btcstudy.org/2025/03/28/bip-352-silent-payments-now-and-future/#note5),并基于 BIP352 ...

...程已经带我们了解了一些最大的区块链的内部运作——[比特币](https://learnblockchain.cn/article/10299)、[以太坊](https://learnblockchain.cn/article/10834)和[Solana](https://learnblockchain.cn/article/16234)。 是的,这需要吸收很多信息……但是 web3 的...

...地址复用,又能保留地址复用的一些便利,还能保证只需比特币时间链即可复原钱包,而且避免了可见的指纹。本方案的平均开销可以忽略不计。 ## 动机 地址复用(address reuse,重复使用同一个地址)是最破环隐私性的习惯之...

...](https://img.learnblockchain.cn/2025/03/11/1iNAr3aJgpVygcxnxuRn8FA.jpeg) 比特币的诞生导致了不同设计决策和用例的区块链的寒武纪大爆发。虽然这些分布式账本服务于不同的目的,但它们作为孤立的信息孤岛存在(并在某种程度上仍然存在)...

...构而存在呢? 答案就呼之欲出了不是吗? ~~当然是比特币。(大雾)~~ **当然是NFT。** 当然,其实比特币的答案也没错,因为两者的基础是一样的。这里,我们回到那个在无数的地方被问了无数次的问题—— “比特...

...而且只需要能够从安全芯片中访问公钥 —— 这是所有的比特币签名设备都已具备的功能。 *想法 3*:这个过程中唯一的随机性是共享秘密值 $ s $。为使之是完全确定性的,我们可以使用描述符的结合熵(combined entropy)来派生...

...不是虚构的。 ## Mt.Gox 🏔 Mt.Gox 是 2010-2014 年领先的比特币交易所。在巅峰时期,它负责所有比特币交易的 70%。2014 年初,该公司报告称他们“丢失”了数十万比特币,并宣布破产。今天,那些丢失的比特币价值数十亿美元...

# 第八章. 数字签名 ## 综合介绍 \ 目前比特币中使用了两种签名算法,分别是Schnorr签名算法和椭圆曲线数字签名算法(ECDSA)。这些算法基于椭圆曲线私钥/公钥对进行数字签名,如第56页的“椭圆曲线加密解释”中所描述的。...

...流量的两倍。 ### Web3 (2008-未来) 2008年,中本聪发表了[比特币白皮书](https://bitcoin.org/bitcoin.pdf),其中概述了[区块链技术](https://learnblockchain.cn/article/18907)和点对点数字货币的基础知识,从而改变了Web 2.0范式。比特币改变了我们...

... 论坛上发出了一篇帖子:“ [CoinJoin: 从真实世界出发的比特币隐私性](https://bitcointalk.org/index.php?topic=279249.0)”。虽然这并不是有史可考的第一个使用抵御盗窃的多方参与交易来打破 “输入所有权同一性” 启发式分析的想法 [1]...

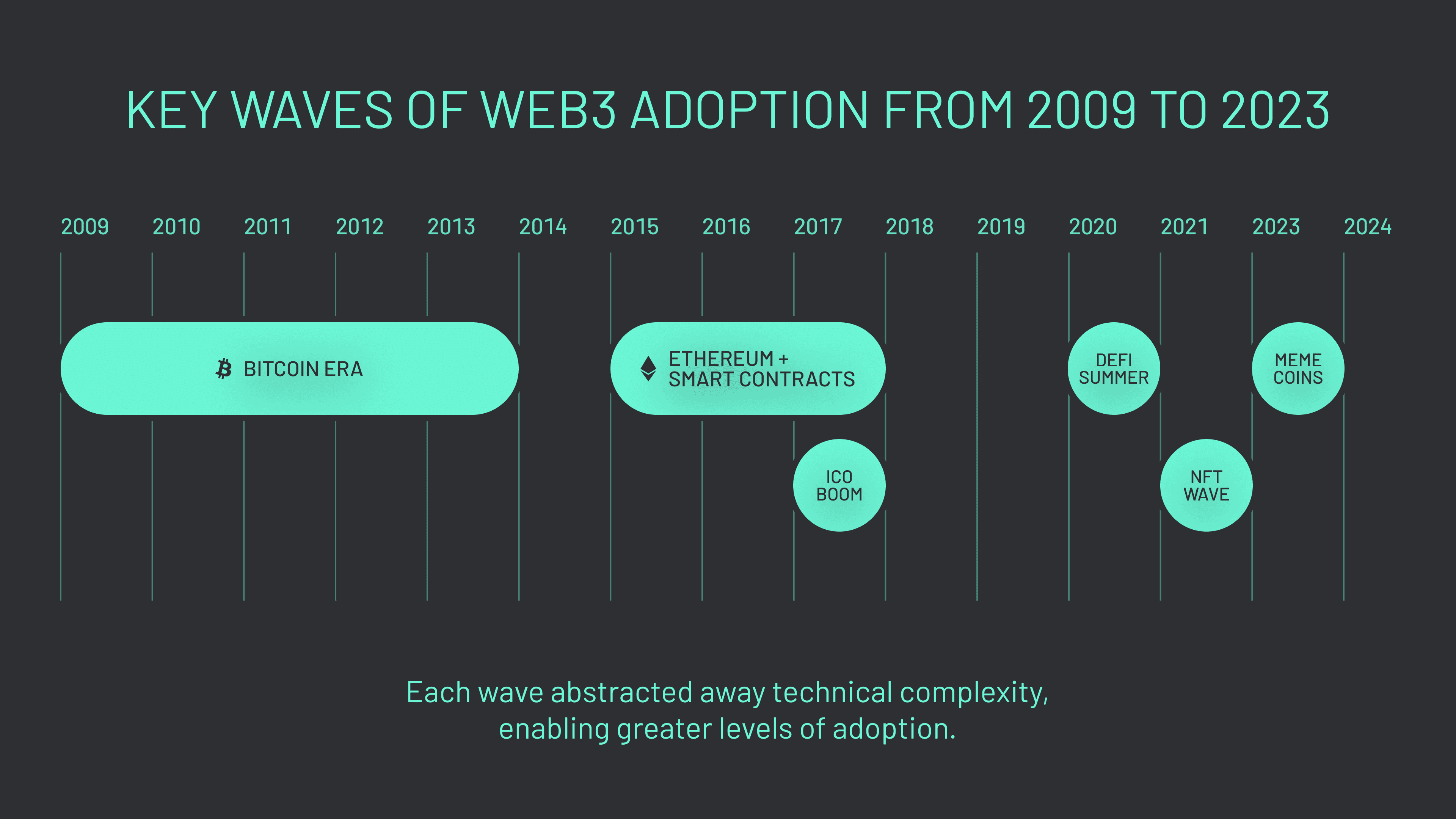

...业。 让我们倒转时钟,回顾一下每次发生这种情况,从比特币的创建开始。  每一波 web3 的采用都抽象...

...es/)_ **多签名钱包** 通过要求多个密钥为交易签名来提高比特币保管装置的安全性,但是,不正确的使用习惯可能会导致资金丢失或是装置漏洞。常见的错误包括:糟糕的密钥备份、错误配置脚本、密钥未充分分散、软件问题,...