...鲁棒门限加密 * FROST: Schnorr 门限签名, 主要使用在比特币网络,Web3 钱包 ### 主流的开源库 * Zengo * 🎯支持 ECDSA 和 EDDSA * 🎯支持 GG18 和 GG20 * CoinBase kryptology * 🎯支持 ECDSA 和 EDDSA ...

...itter.com/antiprosynth) 的以太坊社区成员,推广以太坊并反驳比特币极端主义者的错误信息,请求 Gitcoin QF 人群帮助……为他的推特活动提供资金。在高峰时期,@antiprosynth 所获得的预计匹配超过2万美元。这自然引发了争议,许多人...

...localhost还是公网的IP,比如我的是121.xx.xx.xx,也都连不上比特币节点。这是为何? 这是因为Docker内部虚拟出来了网络结构,127.0.0.1和locahhost已经不再是电脑的内部回环地址了!我们应该改为host.docker.internal ``` environment: ...

...区块链系统的存储就不具备拓展性。 另外,可以把比特币、以太坊理解成一个完全透明的总市场,在这个市场里,每一笔交易都要参与全市场拍卖,这带来了经济学上的问题:如果某些交易的需求是稳定的,持续的,拍卖...

...与链下资产 谈到区块链资产时,通常会说“Alice拥有10个比特币”。大多数时候,这很明了:Alice控制着一个区块链地址的私钥,该地址接收到过未消费的交易输出中的10个比特币。如果她愿意,可以使用这个私钥将这些比特币...

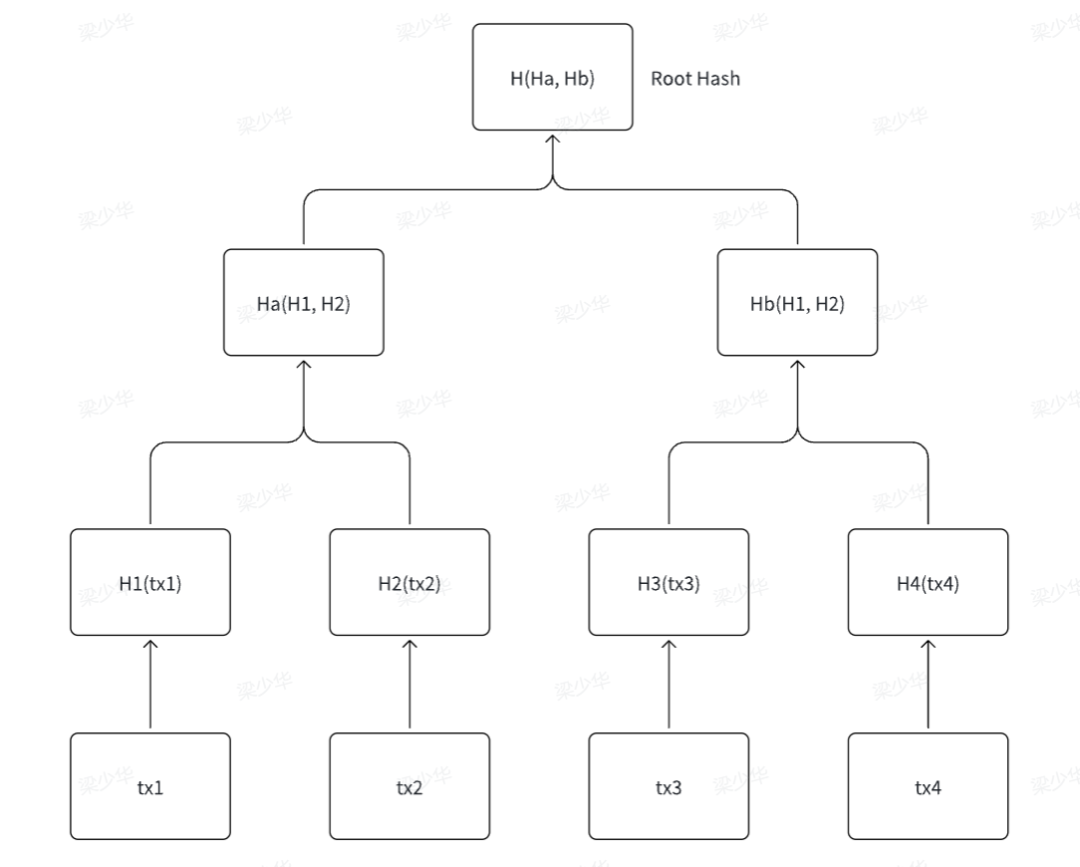

...简介 Merkle树: 结合了 Binary tree 和Hash Pointer数据结构,在比特币 merkle root Hash  - 不断两两 Hash,最终得到一个根Hash - 应用场景 - 交...

...ORU(从理论和实践来说)具备较高的表达性。无论是类似比特币的 UTXO 付款,还是成熟的可兼容 EVM 的执行,ORU 都能处理。 5. **开放参与**。不同于[支付通道](https://en.bitcoin.it/wiki/Payment_channels),ORU 支持智能合约,而且像 [Uniswap...

...上主要的参与者之一,在 2010 年代区块链刚开始兴起时,比特币交易量占据了很大的份额。然而,市场的发展速度和交易量的增长超出了管理范围,交易所无法建立稳固的业务结构。最终,系统性缺陷导致了黑客攻击的发生,随...

...化互换,使用两个哈希时间锁合约(HTLC):一个部署在比特币链内;另一个部署在闪电网络中。 假设 Alice 想要卖出链内的比特币,换成一笔闪电支付;而 Bob 想要使用他的闪电通道余额来购买 Alice 的链内资金。 首先,Alice 要...

...证了他们的交易能够被纳入。 ## 区块链的“链质量” 比特币的关键创新之一,现在几乎存在于每个区块链中,是为区块提议者(block proposer)引入了**协议内奖励机制**:新铸造的Token和交易费用被授予成功将区块附加到状态机...