区块链的威胁建模 – ImmuneBytes

- ImmuneBytes

- 发布于 2025-03-09 15:17

- 阅读 280

本文深入探讨了区块链的核心机制,分析了共识协议、数据层、网络层和模块化架构中可能存在的安全威胁。文章详细阐述了验证者串通、数据可用性攻击、网络隔离攻击等潜在风险,并提出了相应的缓解策略,强调了威胁建模在确保区块链安全中的重要性。

2026年3月5日

代码、混沌与共识之旅

想象一个没有单一可信权威中心的熙熙攘攘的市场。每个人都在交易;每个人都有发言权;每个人都帮助保持记录的准确。这就是区块链所渴望成为的:一个自我调节的共识引擎,一个不需要唯一中间人的活的账本。然而,在这个充满抱负的表象之下,隐藏着一个复杂的机器,它至少必须信任其蓝图。当我们信任一份蓝图时,我们必须确切地知道它的连接处可能在哪里吱呀作响,它的焊缝可能在哪里失效。

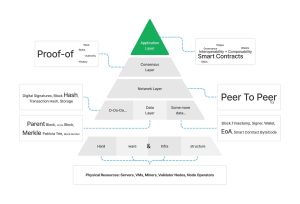

本文重点评估区块链的支柱——使其持续运行的内部机制。我们不在这里审视 DeFi 应用的界面或 NFT 市场的用户体验。相反,我们关注的是基础设施:共识层、数据完整性框架、网络协议和模块化组件,它们共同构成了整个生态系统。在这些更深层次上,一个被忽视的假设就可能颠覆整个运作。

共识:在不信任的机器中建立信任

任何区块链的核心都是其共识协议。如果没有一个可靠的方式让数千个节点就单一真相来源达成一致,整个系统就会崩溃。权益证明 (PoS) 模型,例如 Cosmos-based 链中的模型,假设大多数验证者会表现良好;毕竟,他们已将资产质押作为抵押品。但如果一个验证者联盟悄然协调他们的利益呢?如果经济激励变得扭曲,串通比公平更有利可图呢?

隐蔽的共识威胁:

- 验证者卡特尔: 一小群验证者可能会结成联盟,并以足够的联合投票权重写交易历史、敲定可疑区块或审查某些交易。这种秘密合作从内部破坏了链的完整性,即使其表面上看似合规。

- 对最终性窗口的攻击: 许多拜占庭容错 (BFT) 协议在最终性确立之前有一个“窗口期”。如果攻击者在此期间能够操纵区块传播或网络连接,他们可能会引入分叉或阻碍共识进程,阻止链达到稳定的历史记录。

- 扭曲的激励和不当行为: 追求更高利润的验证者可能会逃避惩罚机制或进行微妙的时序技巧。随着时间的推移,激励结构中的这些裂缝会扩大,侵蚀信任和安全性。

加固基础:

项目通常结合密码学证明、严格的罚没条件以及通过 VRF 随机选择验证者,以让对手难以捉摸。例如,以太坊的信标链和 Cosmos 的 Tendermint 算法,实现了多层投票轮次和最终性检查点。就像一座有多重城墙的堡垒,每一层都限制了攻击者能造成的损害。

数据层:记忆、可用性与过去交易的幽灵

区块链不仅仅是区块的链。它是一个动态内存系统——必须忠实记录每笔交易对账户、智能合约和治理参数的影响。当数据丢失、损坏或被扣留时,链的承诺就会瓦解。例如,基于 Cosmos SDK 构建的模块依赖于准确、及时的数据,不仅在本地,而且在整个区块链间通信 (IBC) 网络中。即使数据可用性中出现轻微故障,也可能导致应用链失去同步或未能正确更新其状态机。

数据可用性的主要威胁:

- 选择性扣留交易: 如果某些节点不广播交易而审查它们,内存池就会扭曲。这可能给某些市场参与者带来不公平的优势,或者导致网络部分不可用。

- 历史数据丢失和修剪错误: 随着时间的推移,区块链会修剪旧数据以保持效率。然而,修剪逻辑中的错误可能会删除重要的历史记录或使先前的状态转换无效。丢失这段历史就像丢失法律文件一样——没有它们,当前的声明远不那么可信。

- 模块化架构中的数据可用性故障: 高级扩容解决方案、Rollup 和应用链依赖于完整的历史数据。如果节点扣留状态更新,依赖链可能会停滞不前,让用户束手无策,并侵蚀信任。

缓解策略:

- 数据可用性证明和纠删码: 这些技术确保所有节点共同持有完整且可验证的数据集,从而更难选择性地扣留信息。

- 加密内存池: 在链上包含之前加密交易数据,可防止节点根据内容审查或操纵交易。

严格的 IBC 验证: 仔细验证 IBC 消息和跨链确认的备用策略,可确保当一条链向另一条链低语状态变化时,消息完整且真实地到达。

网络层:去中心化与现实世界的交汇处

区块链依赖点对点网络来快速可靠地传播信息。但现实世界是混乱的——存在延迟差异、恶意节点以及旨在隔离诚实参与者的攻击者。即使在去中心化环境中,控制信息流也能产生巨大的优势。

即使在完全去中心化的协议中,网络层威胁也可能隔离节点、延迟区块或扰乱同步:

- DDoS 攻击和延迟利用: 例如,高频交易应用链依赖低延迟更新。一次时机恰当的 DDoS 攻击可以减缓区块传播,让狡猾的攻击者重塑交易顺序。随着时间的推移,这些延迟和中断可能导致微妙的市场操纵。

- 日蚀攻击: 想象一个场景,其中一个验证者(或一小群验证者)只看到网络中精心策划的子集。攻击者向他们提供过时的区块,或完全审查某些交易。被困在自己的私人泡沫中,受害者在与网络其他部分不同的现实中运作。

构建弹性通信网络:

网络层通过点对点 (P2P) 通信连接区块链的分布式节点。节点传播交易、共享区块并验证状态。但去中心化不意味着不可触及——网络层是一个攻击面,其弱点会向上波及到共识层和数据层。

对策通常归结为健壮的对等节点选择、维护多样化的连接集以及持续的延迟和可用性监控。一些链还依赖部分中心化的“引导”服务或身份质押系统来限制 Sybil 攻击的影响——尽管这必须与去中心化的理想仔细平衡。

- 网络多样化: 确保节点维护多个地理上分布的对等连接,以避免隔离。

- 抗 Sybil 机制: 使用身份验证(例如,权益证明权重)来限制恶意节点的影响。

- 延迟测试: 持续监控节点延迟和传播时间,以检测网络通信中的异常。

区块链的模块化:

Cosmos SDK 通过实现带有模块化组件的自定义应用链,彻底改变了区块链架构。用于用户管理、治理、质押和清算的模块允许开发人员“构建自己的链”。然而,这种模块化也引入了碎片化的漏洞。

模块化链中的主要威胁:

应用链的灵活性伴随着独特的风险:

- 抵押模块下溢: 自定义清算逻辑可能错误计算健康分数,延迟清算并导致连锁性资不抵债。

- IBC 消息循环: 跨链确认处理不当可能导致通信通道死锁,这在早期的 Cosmos 漏洞中有所观察。

- 状态同步失败: 跟踪用户资金或订单的模块可能经历 Gas 耗尽或不同步,从而冻结关键操作。

缓解策略:

- 不变量测试: 对所有自定义模块(抵押、归属、健康评分)实施严格的模糊测试和基于属性的测试。

- 循环安全验证: 确保跨链 IBC 消息处理器避免无限循环。

- 冗余监控: 对于跟踪状态的模块(例如,订单簿),引入跨节点的状态一致性检查。

开发人员必须严格测试每个模块,理想情况下,应尽可能使用模糊测试、基于属性的测试和形式化验证工具。清晰的规范、彻底的审计以及备用安全机制(例如 IBC 确认的超时)可以防止这些局部故障像病毒一样在系统中蔓延。

结论:威胁建模不可协商

区块链并非从表面破裂——它从内部断裂。在进行威胁建模时,重点必须放在协议骨架上:共识算法、网络稳定性、数据可用性以及应用链模块。每一层都必须系统地剖析,其假设受到质疑,其对抗行为被建模。

- 原文链接: blog.immunebytes.com/202...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 2026年区块链审计资助计划一览 49 浏览

- 区块链隐私的最大问题不在密码学 60 浏览

- AI 与链上安全 | 加密资产安全的智能哨兵 81 浏览

- 掌握威胁建模:Soroban智能合约的安全蓝图 104 浏览

- 【安全月报】| 4 月加密货币领域因安全事件损失约 6.2 亿美元 125 浏览

- 跨链桥不是“安全桥”|从近期攻击事件拆解 DeFi 安全软肋 160 浏览

- 区块已死,Blob 万岁 — zk-s[nt]arks 197 浏览

- RWA 爆火背后|那些你不知道的安全陷阱 267 浏览

- Walrus:Sui 生态去中心化存储的可验证数据新范式 253 浏览

- 什么是以太坊中的 “Finalized”? 205 浏览

- 2.8 亿美元一夜归零 | DeFi 热潮下,你漏掉了这几道安全锁 566 浏览

- Aave 2026年3月运营分析报告 463 浏览