零时科技 || DPC攻击复现

- 零时科技

- 发布于 2022-09-30 12:45

- 阅读 2997

DPC代币合约遭到黑客攻击,损失超73,614BUSD,零时科技安全团队及时对此安全事件进行分析,详情可移步至分析文章“零时科技||DPC攻击事件分析”。

背景

北京时间2022年9月10日,DPC代币合约遭到黑客攻击,损失超73,614 BUSD, 零时科技安全团队及时对此安全事件进行分析,详情可移步至分析文章“零时科技 || DPC攻击事件分析”。

DPC合约简介

DPC合约是一个ERC20代币合约,合约提供兑换、转移代币等功能。用户可以使用USDT兑换获得DPC代币,将DPC代币与USDT进行质押来获得DPC代币奖励。

漏洞核心

由于DPC合约中计算奖励算法存在漏洞,攻击者通过质押流动性代币获得奖励,通过调用函数取出代币时进行奖励累加,在合约中取出任意数量代币都会进行奖励累加操作且对于操作没有频率的限制,并且在奖励累加时会进行两次累加操作,使得计算奖励时会翻倍增加。

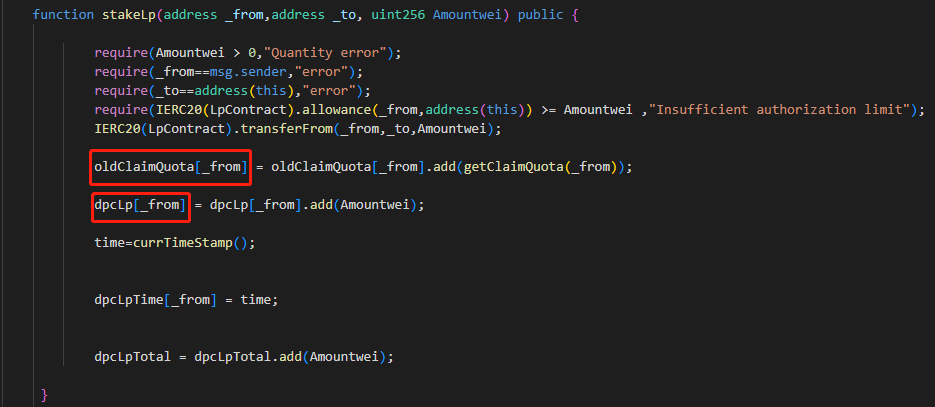

1.通过质押代币将oldClaimQuota[] 与 dpcLp[]赋值

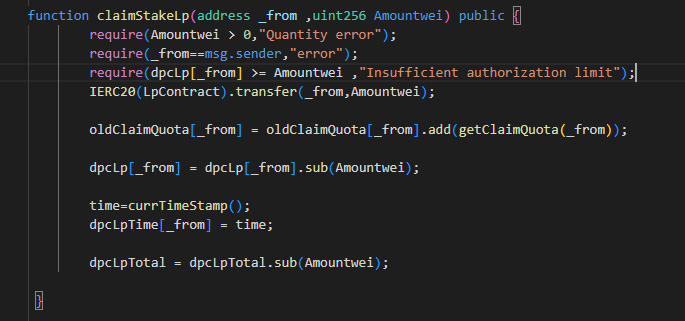

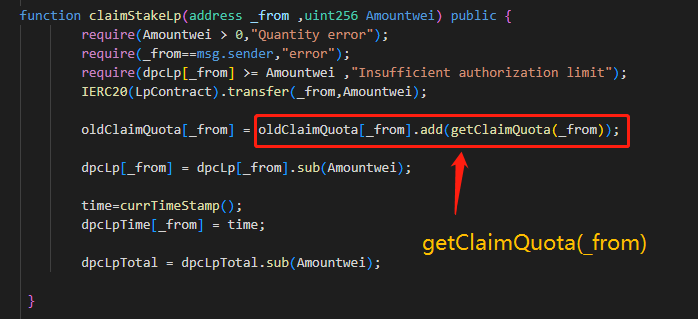

2.调用claimStakeLp()函数计算奖励

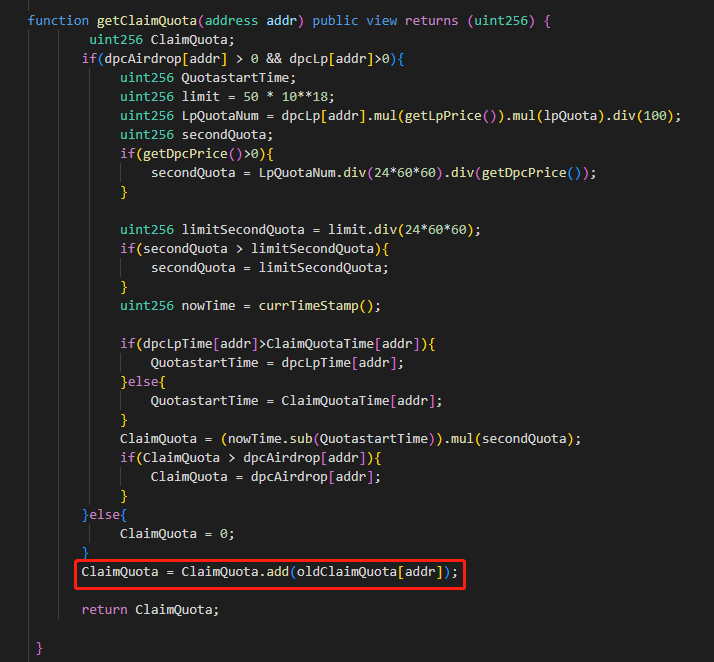

- getClaimQuota()函数中可以看到再次执行了ClaimQuota的加法操作,调用一次计算奖励函数时会给奖励进行翻倍。

漏洞测试

攻击合约核心代码

测试结果

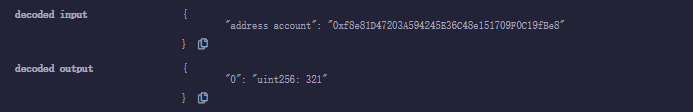

攻击合约初始资金为204代币,向被攻击合约质押200代币后调用攻击函数,每调用一次攻击函数向被攻击合约转移1个代币实现奖励累加,调用四次攻击函数后获得的奖励为321代币,将奖励提取至被攻击合约。

漏洞预防

- 在计算奖励的函数中设置奖励计算的频率,并且设置每次调用函数时传入参数的最小值,避免攻击者可以通过转移小额代币就可以实现奖励的累加。

- 将计算奖励函数中累加计算改为只进行函数调用,避免一次调用函数实际进行了两次奖励累加。

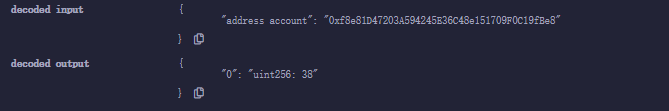

修改之后用同样的攻击方法获利只有38代币,为正常应获得的奖励数额。

点赞 0

收藏 0

分享

本文参与登链社区写作激励计划 ,好文好收益,欢迎正在阅读的你也加入。

- 解读:Kelp DAO遭黑客攻击(2026年4月) 115 浏览

- 你的 Soroban 安全审计路线图 233 浏览

- 如何判断智能合约是否安全可交互 65 浏览

- 2.8 亿美元一夜归零 | DeFi 热潮下,你漏掉了这几道安全锁 580 浏览

- 边界处的状态变化:Babylon 安全研究的经验教训 455 浏览

- 【安全月报】| 3 月加密货币领域因安全事件损失约 1.98 亿美元 382 浏览

0 条评论

请先 登录 后评论