DFX Finance重入漏洞

- Archime

- 发布于 2022-11-28 15:11

- 阅读 4880

DFX Finance重入漏洞

1. DFX Finance重入漏洞简介

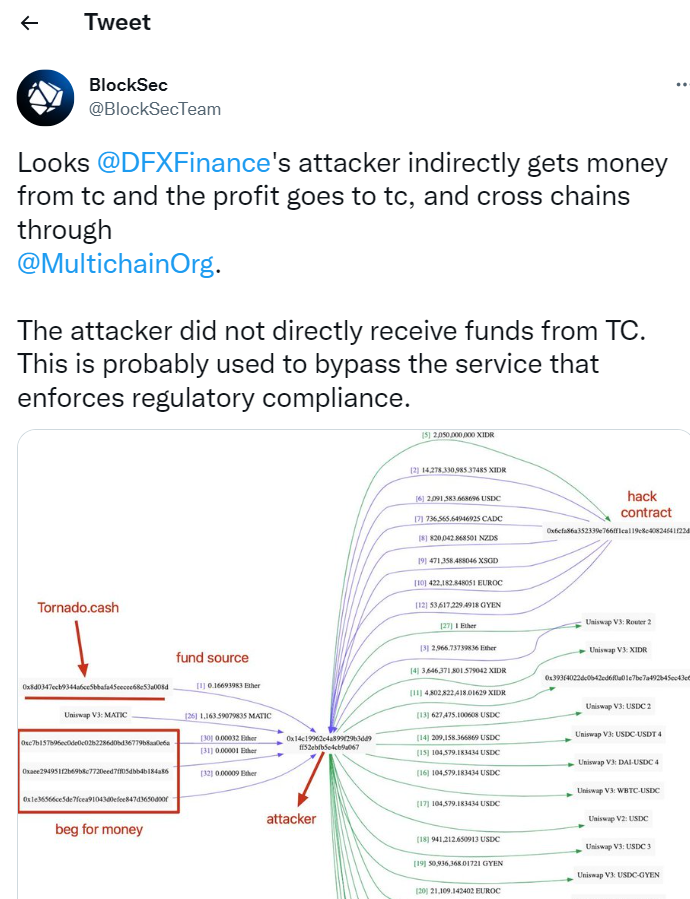

https://twitter.com/BlockSecTeam/status/1590960299246780417

2. 相关地址或交易

攻击交易:0x390def749b71f516d8bf4329a4cb07bb3568a3627c25e607556621182a17f1f9 漏洞合约: 0x46161158b1947d9149e066d6d31af1283b2d377c 攻击合约: 0x6cFa86a352339E766FF1cA119c8C40824f41F22D 攻击地址: 0x14c19962e4a899f29b3dd9ff52ebfb5e4cb9a067

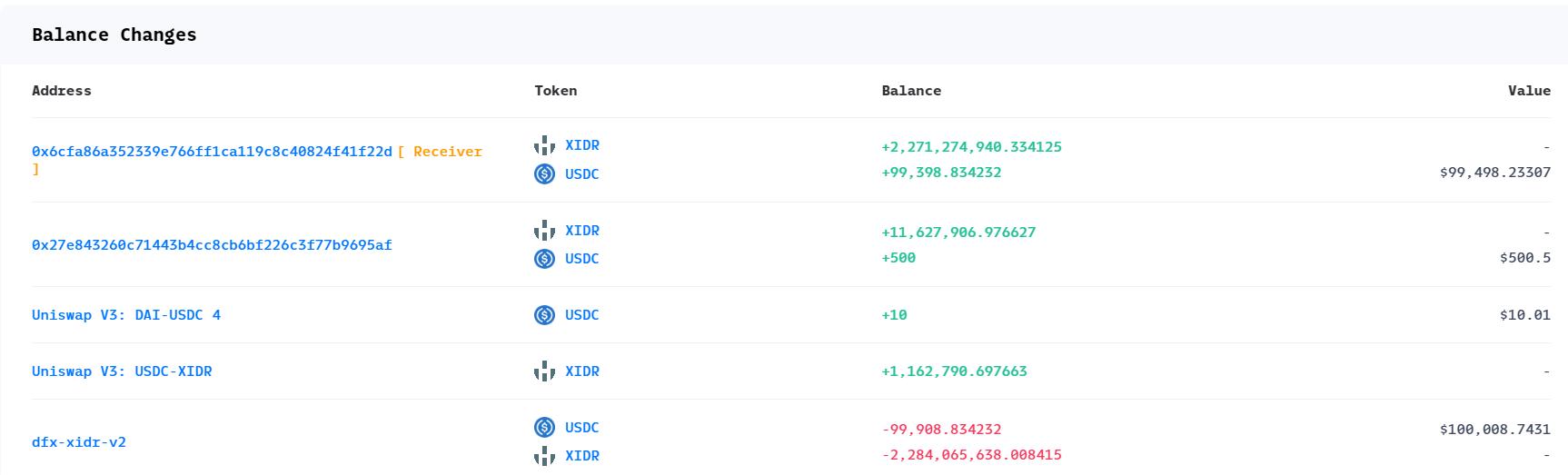

3. 获利分析

4. 攻击过程&漏洞原因

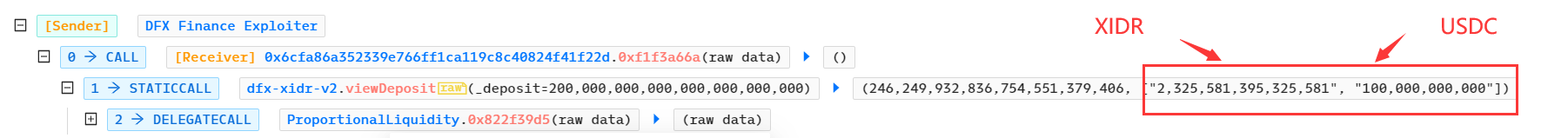

- 攻击者先调用DFX 合约0x78ac的方法viewDeposit() 查看获取200000.000000000000000000个流动性代币需要存储2325581395.325581个XIDR以及100000.000000个USDC;

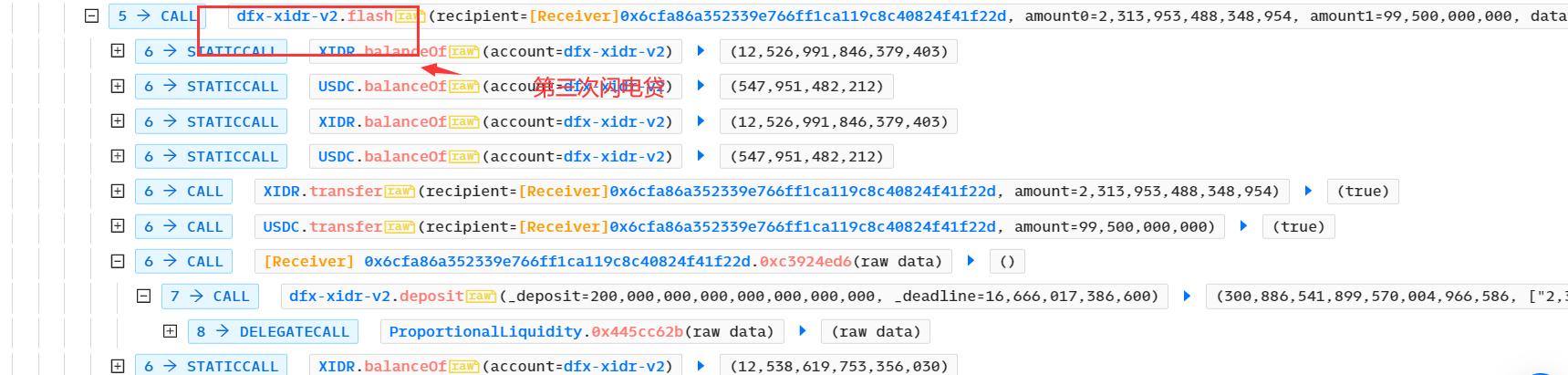

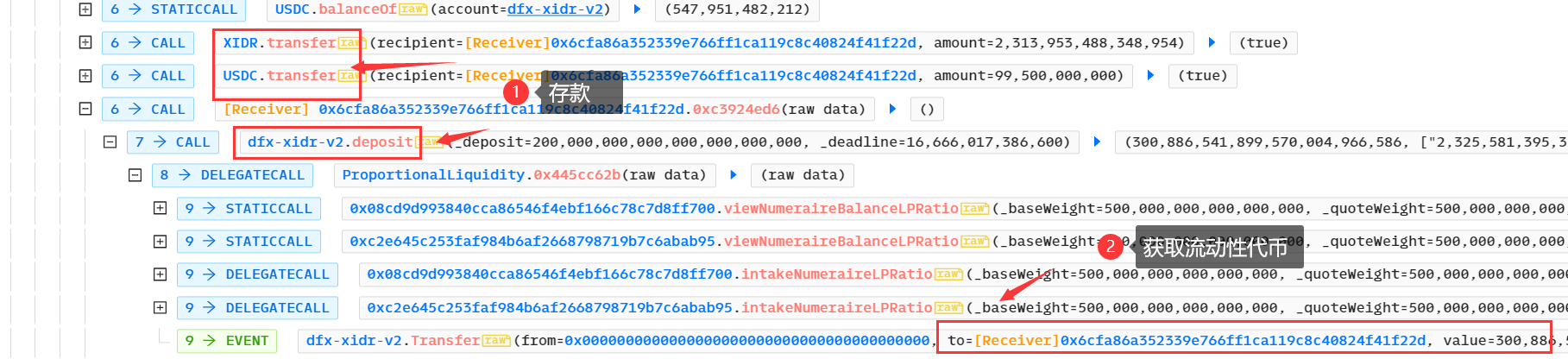

2. 攻击者再通过合约Uniswap V3: DAI-USDC 4闪电贷获取100,000 个 USDC,再通过Uniswap V3: USDC-XIDR闪电贷获取2,325,581,395.325581个XIDR,最后通过dfx-xidr-v2的闪电贷获取2,313,953,488.348954个XIDR、99,500个USDC。至此,资金准备已完成。

2. 攻击者再通过合约Uniswap V3: DAI-USDC 4闪电贷获取100,000 个 USDC,再通过Uniswap V3: USDC-XIDR闪电贷获取2,325,581,395.325581个XIDR,最后通过dfx-xidr-v2的闪电贷获取2,313,953,488.348954个XIDR、99,500个USDC。至此,资金准备已完成。

3. 攻击者将贷款获得的资金通过方法deposit() 存入dfx-xidr-v2合约,共存入2,325,581,395.325581个XIDR、100,000个USDC,获取300,886.541899570004966586个dfx-xidr-usdc-v2 LPToken:

3. 攻击者将贷款获得的资金通过方法deposit() 存入dfx-xidr-v2合约,共存入2,325,581,395.325581个XIDR、100,000个USDC,获取300,886.541899570004966586个dfx-xidr-usdc-v2 LPToken:

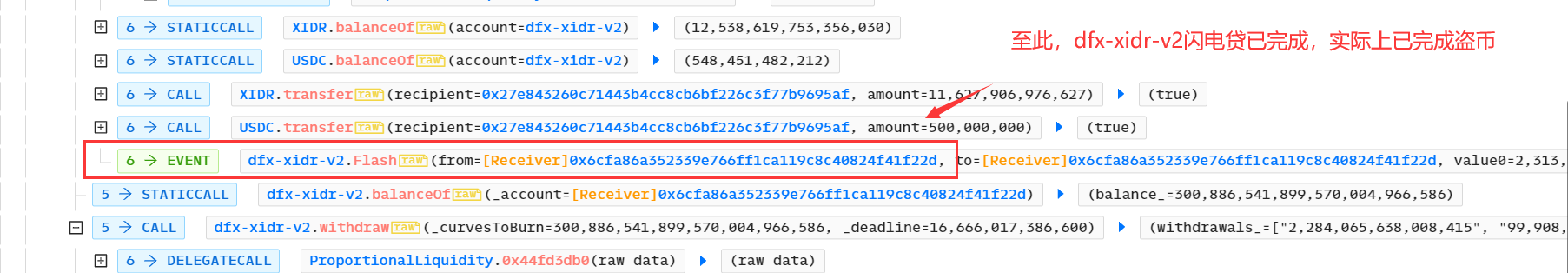

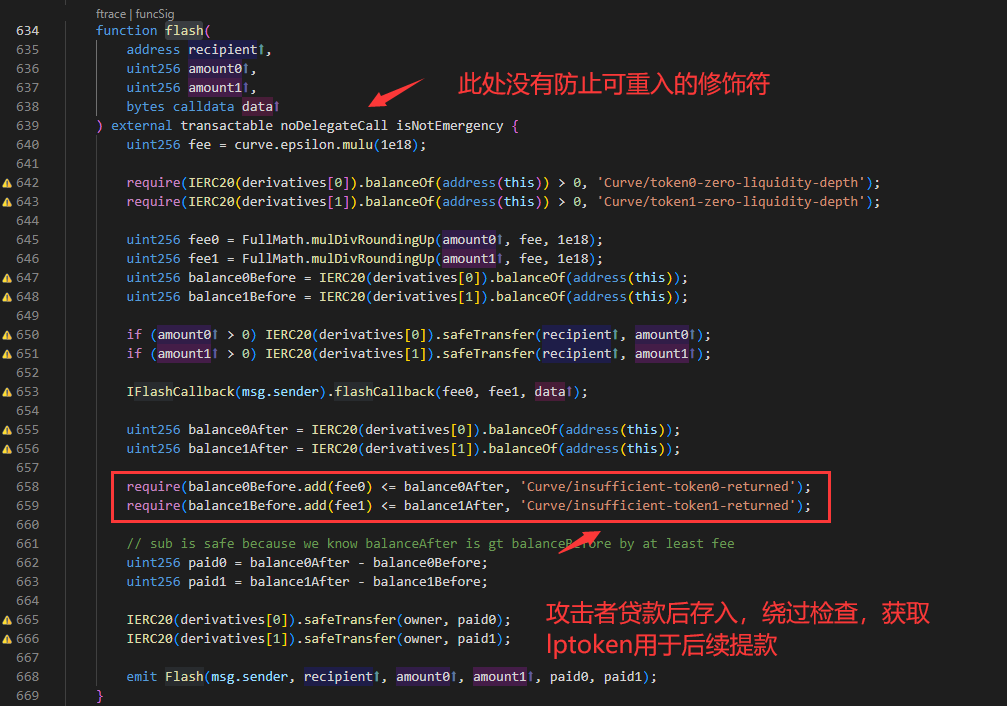

4. 攻击者此时实际上已完成盗币,原因在于flash方法未使用防重入修饰符nonReentrant,导致攻击者可以先使用闪电贷获取资金,再存入贷款,绕过balance检查,且获得lptoken用于后续提款:

4. 攻击者此时实际上已完成盗币,原因在于flash方法未使用防重入修饰符nonReentrant,导致攻击者可以先使用闪电贷获取资金,再存入贷款,绕过balance检查,且获得lptoken用于后续提款:

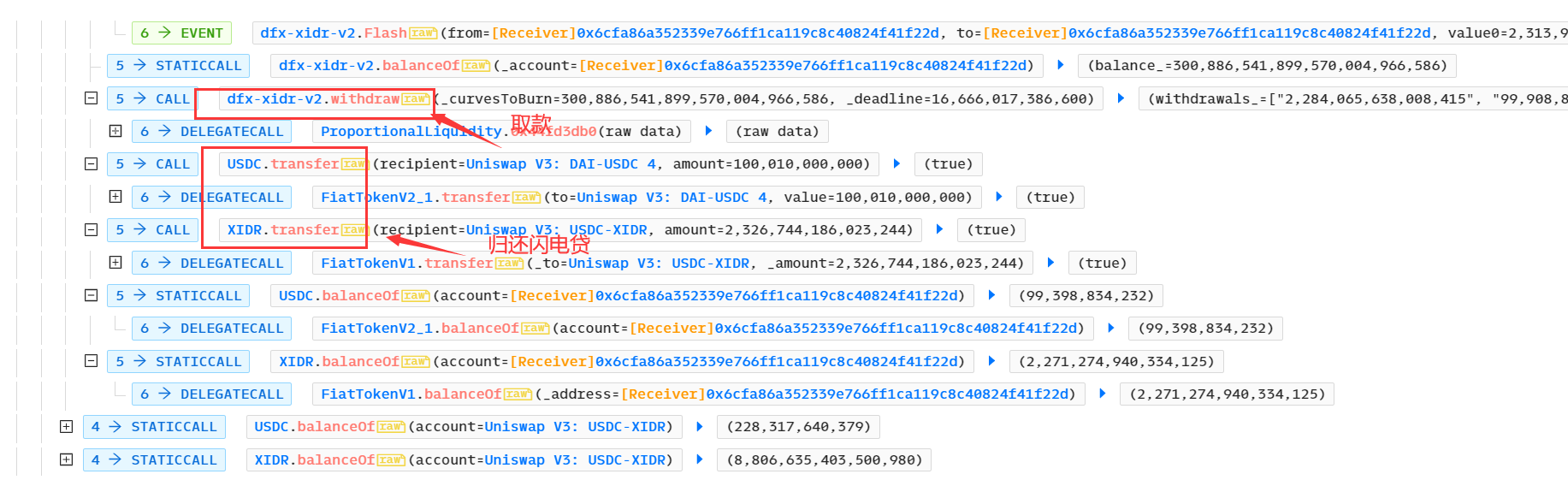

5. 攻击者直接调用withdraw() 提取USDC、XIDR代币,归还闪电贷,攻击完成

5. 攻击者直接调用withdraw() 提取USDC、XIDR代币,归还闪电贷,攻击完成

- AI Agent 能否独立完成 DeFi 攻击 139 浏览

- Yearn金库安全:V2与V3架构、攻击与防御模式 171 浏览

- 代价高昂的 Web3 工程错误(以及如何避免它们) 383 浏览

- DAO 治理攻击:闪电贷与投票操纵如何掏空国库 235 浏览

- DeFi中的预言机操纵:价格源如何成为攻击载体 630 浏览

- 如何保护你的DeFi协议免受MEV侵害:一份全栈防御指南 471 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 558 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败和金库劫持 588 浏览

- Solana 闪电贷:实现与安全 638 浏览

- 智能合约常见安全漏洞 – ImmuneBytes 742 浏览

- DeFi中的移动平均线:安全漏洞与攻击预防 622 浏览

- Solana智能合约审计指南2026:Firedancer、Token-2022与安全检查清单 1330 浏览