公告:sec3 X-Ray安全扫描器正式发布

- Sec3dev

- 发布于 2022-05-25 22:54

- 阅读 1340

本文介绍了sec3 X-Ray安全扫描器的公共发布,提供了针对Solana智能合约的全面安全分析服务,包括检测40多种常见漏洞、集成GitHub CI、快速生成报告以及24/7可用等功能。用户可以通过完整的步骤指南开始使用该服务,并了解如何集成到GitHub工作流中。

我们很高兴地宣布 sec3 X-Ray 安全扫描仪(前称 Soteria)的公众正式发布 — Solana 智能合约的首选安全分析服务。

sec3 X-ray 安全扫描仪提供许多功能:

- 它检测 40 种以上的常见安全漏洞,涵盖 Rust 原生和基于 Anchor 的程序。请参阅部分 “ Solana 漏洞和暴露 (SVE)” 的列表。

- 它 集成到 Github CI 和 代码扫描警报 中。

- 当程序中未发现漏洞时,它会发出 证书。

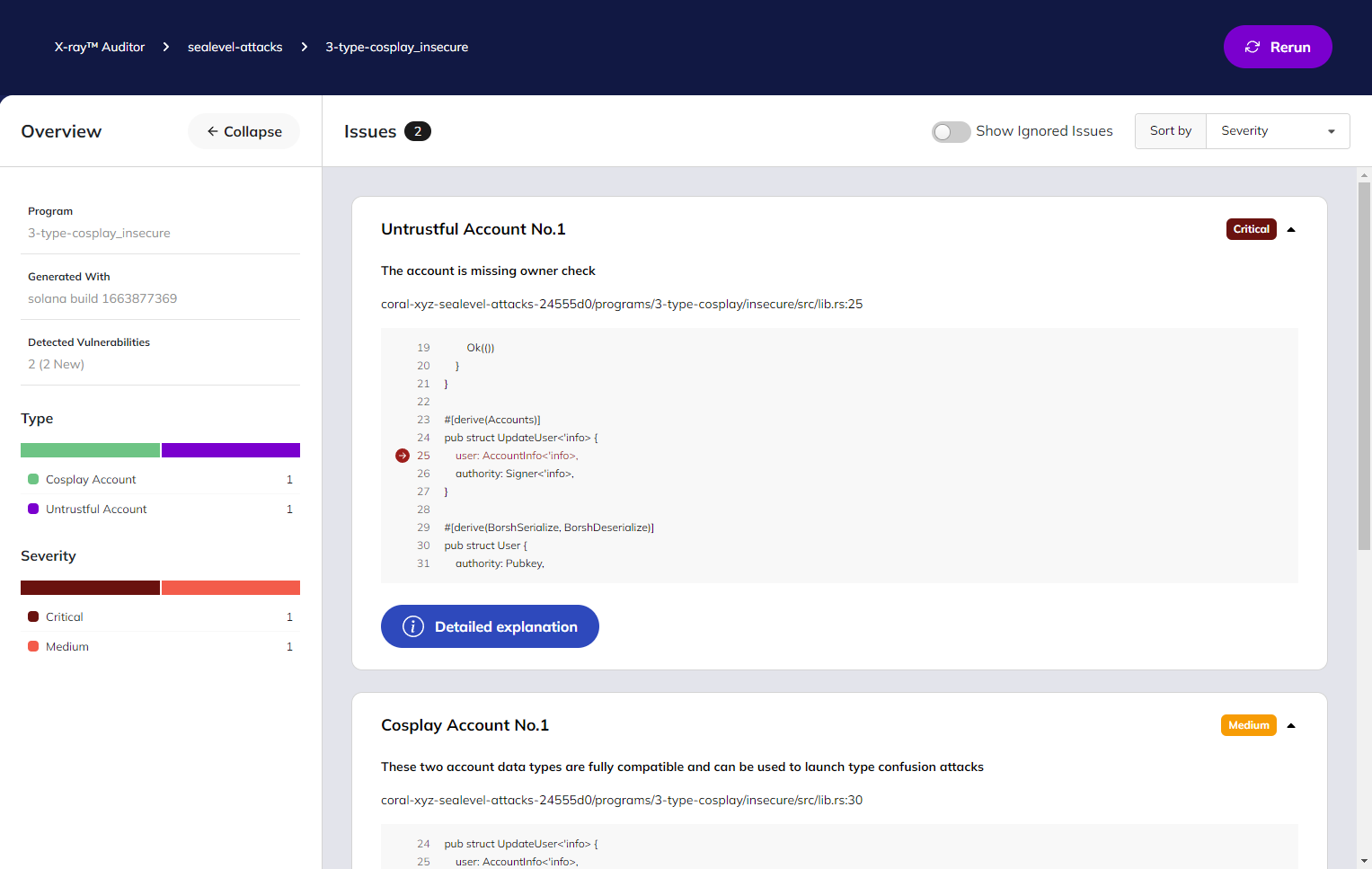

- 它提供一个 仪表板,以帮助浏览报告的漏洞。

- 它 快速:对于复杂程序在几分钟内生成完整报告。

- 它 24/7 可用。

sec3 X-ray 安全扫描仪可在 https://pro.sec3.dev 获取。Sec3 团队也乐于为 Solana 生态系统提供一个 免费计划。

开始使用

1. 注册

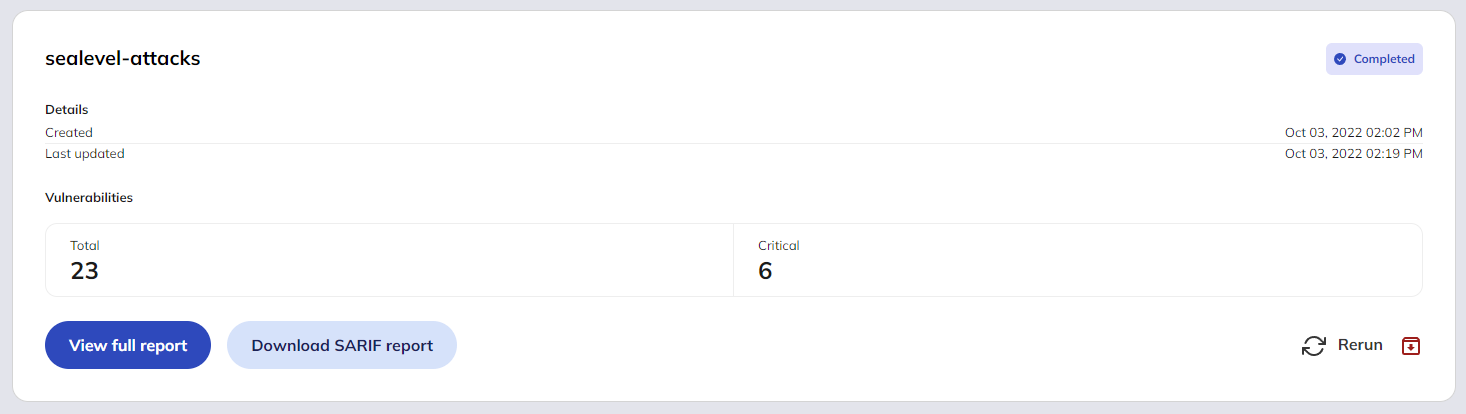

2. 创建并运行任务

3. 查看报告

4. 升级到付费计划

免费计划功能有限(例如,仅检测 40 种以上 SVE 的子集)。要升级,请选择一个 构建或扩展计划 并填写支付信息(支持信用卡或美国银行账户)。

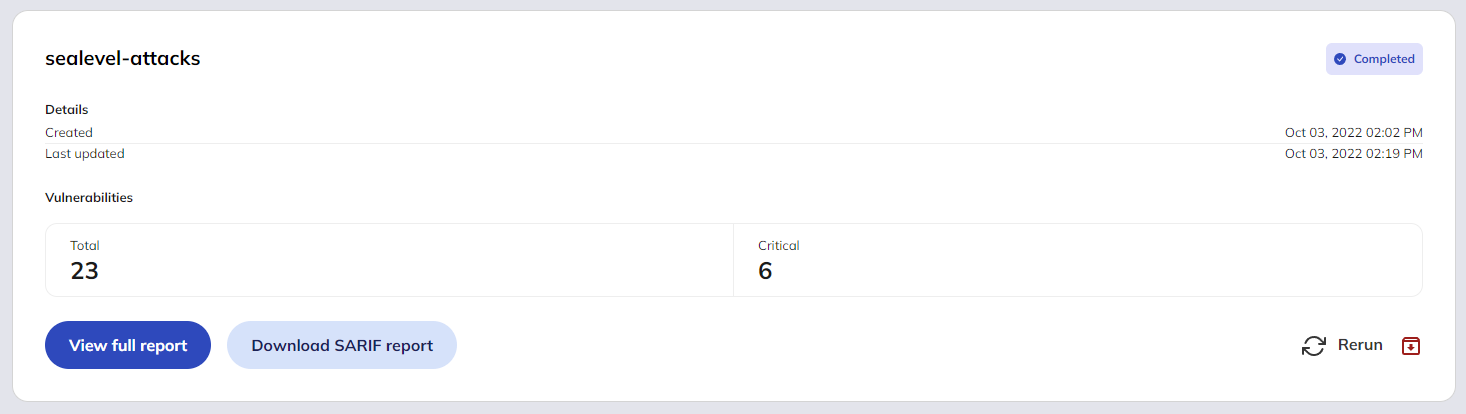

5. 下载 SARIF 报告

sec3 X-ray 还会生成结果的 SARIF 报告,可以从仪表板下载。

GitHub CI 集成

该操作位于 https://github.com/sec3dev/pro-action

1 . 设置集成

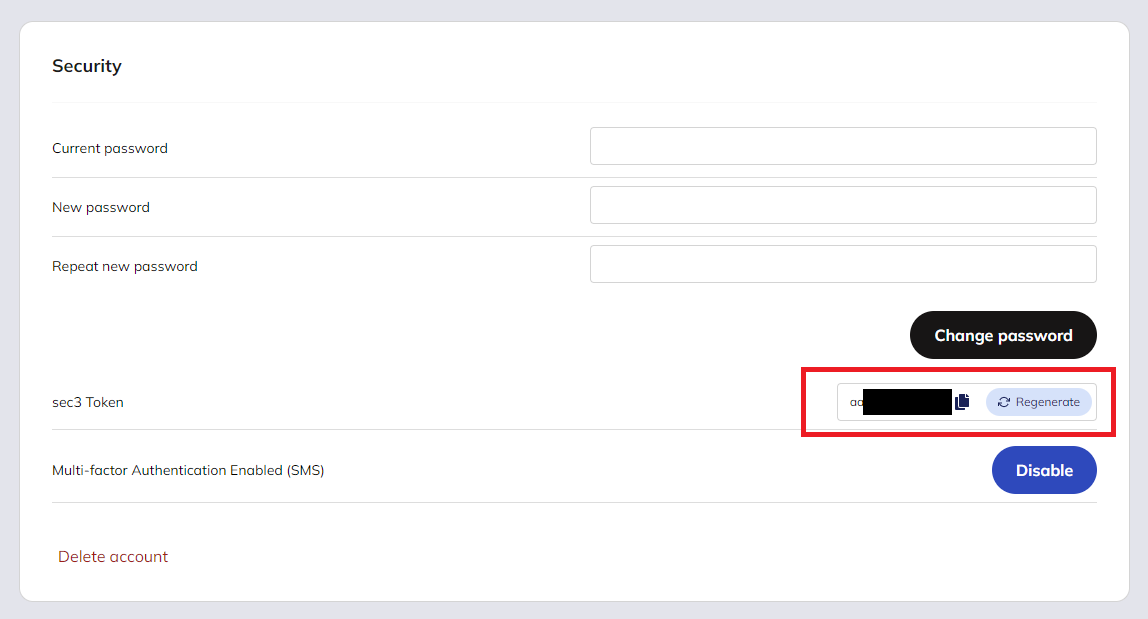

首先,在仪表板的“账户 -> 安全”部分找到密钥Token。

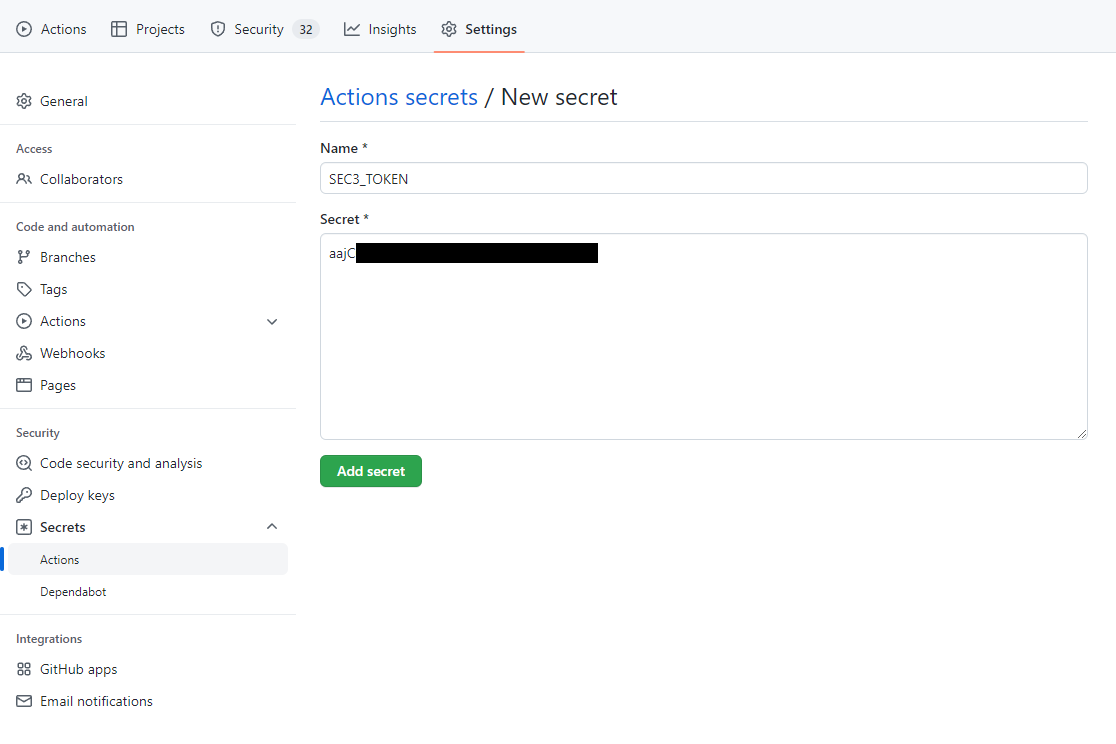

获取Token后,导航到你的 GitHub 存储库,点击 设置 -> 秘密 -> 操作 -> 新建存储库秘密,在名称字段中将Token命名为 SEC3_TOKEN,在值字段中粘贴Token并点击添加秘密。

在 GitHub 上设置 sec3 Token

接下来,添加一个工作流( .github/workflows/sec3.yml):

name: Sec3 Pro Audit

# 更新以匹配你的分支名称和要求

on:

push:

branches: main

pull_request:

branches: "*"

jobs:

audit:

runs-on: ubuntu-latest

steps:

- name: 检出存储库

uses: actions/checkout@v2

- name: Sec3 Pro Audit

continue-on-error: false # 如果不想让作业失败,请设置为 true

uses: sec3dev/pro-action@v1

with:

sec3-token: ${{ secrets.SEC3_TOKEN }}警告:请勿 在工作流中显式包含你的Token。

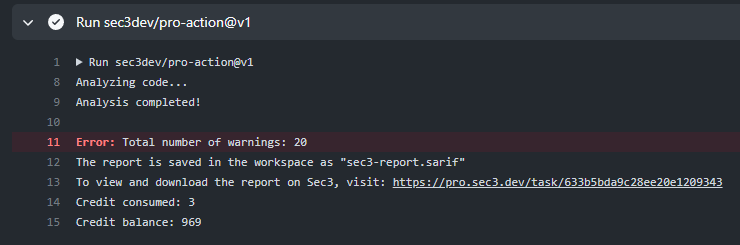

完整的示例 sec3.yml 文件可以在 这里 找到。以下显示 GitHub 操作结果的快照:

详细的审计报告可以通过链接查看(需要身份验证)。

如果希望隐蔽详细报告链接,请在 .yml 文件中添加一个 hide-report-link 布尔变量。例如:

- name: Sec3 Pro Audit

continue-on-error: false # 如果不想让作业失败,请设置为 true

uses: sec3dev/pro-action@v1

with:

sec3-token: ${{ secrets.SEC3_TOKEN }}

hide-report-link: true如果希望扫描存储库中的某个程序,请添加一个路径变量,以指定单个程序的路径。例如:

- name: Sec3 Pro Audit

continue-on-error: false # 如果不想让作业失败,请设置为 true

uses: sec3dev/pro-action@v1

with:

sec3-token: ${{ secrets.SEC3_TOKEN }}

path: one-program2. 代码扫描警报集成

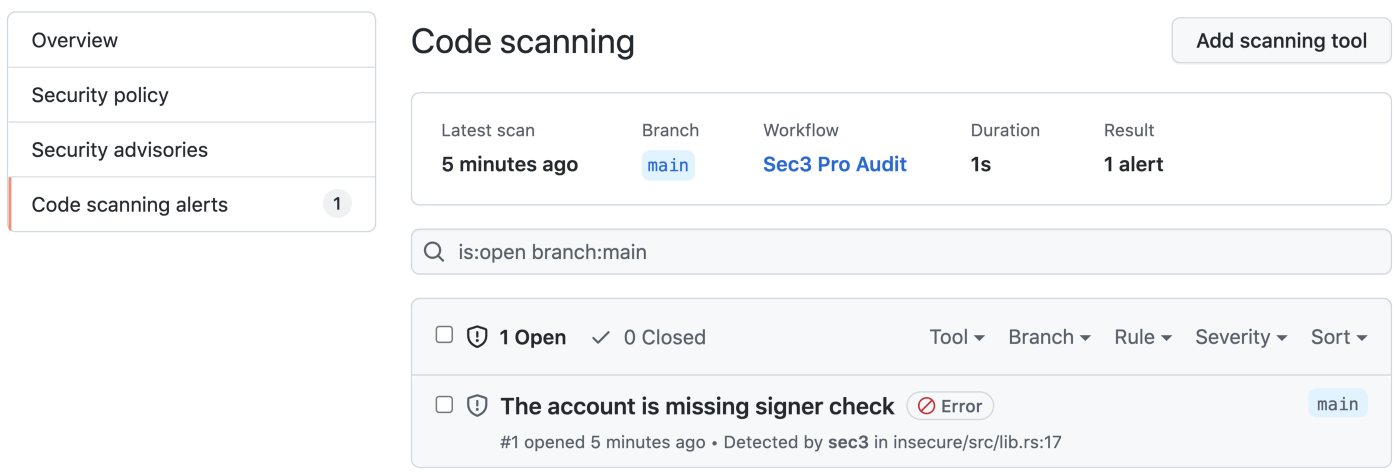

Sec3 X-ray 还会在工作区中保存一个名为 sec3-report.sarif 的 SARIF 格式报告,可以与其他作业集成,例如 GitHub 上的代码扫描警报:

注意:要为 私有存储库 启用此功能,GitHub 要求拥有组织帐户和 GitHub 高级安全 许可证。

配置步骤有两步:

- 设置代码扫描(遵循 GitHub 的文档)

- 添加一个工作流( .github/workflows/sec3-alerts.yml)

name: Sec3 Pro Audit

# 更新以匹配你的分支名称和要求

on:

push:

branches: main

pull_request:

branches: "*"

jobs:

audit:

runs-on: ubuntu-latest

timeout-minutes: 15

steps:

- name: 检出存储库

uses: actions/checkout@v2

- name: Sec3 Pro Audit

continue-on-error: true # 如果不想让作业失败,请设置为 true

uses: sec3dev/pro-action@v1

with:

sec3-token: ${{ secrets.SEC3_TOKEN }}

- name: 上传 Sarif 报告

uses: github/codeql-action/upload-sarif@v1

with:

sarif_file: sec3-report.sarif完整的示例 sec3-alerts.yml 文件可以在 这里 找到。

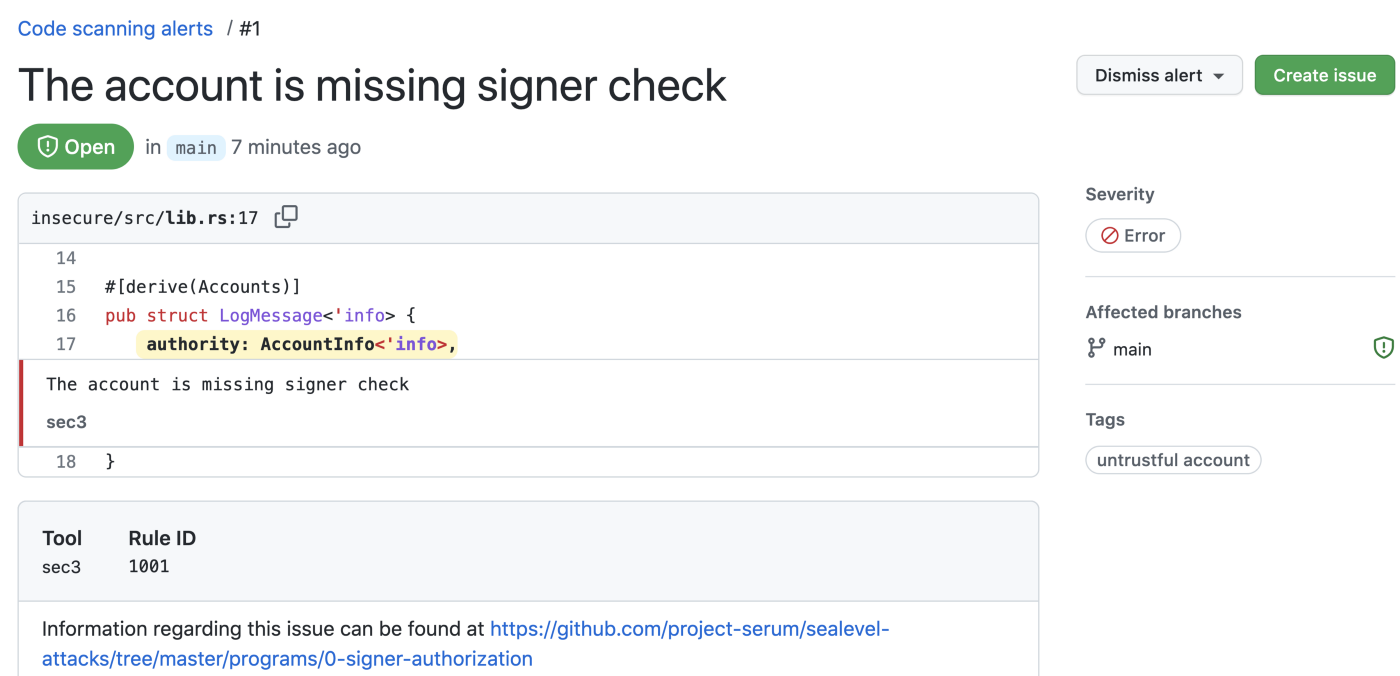

上图显示了在代码扫描警报中检测到的缺少签名者检查问题。

关于 sec3(前称 Soteria)

sec3 是一家安全研究公司,旨在为数百万用户准备 Solana 项目。sec3 的启动审计是一项严格的、研究主导的代码检查,调查并认证主网级智能合约;sec3 的持续审计软件平台 X-ray 与 GitHub 集成,逐步扫描拉取请求,帮助项目在部署前巩固代码;sec3 的部署后安全解决方案 WatchTower 确保资金安全。sec3 正在为 Web3 项目建立基于技术的可扩展解决方案,以确保协议在扩展时保持安全。

要了解更多信息,请访问 https://www.sec3.dev

- 原文链接: sec3.dev/blog/sec3-pro-a...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 拒绝 DAO 落地难!用代码把「去中心化治理」写进合约:DAO 全流程开发实录 126 浏览

- “夺旗”竞赛继续! 53 浏览

- 深度解析:Solana 开发者 - 2025 116 浏览

- Gatekeeper 介绍:Helius 边缘网关 99 浏览

- AI 正热,加密货币遇冷,那又如何? 131 浏览

- Solana 2025 年第四季度更新:度过低迷期 148 浏览