谷歌量子论文对 Crypto 意味着什么

- Succinct

- 发布于 23小时前

- 阅读 43

谷歌量子 AI 团队的研究显著提前了量子计算对区块链的威胁时间表,指出破解现有加密算法所需的量子资源比此前预计减少了 20 倍。报告识别了以太坊等主流区块链的五个核心攻击面,并首次利用零知识证明技术进行漏洞披露,呼吁加密行业尽快向后量子密码学(PQC)迁移。

谷歌量子人工智能(Google Quantum AI)的论文揭示了量子对区块链的威胁比预期提前了几十年。以下是行业需要了解的四个要点。

3 月 30 日,谷歌量子人工智能(Google Quantum AI)与来自以太坊基金会、斯坦福大学和加州大学伯克利分校的共同作者发表了一篇重磅论文,将量子威胁的时间线提前了数年。在文中,他们报告称,破解保护每个主流区块链的加密原语所需的量子资源减少了 20 倍。

目前,这使得价值 5000 亿美元的 BTC 面临风险,同时还有超过 1000 亿美元的以太坊智能合约资产,以及数千亿的稳定币、L2s 和 Token 化的现实世界资产。

鉴于这些发现,加密行业需要重新评估以下四个要点。

1. 量子风险是一个短期问题

在这篇论文发表之前,普遍共识认为量子对加密货币的威胁发生在 2030 年代末到 2040 年代。这篇论文显著加速了这一时间线。

“我对 2032 年到来 Q-day 的信心大幅提升。在我看来,到 2032 年,量子计算机有至少 10% 的机会从公开的公钥中恢复 secp256k1 ECDSA 私钥。” —— Justin Drake,以太坊基金会成员及论文共同作者。

最核心的发现是,破解几乎保护着所有主流区块链的椭圆曲线密码学所需的量子资源比之前估计的少 20 倍。此前的研究将阈值设定在约 900 万个物理比特(qubits),而谷歌团队将其降至 50 万个以下。

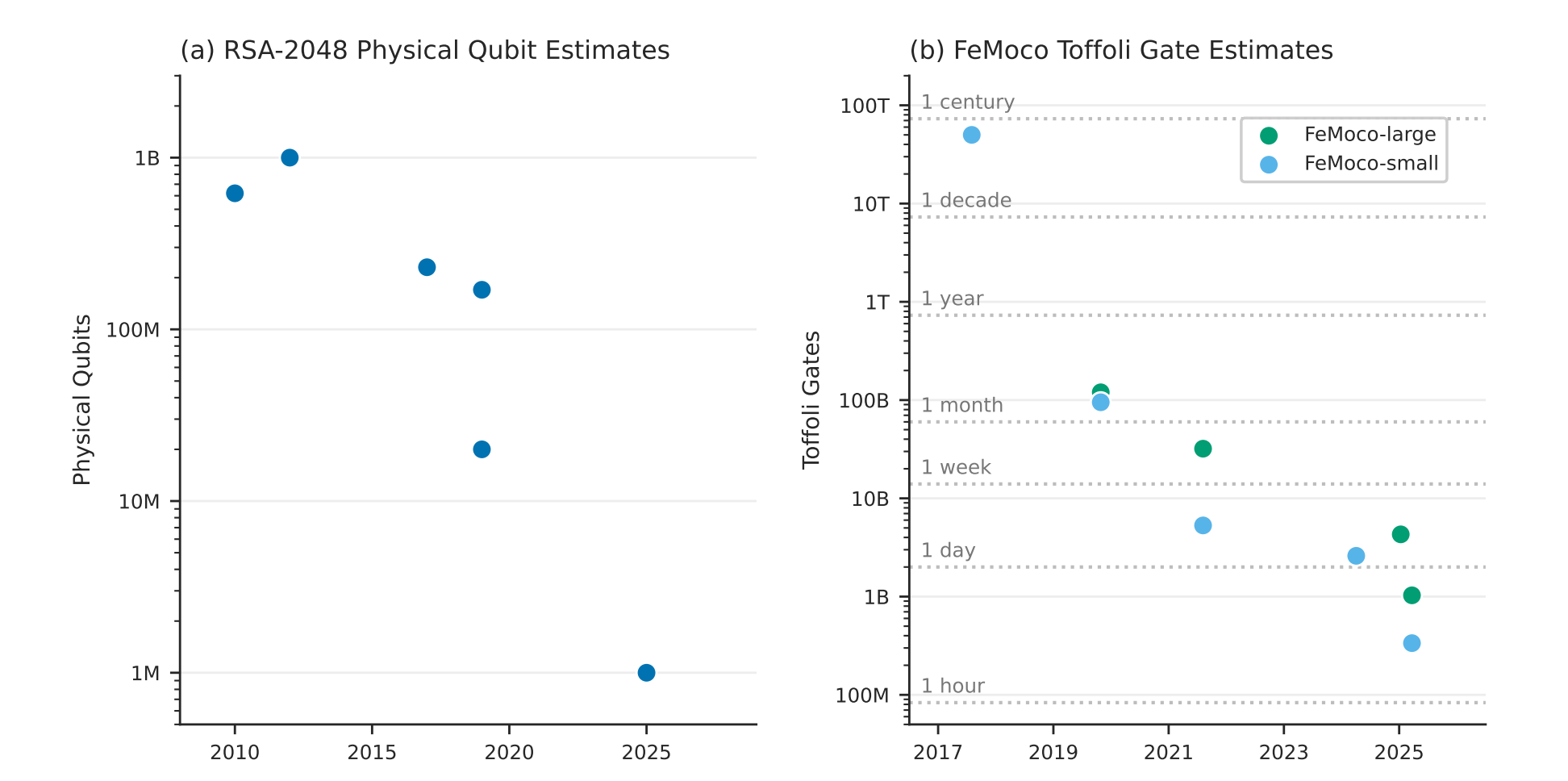

或许更令人担忧的是,一台“准备就绪”的量子计算机可以在大约 9 分钟内从暴露的公钥中逆向工程出私钥。目前还没有任何现有的机器能够完成这一壮举——谷歌最先进的芯片拥有大约 105 个比特(qubits),仅为论文估计的 50 万个的一小部分——但十年来算法和纠错技术的进步持续降低了对量子的资源估算。

破解 RSA-2048 的资源估算在过去十年中下降了几个数量级。作者认为 ECDLP 正处于同一轨迹的早期阶段。

破解 RSA-2048 的资源估算在过去十年中下降了几个数量级。作者认为 ECDLP 正处于同一轨迹的早期阶段。

2. 攻击面比任何人预想的都要大

围绕量子威胁的讨论几乎完全集中在比特币上。这篇论文将其扩展到了几个不同的攻击面。

作者仅针对以太坊就确定了 5 个不同的攻击向量:

- 公钥在单次交易后永久暴露,除了放弃钱包外没有旋转(Rotate)的方法。

- 管理着超过 2000 亿美元价值的智能合约(包括支持主流稳定币的合约)依赖于少数管理员账户来执行关键功能。破解私钥的量子攻击可以暂停合约、移动资金或改写逻辑。

- L2s 和跨链桥在链下批量处理交易并向以太坊提交证明。但这些证明依赖于与以太坊相同的易受量子攻击的加密原语。一个被攻破的证明可能会让验证者相信欺诈交易是合法的,从而窃取资产或增发 Token 供应。

- 以太坊的共识取决于验证者质押 ETH 并对哪些交易有效进行投票。这些投票使用 BLS 签名进行身份验证,而 BLS 签名易受量子攻击。如果足够多的验证者被攻破,他们可以重写链的交易历史或完全停止终局性(Finality)。

- 以太坊的数据可用性机制依赖于 KZG 承诺,其安全性可追溯到一次性设置仪式(Setup Ceremony)。单次量子攻击就可以从该仪式中恢复秘密参数,创建一个永久的后门,从而破坏对区块链本身的信任。

该论文的影响范围远超以太坊,映射了 Zcash、Monero、Solana、Litecoin、稳定币以及 Token 化现实世界资产的漏洞。总攻击面涵盖数千亿美元,且仍在增长。仅 RWA 的 Token 化预计到 2030 年将增长近 10 倍,且几乎完全构建在易受量子攻击的链上。

3. 负责任的披露有了新范式

由于论文的发现非常敏感,谷歌打破了自己的先例。历史上,谷歌会完整发布其量子密码分析工作。而这一次,他们完全隐去了电路部分。作者写道:

“然而,详细的密码分析蓝图可能被敌对者武器化的风险日益增加,这要求披露实践发生转变。因此,我们认为现在分担优化的资源估算,同时隐去底层攻击的精确机制,是一项公共责任。”

谷歌没有发布量子电路,而是使用 Succinct 的 SP1 生成了一个零知识证明(Zero-knowledge Proof),该证明允许任何人在不泄露确切设计的情况下,通过加密方式验证电路的存在且运行正确。代码和证明已在 GitHub 上公开,供独立验证。

这是零知识证明首次被用于负责任地披露新型漏洞,随着尖端算法因安全原因被隐去,这将成为行业标准。零知识证明提供了一条在不公开暴露底层方法的情况下实现科学公信力的途径。

4. 后量子加密迁移倒计时开始

作者最后的传达的信息非常明确。他们敦促所有加密货币社区立即向后量子加密(PQC)迁移,将易受攻击的加密原语替换为能够抵抗量子计算机攻击的算法。

NIST 已经敲定了其首批后量子加密标准,采用了旨在抵御量子攻击的基于格(Lattice-based)和基于哈希(Hash-based)的签名方案。这些标准已经投入生产。例如,StarkNet 使用了基于哈希的加密技术,目前被认为是具有量子抗性的。

在过去的几个月里,加密行业已经围绕 PQC 动员起来。今年 1 月,Coinbase 成立了一个量子咨询委员会,成员包括论文共同作者 Dan Boneh 和 Justin Drake。以太坊基金会启动了专门的后量子团队、一个为期 4 年的升级路线图,以及一个位于 pq.ethereum.org 的中心枢纽。

然而,大规模迁移加密基础设施本质上是缓慢的。对于去中心化协议更是如此,从钱包、共识机制、智能合约到桥和 L2s,技术栈的每一层都需要独立升级和测试,且不容许任何错误。以太坊的路线图跨越四年,涉及大约七次硬分叉。对于比特币,BIP-360 的共同作者 Ethan Heilman 估计完成全面升级可能需要长达七年的时间。

谷歌量子人工智能的论文是一份详细的评估,表明破解加密所需的量子资源显著低于此前的理解。加密行业拥有标准、工具和时间来做准备,但这个窗口正在关闭。飞速地。

- 原文链接: blog.succinct.xyz/google...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- Ziren v1.2.5:迈向 Geth 实时证明 7 浏览

- 比特币技术周报:后量子安全交易与静默支付新进展 19 浏览

- 解析量子计算对比特币安全威胁,看完你将不再恐惧 89 浏览

- 比特币应对量子威胁的三层防御体系 94 浏览

- 谷歌警示量子计算威胁:区块链如何迈向抗量子架构 65 浏览

- Starknet实用隐私方案:重构链上交易的隐私与合规平衡 117 浏览

- AI智能体:为何以太坊DeFi是其低风险金融的必然 173 浏览

- 区块链所有权隐私新标准 135 浏览

- 不必恐慌,后量子密码学将守护比特币与以太坊 137 浏览

- 加密隐私的融合与普及之路 155 浏览

- TEM Medium 2026有獎徵稿 96 浏览