Kelp DAO 2.92 亿美元被盗案:AI 智能体提前 12 天的预警及其对 DeFi 安全的启示

- LJ____

- 发布于 2小时前

- 阅读 14

文章围绕 Kelp DAO 价值 2.92 亿美元的跨链桥被盗事件展开,指出根因并非智能合约代码,而是 LayerZero DVN 采用了 1-of-1 的单点配置,导致攻击者只需攻破一个验证节点即可伪造跨链消息并铸造无抵押 rsETH。

2026 年 4 月 19 日

什么是 Kelp DAO?

Kelp DAO 是一个构建在 EigenLayer 之上的流动性再质押协议。其核心机制如下:用户将 ETH 或流动性质押 Token(stETH、ETHx)存入 Kelp 的合约中,这些资产会被委托给 EigenLayer Operator 进行再质押——同时为多个主动验证服务(AVS)提供安全性。作为回报,用户会收到 rsETH,这是一种代表其再质押头寸的流动性再质押 Token。不同于在 EigenLayer 上直接再质押(那会锁定你的资产),rsETH 保持流动性——你可以交易它、将其用作 Aave 等借贷协议上的抵押品,或在不同链之间转移它。

为了实现这种跨链流动性,Kelp 使用 LayerZero 的 OFT(Omnichain Fungible Token)标准,在 16+ 条区块链上部署 rsETH。当你将 rsETH 从 Ethereum 桥接到某个 L2 时,LayerZero 的 DVN(Decentralized Verifier Network)会验证跨链消息,以确保该转移是合法的。这个桥接架构正是接下来故事的核心。

Kelp 由 Amitej Gajjala 和 Dheeraj Borra 创立(此前二人也是 Stader Labs 的联合创始人),于 2023 年 12 月上线,TVL 峰值达到 20.9 亿美元,并由一个 6/8 multisig 管理,升级需经过 10 天 timelock。其治理 Token KERNEL 将三款产品统一起来:Kelp、Kernel 和 Gain。

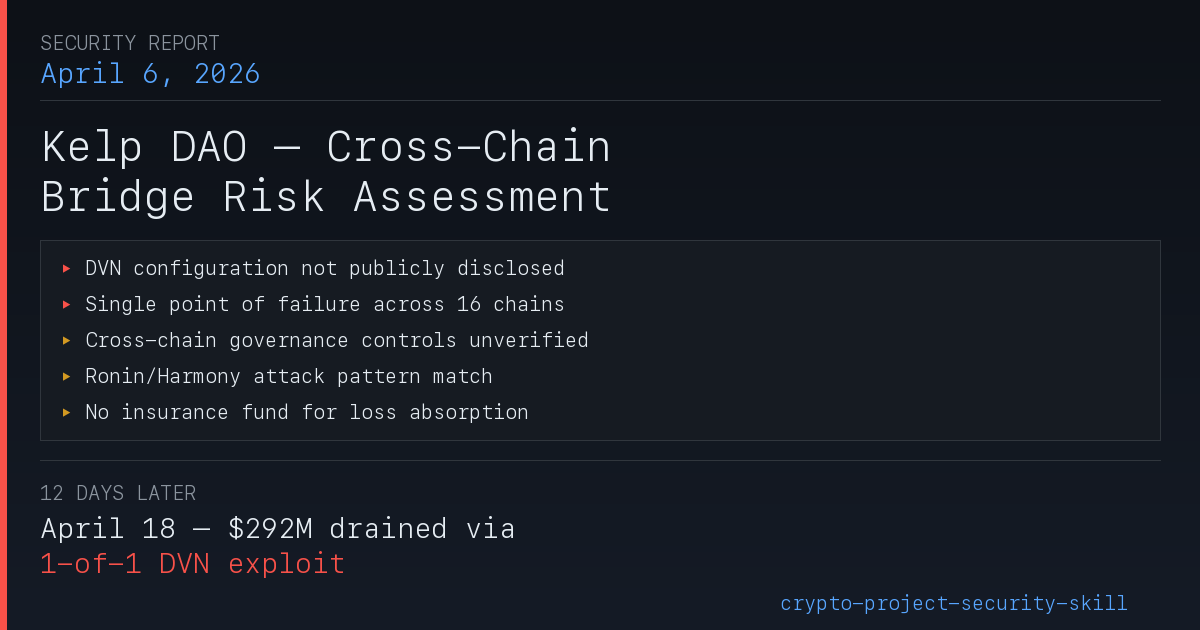

黑客攻击

2026 年 4 月 18 日,攻击者从 Kelp DAO 的跨链桥中抽走了 116,500 枚 rsETH(约 2.92 亿美元)——这是 2026 年最大的 DeFi 漏洞利用事件。根本原因不是智能合约 Bug,而是一个配置缺陷:1-of-1 的 DVN 设置让攻击者只需攻陷一个节点,就能伪造跨链消息。

12 天前,也就是 4 月 6 日,我们的开源安全审计技能已经标记出了这个确切的攻击面。

在继续之前:这次漏洞利用让真实的人损失了真实的钱。那些从未接触过 rsETH 的 Aave WETH 供应者,他们的资金被冻结了。多个协议中的 LP 正在面对他们从未同意承担的损失分摊。本文会分析发生了什么,以及我们的工具捕捉到了什么——但人的代价比任何评分都更重要。

该报告已存在于 GitHub 上,任何人都可以验证其 commit 时间戳。以下是我们发现了什么、遗漏了什么,以及这对 DeFi 安全工具意味着什么。

这场攻击:撼动 DeFi 的 46 分钟

4 月 18 日 17:35 UTC,攻击者攻陷了唯一的 DVN 验证节点,该节点随后批准了一条欺诈性的跨链消息。LayerZero 的 Endpoint 在看到 DVN 的验证后,通过 lzReceive 将该消息传递给 Kelp 的 OFT 合约——导致它在 Ethereum 主网上铸造了 116,500 枚 rsETH。该消息声称另一条链上存在已锁定资产,但这些资产从未存在。

随后,攻击者执行了一套教科书式的 DeFi 洗钱剧本:

- 将盗来的 rsETH 作为抵押品存入 Aave V3、Compound V3 和 Euler

- 以这些无支撑的抵押品借出了约 2.36 亿美元的 WETH

- 汇总约 74,000 枚 ETH 并通过 Tornado Cash 转移

46 分钟后,Kelp 的紧急暂停 multisig 在 18:21 UTC 冻结了合约。两次后续抽干尝试(每次 40,000 枚 rsETH,约 1 亿美元)均已回滚——这次暂停额外挽救了大约 2 亿美元。

后果是毁灭性的。Aave V3 吸收了约 1.77 亿美元坏账。AAVE Token 暴跌 10.27%。ETH 下跌 3%。随着供应者争相提取,Aave 上 WETH 的利用率达到 100%。20+ 个 L2 网络上的 rsETH 一夜之间都变得存疑。

报告发现了什么——2026 年 4 月 6 日

4 月初,在 Drift Protocol 被黑(4 月 1 日损失 2.85 亿美元)后不久,我构建了一个名为 crypto-project-security-skill 的开源 Claude Code skill——这是一个 AI 辅助的架构风险评估框架,使用公开数据(DeFiLlama、GoPlus、Safe API、链上验证)来评估 DeFi 协议。它不是代码扫描器,也不是形式化验证器。Drift 黑客事件表明,最大的漏洞利用并不在智能合约代码里——而是在治理缺口、配置疏漏以及任何代码扫描器都无法捕捉的架构盲点中。所以我构建了一个专门评估这些层面的工具:治理结构、预言机依赖、经济机制和跨链架构,并将每个协议与历史漏洞利用中的已知攻击模式(Drift、Euler、Ronin、Harmony、Mango)进行对比。

4 月 6 日,我对 Kelp DAO 进行了完整审计。完整报告已在 GitHub 上公开,并带有不可变的 commit 时间戳。

报告给 Kelp 的综合分诊评分是 72/100(中等风险)。事后看来,这个分数过于宽松了——那些未解决的跨链信息缺口本应把它拉得更低。但即使是中等风险,报告也识别出了后来被利用的确切攻击面。

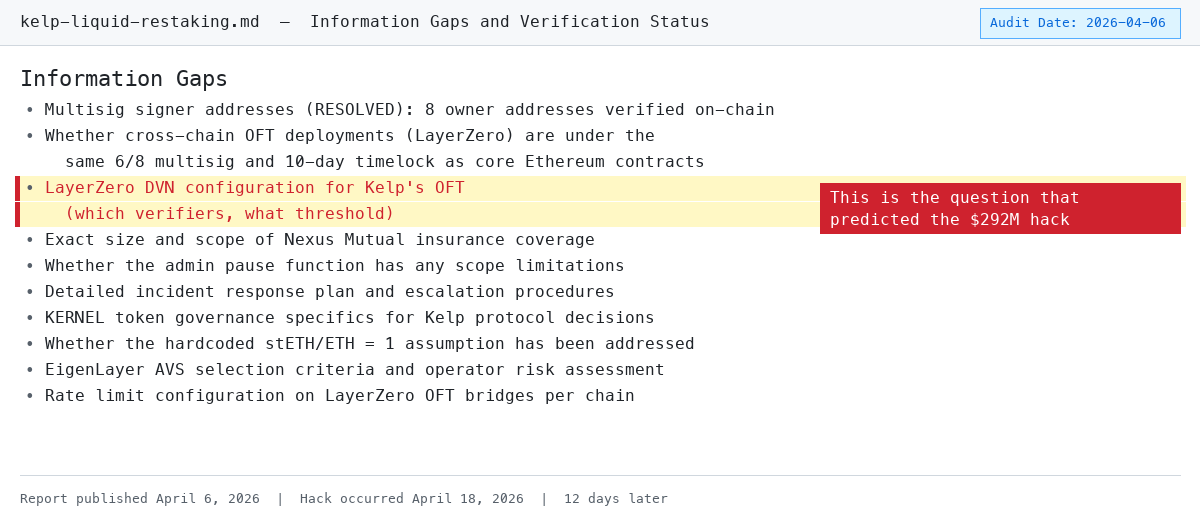

下面的截图展示了我们报告“信息缺口”部分中的准确原文——关于 Kelp DVN 配置的问题,后来被证明正是这场 2.92 亿美元黑客攻击的根本原因:

以下是我们标记出的内容——以及它如何映射到真实攻击:

发现 #1:DVN 配置不透明

DVN 配置不透明 是一个极具预见性的信号。

报告摘录:

“LayerZero DVN 配置(验证者集合、每条链的阈值要求)未公开披露”

实际发生了什么:

Kelp 运行的是 1-of-1 的 DVN 配置。一个节点,一个单点故障。攻击者攻陷了这个唯一节点,并伪造了一条跨链消息。如果配置是 2-of-3(行业最低建议),攻击者就必须攻陷多个独立验证者。

需要明确的是:这是 Kelp 的问题,不是 LayerZero 的。LayerZero 是基础设施——它提供 DVN 框架,并允许每个协议自行选择配置:多少个验证节点(1-of-1、2-of-3、3-of-5……)、哪些节点运营者,以及每条链上的阈值。Kelp 在部署其 OFT 桥时选择了 1-of-1。LayerZero 完全支持 2-of-3 或更高配置——只是 Kelp 没有启用。

可以把它类比为 AWS 提供 MFA。如果你的账户因为从未开启 MFA 而被攻陷,那是你的问题,不是 AWS 的问题。LayerZero 提供了安全控制;Kelp 没有使用。

我们的报告无法确定确切的 DVN 阈值(因为 Kelp 从未披露),但我们明确指出这种不透明性是一个未解决的信息缺口,也是一个风险向量。他们不愿披露这一点,本身就是一个危险信号。

发现 #2:跨 16 条链的单点故障

跨 16 条链的单点故障 是一次直接命中。

报告摘录:

“LayerZero 的 DVN 中的单点故障可能会同时影响 rsETH 在全部 16 条支持链上的状态”

实际发生了什么:

这条伪造的跨链消息直接影响了 Ethereum 主网,后果又级联扩散到了所有部署了 rsETH 的链上。作为预防措施,LayerZero 暂停了所有从 Ethereum 发出的 OFT 桥。20+ 个 L2 上的 rsETH 持有者手中的 Token 一夜之间都失去了明确支撑。

这就是多链部署的系统性风险:rsETH 在 Arbitrum、Optimism、Base、Scroll 和其他 L2 上流通,但所有这些 Token 的支撑都来自 Ethereum 主网上的资产。一旦主网桥被攻陷,每个 L2 上的 rsETH 就会同时失去其保障——持有者既无法赎回,也无法验证他们的 Token 是否仍然有价值。Lido 的 earnETH(其持有 rsETH 敞口)、Ethena 的 LayerZero 桥都被迫暂停。影响范围远远超出了 Kelp 本身。

发现 #3:跨链治理控制未验证

跨链治理控制未验证 是一个相关问题。

报告摘录:

“对每条链上 LayerZero OFT 配置的治理控制仍未得到验证——具体而言,这些控制是否由相同的 6/8 multisig 和 10 天 timelock 管辖,还是由独立的管理密钥控制”

实际发生了什么:

DVN 配置显然不受与核心协议同等严格的治理约束。如果桥配置变更也由 6/8 multisig 和 10 天 timelock 管辖,那么这个 1-of-1 DVN 设置就必须获得 8 个签名者中的 6 个批准——这将使其不太可能在无人察觉的情况下长期存在。

这暴露了一个常见的治理盲点:许多协议对核心合约升级实施严格的 multisig 和 timelock 控制,但运营层的更改——桥配置、预言机参数、白名单管理——却可能由单个管理员密钥控制。Kelp 的核心协议治理在行业内是领先的(6/8 multisig + 10 天 timelock),但这些保护并没有延伸到其最大的攻击面:跨链桥。

发现 #4:Ronin/Harmony 攻击模式匹配

Ronin/Harmony 攻击模式匹配 是一次直接命中。

报告摘录:

“最相关的历史类比涉及桥安全。Kelp 的 16 链 LayerZero 部署造成了类似于 Ronin 多链架构的运营复杂性。”

实际发生了什么:

这次攻击几乎完全遵循了 Ronin 的剧本——攻陷桥验证者、伪造消息、抽走资产。我们技能中的攻击模式匹配功能会将协议架构与历史漏洞利用类别进行对比,它正确识别出这是最高风险的向量。

历史背景:2022 年,Ronin Bridge 因攻击者攻陷了 9 个验证者中的 5 个而损失 6.25 亿美元;同年,Harmony Horizon Bridge 因攻击者攻陷了 5 个验证者中的 2 个而损失 1 亿美元。Kelp 的情况更极端——只有 1 个验证者,将攻击门槛降到了绝对最低。我们的技能之所以能够精确标记这一风险,正是因为它会自动将协议架构与这些历史攻击模式进行比对,而不只是检查代码。

发现 #5:没有保险基金

没有保险基金 放大了损害。

报告摘录:

“该协议目前缺乏专门的保险基金或社会化损失机制来吸收 Slash 事件”

实际发生了什么:

由于没有保险储备,这 2.92 亿美元的损失完全由下游协议吸收。Aave 的恢复储备仅覆盖了其 1.77 亿美元坏账的不到 30%。而流动性提供者——他们与 Kelp 的桥配置决策根本没有直接关系——却承受了最大冲击。

攻击者将盗来的 rsETH 作为抵押品存入 Aave V3、Compound V3 和 Euler,然后以此借出真实的 WETH。一旦确认 rsETH 没有支撑,这些头寸就变成了“无法清算”的坏账——抵押品一文不值,但借出的 WETH 已经消失。Aave 上 WETH 的利用率瞬间达到 100%,导致普通用户无法提取资金。如果你是 Aave 上的 WETH 供应者,即使你从未接触过 rsETH,你的资金也受到了影响。Kelp 与 Nexus Mutual 的保险合作仅覆盖特定 Vault 产品,并不涵盖核心 rsETH 协议敞口。

这是一次双重责任失误。站在 Kelp 一边看:一个管理着 13 亿美元 TVL 的协议,却没有任何保险基金或损失吸收机制。当桥被攻陷时,没有缓冲来吸收损害。站在 Aave 一边看:在未充分评估其跨链桥配置风险的情况下接受 rsETH 作为抵押品。Aave 的风险参数(LTV、清算阈值)是为正常价格波动设计的,但没有考虑这样的尾部风险:“由于桥配置被攻陷,抵押品会在一夜之间归零。”恢复储备仅覆盖不到 30% 的坏账。本质上,这是一次风险定价失败:Aave 将 rsETH 视为一种具有正常波动性的资产,而实际上它携带的是一种二元化的桥失效尾部风险。两种失败相互叠加——Kelp 端没有保险来阻止坏抵押品进入系统,Aave 端则缺乏足够的风险建模来限制对这一确切情境的敞口。

我们哪里做错了

有四件事我们本可以做得更好:

1. 风险评级过低。 我们将跨链桥风险评为中等。鉴于报告中 5 个未解决的信息缺口里有 3 个与 LayerZero 桥配置有关,再加上与 Ronin/Harmony 的模式匹配,这本应是高风险或严重风险。不透明性本身就应是一个更强的信号。

2. 我们无法穿透配置层。 我们的报告反复要求 Kelp 披露 DVN 阈值,但我们无法独立验证它们。这也是 cnyes.com 事后分析指出的同一个结构性盲点:当前审计工具专注于代码逻辑,却无法检测配置层风险。我们提出了问题;但我们无法回答它。

3. 我们没有检查链上数据。 其实可以通过 LayerZero 的 EndpointV2 合约在链上读取 DVN 配置。我们本可以查询 ULN302 注册表来验证 Kelp 的确切 DVN 阈值,而不是把它标记为“未公开披露”。如果我们这么做了,就会直接看到 1-of-1 的配置——根本不需要 Kelp 披露任何内容。这是该工具最具体的改进点:在跨链评估步骤中加入链上 DVN 配置验证。

4. 这些发现还不够具体,无法转化为可执行行动。 说“DVN 配置未披露”只是对文档缺失的观察——而不是对黑客攻击的预测。很多同样的风险(预言机集中、桥依赖、缺少保险)普遍适用于大多数跨链 DeFi 协议。该工具标记了 Kelp 的不透明性,但它也会在数十个尚未被黑的协议中标记出类似模式。如果不公布误报率,那么声称“我们预测到了这件事”就夸大了实际情况。更诚实的说法是:我们提出了别人都没在问的正确问题,而其中一个问题后来被证明是关键所在。

关于负责任披露的说明

一个合理的问题是:如果我们在 4 月 6 日就标记出了这些风险,那么在 4 月 18 日黑客攻击发生之前,我们是否尝试警告 Kelp?

没有,原因如下。报告识别出的是不透明性——“DVN 配置未披露”——而不是一个可被具体利用的漏洞。我们并不知道该配置是 1-of-1;我们只知道它不是公开的。没有可供披露的具体发现。“你们的桥配置没有文档说明”是一种治理层面的观察,而不是适合提交到漏洞赏金计划中的 Bug 报告。

事后看来,我们本可以直接联系 Kelp 团队,询问他们的 DVN 阈值。这样的对话也许会暴露出 1-of-1 配置,并促成修复。我们没有这样做,这也是一个教训:即便某项发现对于正式披露来说似乎过于模糊,也可能值得发一条私信。

为什么这对 DeFi 安全很重要

Kelp 黑客事件——就像 17 天前的 Drift 黑客事件一样——并不是智能合约 Bug。像 Slither、Mythril,甚至 GoPlus 这样的自动化代码扫描器都无法捕捉到它。漏洞存在于部署配置、治理缺口和高于代码层之上的架构决策中。

这正是我们的 crypto-project-security-skill 背后的核心论点:

协议安全不只是代码安全。 一个协议可以拥有完美的 Solidity、来自顶级公司的五份审计报告,以及 25 万美元的漏洞赏金——但仍然会因为其桥验证者的配置方式而损失 2.92 亿美元。

该工具已在 GitHub 上开源——任何人都可以检查其方法论、自己运行它,或对其进行改进。

时间线

| 日期 | 事件 |

|---|---|

| 2026 年 4 月 6 日 | 安全报告发布在 GitHub 上——标记出 DVN 不透明性、跨 16 条链的单点故障、Ronin 攻击模式匹配 |

| 2026 年 4 月 18 日 17:35 UTC | 攻击者使用伪造消息调用 lzReceive,抽走 116,500 枚 rsETH(2.92 亿美元) |

| 2026 年 4 月 18 日 18:21 UTC | Kelp 紧急暂停被激活(响应时间 46 分钟) |

| 2026 年 4 月 19 日 | 事后分析报道确认 1-of-1 DVN 配置是根本原因 |

十二天。信号就在那里。现在的问题是,生态系统该如何构建工具,在下一座桥崩溃之前就把这些信号暴露出来。

你可以做什么

如果你在带有跨链桥的 DeFi 协议中持有头寸:

- 自己运行审计。 这个 skill 是开源的。你不需要相信我们——自己验证。

- 检查桥验证者配置。 如果一个协议不愿披露它的 DVN 阈值,把这视为一个危险信号。我们的报告就是这么做的,而且结果证明我们判断正确。

- 不要假设代码审计涵盖了一切。 Kelp 曾拥有来自知名公司和平台(Code4rena、SigmaPrime、MixBytes)的 5+ 份代码审计。传统代码审计并不是为捕捉像 DVN 阈值设置这样的配置层风险而设计的——那是另一类分析,不是那些审计方的失职。

- 评估保险覆盖范围。 如果一个协议没有保险基金,而你又是某个接受其 Token 作为抵押品的借贷平台上的 LP,那么你实际上就在为他们提供保险。Aave 的 WETH 供应者已经用惨痛代价学到了这一点。

更大的图景:AI Agent 作为一层安全防线

这篇文章讲的是一个工具和一次黑客事件。但其背后的论点更广泛:AI Agent 可以作为 DeFi 投资者的一层独立安全防线。

加密行业中的传统安全模式通常是这样的:协议雇佣审计方,审计方检查代码,审计方发布报告。这个模型存在盲点——正如 Kelp 黑客事件所展示的那样,它聚焦于代码正确性,却忽略了配置、治理和架构风险。

Claude Code 以及像这个 skill 这样的工具带来的是一种不同的方法:任何人都可以使用公开数据,在几分钟内对任何协议运行 AI 辅助风险评估。你不需要花 20 万美元聘请审计公司。你不需要阅读 Solidity。你只需让一个 Agent 根据已知攻击模式评估协议架构,它就会把你在存款前应该问的问题呈现出来。

这不会取代专业审计——但它让第一层尽职调查变得更加普及。一个正在考虑向新再质押协议部署资金的 LP,现在可以运行 audit defi <protocol>,并获得一份结构化风险评估,涵盖治理、预言机、桥和经济机制。这是零售投资者和中层投资者保护自身方式上的一次重要转变。

Kelp 报告并不完美。它将桥风险评为中等,而实际上它应当是严重风险。它无法穿透配置层。但它提出了正确的问题——如果 Kelp 团队或任何 LP 认真对待这些问题,本可以避免 2.92 亿美元的损失。

参考资料

- CoinDesk:2026 年最大的加密漏洞利用——2.92 亿美元从 Kelp DAO 被抽走

- Crypto Briefing:Kelp DAO 遭遇 2.92 亿美元桥黑客攻击

- DL News:黑客在大规模 3 亿美元漏洞利用中瞄准 DeFi 协议 Kelp DAO

- Bitcoin.com:ZachXBT 标记出 2.8 亿美元以上的 KelpDAO 漏洞利用事件

- 鉅亨網:2.93 億美元的漏洞不在程式碼裡

- Aave 在 X 上的官方声明

- 完整的 Kelp DAO 安全报告(2026 年 4 月 6 日)

- crypto-project-security-skill 源代码

- 原文链接: zengineer.blog/blog/rese...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- FastBridge:Avail 推出的一键多链资产聚合跨链方案 58 浏览

- 如何通过 Across 在几秒钟内将 USDC 跨链至 Solana 121 浏览

- Web3协议管理权安全审计清单 108 浏览

- 2026 年 Solana 审计的费用是多少?(来自一家真实的 Solana 审计公司) 110 浏览

- 为什么开发者和建设者在 2026 年选择 Across 作为跨链基础设施 183 浏览

- Resolv 协议安全事件复盘 184 浏览