RFB漏洞

- Archime

- 发布于 2022-12-07 21:16

- 阅读 4190

RFB漏洞

1. RFB漏洞简介

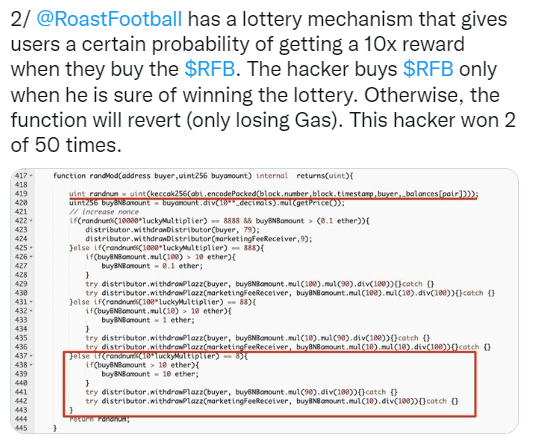

https://twitter.com/BlockSecTeam/status/1599991301650649088

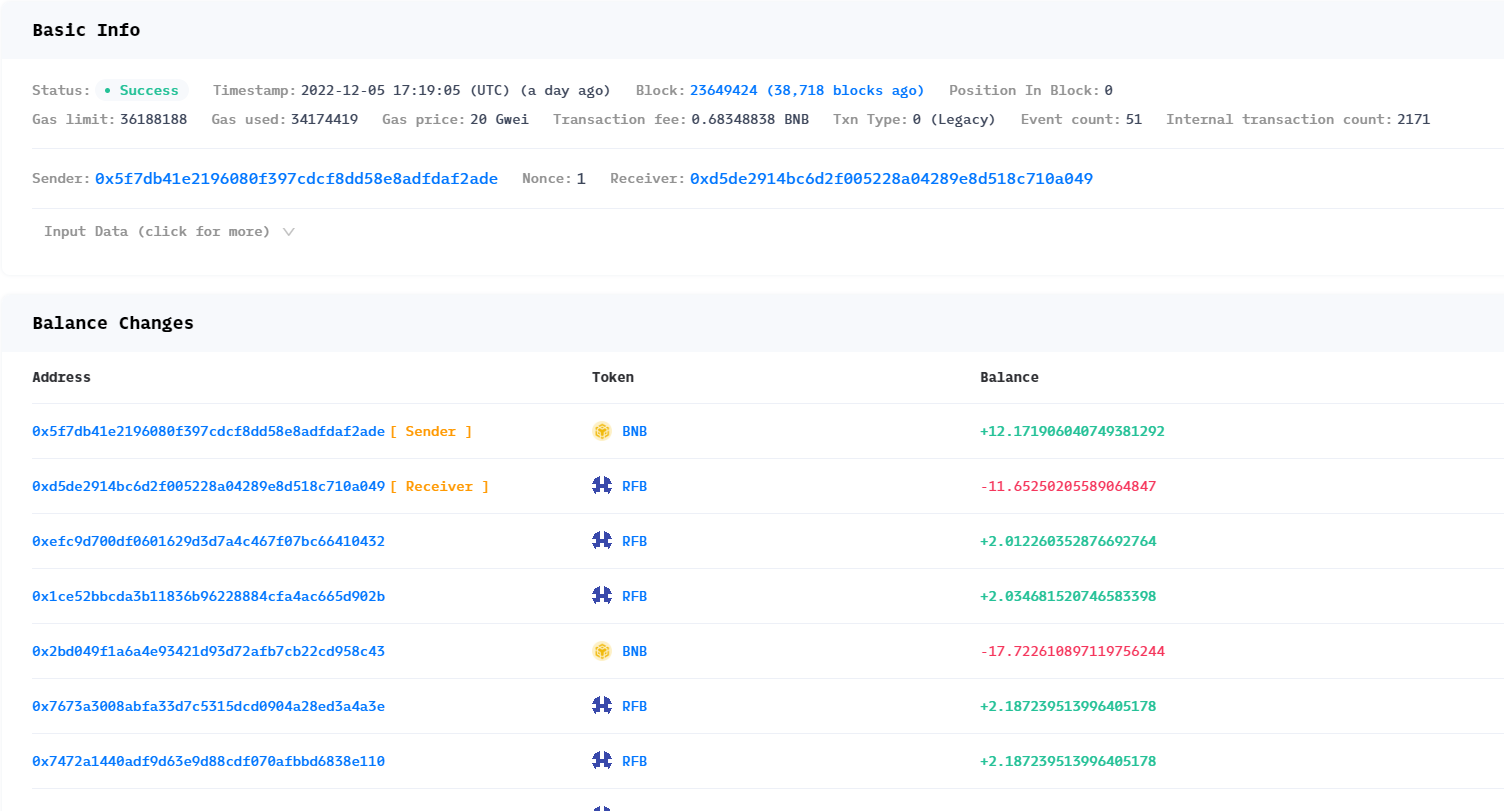

2. 相关地址或交易

攻击交易: https://bscscan.com/tx/ 0xcc8fdb3c6af8bb9dfd87e913b743a13bbf138a143c27e0f387037887d28e3c7a 攻击合约:0xd5de2914bc6d2f005228a04289e8d518c710a049 攻击账号:0x5f7db41e2196080f397cdcf8dd58e8adfdaf2ade 被攻击合约:0x26f1457f067bf26881f311833391b52ca871a4b5

3. 获利分析

4. 攻击过程&漏洞原因

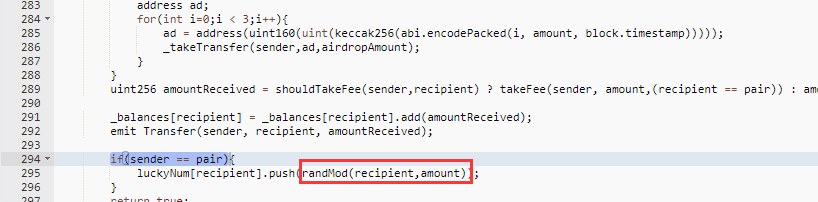

在RFB函数转账时,满足条件if(sender == pair) 将会调用randMod函数随机获取奖励:

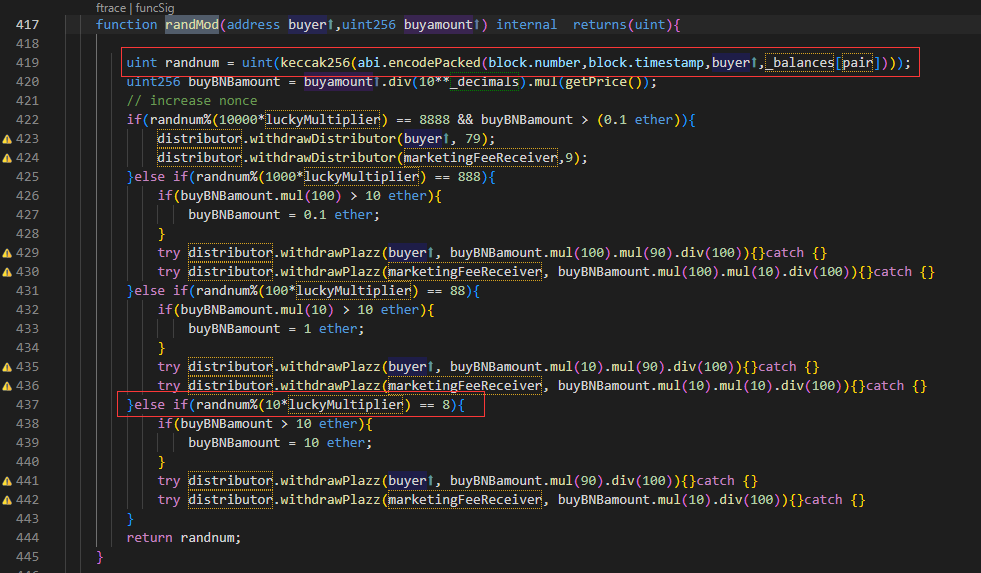

具体的随机数实现为:

uint randnum = uint(keccak256(abi.encodePacked(block.number,block.timestamp,buyer,_balances[pair])));

获取奖励的条件为:if(randnum%(10*luckyMultiplier) == 8)

具体的随机数实现为:

uint randnum = uint(keccak256(abi.encodePacked(block.number,block.timestamp,buyer,_balances[pair])));

获取奖励的条件为:if(randnum%(10*luckyMultiplier) == 8)

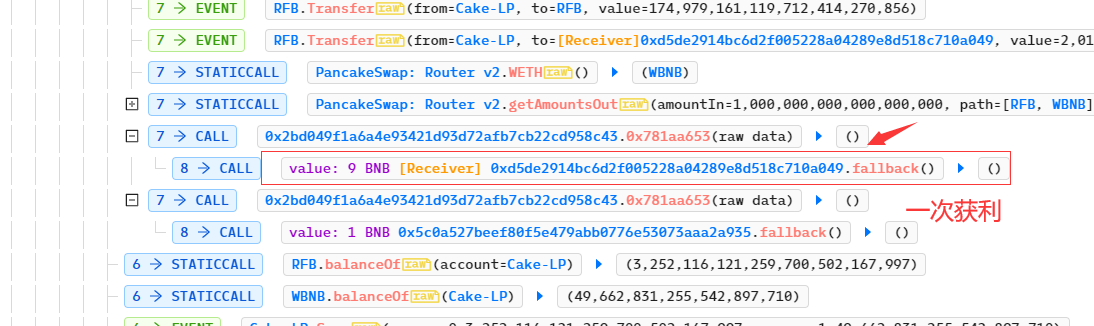

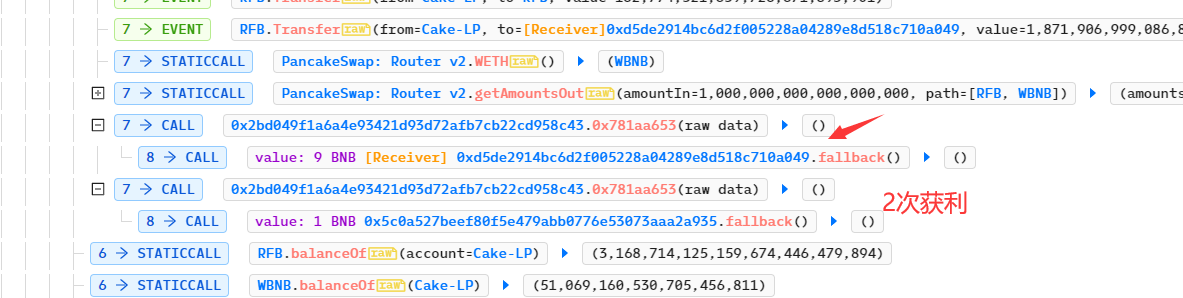

攻击者只需不断转账后查看是否获利,未获利则直接回滚即可。最终结果显示为50次中有两次获利:

攻击者只需不断转账后查看是否获利,未获利则直接回滚即可。最终结果显示为50次中有两次获利:

点赞 0

收藏 1

分享

本文参与登链社区写作激励计划 ,好文好收益,欢迎正在阅读的你也加入。

- 5 个预言机漏洞(来自真实审计) 51 浏览

- BattleChain 测试网发布 140 浏览

- 如何使用 Trident 进行程序模糊测试 135 浏览

- Canton 上机构金融的智能合约安全:一个完全不同的问题 336 浏览

- 语义同构:将Solidity转化为语言用于AI安全分析 395 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败和金库劫持 352 浏览

- ERC-4337 智能账户:已在审计中发现的六种失效模式 400 浏览

- EthCC[9] 面向 EVM 和 Solana 开发者的安全指南 420 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 534 浏览

- 高级代币标准安全与审计 260 浏览

- Web3 中的自动化安全:静态分析对比动态分析 – ImmuneBytes 237 浏览

- 我们审计了 OpenAI 的 EVMBench, 这是我们的发现 432 浏览

0 条评论

请先 登录 后评论