如何快速创建闪电贷及闪电贷攻击

- Polaris_tow

- 发布于 2023-02-09 14:52

- 阅读 7359

介绍如何快速进行闪电贷的三种工具,以及一些闪电贷的攻击案例和预防

文章开头分享一个区块链安全和智能合约审计的交流群:741631068

什么是闪电贷?

DeFi 借贷领域的发展使得加密借贷非常受欢迎。因为它们充分利用了当前可用技术的全部力量,闪电贷已成为一种非常有吸引力的贷款形式。闪电贷是一种相对较新的无抵押贷款,已在许多基于以太坊网络的去中心化金融协议中流行起来。

DeFi 借贷领域的发展使得加密借贷非常受欢迎。因为它们充分利用了当前可用技术的全部力量,闪电贷已成为一种非常有吸引力的贷款形式。闪电贷是一种相对较新的无抵押贷款,已在许多基于以太坊网络的去中心化金融协议中流行起来。

原理很简单,也很实用。与传统的担保贷款不同,您不需要任何抵押品、信用评分或管理来处理无担保贷款。您可以在几秒钟内获得大量稳定剂——并以同样快的速度使用它来为您谋利。借贷过程是自动化的,当一切顺利时,贷方和借方都将从贷款中受益。如果出现任何问题,交易将被取消,任何一方都没有利润。

以太坊借贷平台 Aave 在 2020 年初率先提出了这个想法。这个概念是新的,但仍然有很多问题,因为新的黑客攻击正在变得非常清楚。正如以太坊借贷平台 Aave 在其文档中所说,“现实世界中没有闪电贷的类比”。

闪电贷用例

闪电贷可用于各种目的。这些用例的目的是充分利用此功能并获得更多加密货币。

套利

随着 web3 生态的广泛发展,形成了大量具有不同流动性池、价格、利息和费用的 DeFi 协议。套利是在平行市场中赚钱的常用方法。通过使用闪电贷,您可以零风险地从套利中受益,因为您可以借到所有需要的资金,而不需要用自己的钱来玩。

套利功能是这样的:想象一个代币在 Dex A 上是 1.00 美元,在 DEX 2 上是 1.15 美元。你可以从 Dex A 获得价值 100,000 美元的代币 A 作为闪电贷款,在 DEX 2 上全部卖掉,偿还贷款,并保留这 15,000 美元利润。所有这些步骤必须在一个区块的一笔交易中完成。您还应该计算运营费用。

DeFi 攻击

闪电贷是 DeFi 黑客的有效工具 ,许多漏洞利用,例如 Beanstalk,都发生在一个区块中,使用闪电贷来操纵项目的治理系统和投票权。

清算

在 DeFi 协议中,为了清算锁定的代币,中间清算人有权获得存款。第三方将锁定的代币交易给承担债务的代币。然后偿还债务并获得清算奖金。

如何快速创建闪电贷

加入闪贷派对曾经只对区块链开发人员和 solidity 编程人员来说是可能的,但现在有许多平台可以通过工具和 API 促进使用此功能。

闪电贷创建者工具

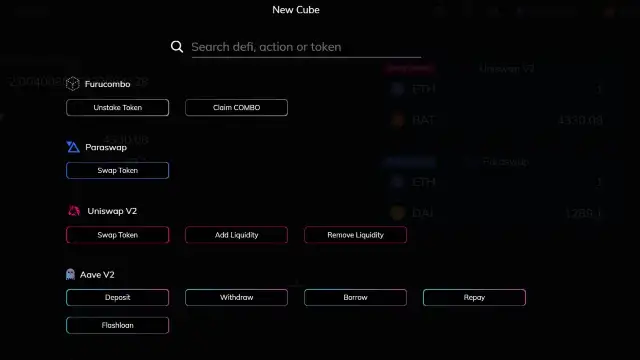

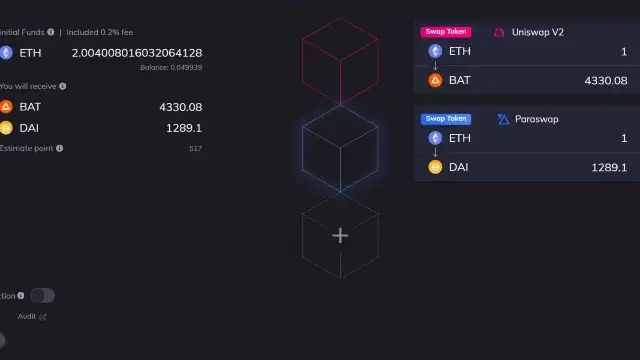

Furucomcombo.app

Furucomcombo.app是闪电贷领域最著名的项目。使用此 dApp,您可以轻松创建将在一个区块中发生的一系列操作。您还可以看到实时结果和所有细节,以形成最有效的行动。有一些建议的组合,您也可以通过拖放几下来创建自定义的组合。

Equalizer.finance

Equalizer是专门用于闪贷的平台。他们完全专注于在快速贷款领域提供最好的服务,并且没有很多采用类似策略的竞争对手。他们的主要目标是为跨链 dApp 中的流动性提供者提供低借贷费用和激励计划。

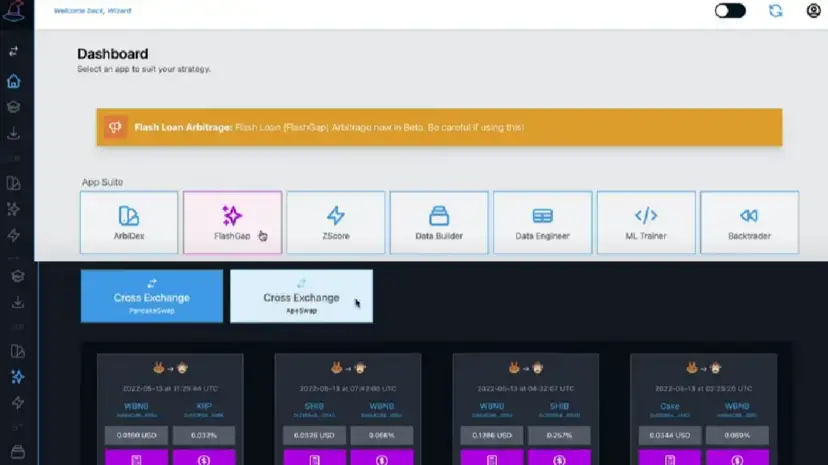

CryptoWizards.net

Crypto wizards是一个仅限订阅的平台,具有名为“Flash Gap”的全新功能。他们有两种服务,加密货币交易所和交叉交易所,为您寻找最佳套利机会。通过单击每个框,您将转到可能为您带来一些收益的交易对。

End or start

闪电贷是区块链网络中的一项独特功能,可以带来许多创新想法。他们习惯于由程序员编程和执行,但现在,先驱 DeFi 项目使这一切变得简单,任何人都可以通过几个简单的步骤利用这个机会。下面讲讲常见的闪电贷攻击。

什么是闪贷攻击?

作为defi贷款类型之一,闪贷攻击是对特定平台智能合约安全性的滥用,攻击者通常会借入大量不需要抵押品的资金。然后,他们在一家交易所操纵加密资产的价格,并迅速在另一家交易所转售。过程很快,攻击者会多次重复这个过程,然后完成并消失得无影无踪。

闪电贷攻击是否常见?

鉴于技术仍在不断发展,DeFi 闪电贷攻击目前很常见。目前,已使用 70 多个 DeFi 漏洞窃取大量资金,价值约 15 亿美元。这种趋势可能会在未来几年继续下去,因为让平台的安全性变得坚不可摧是一项具有挑战性的任务。

第一个挑战归结为开发人员无法涵盖所有可能的弱点,因为区块链技术相当新。另一个问题是系统开发很快,每个项目都有很多钱。风险很高,许多开发人员尝试不同的方法来查找系统中的错误。一些闪电贷攻击者利用流动资金池的错误计算。还有一些是矿工攻击或编程错误。

另一个漏洞归结为平台的定价数据。由于全球有大量交易所,要为加密数字资产找到一个真实价格几乎是不可能的。当攻击者获得闪电贷时,他们会人为抛售,导致加密资产价格急剧下跌。幸运的是,已经有系统可以防止这种无抵押贷款的滥用。

闪电贷攻击示例

dForce 攻击

dForce 是一个建立在以太坊区块链上的去中心化借贷平台。2020 年 4 月,攻击者借出了 10,000 ETH 的闪电贷,并用它来操纵 USDC 稳定币的价格。然后,攻击者出售了他们的 USDC,获利超过 600 万美元。

Cream Finance

Cream Finance 在 2021 年多次遭到攻击。最大的盗窃案之一涉及 1300 亿美元。罪犯在未公开的时间内偷走了 CREAM 流动性代币,价值数百万美元。所有损失都在链上可见,罪魁祸首尚未被抓获。

幸运的是,漏洞只是 Cream 的 DeFi 系统的一部分,因为他们合并的合作伙伴 Yearn Finance 的平台仍然安全。与大多数 DeFi 协议黑客攻击一样,攻击者使用了多次闪贷并操纵了预言机的定价。在Yearn团队的帮助下,平台迅速修复了漏洞。

Alpha Homora

2021 年 2 月,Alpha Homora 协议遭到黑客攻击,造成 3700 万美元的损失。闪电贷攻击者还通过一系列闪电贷使用了 CREAM Finance 的 Iron Bank。Iron Bank 是 Alpha Homora 协议的借贷部门。

黑客多次重复该过程,直到他们积累了 CreamY USD(或 cyUSD),然后使用这些代币借入其他加密货币。黑客攻击非常复杂,涉及许多步骤。本质上,攻击者严重操纵了 HomoraBank v2 的 sUSD 池。他们执行了一系列交易和快速贷款,从而允许他们滥用 HomoraBank v2 和 Iron Bank 之间的借贷协议。此外,他们还利用了在只有一个借款人的情况下借款计算的四舍五入错误计算。

如何防止闪贷攻击?

闪电贷攻击案例数不胜数,那么怎么才能进行有效的防御呢?随着越来越多的攻击不断发生,安全专家正在更多地了解各种闪电贷漏洞。上述示例中的所有漏洞都已被修补,它们的出现催生了两种流行的解决方案。

去中心化定价预言机

由于大多数闪电贷攻击都依赖于价格操纵,因此有必要使用去中心化的定价预言机来对抗这种方法。很好的例子是 Chainlink 和 Band Protocol。这些平台通过提供不同加密货币的准确定价来保证所有协议的安全。Alpha Homora 现在使用 Alpha Oracle 聚合器来防止历史重演。随着 DeFi 市场规模的不断增长,我们会看到更多这样的系统。

DeFi 安全平台的实施

DeFi 生态系统使用重塑国际金融体系前景的尖端技术。这种注意力给整个系统带来了很大的负担。好消息是,已经有特定的平台可以应对当前的安全挑战。它在整个生态系统中的作用是保护智能合约和 DeFi 平台作为一个整体。

除了智能合约审计功能外,Defender Sentinels 等解决方案还提供持续保护,防止闪贷攻击。开发人员可以使用该工具来自动化他们的防御策略,快速暂停整个系统并部署修复程序。

总结

DeFi 仍然是一个新兴领域。它的运作方式正在经历许多创新和快速的根本变化。快速变化,甚至是创新,往往会导致极度弱势群体被忽视。攻击者将继续探索漏洞,但随着每个事件的发生,以及随着生态系统的发展,预防机制变得更加强大。虽然有一些方法可以帮助降低风险,例如使用去中心化预言、更频繁的定价更新或 TWAP 策略,但随着 DeFi 行业作为一个整体采取更有效的方法,将闪电贷作为一种潜在工具加以打击还需要一些时间的剥削。

- 选择跨链兑换平台的关键因素 - CoW DAO 174 浏览

- 什么是跨链DEX? - CoW DAO 322 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 316 浏览

- 区块链运营安全评估:基础设施保障 411 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 465 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 442 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 593 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 461 浏览

- 共识与区块链:Web3 的经济安全 – ImmuneBytes 779 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 439 浏览

- 2026 年智能合约审计的实际成本 459 浏览

- 【知识科普】| Gas费与交易安全:规避恶意合约资产消耗 426 浏览