零时科技 || LI.FI 攻击事件分析

- 零时科技

- 发布于 2024-07-29 15:38

- 阅读 2538

Ethereum链上的LI FI项目遭受攻击,攻击者利用特殊的参数,使得受害者合约通过transferFrom将授权给其合约的代币转入到攻击者控制的地址。

<!--StartFragment-->

背景介绍

2024年7月16日,我们监控到了一笔Ethereum上的攻击事件,https\://etherscan.io/tx/0xd82fe84e63b1aa52e1ce540582ee0895ba4a71ec5e7a632a3faa1aff3e763873

被攻击的协议为LI.FI Protocol,LI.FI Protocol是一个聚合协议。此次攻击中,攻击者共获利2,276,295 USDT折合227万USD。

<!--EndFragment-->

<!--StartFragment-->

攻击及事件分析

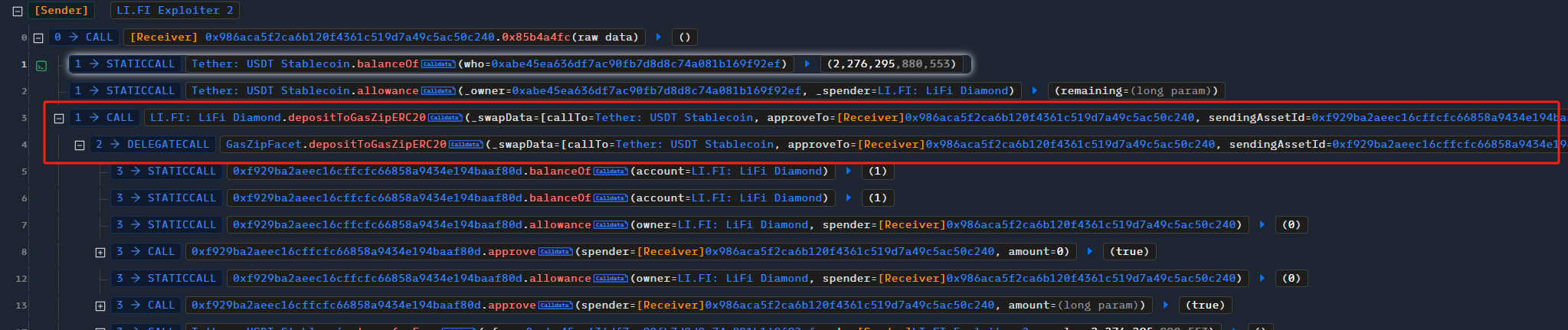

首先,攻击者查询了地址0xabe45ea636df7ac90fb7d8d8c74a081b169f92ef的USDT余额,和该地址对余额对于LI.FI Protocol可以花费的额度。接着,攻击者调用了depositToGasZipERC20这个函数,

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

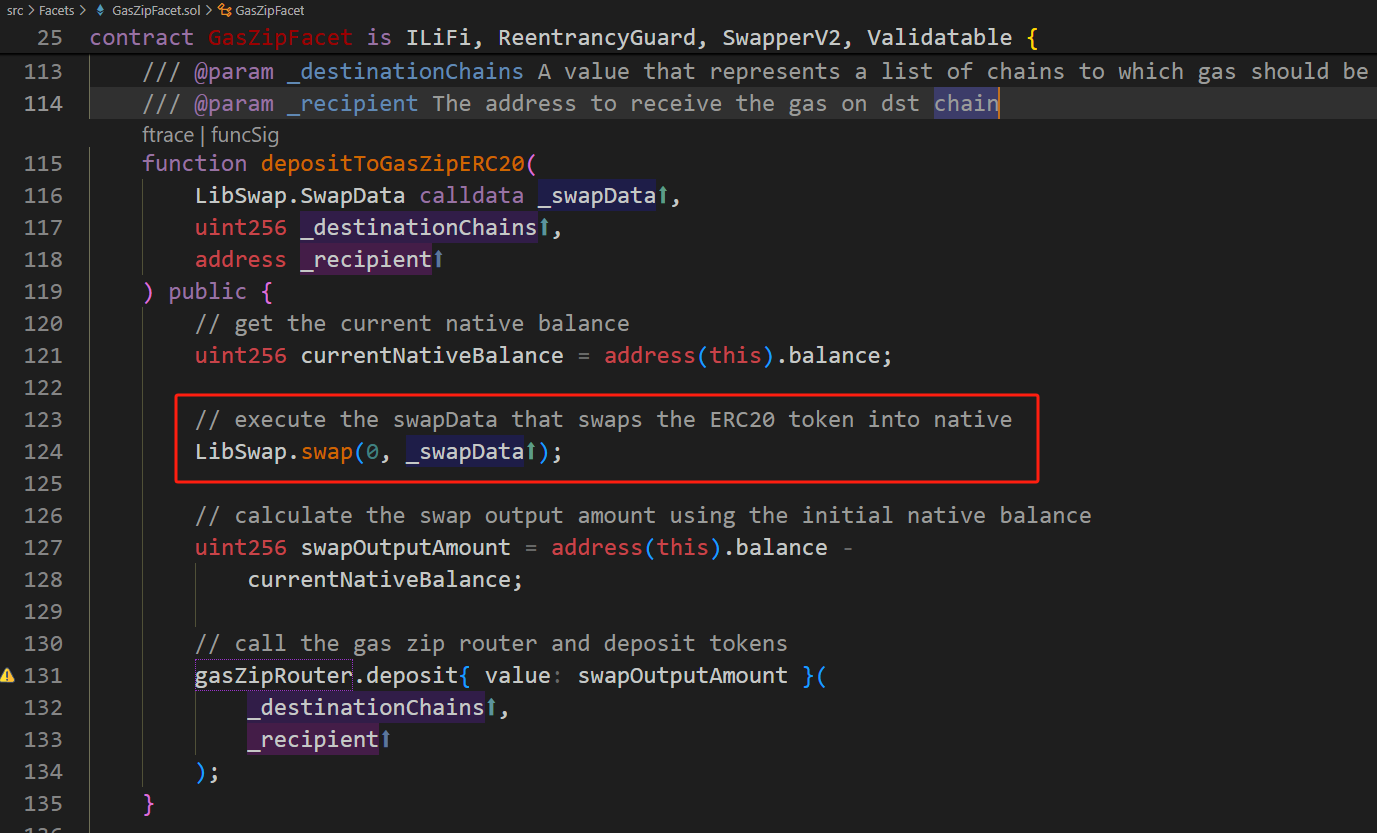

我们可以看到上述函数的具体代码实现,如下图:

<!--EndFragment-->

<!--StartFragment-->

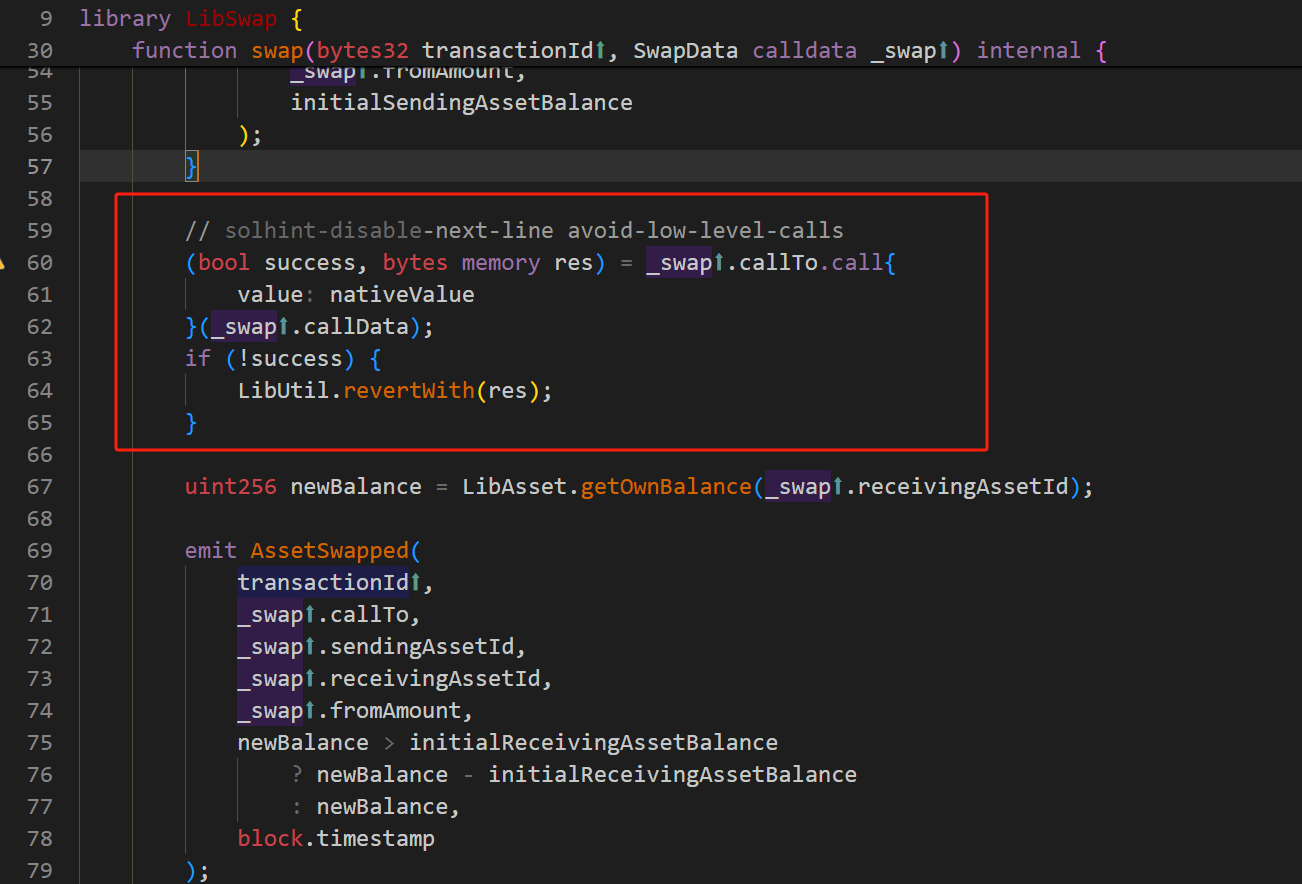

我们可以看到,在函数depositToGasZipERC20中调用了LibSwap.swap函数,具体代码如下:

<!--EndFragment-->

<!--StartFragment-->

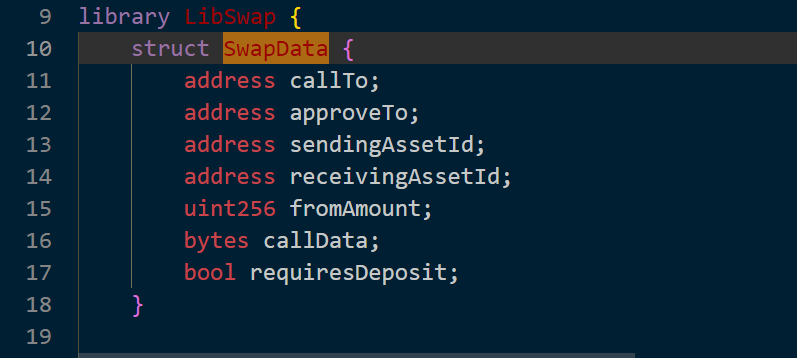

其中SwapData的结构如下:

<!--EndFragment-->

<!--StartFragment-->

<!--StartFragment-->

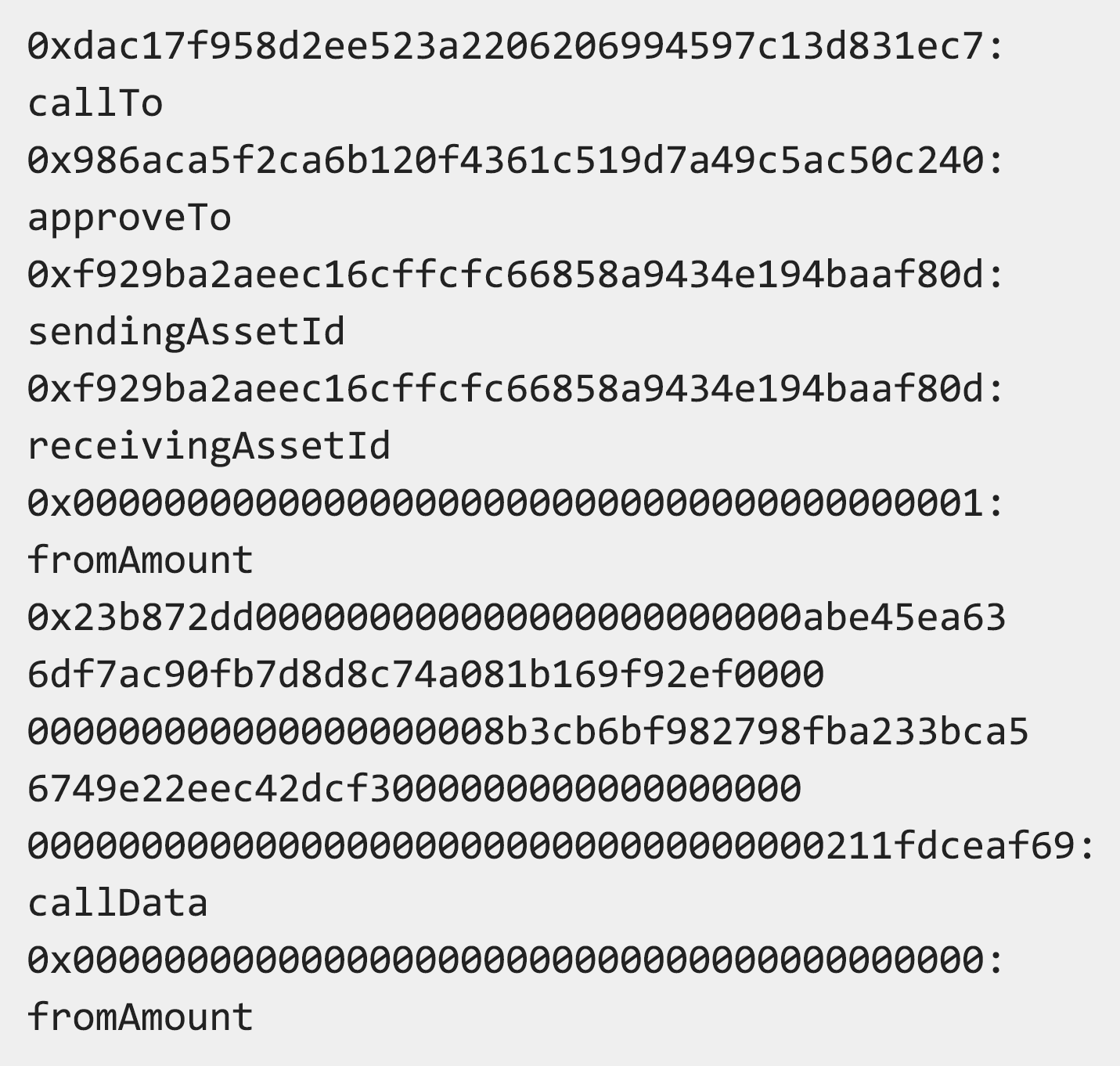

我们可以看到,只要控制了swap函数的参数_swap,既可以利用LI.FI Protocol合约调用任意合约,传入任意参数。我们可以看到,攻击者传入的参数为:

<!--EndFragment-->

<!--StartFragment-->

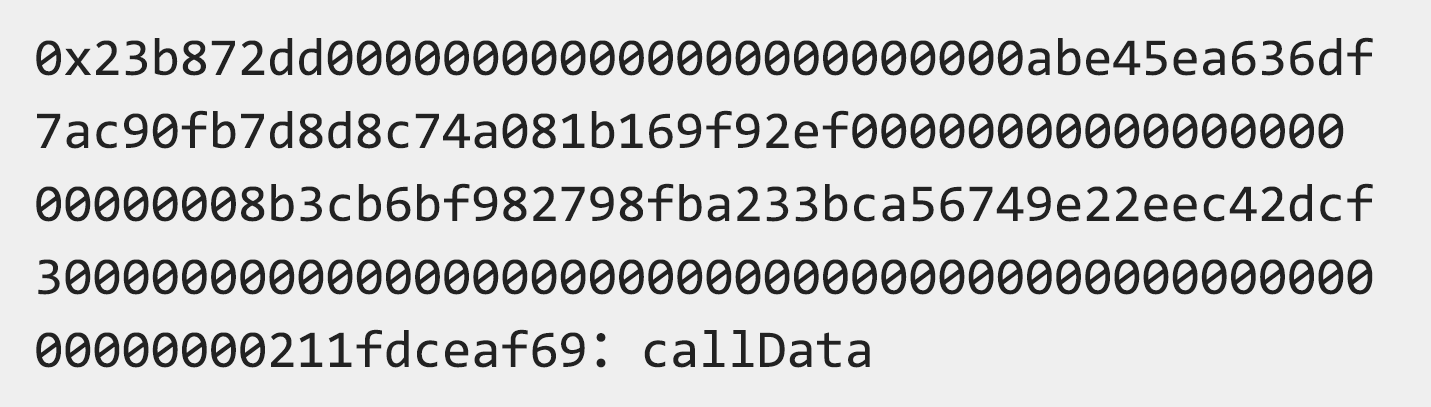

根据SwapData的数据结构,我们可以看到,攻击者利用传入的参数调用了合约0xdac17f958d2ee523a2206206994597c13d831ec7: callTo(USDT),传入的inputData为:

<!--EndFragment-->

<!--StartFragment-->

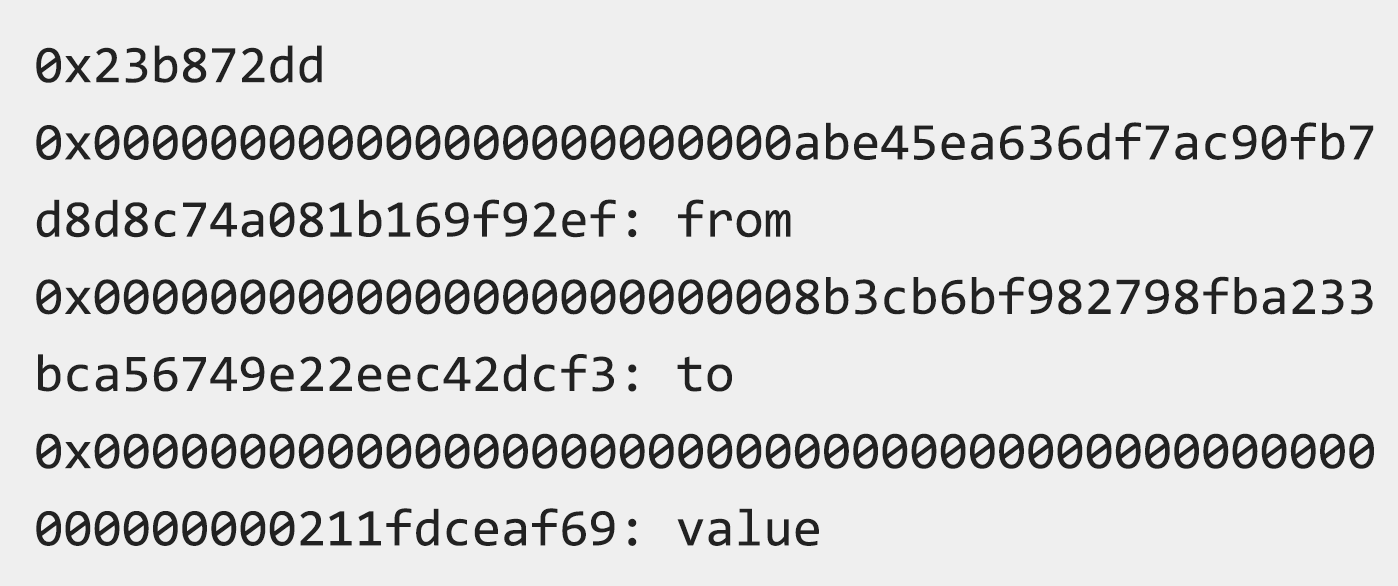

由于0x23b872dd为transferFrom的signature,根据该函数的参数解析的数据为:

<!--EndFragment-->

<!--StartFragment-->

相当于利用LI.FI Protocol,从0xabe45ea636df7ac90fb7d8d8c74a081b169f92ef将2276295880553 USDT转给了0x8b3cb6bf982798fba233bca56749e22eec42dcf3,至此,攻击者完成了攻击。

<!--EndFragment-->

总结

<!--StartFragment-->

本次漏洞的成因是被攻击合约对攻击者传入参数校验不严格,导致攻击者可以通过构造特殊inputData来使受害者合约调用任意合约并传入任意参数。最终,攻击者利用特殊的参数,使得受害者合约通过transferFrom将授权给其合约的代币转入到攻击者控制的地址。建议项目方在设计代码运行逻辑时要多方验证,合约上线前审计时尽量选择多个审计公司交叉审计。

<!--EndFragment-->

- 跟风“养龙虾”必看!OpenClaw漏洞缠身,已有万人设备被接管、资产被盗 378 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 423 浏览

- 【安全月报】| 1 月加密货币领域因安全事件损失超 4 亿美元 684 浏览

- BlockThreat - 2026年第4周 954 浏览

- 零时科技 || PGNLZ 攻击事件分析 730 浏览

- BlockThreat - 2026年第2周 742 浏览

- BlockThreat 周报 - 2026年第1周 1961 浏览

- 零时聚焦 || 2025 年区块链安全态势年报 1089 浏览

- 区块威胁 - 2025年第49周 899 浏览

- DeFi 安全观察: Balancer V2 架构与舍入漏洞分析 726 浏览

- 韩国最大交易所 Upbit 遇袭,资产遭窃! 1680 浏览

- 零时科技 || Port3 攻击事件分析 1513 浏览