...案之一。 2. 兼容性极佳:生成的是标准 ECDSA 签名,与比特币、以太坊等所有支持 ECDSA 的区块链原生兼容。 3. 无需链上变更:MPC 的复杂性在链下,对区块链网络本身无任何要求。 4. 灵活的治理模型:支持 (t-n) 多种门限...

...”的阶段,经历了基础协议、基础架构的搭建阶段,距离比特币诞生已有15年。接下来,区块链将要进入到应用大爆发,即从“1-10”的阶段。如果要谈论“Web3的‘1995时刻’”,就要把时间拉长,从过去两百年的时间维度来观察...

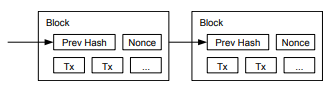

...同样重要,并且很容易被低估:**协议的简单性**。 **比特币最棒的事情之一是协议的 _极致简约_**:  存在一条链,它由一系列区块组成。每个区块通过哈希连接到前一个区...

...OP_DUP OP_CAT OP_CAT OP_CAT OP_SHA256 ``` 现在,我们已经可以在比特币脚本中制作任意复杂的默克尔树了! ### 制作更有用的模板:削弱 OP\_SUCCESS 的威力 如果我们只是想要一个类似于 “…… OR anything you want” 的条件的话,那么允许...

... ## 无法伪造的奢侈消耗:幕后英雄 让我们来回想一下,比特币成为一个突破性创新的背后到底有什么秘密?以下是三个关键因素: 1. 随机性 2. “ [Unforgeable costliness](https://unenumerated.blogspot.com/2008/08/)” (即所谓“无法伪造的...

...一篇描述后来以他命名的签名算法的论文。该算法并不为比特币和许多其他应用所使用的椭圆曲线密码学(ECC) 所特有,尽管可能与椭圆曲线密码学关系是最密切的。 Schnorr 签名有许多良好的性质: - **可证明安全**。Schnorr 签...

...**主要结论** > > - **跨链整合**:Botanix 通过 Spiderchain 实现比特币和以太坊生态系统之间的无缝互操作性。 > > - **EVM 兼容性**:开发者可以通过 Botanix 轻松将以太坊 dApps 移植到比特币区块链。 > > - **去中心化治理**:Botanix 代币持...

...人类的事业” 都是普遍的(潘恩原话)。在许多方面,比特币也是一样的。比特币也不是什么 IQ 测试;相反,比特币只是常识,而且它的影响也几乎是无远弗届的。 很少有人会专门停下来怀疑和理解货币的功能。明明货币协...

...选择它作为 UST 赎回选项。 Luna Foundation Guard 动用了其比特币储备,试图与 Terraform Labs 等 Terra 社区的许多其他成员一起恢复 UST 的Hook。但事实证明,他们的努力不足以恢复对 UST 的信心,因为退出 Terra 的速度没有放缓的迹象。...

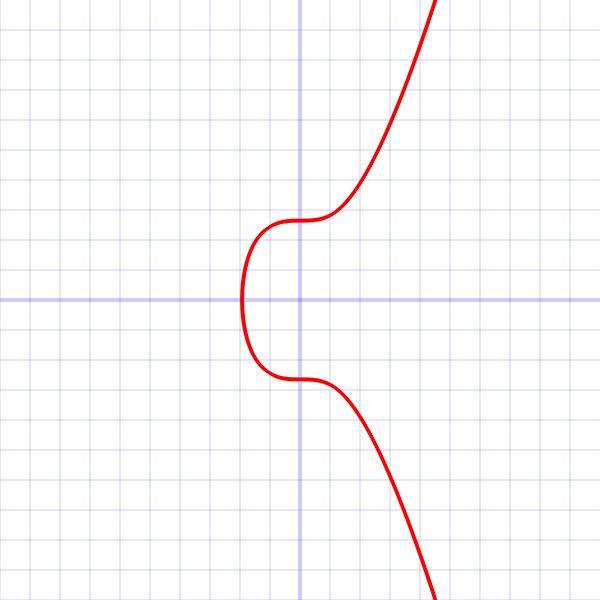

...曲线和加密算法,例如 secp256k1/secp256r1/ed25519/schnorr 等,比特币和以太坊都是使用 secp256k1 加密。  ## 在使用以太坊时,我们首先会生成一个私人账号(以 0x ...

...做市商 (AMM)?](https://learnblockchain.cn/article/18903) [什么是比特币稳定币?](https://learnblockchain.cn/article/18928) [什么是闪电贷?](https://learnblockchain.cn/article/18920) [什么是储备证明?](https://chain.link/education-hub/proof-of-reserves) [什么是稳...

## 第2章 比特币工作原理 ### 2.1 交易,区块,挖矿和区块链 比特币系统与传统的银行和支付系统不同,是基于去中心化的信任。在比特币中,信任不是通过中央权威机构授权而来,而是通过比特币系统中不同用户相互交互自发...

### 主要内容 - 比特币生态系统的出现是为了增强比特币高安全性和经济价值的实用性。虽然最初面临处理速度慢和可用性低的问题,但由于技术进步,该生态系统现在正在迅速扩张。 - 比特币生态系统随着 Stacks 的 Nakamoto 升级...

...是单个加密货币交易传递给至少两个接收者。然而,它与比特币区块链的 51% 攻击有很大相似之处。时间强盗攻击呈现出一种可以将以太坊交易拍卖化的情况。例如,如果你发现了过去区块中非常有利可图的 MEV 机会,你可以提...