2026年最好的 HashiCorp Vault 替代方案

- infisical

- 发布于 2026-03-20 14:46

- 阅读 114

这篇文章系统对比了 2026 年可替代 HashiCorp Vault 的开源或托管方案,重点评估了 Infisical、Mozilla SOPS、CyberArk Conjur、AWS Secrets Manager 以及自建方案在部署成本、开发体验、权限控制、动态密钥、审计、证书管理和云兼容性上的差异。

HashiCorp Vault 的最佳替代方案

发布于 2026 年 3 月 18 日,星期三

HashiCorp Vault 近十年来一直是基础设施和平台团队首选的 secrets management 工具。从本质上说,它是一个用于存储 secrets、加密密钥和证书的 key-value store。但如果你在生产环境中运维过 Vault,你就会知道这些痛点:

- 运维开销:运行一个高可用的 Vault 集群意味着要管理 Raft 共识、存储后端、unsealing 流程以及复杂的 HCL policy。许多组织甚至专门投入整个工程团队来维持 Vault 的运行。

- 陡峭的学习曲线:HashiCorp 围绕 Vault 建立认证项目是有原因的。让团队上手往往需要几个月,而不是几天。

- 开发者采用率低:UI 给人的感觉像是附属品,CLI 才是核心;工作流很僵化,团队往往最终会在 Vault 之上构建自定义工具,只是为了让它变得可用。

除了这些长期存在的困扰之外,行业格局也已经发生变化。2023 年 8 月,HashiCorp 将其许可证从 MPL 2.0 改为 Business Source License(BSL),随后 IBM 以 64 亿美元收购了 HashiCorp,将 Vault 纳入一个更大的企业产品组合。对于那些已经在面对缓慢支持和停滞的开发者体验的团队来说,这些变化加速了他们对替代方案的寻找。以下是最好的开源选项。

1. Infisical

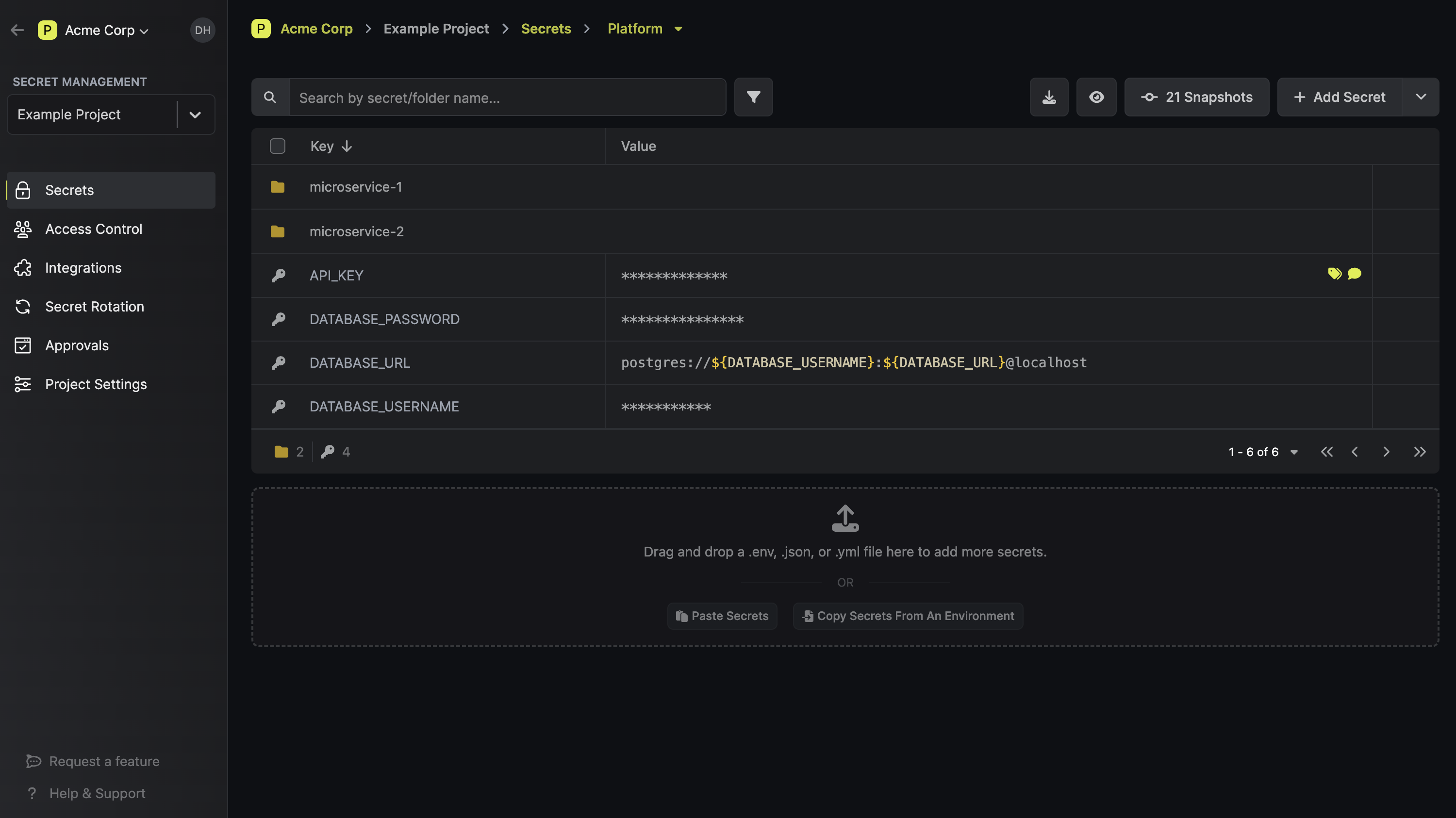

Infisical 是一个开源的 secret management 平台。它提供了一整套端到端工具,覆盖 secret management 的各个方面:从加密的、可版本控制的 secret 存储,到 dynamic secret management,再到跨基础设施集成、secret scanning、泄漏防护以及证书生命周期管理。

行业使用情况

Infisical 被《财富》500 强企业、快速成长的初创公司以及各国政府采用。它是 GitHub 上 最受欢迎的前 10 个安全项目之一,拥有由数万名开发者组成的社区。其核心平台采用 MIT 许可,因此你可以阅读源码、按自己的标准评估,并且无需等待法务或采购流程即可采用。

Vault 往往需要数周的设置,团队才能存储第一个 secret;而 Infisical 的设计目标是让你在第一天就做到这一点。它运行在 Postgres 上(而不是专有的 Raft 共识层),这意味着你的团队已经知道如何运维、备份和扩展底层基础设施。在使用它之前,你不需要先获得相关认证。

对于大型组织,Infisical Enterprise 提供多区域复制、高级 RBAC,以及带 SLA 的 24/7 支持。Hugging Face、Cisco 和 Siemens 等公司如今都在生产环境中使用 Infisical。

成本

Vault 与 Infisical 的最大区别之一,在于你在接触销售团队之前就能获得什么。HashiCorp Vault 的定价 将许多生产关键功能限制在企业许可证之后。Infisical 的开源核心(MIT 许可)包含了团队在生产环境中运行 secrets management 所需的大部分能力:

- 无限的实例、用户、projects、环境和 secrets

- 通过 CLI、API、SDKs、Webhooks 和 Agent 完整访问 secrets

- 与 Kubernetes、Terraform 和 Ansible 的基础设施集成

- 与 GitHub Actions、CircleCI 和 Jenkins 的 CI/CD 集成

- 与 AWS、Vercel 和 Heroku 的云平台集成

- secret 引用、导入和覆盖

- 证书生命周期管理

- Secret scanning 和泄漏防护

- secret sharing

对于需要多区域复制、自定义 RBAC 或合规功能的团队,这些能力可通过 Infisical Enterprise 获得。如果你想使用托管方案,Infisical Cloud 提供一个免费层,包含上述所有内容,并为高级功能提供付费层级。

优点

- 首日即可产生价值:大多数团队可以导入现有 secrets,并在数小时内投入使用,而不是数周或数月

- 运行在 Postgres 上:无需学习专有存储层。你的团队已经知道如何运维、备份和扩展它

- 一体化平台:在一个工具中完成 secrets management、证书生命周期管理、特权访问、secret scanning 和 secret sharing,而不是拼接多个供应商的产品

- 开发者优先的 UX:真正的 UI,内置审批工作流、访问请求和自助式 secret 管理。工程师会真正采用它,而不是绕开它

- MIT 许可的核心:可阅读源码、自托管,并且无需等待法务或采购即可评估

- 开箱即用的广泛集成:原生支持 Kubernetes、Terraform、Ansible、GitHub Actions、AWS 以及数十种其他工具,无需构建自定义连接器

- 灵活部署:支持云端、自托管,或跨任何基础设施的混合部署

缺点

- 比 Vault 更新:Infisical 没有 Vault 那样长达十年的使用历史。对某些组织来说,这在供应商评估中很重要

- 不提供 Encryption as a Service:与 Vault 不同,Infisical 不提供用于对任意传输中数据进行加密/解密的 transit secrets engine

- 企业功能需要付费许可证:多区域复制、自定义 RBAC 和 SAML/SCIM 等高级能力位于企业层级之后,这与该领域的大多数平台类似

2. Mozilla SOPS

SOPS(Secrets OperationS)严格来说并不是传统意义上的 secrets manager。它是一个用于加密和解密文件(YAML、JSON、ENV、INI 以及二进制格式)的 CLI 工具,因此你可以把 secrets 与代码一起存放在版本控制中。SOPS 不会把 secrets 集中存放在服务器里,而是让它们在仓库中以静态加密的形式保存,并在需要时于内存中解密。

SOPS 将密钥管理委托给外部提供方:AWS KMS、GCP KMS、Azure Key Vault、age 和 PGP。这意味着你不需要运行一个独立的 secrets server,但你确实需要其中一种服务来处理加密密钥。

它在 GitOps 工作流中很受欢迎,尤其是在 Flux 和 ArgoCD 场景下,团队希望把加密的 secrets 与 Kubernetes manifests 一起保存在 Git 中。

成本

SOPS 是完全开源的(通过 CNCF 的 MPL 2.0)且可免费使用。你唯一的成本就是为底层 KMS 提供方支付的费用。

维护与治理

2023 年,Mozilla 将 SOPS 捐赠给 CNCF 作为一个 Sandbox 项目。如今它由 getsops 组织下的一组新的社区维护者维护,并且仍在积极开发中,且有 定期发布。

优点

- 零基础设施开销:没有 server、没有集群、没有 unsealing。SOPS 是一个用于加密和解密文件的单一二进制程序

- Git 原生工作流:加密的 secrets 存放在你的仓库中,因此它们会像其他所有内容一样经过同样的代码审查和版本管理流程

- 灵活的密钥管理:支持 AWS KMS、GCP KMS、Azure Key Vault、age 和 PGP,因此你可以使用团队已经在用的任何方案

- 适合 CI/CD:与 Flux、ArgoCD、Helm Secrets 以及大多数部署流水线配合良好

- 易于采用:与搭建完整的 secrets management 平台相比,学习曲线要小得多

缺点

- 不是 secrets manager:SOPS 只负责加密文件。它不提供 dynamic secrets、secret rotation、访问控制、审计日志,也没有用于跨团队管理 secrets 的 UI

- 无法通过 API 访问 secrets:应用不能像从 Vault 或 Infisical 那样在运行时从 SOPS 获取 secrets。你需要单独的流程来解密并注入它们

- 随着复杂度增长扩展性较差:当 secrets、环境和团队数量增加时,在多个仓库中管理加密文件会变得难以维护

- 没有集中可见性:没有 dashboard 或审计轨迹来显示谁在何时访问了什么。治理完全依赖你的 Git 历史

- 密钥管理由你负责:SOPS 将加密委托给外部 KMS 提供方,但你负责配置并确保这些密钥的访问安全

3. CyberArk Conjur

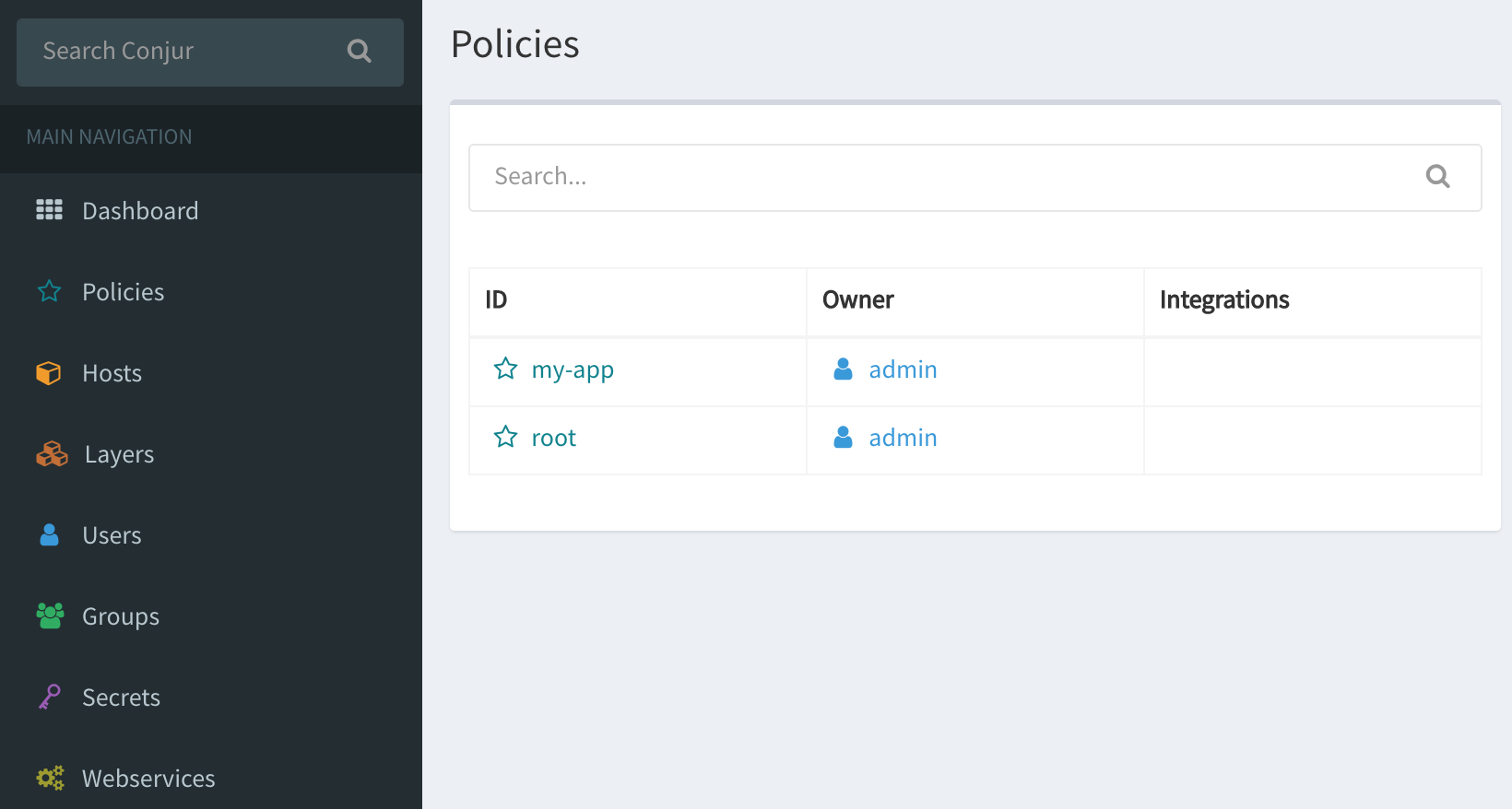

CyberArk Conjur 是一个围绕 machine identity 和基于 policy 的访问控制构建的 secrets management 平台。它旨在认证 workloads(容器、VM、CI/CD 作业),并在运行时为它们提供所需的 secrets,使用声明式 policy 语言来定义谁能访问什么。

Conjur 有三种形式:Conjur Open Source(LGPL 许可,社区支持)、Secrets Manager Self-Hosted(企业版,原名 Conjur Enterprise)以及 Secrets Manager SaaS(托管云服务)。

开源版本提供核心 API、CLI 和 SDK,但高可用、Web UI、LDAP/SAML 集成以及 audit streaming 等生产功能需要企业版或 SaaS 层级。

CyberArk 最初于 2017 年收购了 Conjur Inc.。2026 年 2 月,Palo Alto Networks 完成了对 CyberArk 的 250 亿美元收购,将 Conjur 纳入一个更大的企业安全产品组合。现在判断这会如何影响产品路线图、定价或开源项目还为时过早,但如果你打算对该平台做长期押注,这一点值得纳入考量。

开发者体验

Conjur 的优势在于其安全模型。Policy-as-code、基于角色的访问控制,以及原生 workload 认证(Kubernetes、AWS IAM、OIDC)为安全团队提供了强有力的控制。但开发者体验一直是一个持续存在的痛点。

UI 仅限于企业层级,policy 语言有学习曲线,而日常工作流给人的感觉更偏向安全运维人员,而不是需要消费 secrets 的开发者。

成本

CyberArk Conjur 定价 采用基于 identity 的模型,即按管理的人类和非人类 identity 数量收费。Conjur OSS 是免费的,但功能受限:没有 HA、没有 Web UI、没有企业级认证集成。

大多数生产环境最终都会需要企业插件(LDAP/SAML、audit streaming、FIPS 模块),这意味着你实际上要签企业合同。部署、维护和培训成本会叠加在许可证之上,尤其是因为 Conjur 需要专门的专业知识来运维。

优点

- 强大的 workload 认证:Kubernetes、OpenShift、AWS IAM、Azure 和 OIDC 的原生 authenticator 让应用无需硬编码凭证即可向 Conjur 完成认证

- Policy-as-code 模型:访问控制以声明式方式定义,非常适合 GitOps 和 infrastructure-as-code 工作流

- 为 machine identity 而设计:从底层就围绕非人类 identity 构建,这对于容器密集型和 CI/CD 密集型环境来说是一个真正的优势

- 企业级安全功能:企业层级中的审计日志、secret rotation 和细粒度 RBAC 满足受监管行业的合规要求

- 从 OSS 到 Enterprise 的升级路径:开源版本与企业产品共享相同的 API 和数据模型,因此迁移很直接

缺点

- 糟糕的开发者体验:界面重度依赖 CLI,policy 语言复杂,而且开源版本没有 Web UI。开发者往往会寻找变通方案,而不是直接采用它

- LGPL 许可带来摩擦:与 MIT 或 Apache 2.0 相比,LGPL 对法务团队来说更难评估,这会在严格遵循开源政策的组织中拖慢采用速度

- 总拥有成本高:企业授权、部署所需的专业服务、专门维护它的人员以及培训成本,使得 Conjur 的运行成本很高,尤其是对中型团队而言

- 收购带来的不确定性:随着 Palo Alto Networks 现在拥有 CyberArk,Conjur 的开源项目和定价模型的长期方向并不明确

- 高可用仅在企业版提供:高可用需要企业许可证,这意味着开源版本不适合需要 uptime 保证的生产工作负载

4. AWS Secrets Manager

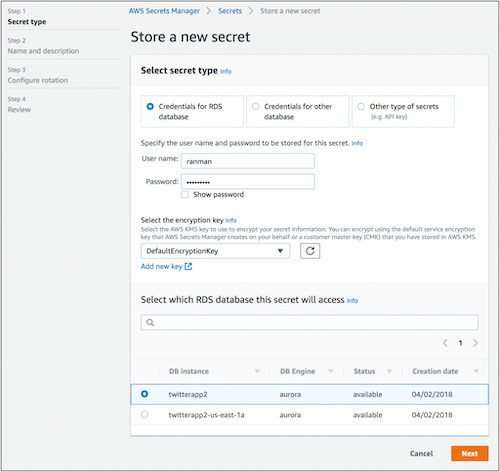

AWS Secrets Manager 是 Amazon 完全托管的 secrets management 服务。它负责在 AWS 生态系统内存储、检索和轮换数据库凭证、API keys 和 OAuth tokens 等 secrets。

如果你的基础设施主要运行在 AWS 上,那么这就是阻力最小的路径:无需部署任何东西,无需管理集群,并且它与 RDS、Lambda、ECS 和 IAM 等服务原生集成。

对于评估 Vault 替代方案的团队来说,AWS Secrets Manager 经常被视为“我们已经有这个了”的选项。对于以 AWS 为主、并且 secrets 需求相对直接的团队来说,它可以是一个合理的选择。问题在于,随着基础设施的增长,它是否足够用。

如果想更深入地了解二者如何比较,请参阅我们的 AWS Secrets Manager vs HashiCorp Vault 分析。

开发者体验

开发者体验与 AWS 紧密耦合。如果你的团队长期使用 AWS 控制台、CLI 和 SDK 生态,Secrets Manager 会感觉很自然。secrets 按名称组织,支持版本管理,并且可以通过任何语言中的 AWS SDK 以编程方式访问。对受支持的服务(RDS、Redshift、DocumentDB)内置轮换,并且可以通过 Lambda 函数扩展自定义轮换逻辑。

不过,离开 AWS 后体验就会大打折扣。它没有跨云支持,也没有用于本地开发的独立 CLI,更没有像 Infisical 甚至 Vault 那样、专为开发者设计的 UI 来浏览和管理跨项目、跨环境的 secrets。

如果你运行的是多云或混合架构,就需要为非 AWS 资源准备单独的解决方案,这通常会导致在两个地方管理 secrets。

成本

AWS Secrets Manager 每个 secret 每月收费 0.40 美元,外加每 10,000 次 API 调用 0.05 美元。对于少量 secrets 来说,这很便宜。但成本会线性增长:1,000 个 secrets 的费用是每月 400 美元,还不包括 API 调用;而在高吞吐、频繁读取的环境中,API 费用也会累积起来。

除了初始试用期之外,Secrets Manager 没有免费层额度。

还有一个隐性成本:因为 Secrets Manager 只覆盖 AWS,运行多云或混合基础设施的团队最终还得在它之外再付费购买第二套 secrets management 方案,这实际上会把运维开销翻倍。

如果你正碰到这些限制,我们整理了一份值得评估的 AWS Secrets Manager alternatives 列表。

优点

- 零运维开销:由 AWS 完全托管。没有服务器、没有集群、没有打补丁、没有 unsealing

- 原生 AWS 集成:可与 RDS、Lambda、ECS、EKS 和 IAM 即开即用地配合进行访问控制

- 内置轮换:支持的 AWS 数据库服务可自动轮换凭证,并可通过 Lambda 扩展自定义轮换

- 默认加密:所有 secrets 都使用 AWS KMS 加密,并支持客户管理的密钥

- 通过 CloudTrail 进行审计日志:每一次 secret 的访问和修改都会被记录,有助于合规

缺点

- AWS 锁定:只能在 AWS 生态系统内使用。不支持 Azure、GCP、本地部署或多云环境

- 没有开发者工作流:没有审批工作流、访问请求、secret sharing 或面向团队的 UI。它是基础设施工具,而不是开发者平台

- 没有 secret scanning 或泄漏防护:不会检测或阻止 secrets 被提交到仓库或暴露在日志中

- 组织结构有限:secrets 是按名称组织的平铺 key-value 对。除了你自己通过命名规范构建的方式之外,没有 projects、环境或层级化组织的概念

- 没有自托管选项:完全专有且仅提供云服务。如果你的合规要求强制要求本地部署或数据主权,它就不是一个选项

- 成本线性增长:按 secret 计费的模式在规模化后会变得昂贵,尤其是当 API 调用量很高时

5. 自建 Secret Management 工具

有些组织会决定自己构建 secrets management 系统,而不是采用现成产品。Lyft、Pinterest 和 Segment 等公司过去都走过这条路。

吸引力是显而易见的:你得到的是完全符合基础设施需求的系统,在如何融入工作流方面没有任何妥协。

但构建一个 secrets manager 不同于构建大多数内部工具。你在构建的是安全基础设施,这意味着在正确性、加密、访问控制和可审计性方面的标准,远高于普通内部服务。在决定走这条路之前,值得先弄清楚自己到底要承担什么。

开发者体验

自研系统的开发者体验完全由你决定,这既是优势,也是风险。你可以设计出完全贴合技术栈的 API、CLI 和工作流。

但在实践中,大多数自建方案最终都会在面向开发者的层面投入不足。负责构建它的团队把重点放在把安全模型做对,而 UI、入门文档、SDK 支持以及面向开发者的自助式工作流,往往会被降级处理。

这会产生与 Vault 相同的采用问题:如果工具难以使用,开发者就会寻找变通方案。硬编码凭证、.env 文件和 Slack 消息会变成影子 secrets management 系统。安全工具只有在真正被使用时才有效。

新工程师也会面临更陡峭的上手曲线。对于像 Infisical 或 Vault 这样被广泛采用的工具,有公开文档、社区教程和 Stack Overflow 答案。对于自定义系统,所有这些组织知识都只存在于内部 wiki(如果有的话)以及构建它的工程师脑中。

成本

自建没有明码标价,但成本是真实存在的,而且往往被低估:

- 初始构建:一个由 2-3 名工程师组成的小团队,在设计、开发和测试上花费 3-6 个月。按全负担工程成本计算,在系统首次在生产环境处理第一个 secret 之前,轻松就是 20 万到 50 万美元以上

- 持续维护:安全补丁、依赖更新、基础设施扩展、值班轮换。这不是一个“造好就忘”的项目。大多数走这条路的团队最终都会有 1-2 名工程师长期专门维护它

- 机会成本:每一小时花在 secrets 基础设施上的工程时间,都是没有花在产品上的时间。对于一个拥有 100+ 工程师的公司来说,这是最显著的隐性成本

- 审计与合规:自定义系统会受到审计员和安全审查者更严格的审查,因为他们对实现方式不熟悉。用自建 secrets manager 通过 SOC 2、HIPAA 或 PCI 审计,需要额外数周的文档和审查工作

- 知识集中风险:当构建该系统的工程师离开时,组织会失去关键上下文。这会随着时间推移不断累积脆弱性

优点

- 完全自定义:你可以设计出完全贴合自身基础设施、工作流和安全模型的系统,没有任何妥协

- 完全控制:你决定发布节奏、架构和路线图。没有供应商依赖、没有许可证变更、也不用担心收购

- 深度集成:专门构建的系统可以与内部工具、部署流水线和认证基础设施进行紧密集成,而现成产品未必支持这些

缺点

- 巨大的工程投入:构建一个生产级 secrets manager,需要加密、访问控制、审计日志、轮换和高可用,这要求深厚的安全专业知识以及数月专门的工程时间

- 持续维护负担:系统需要持续打补丁、扩容和提供值班支持。这个负担不会随时间减少;随着使用量增加,它只会增长

- 开发者采用率低的风险:如果不在 UX、文档和自助式工作流上投入,开发者会绕开这个工具,而不是采用它

- 合规摩擦:审计员和安全审查者对成熟产品更熟悉。自定义系统需要更多文档和解释才能通过审计

- 无法随团队规模扩展:随着组织增长,自建方案往往需要大幅重构。成熟平台开箱即有的功能(多租户、RBAC、secret versioning)往往在事后补加时成本高昂

- 知识孤岛:系统的设计和运维知识往往掌握在少数工程师脑中,给组织造成单点故障

这些 Vault 替代方案如何比较?

选择合适的 secrets management 工具,取决于你的基础设施、团队规模,以及你愿意承担多少运维开销。下面的表格从对评估 Vault 替代方案的平台和基础设施工程师最重要的功能维度,对每个替代方案进行了比较。

| HashiCorp Vault | Infisical | Mozilla SOPS | CyberArk Conjur | AWS Secrets Manager | In-House | |

|---|---|---|---|---|---|---|

| 开源 | ❌ BSL | ✅ MIT | ✅ MPL 2.0 (CNCF) | ⚠️ LGPL(OSS)、专有(Enterprise) | ❌ | N/A |

| 可自托管 | ✅ | ✅ | N/A(CLI tool) | ✅ | ❌ | ✅ |

| 云端 / 托管选项 | ✅ (HCP Vault) | ✅ | N/A | ✅ | ✅ | ❌ |

| Dynamic Secrets | ✅ | ✅ | ❌ | ✅ | ⚠️ 仅轮换 | 取决于构建 |

| Secret Rotation | ✅ | ✅ | ❌ | ✅ | ✅(仅 AWS 服务) | 取决于构建 |

| 证书管理(PKI) | ✅ | ✅ | ❌ | ❌ | ❌ | 取决于构建 |

| Privileged Access Management | ❌ | ✅ | ❌ | ⚠️ 通过 CyberArk PAM suite | ❌ | 取决于构建 |

| Secret Scanning | ❌ | ✅ | ❌ | ❌ | ❌ | 取决于构建 |

| Secret Sharing | ❌ | ✅ | ❌ | ❌ | ❌ | 取决于构建 |

| 开发者 UI / Dashboard | ⚠️ 有限 | ✅ | ❌ | ⚠️ 仅企业版 | ⚠️ 仅 AWS Console | 取决于构建 |

| 内置审批工作流 | ❌ | ✅ | ❌ | ❌ | ❌ | 取决于构建 |

| Encryption as a Service | ✅ | ✅ | ❌ | ❌ | ❌ | 取决于构建 |

| 多云 / 云无关 | ✅ | ✅ | ✅(通过 KMS providers) | ✅ | ❌ 仅 AWS | 取决于构建 |

| Kubernetes 原生集成 | ✅ | ✅ | ✅(通过 Flux/ArgoCD) | ✅ | ✅ | 取决于构建 |

| CI/CD 集成 | ✅ | ✅ | ✅ | ✅ | ⚠️ 仅 AWS 原生 | 取决于构建 |

| 审计日志 | ✅ | ✅ | ❌ | ✅(Enterprise) | ✅(通过 CloudTrail) | 取决于构建 |

| 运行在 Postgres 上 | ❌(Raft) | ✅ | N/A | ✅ | N/A(managed) | 取决于构建 |

| 首日即可产生价值 | ❌ | ✅ | ✅ | ❌ | ✅(如果仅 AWS) | ❌ |

| 无供应商锁定 | ⚠️ BSL + IBM 收购 | ✅ | ✅ | ⚠️ Palo Alto Networks 收购 | ❌ | ✅ |

有几点需要注意:SOPS 是一个文件加密工具,不是中心化 secrets manager,因此许多类别并不适用。自建方案中的“取决于构建”反映了这样一个现实:你可以构建任何东西,但每一项功能都意味着额外的工程投入。而 AWS Secrets Manager 的能力在 AWS 内很强,但在 AWS 之外就很有限。

Infisical 适合你吗?

如果你曾花时间管理 Vault 集群、调试 HCL policy,或等待数月才让你的 secrets 配置达到生产可用状态,那么 Infisical 的目标就是解决这些问题。

它运行在 Postgres 上(而不是专有的 Raft),开箱即带有开发者 UI 和内置工作流,大多数团队可以在一天内投入使用。无需认证,也无需在其之上再构建自定义工具。

secrets、证书、特权访问和 secret scanning 都集中在一个平台中。核心开源采用 MIT 许可。你可以按需要以云端、自托管或混合方式部署。

免费注册,联系专家 讨论从 Vault 迁移,或查看 文档 了解它如何适配你的技术栈。

Ashwin Punj

Solutions Engineer, Infisical

开始使用 Infisical 简单、快速,而且免费。

- 原文链接: infisical.com/blog/hashi...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 翻译

- 学分: 0

- 标签: Vault替代方案 密钥管理 Infisical SOPS CyberArk Conjur AWS Secrets Manager

- Infisical蜜令:诱饵凭证捕获泄露风险 88 浏览

- Agent Vault:面向 Agent 的开源凭证代理与 Vault 168 浏览

- OWASP 密钥管理备忘单:你需要知道什么 118 浏览

- 你的 AI 编程代理正在读取你的 .env 文件 103 浏览

- Pulumi 密钥管理:保护跨堆栈与流水线的凭据安全 97 浏览

- Introducing OWS, the Open Wallet Standard 502 浏览

- 使用 Infisical 进行 OpenTofu 密钥管理 95 浏览

- 区块链运营安全评估:基础设施保障 640 浏览

- Cursor Cloud Agents 的安全密钥管理 92 浏览

- 使用 Infisical 管理 Azure DevOps 密钥 118 浏览

- 安全最佳实践 143 浏览