什么是密钥管理?定义与最佳实践

- infisical

- 发布于 2024-01-16 19:18

- 阅读 83

文章解释了 Secret Management 的概念:它负责安全管理密码、API Key、加密密钥和Token等敏感凭证,核心目标是防止泄露、减少内部和外部威胁,并满足合规要求。文章还梳理了常见挑战,如 secret sprawl、多环境一致性、权限控制、审计和人为失误,并给出最佳实践,包括加密、最小权限、日志监控、定期轮换、自动化管理、密码策略和安全培训。最后介绍了 Infisical 等开源 vault 工具在企业中的应用价值。

简介

在快节奏的数字时代,保护敏感信息对任何企业都至关重要。这正是 Secret Management 发挥关键作用的地方。它不仅仅是密码保护,更关乎保障那些维系数字系统安全运行的关键凭证。

什么是 Secret Management?

Secret Management 涉及管理和保护密码、API keys、加密 keys 和 tokens 等数字凭证。这些凭证是安全访问 IT 系统、数据库和应用程序的关键。

为什么 Secret Management 如此重要?

1. 确保对网络威胁的强大安全防护

- 防范数据泄露:Secrets management 最重要的作用之一,就是帮助防止数据泄露。密码和加密 keys 等 secrets 往往是网络攻击的目标。一旦这些信息被攻破,就可能导致未授权访问以及潜在的数据被盗。

- 缓解内部威胁:并非所有威胁都来自组织外部。Secret Management 还通过限制对敏感信息的访问来防范内部威胁,包括确保员工只能访问其岗位所需的信息。

- 保护客户数据:在许多行业中,客户数据既敏感又有价值。有效的 Secret Management 可确保这些数据保持安全,从而维护客户信任并避免声誉受损。

2. 符合监管标准

- 满足行业法规:许多行业都受到法规约束,要求保护敏感数据。例如,美国医疗行业有 HIPAA,欧洲金融行业有 GDPR,美国则有 SOX 等法规。Secret Management 是遵守这些法规的关键组成部分。

- 避免法律和财务处罚:未能遵守这些法规可能会导致严重的法律和财务后果。恰当的 secrets management 通过确保敏感数据按照法律标准处理,有助于避免这些处罚。

3. 支持自动化和技术进步

- 促进安全自动化:随着企业自动化更多流程,对安全、自动化 secrets 管理的需求也在增长。自动化系统通常需要访问敏感数据,而安全地管理这些 secrets 对这些系统的完整性至关重要。

- 支持云和混合环境:随着向云和混合 IT 环境转变,Secret Management 变得更加重要。这些环境通常涉及多个平台和服务,每个平台和服务都需要安全的身份验证方法。

- 可扩展性和灵活性:有效的 Secret Management 系统使组织能够安全地扩展其运营。随着公司成长和变化,它们可以增加新的服务和技术,而不影响安全性。

Secret Management 面临的挑战

1. 管理不断增长的 secrets 数量

- 随着扩张而增加的复杂性:随着组织的发展,它们往往会处理越来越多的 secrets。这可能包括密码、API keys 和加密 keys,每一种都需要被管理和保护。庞大的数量使得跟踪和保护这些 secrets 变得更加复杂(这个问题也称为 secret sprawl)。

- 多样化的 secrets 类型:不同类型的 secrets(如数据库凭证、API tokens 和 private keys)通常需要不同的处理流程。如何高效管理这种多样性而不牺牲安全性,是一项重大挑战。

2. 在多样化 IT 环境中保持一致性

- 多个平台和环境:现代 IT 环境通常包括云服务、本地服务器和混合系统的组合。每个环境都有其自身的安全协议和要求,这使得一致的 secret management 成为一项复杂任务。

- 与现有系统集成:将 secret management 解决方案集成到现有 IT 基础设施中,同时不造成中断或安全漏洞,是一种需要谨慎把握的平衡。

3. 确保严格的访问控制和身份验证

- 平衡访问与安全:确定谁可以访问哪些 secrets 是 secret management 的关键方面。它不仅涉及分配访问权限,还涉及随着组织内角色和特权访问需求的变化,持续监控并进行调整。

- 身份验证协议:为访问 secrets 实施强大的身份验证机制,例如 multi-factor authentication,可能具有挑战性,但对提升安全性至关重要。

4. 适应快速的技术变化

- 跟上技术进步:IT 领域持续演进。调整 secret management 策略以跟上新技术和新威胁,是一项持续性的挑战。

- 新兴安全威胁:网络威胁也在持续演变。Secret Management 策略必须足够灵活,才能适应新型攻击和漏洞。

5. 审计和合规

- 跟踪和审计访问:定期审计谁在何时访问了什么 secret,对于安全和合规至关重要。然而,建立全面的审计日志和审计机制,同时又不影响生产力,可能具有挑战性。

- 符合监管要求:实现数据安全并遵守各种行业特定法规,需要持续保持警惕,并不断调整 secret management 实践。

6. 人为因素与错误

- 减少人为错误:即使有自动化系统,人为因素仍然是一个重大风险。教育员工并确保他们遵循 secret management 最佳实践,是一个持续的过程。

- 内部威胁:监测和防止有意或无意的内部威胁,是 secret management 的一个复杂方面。

有效 Secret Management 的最佳实践

1. 优先加密 secrets

- 静态和传输中的加密:始终加密 secrets,不仅在它们被存储时(静态),也在它们被传输时(传输中)。这种双层加密可防范不同类型的潜在泄露。

- 实施强加密标准:使用行业标准的加密算法,并定期更新它们,以确保其在面对新兴威胁时依然安全。

2. 实施严格的访问控制

- 最小权限原则:仅在需要知晓的基础上授予对 secrets 的访问权限。只有那些因职责需要访问特定 secrets 的人员才应拥有这些权限,而且其访问级别应为完成任务所必需的最低限度。

- 定期审查和撤销访问权限:定期审查谁可以访问哪些 secrets,并撤销不再需要的访问权限,尤其是在员工变更岗位或离开组织时。

3. 开展定期审计和监控

- 审计轨迹:维护关于 secrets 何时以及如何被访问的全面日志。这有助于跟踪未授权访问、防止 secret sprawl,并理解合法访问的上下文。

- 实时监控:实施能够实时监控 secret 访问并向管理员发出异常模式警报的系统,这些异常模式可能表明存在安全威胁。

4. 实施 secrets 的常规轮换

- 计划性的 secret 更改:定期更改 secrets,以降低其被泄露的风险。这一做法对于高度敏感的系统或在安全事件发生后尤其重要。

- 自动化 secret 轮换:在可行的情况下,使用自动化工具轮换 secrets 并生成 dynamic secrets,这可减少人为错误的可能性,并确保及时更新。

5. 利用自动化进行 Secret Management

- 用于 secret 分发和轮换的自动化工具:使用自动化工具来分发和轮换 secrets。这降低了人为错误的可能性,例如意外暴露 secret。

- 与 DevOps 和 IT 工作流集成:将 secret management 工具集成到现有 DevOps 和 IT 工作流中,以确保无缝且安全的运营。

6. 建立强密码策略

- 复杂性和唯一性:鼓励或强制创建复杂且唯一的密码,以降低暴力破解攻击的风险。

- 定期更改密码:强制定期更改密码,同时避免重复使用旧密码。

7. 提供全面的培训和意识提升

- 员工教育:定期教育员工了解 secrets management 的重要性以及应遵循的最佳实践,这可以显著降低人为导致泄露的风险。

- 营造安全文化:培育优先考虑安全的公司文化,将保护 secrets 视为集体责任。

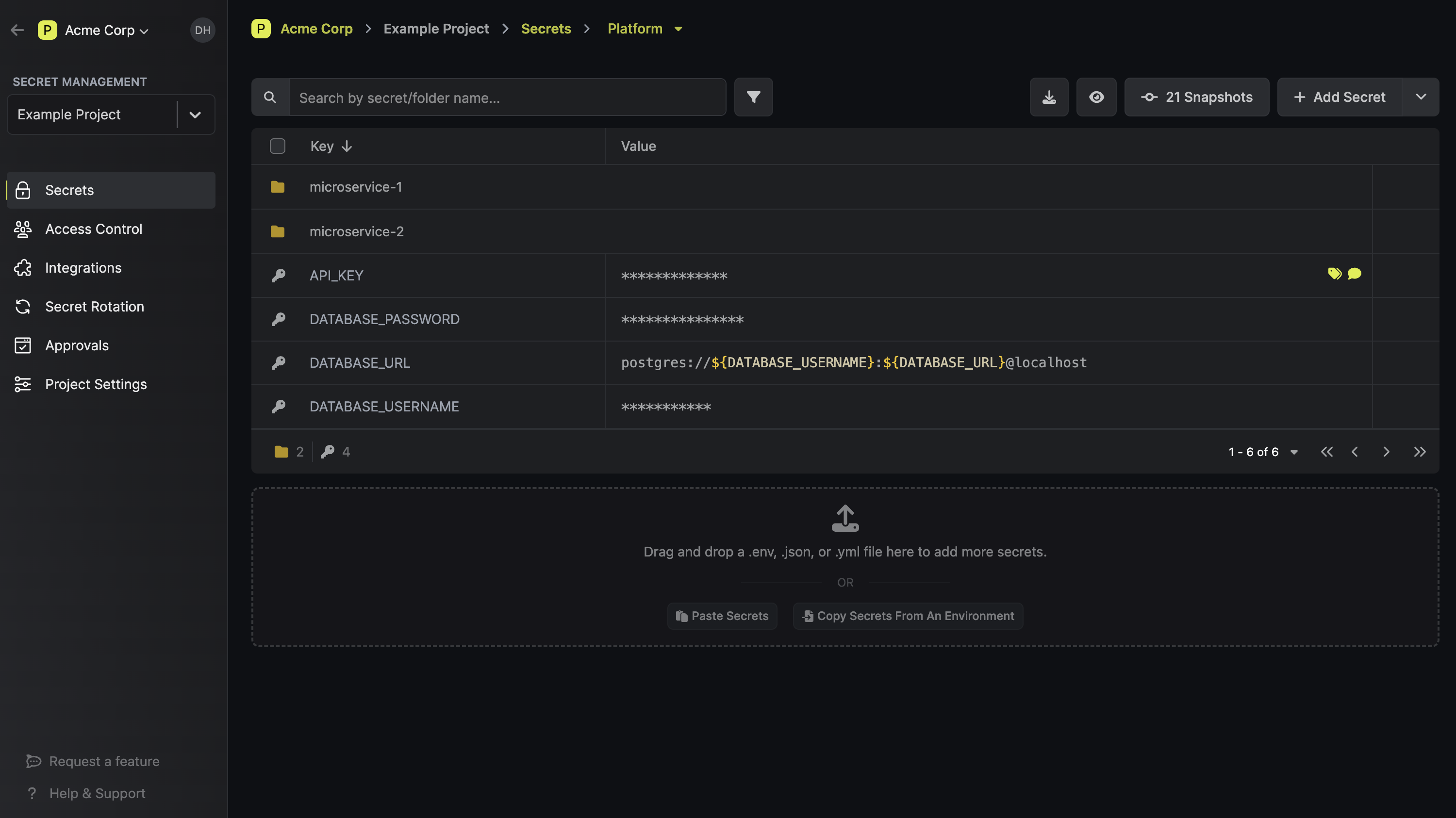

帮助进行 Secret Management 的工具

在 secret management 领域,各种被称为 vaults 的工具,如 HashiCorp Vault 和 Infisical,都提供了强大的解决方案来保护敏感数字凭证。其中,Infisical 是一个开源 secrets management 平台。它是一个值得关注的解决方案,尤其体现在其用户友好的界面和先进的安全特性上。它专注于提供一个高度安全的环境,用于存储和管理 secrets,并强调易用性和集成灵活性。这使得 Infisical 成为希望在 secret management 实践中兼顾高级安全性与易用性的企业的优秀 secret manager。

结论

Secret Management 是当今数字世界中 IT 安全不可或缺的一部分。理解并实施强大的 secret management 实践,不仅能保护组织的数据,还能增强其完整性和可信度。使用优秀的 secret manager,可以帮助组织在最大化效率的同时实现高水平的安全性。它是整体战略中的关键组成部分,用于保护数字资产并维持运营连续性。

- 原文链接: infisical.com/blog/what-...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- OWASP ASI02 详解:AI代理工具误用攻击 17 浏览

- Agent Vault:面向 Agent 的开源凭证代理与 Vault 165 浏览

- 基于故障复盘的开发 118 浏览

- OWASP 密钥管理备忘单:你需要知道什么 116 浏览

- 你的 AI 编程代理正在读取你的 .env 文件 102 浏览

- Pulumi 密钥管理:保护跨堆栈与流水线的凭据安全 97 浏览

- 基于 EIP-8141 帧交易实现原生临时密钥轮换与量子安全 412 浏览

- Introducing OWS, the Open Wallet Standard 501 浏览

- 加密如何塑造数字革命 87 浏览

- 2026年最好的 HashiCorp Vault 替代方案 112 浏览

- 使用 Infisical 进行 OpenTofu 密钥管理 91 浏览

- 区块链运营安全评估:基础设施保障 639 浏览