谷歌对比特币的量子威胁:论文究竟说了什么

- encryptorium

- 发布于 2026-04-03 12:47

- 阅读 18

谷歌量子AI的研究指出破解比特币签名所需的物理量子比特数较此前估值降低了20倍,仅需约50万个。尽管目前硬件尚无法实现,但研究强调了Taproot等协议暴露公钥带来的量子风险,并详述了区块链行业向后量子密码学(PQC)标准迁移的现状与紧迫性。

数据、差距,以及为何“比特币已死”的头条新闻没有抓到重点

太长不看: 谷歌量子人工智能(Google Quantum AI)的一篇新论文显示,破解比特币的椭圆曲线签名可能需要不到 500,000 个 physical Qubits;这比之前的估计减少了大约 20 倍。这是一个真实的科学结果。但目前还没有具备该能力 1% 的机器存在,而且这篇论文是一份资源估算,而不是时间轴预测。真实的情况是,迁移工作已经展开,行动窗口是以年为单位衡量的,而不是分钟。

“谷歌将量子破解预估降低 20 倍,为比特币和以太坊开启 6000 亿美元倒计时,”CryptoSlate 的头条新闻如是说。Quantum Insider 则宣称 “Q-Day 离我们更近了。”

这些头条新闻背后的论文是来自 Google Quantum AI、斯坦福大学和以太坊基金会(Ethereum Foundation)的可靠研究人员的真实科学成果。但恐慌却不是。该团队发表了一份严谨的资源估算,用于解决 secp256k1(保护比特币、以太坊和大多数加密货币钱包的曲线)上的椭圆曲线离散对数问题(ECDLP)。结果是对攻击者需要的 Qubit 数量给出了更紧凑的界限,而且这个数值比之前的估计要低。但 lower(更低)和 feasible today(今日可行)并不是一回事。这篇论文说了什么、没说什么,以及已经在针对它做什么,是三个截然不同的故事。

论文到底发现了什么

这篇论文,Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities (arXiv:2603.28846),于 2026 年 3 月 30 日发布。共有九位作者参与,涵盖了 Google Quantum AI、加州大学伯克利分校、斯坦福大学和以太坊基金会:Babbush、Zalcman、Gidney、Broughton、Khattar、Neven、Bergamaschi、Drake 和 Boneh。

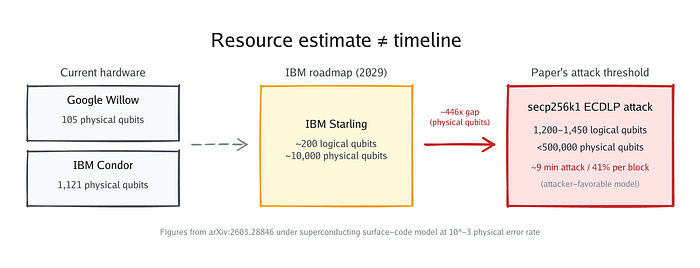

他们的核心结果是:在 secp256k1 上解决 ECDLP 需要不到 1,200 个 logical Qubits 和 9000 万个 Toffoli gates,或者不到 1,450 个 logical Qubits 和 7000 万个 Toffoli gates。映射到物理错误率为 $10^{-3}$ 的超导 surface-code 架构上,这相当于不到 500,000 个 physical Qubits。

低门(low-gate)变体从就绪状态执行大约需要 9 分钟。由于比特币的区块间隔是 10 分钟,论文的图 6 显示每个区块间隔大约有 41% 的成功概率。这些数据假设了一个对攻击者有利的模型:单个签名目标、快速的公钥传播且没有网络级防御。它们描述的是理想条件下的理论能力,而非操作上的确定性。

这些数字比先前的估计提高了约 20 倍。作为对比,Litinski (2023) 使用受硅光子学启发的架构估计需要约 700 万个 physical Qubits,而 Webber 等人 (2022) 估计 24 小时攻击需要 1300 万个 Qubit,1 小时攻击需要 3.17 亿个。

这种提升源于算法优化,而非建造了更大的机器。作者完善了用于椭圆曲线算术的量子电路布局,减少了模逆所需的 ancilla Qubits 数量,并优化了 Toffoli gates 的分解。结果是,对于同样的数学攻击,资源预算变得更加紧凑。

一个重要的限制条件是:该论文描述的是一台在 surface-code 架构上运行、具有完整错误修正能力的容错量子计算机。这并不是近期的 NISQ (Noisy Intermediate-Scale Quantum) 设备。目前还没有这样的容错系统存在,论文也没有声称有。

它没说什么

这篇论文并未声称目前有人能破解比特币。它也没有提供此类机器何时会出现的时间轴。

考虑一下硬件差距。迄今为止建造的最大的超导量子处理器是 IBM 的 Condor,拥有 1,121 个 physical Qubits(2023 年 12 月)。此后,IBM 已不再将原始 Qubit 数量作为衡量标准,转而关注基于其 156 个 Qubit 的 Heron R2 处理器构建的模块化纠错架构。谷歌的 Willow 拥有 105 个 physical Qubits(截至 2024 年 12 月)。论文的攻击在特定的超导 surface-code 模型下,在 $10^{-3}$ 的物理错误率下需要不到 500,000 个 physical Qubits;即使是 Condor 也离这个门槛还差 446 倍,而且这些机器都没有实现该攻击所假设的容错错误修正。

IBM 目前的容错路线图目标是在 2029 年通过其 Starling 系统实现约 200 个 logical Qubits,仍然远低于攻击所需的 1,200 到 1,450 个 logical Qubits。从大约一千个 Qubit 扩展到数十万个,涉及布线密度、低温冷却和纠错开销等尚未解决的工程问题。

论文也没有声称量子计算会威胁比特币挖矿。保护比特币工作量证明的 SHA-256 哈希算法能够抵御 Shor 算法。威胁专门针对 secp256k1 上的 ECDSA 和 Schnorr 签名。由 Dallaire-Demers (arXiv:2603.25519) 发表的另一篇论文研究了量子挖矿,发现按照 2025 年 1 月的难度进行挖矿将需要大约 $10^{23}$ 个 physical Qubits 和 $10^{25}$ 瓦的功率。量子矿机并不是一个现实的担忧。

这篇论文的价值在于收紧了资源估算,以便防御者能够更精确地进行规划。它告诉我们:“如果你建造这台机器,这就是它的成本。”它并没有告诉我们这台机器何时会出现。这是不同的问题,将它们混为一谈正是“资源估算”变成“比特币在 9 分钟内被破解”的原因。

大多数报道遗漏的 Taproot 细节

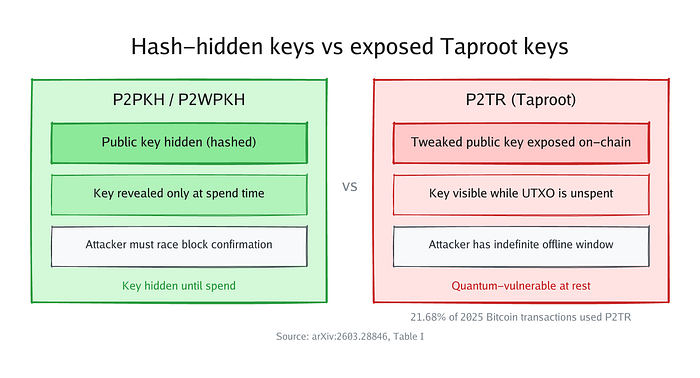

比特币的脆弱性不仅取决于签名方案,还取决于公钥在链上的存储方式。

Pay-to-Public-Key-Hash (P2PKH) 和 Pay-to-Witness-Public-Key-Hash (P2WPKH) 地址存储的是公钥的哈希值。真正的公钥只有在所有者花费代币时才会显露。量子攻击者需要从广播的交易中提取公钥,并在交易确认前将其破解。这是一个非常困难的时间约束。

Pay-to-Taproot (P2TR) 地址(于 2021 年 11 月的 Taproot 升级中引入)的工作方式则不同。它们在链上将经过调整的公钥暴露为椭圆曲线点,而 UTXOs(未花费的代币)保持未花费状态。这给量子攻击者提供了一个无限的窗口在离线状态下解决 ECDLP,而无需与区块确认竞速。任何 P2TR UTXO 都是一个常设目标。

这种折中在当时是已知的。比特币开发者 Luke Dashjr 于 2021 年 3 月 15 日在 bitcoin-dev 邮件列表中发布了一条警告,标题为“公益广告:Taproot 失去量子保护”。社区接受了这种折中,因为量子威胁似乎还很遥远。谷歌的论文压缩了这一时间轴预测,使得 Taproot 的暴露比五年前看起来更加紧要。论文的表 I 量化了这种暴露:2025 年 P2TR 输出关联了约 1680 万枚 BTC 的转移,占当年所有比特币交易的 21.68%。随着 Taproot 采用率的增长,持有在量子暴露输出中的比特币数量也在增加。

迁移已经在进行中

多个区块链已经在生产环境或测试网中支持后量子签名,支持更广泛采用的标准基础设施也已就绪。

在标准方面,NIST 于 2024 年 8 月 13 日敲定了 FIPS 203, 204, 和 205,提供了标准化的后量子签名和密钥封装算法(ML-KEM、ML-DSA 和 SLH-DSA)。

专门针对比特币,BIP-360(由 Hunter Beast 主导,亦被称为 cryptoquick)定义了一种名为 Pay-to-Merkle-Root (P2MR) 的新输出类型,以前被称为 P2QRH,后来称为 P2TSH。它于 2026 年 2 月 11 日作为草案提案合并到了 BIP 仓库中(在 BIP 仓库中发布并不意味着社区共识或激活)。已于 2026 年 3 月 19 日部署的 BTQ Testnet v0.3.0 已经在比特币分叉上测试基于 Dilithium (ML-DSA) 的交易。

其他链的进展则更远。Quantum Resistant Ledger (QRL) 自 2018 年 6 月 26 日 Mainnet 启动以来一直运行在 XMSS 签名上。Algorand 于 2025 年 11 月 3 日在其主网上线了 Falcon-1024 后量子交易,使用了逻辑签名工具(不是原生的协议更改,但在功能上可行)。Solana 与 Project Eleven 合作,截至 2025 年 12 月 16 日已在 Testnet 上测试 CRYSTALS-Dilithium (ML-DSA)。

以太坊正在资助专门的后量子工作。以太坊基金会于 2026 年 1 月成立了专门的后量子团队,由 Thomas Coratger 领导,并于 2026 年 3 月推出了 pq.ethereum.org,并提供了 200 万美元的两项研究奖金。谷歌论文的九位作者之一 Justin Drake 是以太坊基金会的研究员,他参与发起了这项 PQ 工作。

这些项目的模式是一致的:后量子签名方案存在且有效,但由于交易大小增加(Dilithium 签名约为 2.4 KB,而 ECDSA 约为 72 字节)、共识规则的更改以及钱包生态系统的更新,将其整合到生产区块链中进展缓慢。算法是容易的部分,迁移工程才是瓶颈。

如何对待这些信息

谷歌的论文并不意味着比特币已经崩溃。它意味着未来攻击的成本比我们想象的要低,而防御的工程时间表需要考虑到这一点。

对于区块链系统,主要风险正是本文所关注的:针对暴露或显露的公钥进行签名伪造,特别是 P2TR 输出和重复使用的地址。但相关的量子安全担忧远超加密货币。“现在存储,稍后解密”(Store-now, decrypt-later)意味着对手今天正在收集加密流量,意图在量子计算机成熟后对其进行解密。这种威胁适用于 TLS 会话、VPN、机密通信以及任何长期存在的加密数据。这篇论文更紧凑的资源估算使得那个时间轴更难以被忽视。

对于每一个依赖椭圆曲线或 RSA 加密技术的系统来说,迁移到后量子算法都是一个耗时多年的工程问题。比特币的共识过程使得这一过程尤为缓慢;对签名方案的任何更改都需要 soft fork、社区共识、钱包更新以及多年的测试。谷歌论文的贡献在于使资源估算更加精确,这有助于工程师和协议设计者使用更准确的数据进行规划。

“数年”并不是放松的理由。这恰恰是协议升级、密钥轮换和标准采纳所需要的提前量。最糟糕的结果是将这篇论文视为迫在眉睫的灾难证明,或者因为硬件尚不存在而认为其无关紧要。这两种解读都抓错了重点。

来源:

- Babbush et al., “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities,” arXiv:2603.28846

- Google Research Blog, “Safeguarding cryptocurrency by disclosing quantum vulnerabilities responsibly”

- Dallaire-Demers, “Kardashev scale Quantum Computing for Bitcoin Mining,” arXiv:2603.25519

- Dashjr, “PSA: Taproot loss of quantum protections,” bitcoin-dev mailing list, March 15, 2021

- BIP-360 (cryptoquick), bip360.org; official draft: github.com/bitcoin/bips/blob/master/bip-0360.mediawiki

- NIST, “Post-Quantum Cryptography FIPS Approved,” August 2024

- QRL mainnet launch, June 2018

- Algorand, “Quantum-Resistant Transactions on Algorand with Falcon Signatures”

- Ethereum Foundation, “Post-Quantum Ethereum,” pq.ethereum.org (includes $2M research prize details)

- CoinDesk, “Ethereum Foundation Makes Post-Quantum Security a Top Priority as New Team Forms,” January 24, 2026

- Project Eleven + Solana Foundation partnership, December 2025

- 原文链接: encryptorium.medium.com/...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 后量子比特币研究随新型签名方案与恢复原型进一步扩展 33 浏览

- 谷歌量子论文对 Crypto 意味着什么 34 浏览

- 比特币技术周报:后量子安全交易与静默支付新进展 39 浏览

- 解析量子计算对比特币安全威胁,看完你将不再恐惧 100 浏览

- 谷歌警示量子计算威胁:区块链如何迈向抗量子架构 78 浏览

- 比特币量子威胁与中本聪钱包治理困境 214 浏览

- 保守主义比特币客户端的重要性 251 浏览

- 深度|9 分钟破解比特币?Google 量子白皮书的技术边界与行业误读 374 浏览

- 区块链量子风险评估与防御现状 207 浏览

- 谷歌量子计算对以太坊安全的影响 328 浏览

- 经典公钥方法在量子计算机的威胁下正在瓦解? 346 浏览