...好,我想要实现在一个合约里能够调用其它erc20的token的approve简化要从前端调用token的approve这样可以吗?我试了,其中tokenInter为erc20的接口 ``` //授权token function approveToken(address tokenAddress,address _to,uint256 amount)public{ token...

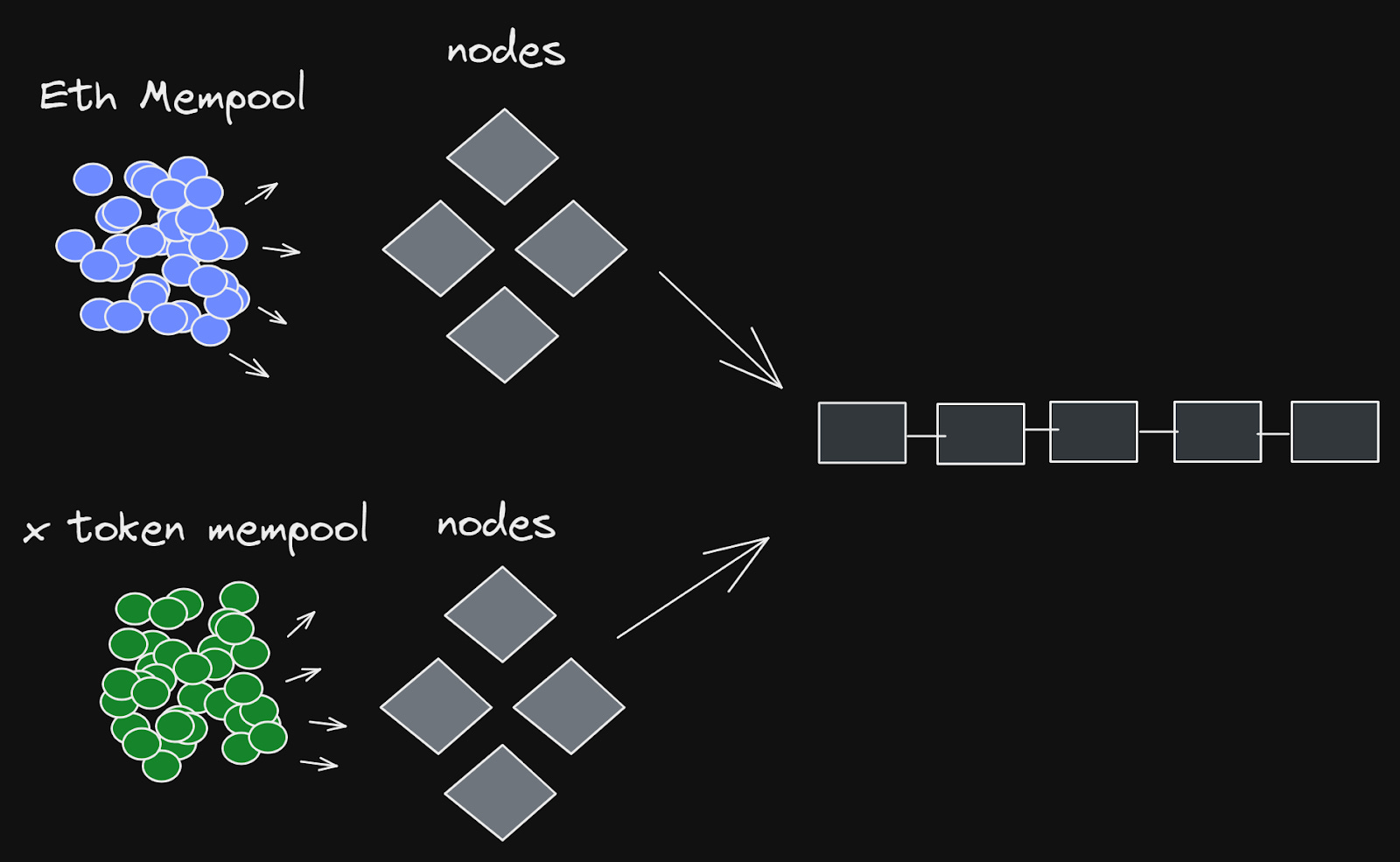

...接受的代币支付。  由 Fuel 节点操作的不同内存池,可以选择接受各种代币作为最终用户支付的费用 让我们深入探讨并分析 Fuel 的工作原理。 #### **...

...代币合约 ## 合约参数 ### 保存代币余额 ```js struct Coin has store { value : u128, } ``` ### 地址对印余额数据 ```js struct CoinStore has key { coin : Coin, } ``` ### 代币基础信息 ```js struct CoinInfo has key { // 名称 name: string::Stri...

...,他们可以使用它来解密消息。这个概念由 Diffie 和 Hellman 在 20 世纪 70 年代末在一篇具有开创性的论文中提出,与之前使用的方法相比,它具有几个优势,包括增强的安全性、安全的密钥交换、数字签名、可扩展性和更简单的...

...方向密码学。* ### 上期回顾 上期文章中,我们了解了Lattice Trapdoor的第一个实践用处——即身份加密IBE。同时,我们也看到了最简单的CHKP10 IBE身份加密系统。 粗略的概括一下CHKP10做了什么:我们把代表Identity(身份)的$ID$...

...&耀 ## 背景 9 月 2 日,慢雾安全团队发现疑似 APT 团伙针对加密生态的 NFT 用户进行大规模钓鱼活动,并发布了[《“零元购” NFT 钓鱼分析》](https://learnblockchain.cn/article/4646)。 9 月 4 日,推特用户 Phantom X 发推称朝...

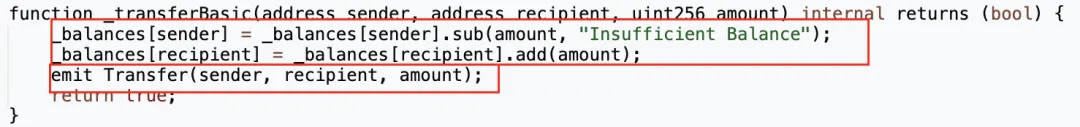

...e.png](https://img.learnblockchain.cn/attachments/2024/12/0ryFqqL067515b225a3db.png)  结果显示整个代币合约仅有三处对balance变量的修改,分别在“\_getAmount”、“\_transferFrom...

...,我们了解了格密码学中的一个非常重要的primitive,即Trapdoor(陷门)。 如果快速回顾一下的话,我们学到最重要的莫非就是**基于SIS与LWE的两个单向函数**(OWF)的构造了。 基于SIS的OWF $f_\mathbf{A}$的构造如下:我们选择一...

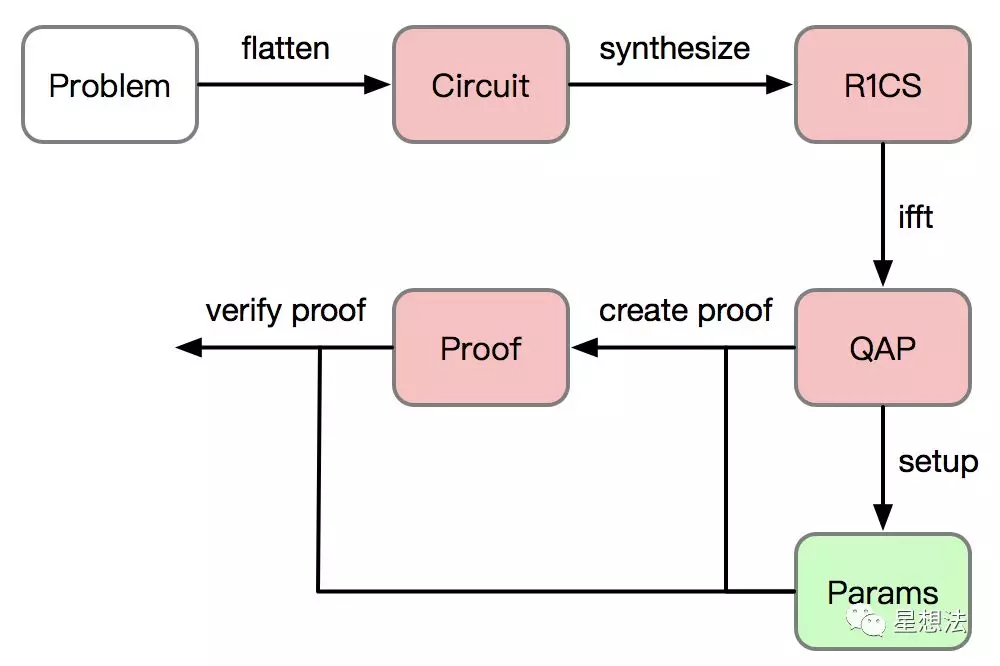

bellman是Zcash团队用Rust语言开发的一个zk-SNARK软件库,实现了Groth16算法。项目地址: https://github.com/zcash/librustzcash/tree/master/bellman ## 1\. 总体流程  总体流程大致可以...

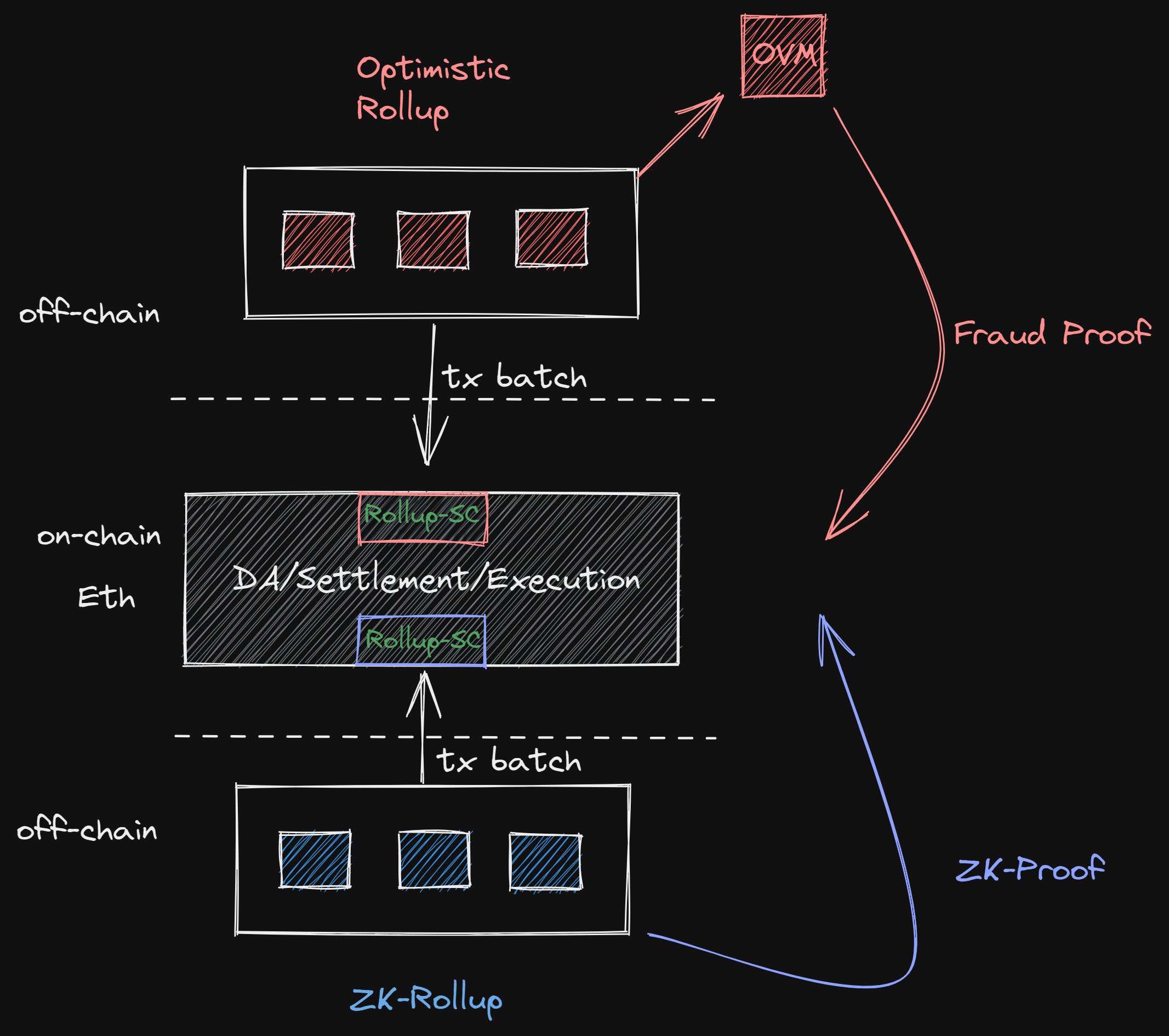

...现。  目前,以太坊负责区块链的所有组件。然而,它也将一些执行外包给L2的rollups,这些rollups随后批量处理交易以在以太坊上结算。在未来,启用...

...用递归证明组合、[证明聚合](https://www.entropy1729.com/proof-aggregation-schemes-snarkpack-and-aplonk/) 或 [折叠方案](https://www.entropy1729.com/incrementally-verifiable-computation-nova/) 来证明我们执行了数千个交易或操作。 为了证明计算的有效性并避免...

我们通过构造一个CPA安全(即选择明文攻击安全)的公钥加密方案来开始我们对基于格的密码学的研究。回顾一下,CPA安全的加密方案由三个算法组成:密钥生成、加密和解密。密钥生成算法输出一个公钥/私钥对。加密算法接受公钥...

...lockchain.cn/article/13021) - [https://medium.com/verse2/defi-derivatives-시리즈-2-defi-derivatives-ecosystem-options-6ed939db647d](https://learnblockchain.cn/article/13014) - [https://learnblockchain.cn/article/13018](https://learnblockchain.cn/article/13018) - [https://collectiveshift.io/def...

## Highlights ### Pairings for the Rest of Us 文章基于作者从各种公开课程和资料学习的经验,介绍了基于域扩展的椭圆曲线配对的基础概念,重点包括弗罗贝尼乌斯自同态和 Trace 映射,以帮助建立 $\mathbb{G}_1$ 和 $\mathbb{G}_2$ 子群,并逐...