比特币正迎向量子就绪挑战

- Galaxy

- 发布于 2026-03-20 00:10

- 阅读 517

文章讨论了量子计算对比特币私钥安全性的潜在威胁,特别是Shor算法可能从暴露的公钥中推导出私钥。文章分析了不同钱包的脆弱性,并详细介绍了包括BIP 360(P2MR)、Hourglass、SPHINCS+/SLH-DSA、承诺/揭示机制以及零知识证明等多种缓解方案。同时,文章也强调了比特币去中心化治理在实施这些方案时面临的挑战,但对开发者社区的积极应对持乐观态度。

关于量子计算的进展何时会危及钱包,以及开发者是否以足够的紧迫性应对这一威胁,比特币社区正在展开激烈辩论。

投资者面临的风险是真实的。一台足够强大的量子计算机理论上可以从暴露的公钥中推导出钱包的私钥,从而使攻击者能够伪造签名并窃取比特币。

然而,我们需要一些视角。

首先,并非所有钱包都同样脆弱。事实上,今天大多数钱包都不易受攻击。资金只有在公钥暴露在链上时才会面临风险。这产生了两种主要的暴露类别:

- 公钥已可见的钱包(比特币网络早期遗留物)

- 公钥在花费时才揭示的钱包(更常见)

Project Eleven(一个专注于数字资产量子风险的安全小组)的分析估计,根据“长期暴露”定义(公钥已在链上揭示),大约有700万枚BTC(按近期价格计算价值4700亿美元)可能易受攻击。其他估计值根据分类方法不同会显著降低。

实际上,这些暴露的比特币主要由以下群体组成:

- 用户重复使用其公共地址(多次从中花费)持有的比特币。虽然大多数钱包的默认行为是为每笔收款创建一个新地址,但交易习惯不佳的用户可能会重复使用旧地址。

- 一些交易所或托管方出于简化或合规目的重复使用存款地址所持有的比特币。

- 以传统地址格式持有的比特币,其中尤其包括据信由比特币的匿名创建者中本聪挖出的比特币。

尽管在假设的量子场景下,大部分BTC供应在结构上是暴露的,但鉴于公开已知的量子能力,这些比特币目前尚无法被利用。

最近的公开辩论已经分裂成两大阵营:

- 那些认为量子技术还需要数十年才能实现的人 → 因此无需紧急行动

- 那些认为量子技术迫在眉睫的人 → 现在需要紧急行动

本说明概述了:

- 具体的技术问题

- 正在讨论的主要缓解方案

- 正在进行的工作,这些工作可能决定比特币在后量子环境中的准备情况

随着工作的进展,Galaxy Research 将定期更新和重新发布第三部分。但正如我们对各项举措的调查所示,这项工作已经相当可观,尽管最近有人指责开发者社区自满。这让我们感到乐观,即量子漏洞问题能够及时得到解决,以减轻威胁,尽管其中涉及艰巨的技术和治理挑战。

问题是什么?

比特币的交易授权依赖于基于椭圆曲线的密码签名方案,特别是ECDSA(比特币推出以来使用的原始签名方案)和Schnorr(在2021年Taproot升级中引入)。

与所有现代经典密码学一样,这些签名系统依赖于一个数学假设:使用经典计算机从公钥推导出私钥在计算上是不可行的。更具体地说,它们的安全基础是解决椭圆曲线离散对数问题的难度,这个问题在一个方向上(从私钥推导公钥)很容易计算,但要逆向推导则极其困难。

Shor’s algorithm(如果在一台足够强大、容错的量子计算机上实现)理论上可以有效地从公钥中推导出私钥。(“容错”意味着量子计算机能够足够快地纠正自身的错误,以执行长时间、稳定的计算。当今的实验性量子机器嘈杂且容易出错;一台容错机器将更加先进。)

这是主要的风险向量:通过私钥派生进行伪造。

值得注意的是,虽然签名方案(ECDSA/Schnorr)容易受到Shor’s algorithm的攻击,但哈希函数(SHA-256)——保护比特币区块链至关重要的密码指纹——仍然相对有韧性,尽管它们可以通过Grover’s algorithm受到攻击。

量子计算的概念起源通常可以追溯到这样的观察(诺贝尔奖物理学家理查德·费曼曾著名地阐述过),即经典计算机难以模拟量子系统。经典计算机以比特处理信息:要么是0,要么是1。量子计算机使用量子比特(qubits),它可以同时处于0和1的叠加态。(简单来说,量子比特可以同时代表多种状态,从而允许更高效地探索某些类型的问题。)

Shor’s algorithm 利用量子干涉从经典机器在计算上看起来无法处理的问题中提取周期性结构。这意味着,在ECDSA的背景下,拥有密码学相关量子计算机(CRQC)的攻击者可以生成有效签名并花费受害者的比特币(如果攻击者获得了受害者的公钥)。

重要的是,比特币基于未花费交易输出(UTXO)的模型,将比特币视为必须单独花费的离散输出,提供了一定程度的结构性保护,这是以太坊等基于账户的区块链所不具备的。在比特币中,公钥通常仅在花费比特币时才被揭示,这意味着大部分供应在交易完成之前都受到哈希地址的保护。虽然椭圆曲线密码学理论上容易受到足够强大的量子计算机上的Shor’s algorithm攻击,但SHA-256等哈希函数被认为对经典攻击和量子攻击都保持安全,尽管理论上并非不可破解。(Grover’s algorithm仅对哈希原像抵抗提供二次加速,这意味着解密一个256位哈希仍然需要被普遍认为天文数字般巨大的计算资源。)相比之下,大多数基于账户的系统(如以太坊和Solana)在账户层永久暴露公钥。这种区别并不能消除比特币的风险,但它确实实质性地影响了潜在Q日事件中暴露的范围和顺序(Q日是指密码学相关量子计算机存在被公开知晓的时刻)。

到底什么是“密码学相关量子计算机”?

并非所有量子计算机都对比特币构成威胁。相关的阈值是密码学相关量子计算机(CRQC)。破解256位椭圆曲线密码学将需要:

- 数百到数千个逻辑量子比特(根据比特币和量子研究员Hunter Beast的估计,下限约为768个)。

- 足够大规模的量子纠错,以维持持续的容错操作

物理量子比特是量子处理器中原始的硬件级量子比特;逻辑量子比特是经过纠错的量子比特,其行为足够可靠以支持长时间计算。由于真实的量子硬件存在噪声,构建一个逻辑量子比特需要许多物理量子比特进行纠错,这使得目前的机器距离威胁比特币所需的阈值还有数量级的差距。

攻击向量

比特币的量子暴露是公钥何时以及如何可见于链上的函数。存在两种不同的攻击类别:

长期暴露攻击

长期暴露攻击针对的是公钥已在链上可见的比特币。这包括传统的支付到公钥(P2PK)输出、重复使用的地址以及公钥已揭示的先前已花费输出。

由于公钥是永久暴露的,攻击者在CRQC场景下将有无限的时间尝试密钥恢复。

短期暴露攻击

短期暴露攻击针对的是公钥仅在花费时才揭示的比特币。在这些情况下,攻击者需要足够快地推导出私钥,以便在交易在内存池中的确认窗口期间(当它“在途”且尚未在区块链上确认时)抢先交易。

比特币地址通常编码公钥的哈希。公钥仅在花费比特币时才被揭示。我们在此撰写了关于不同地址类型及其各自包含的BTC数量的文章。

量子时间线

近几个月来,一些知名行业参与者公开强调了量子准备的紧迫性,并质疑比特币开发是否进展足够快。

这引发了激烈的辩论,讨论生态系统是否正在积极应对量子风险,或者低估了过渡所需的协调挑战。

量子时间线仍然不确定。估计范围从保守(数十年之后)到激进(12-24个月),但对于CRQC即将到来这一点没有共识(请记住,专家共识常常是错误的,特别是关于新兴技术)。

对比特币来说,更具可操作性的启示是,即使CRQC“遥远”,“遥远”也不是一个精确的数字,而且对于最去中心化的区块链而言,迁移时间线是以年而不是以周来衡量的。这种不确定性促使即使在保守假设下也要进行准备。共识变更需要开发者、钱包提供商、托管方、矿工和节点运营商之间的广泛协调,这意味着后量子迁移既是技术问题,也是治理问题。

认知与现实

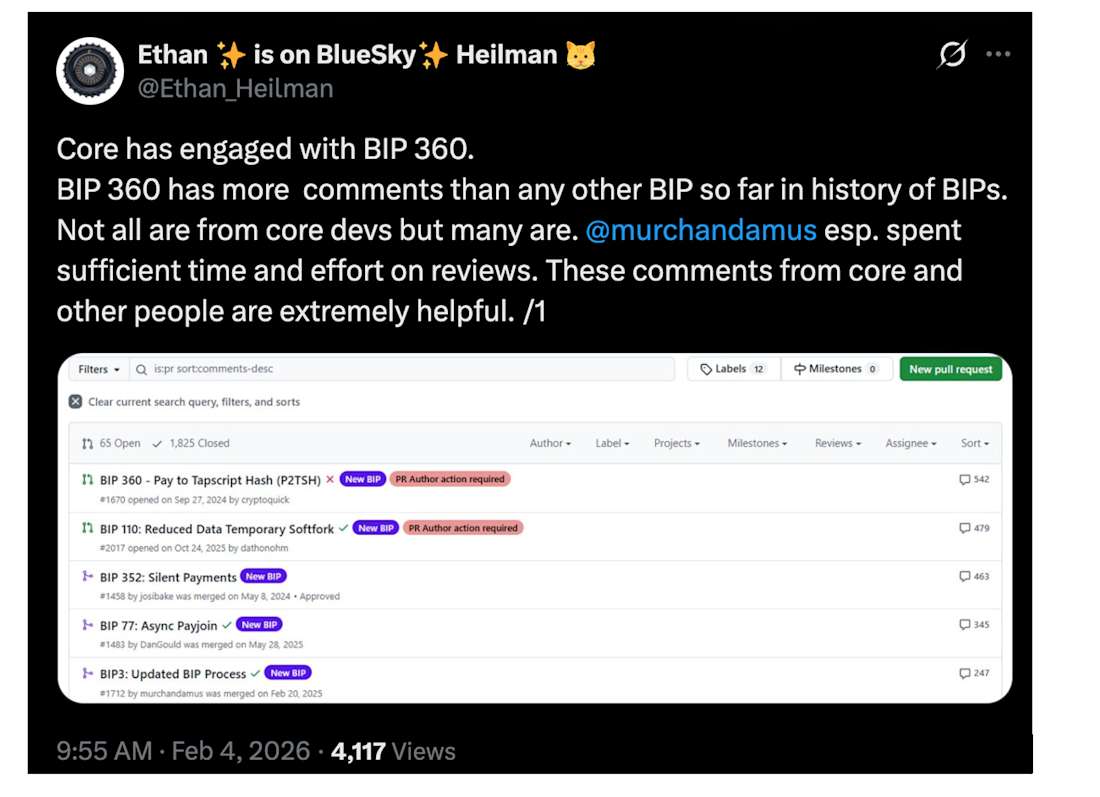

最近在社交媒体上的讨论放大了这样的说法:Bitcoin Core开发者(参考实现和最广泛使用的比特币节点软件的贡献者)正在“忽视”和“把持”与量子相关的提案,例如BIP 360。

Ethan Heilman公开回应,称Core贡献者实际上已经实质性地参与了Bitcoin Improvement Proposal (BIP) 360,这是迄今为止最突出和最成熟的量子抵抗解决方案。Heilman本人也是BIP 360的合著者,他指出,它实际上收到了“比BIP历史上任何其他BIP都多的评论”。

这种交流凸显了比特币开发讨论中反复出现的一种动态:公众对不作为的看法与共识级别变更所特有的缓慢、审查繁重的过程之间的差异。

“是的,开发者正在研究[量子抵抗]。我可以指出许多人正在从事这项工作。” – Matt Corallo,比特币开发者,Unchained podcast

“我们正在非常努力地解决这个非常严重的问题,我们认为这是人们对比特币提出的最严重的担忧。” – Hunter Beast,比特币开发者,Quantum Computers & the Future of Bitcoin (视频采访)。

缓解途径

比特币的量子准备问题有两层。第一层是保护层:比特币如何启用后量子签名,以便用户可以将比特币转移到即使在Shor’s algorithm攻击下仍保持安全的输出中。

第二层是缓解层:比特币如何处理那些无法或不愿迁移的比特币,特别是那些公钥永久暴露或密钥丢失的比特币。

BIP 360与后量子输出

2月11日,社区收到了一个Taproot式输出的持久规范草案,该输出将移除密钥路径花费:支付到默克尔根(P2MR)。

这将通过软分叉(向后兼容的软件升级)实现,并记录在BIP 360下。由Hunter Beast、Heilman和Isabel Foxen Duke合著的BIP 360在只承诺默克尔根并省略内部密钥的同时,保留了tapscript和脚本树语义。其结果是一个脚本树输出,它能抵抗长期暴露攻击,因为没有始终可见的内部公钥可供攻击。

一个权衡是P2MR花费比支付到Taproot(P2TR)的密钥路径花费稍大,后者允许紧凑的密钥路径签名花费,而无需揭示脚本数据。尽管如此,作为一项保守的第一步保护措施,P2MR仍然引人注目:它减少了长期暴露的攻击面,而无需强制立即选择后量子(PQ)算法。

BIP 360文档内容丰富,明确区分了长期暴露和短期暴露,并阐明了P2MR本身无法阻止确认窗口攻击。

Hourglass(独立于BIP 360,同样由Hunter Beast合著)

即使比特币采用了量子弹性花费路径,生态系统仍将面临一个更困难的问题:公钥已在链上暴露的遗留输出(特别是与早期挖矿和长期休眠持有相关的P2PK输出...想想中本聪)会发生什么?

这是量子辩论的核心,因为它不能通过简单地提供一种新地址类型来“修复”。如果CRQC(或任何非量子突破)变得实用,暴露密钥的UTXO将是第一个也是最有吸引力的目标,正是因为攻击者将有无限的时间进行密钥恢复,并能机会性地大规模清扫比特币。

这里的政策层面是丑陋的。一个极端是“没收性”方法(最突出地由Jameson Lopp倡导,并被知名Bitcoin Core开发者Matt Corallo称为不可避免),即如果易受攻击的比特币在截止日期前未能迁移到量子抵抗地址,则将其冻结或销毁。这个提案具有简单性并解决了休眠和脆弱供应的问题,但它带来了明显的治理成本:追溯性地改变现有比特币的花费规则,可能未经密钥持有者**同意。

另一个极端是自由放任式清算:什么都不做,接受有量子能力的参与者一旦能够就会窃取这些比特币,然后将其倾销到市场上,可能导致价格暴跌。这条路径避免了没收,但它为比特币历史上最严重的供应过剩和可能的冲击打开了大门。由于比特币的安全模型最终由法定货币计价的挖矿收入资助,足够剧烈的价格错位可能导致总算力下降,并在事件发生后削弱网络。

Hourglass最好被理解为一种寻找第三条路径的尝试:不销毁比特币,不彻底阻止恢复,而是限制易受攻击的比特币被提取和出售的速率。它是一个“减少损害”的提案,其主要目标是在量子事件中减轻市场不稳定,同时保留一个机制,让合法的密钥持有者能够随着时间复原比特币。

SPHINCS+ / SLH-DSA(基于哈希的后量子签名)

BIP 360为量子抵抗输出提供了结构性轨道,但有意推迟了比特币应采用哪种后量子签名算法的选择。在主要候选方案中,SPHINCS+(由美国国家标准与技术研究院(NIST)于2024年8月在FIPS 205下标准化为SLH-DSA)已引起开发者的广泛关注。其安全性仅依赖于哈希函数,这与比特币已依赖于工作量证明和交易完整性的密码原语相同。

与ML-DSA (Dilithium) 或 Falcon 等基于格的替代方案不同,后者的安全性依赖于较新的数学假设,SPHINCS+仅要求底层哈希函数保持单向性。NIST将其描述为一种刻意保守的选择。如果基于格的假设在未来的密码分析中失效,基于哈希的方案仍将保持完整。

主要的权衡是大小。标准SPHINCS+签名大约为8 KB,远大于当前的比特币签名。然而,在2025年12月,Blockstream研究员Mikhail Kudinov和Jonas Nick发表了一份技术报告,表明通过根据比特币的特定需求调整参数(这需要每个密钥的签名数量远少于通用标准所假设的),签名大小可以减少到大约3到4 KB,与基于格的替代方案相当。

在2026年2月开发者邮件列表上的算法灵活性讨论中,BIP 360合著者Heilman主张将SLH-DSA作为保守备用方案,而非日常默认。在这种框架下,钱包将继续通过P2MR输出使用廉价的Schnorr签名进行正常花费,同时保留一个SLH-DSA脚本路径作为椭圆曲线密码学被破解时的回退方案。仅仅持有备用方案的成本将是最小的,只有当Q日到来时才会产生更大的签名。其他人则认为,即使是优化的基于哈希的签名仍然太大,并且基于格的方案是唯一可行的长期路径,尽管这些方案尚未被认为可以部署。

目前没有BIP提出具体的SLH-DSA集成。BIP 360的P2MR输出类型被设计为基础,后量子签名方案将通过后续软分叉部署到其中,其作者已将SLH-DSA指定为主要候选方案。

用于后量子恢复的提交/揭示功能 (Tadge Dryja)

上述提案都假设比特币将有时间在CRQC到来之前部署新的后量子签名方案。开发者(以及闪电网络联合创建者)Tadge Dryja于2025年5月发布到开发者邮件列表的提交/揭示提案,解决了另一种情况:如果CRQC在任何后量子升级激活之前出现怎么办?

如上所述,使用哈希地址的钱包受到部分保护,因为公钥仅在花费时才被揭示。Dryja的方案通过花费过程本身扩展了这种保护,而无需任何新的签名算法。在广播交易之前,用户在链上发布一个紧凑的基于哈希的承诺,将他们(仍然保密的)公钥绑定到特定的交易。只有在承诺确认后,用户才广播实际的花费交易。由于承诺需要了解秘密公钥,看到承诺的量子攻击者无法伪造一个与之竞争的承诺。节点强制执行“第一个有效承诺”规则,允许它们拒绝欺诈尝试。

一个显著的特点是提议的激活触发器:“量子计算机证明”。提交/揭示要求只会在有人在链上证明他们可以伪造椭圆曲线签名(在假设哈希函数仍然安全的情况下,这只有通过一个工作的CRQC才可能实现)后才会生效。在此之前,比特币正常运行。这使得该方案成为一个软分叉,如果量子计算机从未出现,它将不产生任何成本。

该提案存在重要局限性。链重组仍然是一个漏洞。承诺必须带外交付给矿工,因为标准交易授权可能不再安全。而且该方案仅保护公钥仍处于隐藏状态的输出;对于公钥已在链上暴露的遗留格式或重复使用的地址,它不起作用。

提交/揭示方法最好被理解为紧急后盾,它是在后量子签名尚未部署而CRQC到来的最坏情况下,保持资金安全和可移动的一种方式。它与BIP 360设想的长期迁移路径是互补的。

助记词零知识证明

另一个互补的研究领域涉及使用零知识证明来证明钱包助记词的所有权,而无需揭示助记词本身。用户在其设备上本地生成一个ZK证明(例如ZK-SNARK或ZK-STARK),确认他们知道与特定公共地址对应的秘密种子。该证明在密码学上是可验证的,但不会揭示关于底层秘密的任何信息。

这在后量子环境中有几个实际应用。最值得注意的是,它支持去中心化、非托管的丢失密钥社会恢复,而不会将私有种子暴露给第三方或造成链上隐私风险。在现有的托管恢复模型下,用户必须要么与受信任方共享其助记词,要么接受永久丢失的风险。基于ZK的恢复消除了这种权衡:守护者可以验证恢复请求是否合法,而无需看到秘密材料。

除了恢复之外,助记词ZK证明还可以作为钱包认证机制,允许用户向去中心化应用(dapp)或服务证明地址的所有权,而无需签署暴露地址历史的交易。在量子威胁环境中,最大限度地减少公钥暴露至关重要,这种认证变得更有价值。

助记词ZK证明最好被理解为在不利条件下保留访问权限和证明所有权的一种方式,而不会损害使自托管本身有意义的安全属性。

升级比特币的治理挑战

即使开发者社区就后量子解决方案达成一致,将其部署到整个网络也是一个独立且历史上困难的问题。比特币没有CEO,没有董事会,也没有中央权威机构可以强制执行软件更新。共识规则的更改需要开发者、矿工、节点运营商、钱包提供商、交易所和用户之间的广泛协调。这个过程在设计上是缓慢的,这也是比特币最重要的属性之一。

协议升级以“软分叉”的形式实现,这是向后兼容的规则更改,旨在收紧有效交易集。升级和未升级的节点可以在同一个网络中共存,从而避免链分裂。但软分叉仍然需要网络中的关键多数来采用新软件,而协调这种采用的机制本身就一直是争议的根源。

比特币两次最具影响力的软分叉说明了这一挑战。隔离见证(SegWit),于2015年提出但直到2017年才激活,卷入了长达数年的“区块大小之战”。尽管得到了开发者的广泛支持,少数矿工仍拒绝在BIP9框架下发出准备就绪的信号(该框架要求95%的矿工发出信号),僵局最终在用户组织了一场威胁拒绝来自未发出信号矿工的区块的运动后才得以打破。这一事件耗费了数年时间才得以解决。Taproot于2021年11月激活,使用压缩的“快速试用”机制,设定90%的阈值和三个月的信号窗口,进展更为顺利,但激活方法的选择本身也存在争议,其相对容易很大程度上归因于此次升级在很大程度上没有争议。

比特币社区已经开发了几种激活框架(BIP9、BIP8、Speedy Trial),每种框架在矿工信号阈值、时机以及如果矿工拒绝合作是否可以强制激活等方面都有不同的权衡。目前没有单一机制成为未来升级的标准,而后量子软分叉的路径选择可能会被广泛辩论。

这些治理挑战是真实的,但应权衡以下几个因素。首先,正如本报告中所述,开发者正在积极解决这个问题,自2025年末以来,提案的速度显著加快。其次,与区块大小之战(这本质上是关于比特币经济愿景的争议)不同,后量子升级是对外部技术威胁的响应,该威胁平等地影响所有参与者。没有哪个群体(除了窃贼)能从比特币容易受到量子攻击中受益。第三,经济激励高度一致:持有者、矿工、交易所和开发者都面临着网络持续安全的巨大财务风险。随着量子威胁变得更加可信,每个参与者的不作为成本都会增加。历史表明,当激励机制足够强大时,即使是刻意缓慢的网络也能采取行动(参见:千年虫危机)。

正在进行的开发者工作/讨论(截至2026年2月)

与一些公众批评相反,我们的审查发现,针对量子漏洞和缓解措施问题的开发者工作量很大。以下是按时间倒序排列的关于该主题的近期开发者活动列表。

Bitcoin Optech Newsletter

定期提及量子风险和后量子研究

https://bitcoinops.org/en/newsletters/

2026年2月13日 – 比特币密码学灵活性的局限性

由Pieter Wuille发起讨论。

https://groups.google.com/g/bitcoindev/c/O6l3GUvyO7A

2026年2月10日 - Hourglass V2

软分叉提案,引入P2PK输出的花费限制。将P2PK花费限制为每区块一次,并将净释放上限设为每区块1 BTC,以减轻量子驱动的供应冲击。

https://github.com/cryptoquick/bips/blob/hourglass-v2/bip-hourglass-v2.mediawiki

2026年2月10日 – BIP 360 (P2MR):支付到默克尔根

软分叉草案,移除Taproot密钥路径花费以减轻长期暴露攻击。保留tapscript功能,并为未来的后量子签名集成提供迁移轨道。

https://github.com/bitcoin/bips/blob/master/bip-0360.mediawiki

2026年2月9日 - 邮件列表:比特币的算法灵活性

https://groups.google.com/g/bitcoindev/c/7jkVS1K9WLo

2025年12月8日 – 比特币后量子未来的基于哈希的签名

https://groups.google.com/g/bitcoindev/c/gOfL5ag_bDU

2025年10月24-25日 – 会议:卢加诺计划 ₿ 论坛

https://www.youtube.com/watch?v=OIaNeE97mH0

2025年7月17-18日 – 会议:量子比特币峰会

https://www.youtube.com/playlist?list=PL8Qx0853DvlPqutRekO3feBCmn2iRkC1k

2025年7月15日 - BIP 361:后量子迁移和遗留签名日落

在激活量子抵抗输出类型后的分阶段迁移计划。该提案概述了遗留签名的未来“日落机制”。

https://github.com/bitcoin/bips/pull/1895

2025年5月27-29日 – 拉斯维加斯比特币大会

Guillaume Girard, Jameson Lopp, Hunter Beast讨论“我们如何处理易受量子攻击的比特币?”

https://www.youtube.com/watch?v=0Xqow-DGHSs

结论

量子辩论为长期BTC持有者和潜在投资者提出了真实的问题。虽然“何时”存在争议(全球可能只有少数人有资格对此进行预测),但“如何解决”的问题正日益清晰。

生态系统现在拥有一套具体且日趋成熟的提案,涵盖了整个问题领域。这些提案并非理论性的。它们正由比特币生态系统中一些最有经验的贡献者积极开发、审查和辩论。

部署解决方案的治理挑战不应被低估。比特币的升级历史表明,即使是得到广泛支持的更改也可能需要数年才能激活。但这种特定威胁的性质——外部的、技术性的,并且其影响是普遍的——以一种过去关于比特币经济方向的争议所没有的方式使激励机制保持一致。

网络中的每一个诚实参与者,从矿工到持有者再到交易所,都对网络的持续安全有着直接的财务利益。

我们乐观地认为,这个问题能够并且将会得到解决,并且解决方案将及时被网络采纳,以减轻威胁。开发者活动的速度显著加快,提案变得更加具体,更广泛的比特币社区也日益参与进来。

- 原文链接: galaxy.com/insights/rese...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 后量子比特币研究随新型签名方案与恢复原型进一步扩展 28 浏览

- 谷歌量子论文对 Crypto 意味着什么 25 浏览

- 比特币技术周报:后量子安全交易与静默支付新进展 30 浏览

- 解析量子计算对比特币安全威胁,看完你将不再恐惧 94 浏览

- 无需软分叉的量子安全比特币交易:QSB 论文究竟说了什么 19 浏览

- 谷歌警示量子计算威胁:区块链如何迈向抗量子架构 76 浏览

- 比特币量子威胁与中本聪钱包治理困境 210 浏览

- 保守主义比特币客户端的重要性 245 浏览

- 深度|9 分钟破解比特币?Google 量子白皮书的技术边界与行业误读 369 浏览

- 区块链量子风险评估与防御现状 204 浏览

- 谷歌对比特币的量子威胁:论文究竟说了什么 11 浏览

- 谷歌量子计算对以太坊安全的影响 319 浏览