...从简单的参数调整到治理过程本身的彻底改革。(有关 DAO 治理的评论,请参见“ [Lightspeed Democracy](https://a16zcrypto.com/lightspeed-democracy-what-web3-organizations-can-learn-from-the-history-of-governance/).”)但无权限投票容易受到 _治理攻击_ 的影...

...以使用 o1js 的 Struct 来定义自定义可证明类型: ```ts class MyCustomType extends Struct({ field1: Field, filed2: MyCustomType }) { constructor( field1: Field, filed2: MyCustomType, ) { super({ field1: field1, ...

## 为什么? 当你有一个失败的 Echidna/Medusa 测试时,调用痕迹中显示的输出有时不足以理解问题所在,因此创建一个 foundry 单元测试可以让你以更高的详细级别(-vvv)检查调用痕迹,以找出你的测试究竟在哪里失败。 Foundry ...

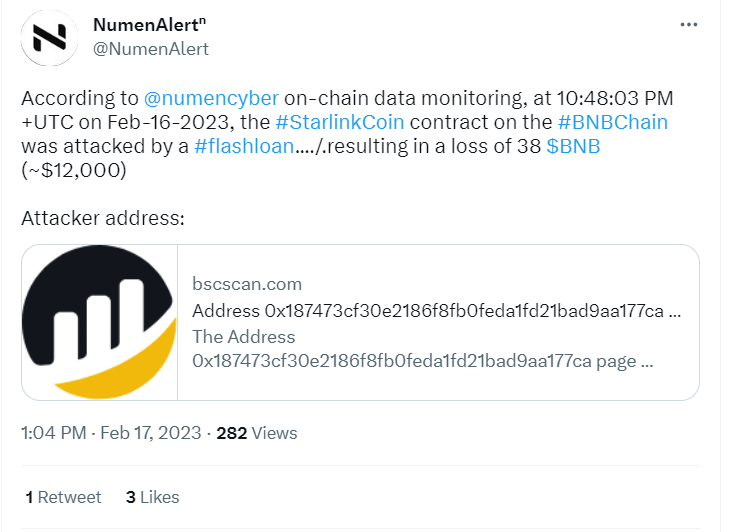

# 1. 漏洞简介 https://twitter.com/NumenAlert/status/1626447469361102850 https://twitter.com/bbbb/status/1626392605264351235  # 2. 相关地址或交易 攻击交易: https://bscscan.com/tx/0x146586f05...

_感谢 [Guillaume Ballet](https://x.com/gballet), [Ignacio Hagopian](https://x.com/ignaciohagopian), [CPerezz](https://x.com/CPerezz19), [Barnabé Monnot](https://x.com/barnabemonnot), [Caspar Schwarz-Schilling](https://x.com/casparschwa), [Thomas Thiery](https://x.com/soispoke), [Kev](https://x.co...

### 欢迎来到由 NFT 基础设施 NFTScan 出品的 NFT 生态热点事件每周汇总。 ### 周期:2023.06.19 \~ 2023.06.25 ## *NFT 热点资讯* **01/数据:CryptoPunk #8611 以约 50 枚 ETH 价格销毁,并在比特币上铸造相同图像铭文** 6 月 19 日,...

...用户可以在源链上发起跨链交易,交易确认后由源链 Relayer 将区块头信息同步至 Poly Chain,之后由 Poly Chain 将区块头信息同步至目标链 Relayer,目标链 Relayer 将验证信息转至目标链上,随后在目标链进行区块头验证,并执行用户...

> _作者:Samourai Wallet_ > > _来源: [https://medium.com/oxt-research/understanding-bitcoin-privacy-with-oxt-part-1-4-8177a40a5923](https://medium.com/oxt-research/understanding-bitcoin-privacy-with-oxt-part-1-4-8177a40a5923)_ ## 引言 在 2011 年,因为 Silk Road 的启动和极度缺...

...此,尽管许多组织正在探索这一领域——从像FWB这样的DAO到像Axie Infinity这样的玩赚游戏,以及像BitClout这样的新社交平台——但建设者们尚未就最佳的声誉系统设计方案达成一致。 **基于我们的经济理论和游戏设计知识,我们...

> 感谢Trapdoor Tech李星老师和安比实验室Even的帮助 ## **1 背景** [Geometry](https://learnblockchain.cn/article/4558)是[Kobi Gurkan](https://twitter.com/kobigurk) 等人所在的一个新成立不久的研究组织,Kobi本人曾给[ZK HACK](https://zkhack.dev/events/) 出过9...

[L2 扩容](https://learnblockchain.cn/article/2234),是指把Contract (包括transaction)的计算在offline chain(非以太网主网)进行, 把结果(transactions & state) 打包发到以太网主网。 以达到节省gas费用、提高交易吞吐的目的。 ## L2 扩容方案...

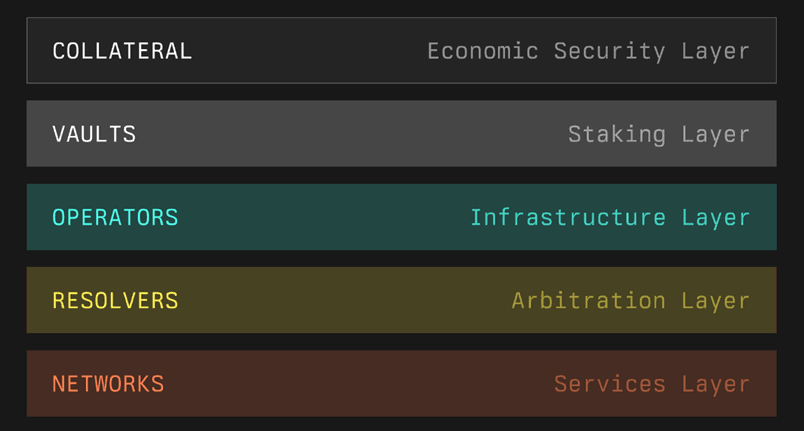

...组成部分) 图 3:Symbiotic 与 EigenLayer:Symbiotic 的关键组成部分;来源:Symbiotic Docs Symbiotic 的模块化设计涉及 5 个主要角色:Collateral(抵押品)、Vaults(金库)、Operators(...

... DeFi 生态中的金融攻击手法 ## 1. 引言 **闪电贷**(Flash Loan)是 DeFi 生态中一种创新的金融工具,它允许用户在**单笔交易**中借入大量资金,并在交易结束前归还,无需提供抵押。这种机制极大降低了资金运作成本,同时也...

...交互式证明通过两步获得。首先,构造一个3轮交互式$\Sigma$-协议,它是满足$g^x = h$的$x$的诚实验证者ZKPoK。其次,使用Fiat-Shamir变换将交互式证明转换为非交互式证明。 ## 5.1 陈述和见证 我们现在想遵循类似的路线图,从$\mathcal{R}...